BTC/HKD-0.08%

BTC/HKD-0.08% ETH/HKD+0.11%

ETH/HKD+0.11% LTC/HKD+1.36%

LTC/HKD+1.36% ADA/HKD+1.13%

ADA/HKD+1.13% SOL/HKD+1.2%

SOL/HKD+1.2% XRP/HKD+0.03%

XRP/HKD+0.03%撰文:Chen?Bo?Yu、Hsu?Tzu?Hsiu

智能合約基礎介紹

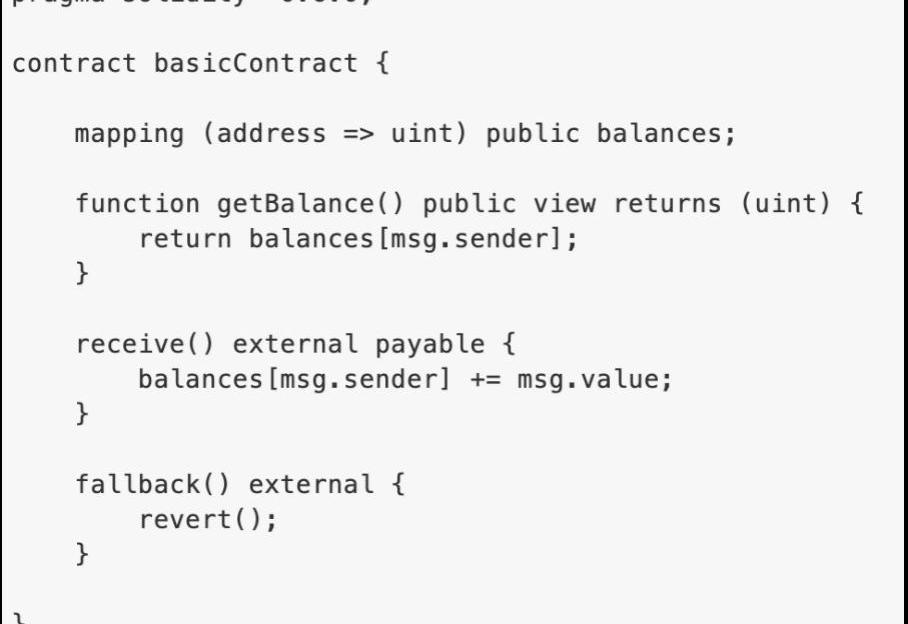

在探討智能合約漏洞解析之前,我們先從一個基本的范例來了解一個智能合約會具備哪些元素。

●?變數:即此范例中的balances,在這個合約中負責存儲使用者地址在合約中對應的存款余額

●?函數:即此范例中的getBalance,使用者呼叫此函數時,會回傳使用者在合約中的存款余額

●?接收函數:即此范例中的receive,這是一個內建的函數。當合約收到使用者傳入ETH且無呼叫其他函示時會觸發,此范例在觸發接收函數時,會變更變數balances的狀態,而函數中的msg.sender代表的是交易的發送者地址

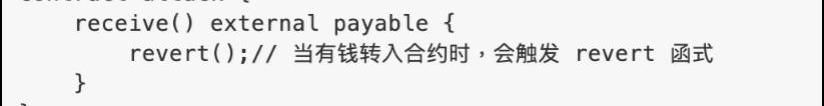

●?回退函數:即此范例中的fallback,這也是一個內建的函數。當使用者呼叫了不存在的函數時觸發,可以理解為例外處理函數。在此范例中,觸發時把交易回退,亦即讓交易失效。

常見漏洞解析

了解問題發生的原因,并且歸納問題的類別可以幫助我們更好的防范。DASP收錄了十種智能合約漏洞,下面我們整理了其中最常見的合約漏洞以及新型態的攻擊模式。

研報:2030年全球區塊鏈消息傳遞應用市場規模預計將超過5億美元:2月1日消息,據市場研究機構Grand View Research發布的最新報告內容顯示,該機構認為到2030年,全球基于區塊鏈的消息傳遞應用程序市場規模預計將達到 5.365 億美元。據悉,2021年時,區塊鏈消息應用的市場估值約為2220萬美元,由北美市場占據主導地位;該報告預測顯示,亞太地區區塊鏈消息應用市場將實現快速增長。

該報告強調了用戶對隱私和安全的日益關注,是用戶選擇采用基于區塊鏈的消息傳遞應用程序的主要原因。[2023/2/1 11:41:43]

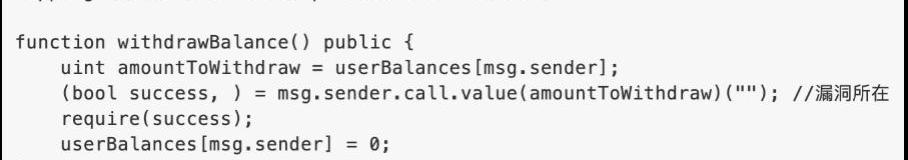

1.重入漏洞

重入漏洞是最著名的智能合約漏洞,先前提到TheDAO事件中也是為此原因而被駭客攻擊,該漏洞原理是通過循環調用一個函數而達到攻擊目的。

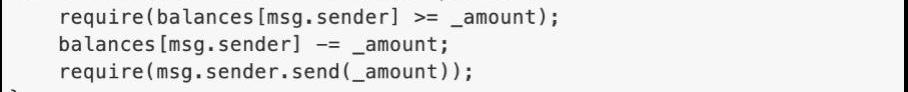

這邊展示的是一個簡單的提款函數,讓使用者可以根據合約里的余額取走存款。可以注意到的是,當這個函數的調用者為一智能合約的時候,提款操作將會觸發該智能合約的receive函數,并把剩余的gas傳入。而此時還未把使用者在原先智能合約中記錄的余額歸零,攻擊者即可在receive函數里再次調用withdrawBalance函數,并通過余額狀態尚未修改的漏洞達到重復取款的目的,直到gas耗盡或合約被掏空。

Messari發布USDD Q3調研報告:Q3錢包數量增5倍:11月3日消息,加密數據研究機構Messari發布了USDD Q3調研報告,報告從供應量、質押資產、儲備金、錨定、定性分析等多個維度對USDD進行了研究。Messari指出,在經過了二季度的震蕩后USDD成功回錨,第三季度PSM的推出有助于維持錨定,并提升針對USDD穩定性的信心。

報告還指出,其中持有USDD的錢包數量在該季度增長了5倍,達到了12萬個,且平均持有的USDD價值達到6000美元。USDD的累計交易量超過62億,日均交易量的最低筆數為400。由于采用了兌換工具兼匯率穩定機制PSM,USDD目前仍然維持著300%的超額抵押率。

據悉,USDD由波場聯合儲備(TRON DAO Reserve)與區塊鏈主流機構發起,5月5日正式上線,6月5日正式升級為去中心化超抵押穩定幣,升級當日抵押率超過130%,目前的抵押率維持在300%左右。USDD運行波場、以太坊和幣安鏈等全球主流公鏈,發行總額已達到7.25億美元,總質押達到21億美元。[2022/11/3 12:13:20]

攻擊流程圖展示

防范方式也很簡單,只要先把智能合約紀錄的余額做清空,再做轉帳動作,即可避免攻擊發生。

動態 | 平安證券晨會研報:區塊鏈等信息技術融合發展趨勢明顯:據證券日報-12月27日券商晨會研報匯編,平安證券認為,在宏觀經濟承壓的大環境下,國內多數行業的中短期前景難言樂觀。不過,由于計算機行業與宏觀經濟波動的相關性相對偏低,政策支持力度不減,加之云計算、大數據、人工智能、區塊鏈等新一代信息技術融合發展趨勢明顯,我們認為計算機行業的復蘇態勢仍將延續,相對表現將好于多數行業。[2018/12/27]

2.整數溢位漏洞

在以太坊智能合約中,uint256是常見的整數型別,這意味著此變數可以儲存的整數范圍為0~2^256-1,存儲上限大約是一個78位數的值,你可能會覺得這個數已經夠大了,但它仍然可被用來達成溢位,也就是說當一個變數的值為2^256-1,而對這個變數的值又再進行加一的操作時,他的值會因為超過存儲上限而變為0。要避免此漏洞,我們需要在整數運算前針對整數的范圍去做檢查,并在偵測到溢位運算時即時拋出異常。

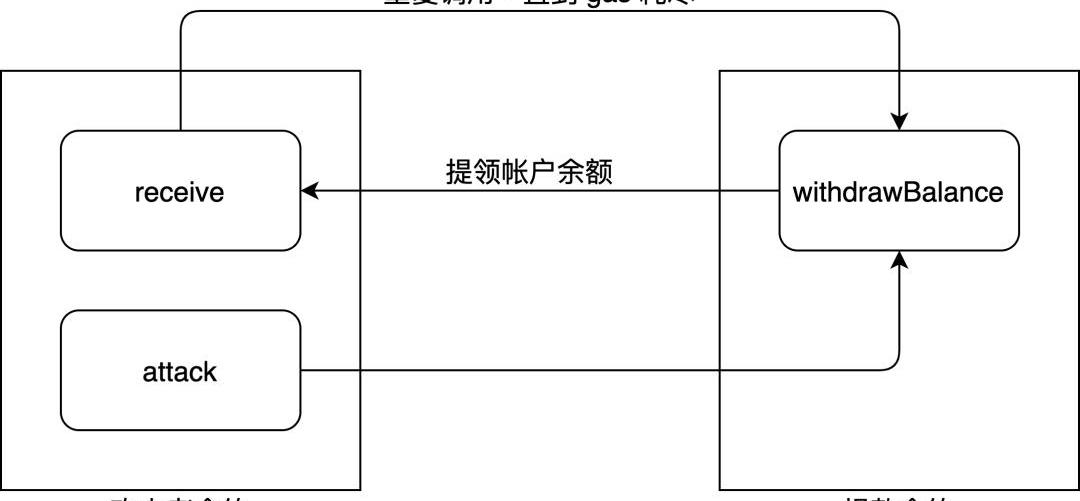

3.阻斷服務攻擊

智能合約服務中斷是一個嚴重的問題,因為有些漏洞造成的服務中斷是永久性的,無法恢復。攻擊原理包括了:意外執行SELFDESTRUCT指令、訪問控制權限出錯、Gaslimit達到區塊上限使合約無法正常運作、以及我們這邊展示的利用異常拋出,造成合約永久性癱瘓。

分析 | 加拿大央行研報:在區塊鏈進行雙花欺詐是不現實的:加拿大央行日前公布對區塊鏈技術的激勵相容研究結果,著重于通過區塊鏈技術的工作量證明(PoW)共識機制建模,模擬誠實和不誠實礦工的行為,發現利用區塊確認時間差進行雙重支付的欺詐是“不現實的”。上述研究報告查看區塊鏈這樣的數字賬本是否免于對雙重支付——所謂雙花這類欺詐,發現如果一個礦工掌握50%以上算力,具備了51%攻擊的能力,理論上說,不誠實的礦工可以進行雙花欺詐,但從經濟角度看,為了實現這種欺詐,不誠實的礦工必須有很雄厚的財力,而且是“風險中性”,因此報告認為:“這種假設情況通常是不現實的,現實情況下,用戶幾乎沒有經濟方面的動機發起這種攻擊,特別是在其他礦工的計算投資龐大時。”[2018/7/23]

這是一個簡單的拍賣合約示例,出價高者可以成為currentLeader,并記錄該次競標出價為highestBid,同時把先前的出價金額還給前一個競標領先者。攻擊者可以部署一個智能合約,在正常出價后讓該合約成為currentLeader,并在合約內負責收款的receive函數中使用revert函數來拋出異常,讓交易失效。當其他使用者想出價競標時,會因為合約無法轉錢給currentLeader,而造成交易失敗,拍賣合約的功能也因此永久失效,攻擊者得以贏下此次的拍賣競標。

芝商所研報:比特幣供應嚴重欠缺彈性,無彈性供應將導致波動加劇:芝商所經濟學家Blu Putnam、Erik Norland發布最新研報稱,比特幣供應嚴重欠缺彈性,而且與商品一樣,無彈性供應將導致波動加劇;比特幣算法問題的“難度”與其價格形成反饋環路,“難度”是左右價格的主要因素,但價格也會影響“難度”;交易量可能影響價格走勢,交易成本上升對比特幣來說意味著風險。[2018/5/8]

攻擊者合約示例

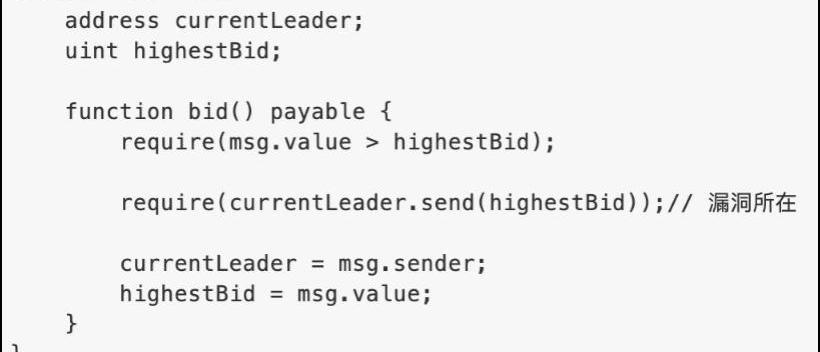

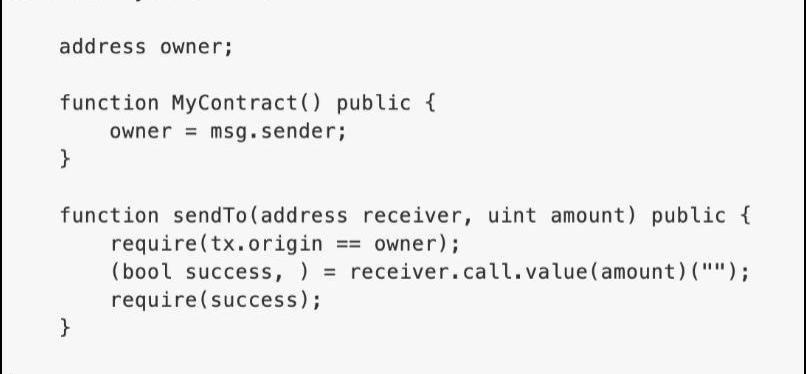

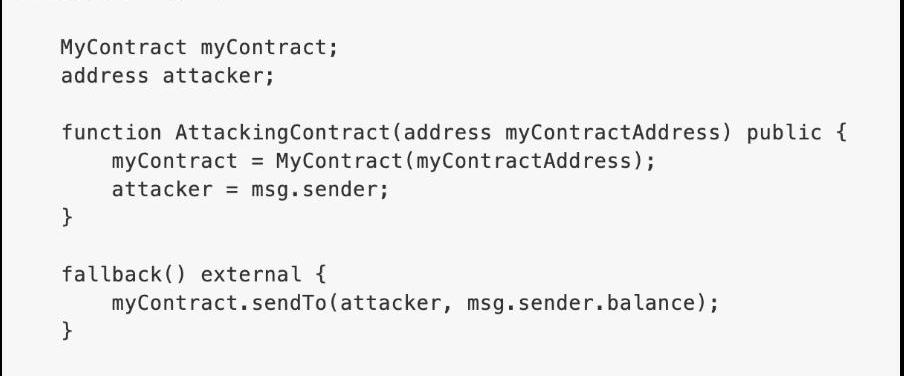

4.?Txorigin漏洞攻擊

當開發者利用solidity中內建的tx.origin變數來驗證權限時,會讓攻擊者有攻擊的機會。在進入示例之前,須先了解tx.origin返回的是原始發送交易的地址,而msg.sender返回的是當前交易的發送者。以下示意圖情景為:

用戶A呼叫了合約B內部的函數,并在函數內又再呼叫了合約C。可以觀察tx.origin與msg.sender的差異。

接下來來看看實際的攻擊場景,上圖智能合約中的sendTo函數必須符合tx.origin與owner相等的條件才會被執行,但是攻擊者可以通過下圖的智能合約,利用上述提過tx.origin與msg.sender的差異,巧妙地繞過驗證,并觸發sendTo函數。具體細節是當攻擊者誘導上圖合約的owner去觸發了下圖合約的fallback函數時,若攻擊合約在fallback函數內去調用sendTo函數,就可以得到owner的權限去執行。

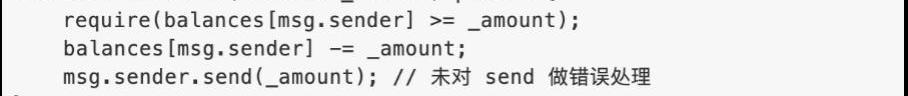

5.未適當處理externalcall的回傳值

在智能合約中,使用到低層級調用函數指令時,如:address.call()、address.callcode()、address.delegatecall()?和address.send()等等,如果調用失敗并不會拋出異常,僅會回傳調用結果的布林值,合約將能繼續往下執行。若未對調用結果的回傳值做檢查,可能將會使智能合約無法正常運作。

我們以一個簡單的取款函數作為示例,當使用一合約呼叫上圖的withdraw函數,且若該合約不能接收ETH轉入時,會造成呼叫方無法收到ETH,但因合約會繼續往下執行,導致其在合約中balances的狀態紀錄被改變。修正寫法如下:

6.?短地址攻擊

此攻擊手法大多出現在ERC-20智能合約中,須先了解到,當我們呼叫一個函數時,在EVM里實際上是在解析一堆ABI字符。而一般ERC-20標準的代幣都會實現用來轉帳的transfer函數,當我們調用transfer函數時,交易的調用內容由3個部分組成:

●4字節,函數名的哈希值,例如:a9059cbb

●32字節,以太坊地址,例如:

00000000000000000000000011223344556677889900aabbccddeeff11223344

●32字節,代表需要轉送的代幣數量:

0000000000000000000000000000000000000000000000000de0b6b3a7640000

若攻擊者地址為:0x1234567890123456789012345678901234567800,且在呼叫transfer時刻意舍去尾數零,若合約內沒有對內容格式做檢查,EVM讀取時會從第三個參數的高位拿00來補充,這將造成實際想要轉送的代幣數量缺少一個字節,即向左移位了8個比特,數值瞬間擴大256倍,攻擊者成功盜取代幣合約中的代幣。

7.閃電貸攻擊

閃電貸,顧名思義就是快速貸款,那這個速度有多快呢?官方的解釋是,貸款發行和償還的交易必須在以太坊上同一個區塊內完成。可以說閃電貸是一種借助于區塊鏈技術的顛覆式創新,它與傳統的借貸有兩個主要的差別,一個是它無需抵押品,第二個是它要求要在執行借出的同一筆交易中執行還款操作,因此對于出借資金的那方來說是不用承擔違約風險的,因為只有當區塊鏈上借貸方執行的借出與還款操作都確實被執行了,這筆交易才有效。也就是說我們可以設計一個智能合約來借出資金,接著執行一些資金操作,最后在將資金歸還,而這些操作都會在同一筆交易中完成。這就給黑客們帶來了利用閃電貸發動攻擊的機會,因為它大大的降低了黑客的攻擊成本,近期在DeFi領域的多數攻擊都是使用閃電貸來實現,主要都是黑客通過借出的巨額資金來對協議制造價差并從中套利,還款后再帶著不當獲利逃之夭夭。我們從bZx攻擊事件來了解黑客的攻擊思路:

1.?黑客通過閃電貸從去中心化數字資產衍生交易平臺dYdX借出了一萬枚ETH

2.?使用其中的5000枚ETH抵押在去中心化借貸平臺Compound以借出112枚wBTC

3.?剩下的的5000枚ETH到去中心化借貸平臺bZx上開了wBTC的空單

4.?用借出的112枚wBTC到去中心化交易所Uniswap砸盤,讓wBTC價格快速下跌

這一系列操作讓黑客在bZx上開的空單倉位大賺,接著歸還閃電貸借出的一萬枚ETH,并在這個過程中獲得了價值35萬美元的收益。此次攻擊的主要原因是因為Uniswap的價格的劇烈變化最終導致資產的損失,這本該是正常的市場行為,但是黑客通過惡意操縱市場,使項目方造成損失。bZx合約被操縱一事,開始讓閃電貸進入了更多開發者的視線,一方面許多聰明的開發者開發出了全新的去中心化金融應用,同時也讓開發者更為警惕可能的邏輯攻擊。

結論

智能合約的運作為被動的,所有的合約動作均須由使用者發起交易、呼叫合約中的函數函數才會執行動作,而合約執行基于區塊鏈的特性是不可逆的,且當合約部署上區塊鏈后,所有資料都是公開透明的,即便代碼不開源,也可利用反組譯工具回推合約內容。因此,開發者需熟悉漏洞原理并避免之,使用者也應了解合約安全議題,維護自身權益。

作者:秦曉峰 來源:Odaily星球日報 有些DeFi項目如果出現問題,可以通過保險挽回損失。但如果保險公司被攻擊了,又該怎么辦?28日晚上,DeFi保險項目CoverProtocol遭遇黑客攻.

1900/1/1 0:00:00作者|哈希派分析團隊 比特幣借貸平臺Hodl Hodl已停止接受新交易:金色財經報道,比特幣購買和貸款的非托管市場Hodl Hodl發布了關于8月初報告的安全問題的更新,目前已停止接受新交易.

1900/1/1 0:00:00作者:MartinYoung 編譯:萌眼財經 毫無疑問,去中心化金融是2020年加密市場勢頭的主要驅動力.

1900/1/1 0:00:00最近發布的美國司法部對聯邦調查局關于暗網犯罪調查的審計報告得出結論,FBI處于混亂狀態,而重要的“加密貨幣支持戰略”可能是解決方案之一.

1900/1/1 0:00:00來源:財聯社 作者:卞純 財聯社訊,剛剛過去的周末,比特幣價格續創歷史新高,突破24000美元大關.

1900/1/1 0:00:00火幣大學火大教育 2020年8月21日,美國力研咨詢公司創始人谷燕西來到火幣大學名師前沿課,以《如何建設數字金融生態?》為題進行了主題分享.

1900/1/1 0:00:00