BTC/HKD-7.33%

BTC/HKD-7.33% ETH/HKD-14.9%

ETH/HKD-14.9% LTC/HKD-16.33%

LTC/HKD-16.33% ADA/HKD-12.83%

ADA/HKD-12.83% SOL/HKD-12.41%

SOL/HKD-12.41% XRP/HKD-14.97%

XRP/HKD-14.97%本文由“靈蹤安全”原創,授權“金色財經”獨家發布。

8月25日,BSC鏈上的收益聚合應用Dot.Finance受到閃電貸攻擊。受本次攻擊事件的影響,項目代幣PINK在短時內發生暴跌,從0.77美元跌至0.5美元。

這次攻擊事件中有兩點值得我們注意:

一是閃電貸再次成為黑客的工具,將攻擊的后果放大。

二是本次攻擊與前陣子PancakeBunny受到的攻擊同源。

關于“閃電貸”,我們已經在往期的文章中多次介紹:它不是攻擊的元兇而只是攻擊利用的手段。本文特別想強調的是第二點,也就是本次攻擊與PancakeBunny的同源性。

我們在本文所說的“同源”通俗的理解就是本項目出現的漏洞與PancakeBunny一樣。為什么會這樣呢?原因就在于Dot?Fiance是分叉自PanacakeBunny的代碼,而在分叉復制的過程中,項目方或許是因為疏忽,或許是因為其它原因,并沒有對代碼進行詳細審計,以致PancakeBunny代碼中的漏洞也一并復制過來了,而沒有得到修正。

獨家 | 今日比特幣期現價為6.46%,較前日上升0.21%:金色財經報道,據同伴客數據顯示,10月2日(格林威治標準0時)比特幣年化期現價差為6.46%,較前一日上升0.21%,市場情緒指數為“樂觀”。

指數參考:>20% 極度牛市;10%~20% 牛市;5%~10% 樂觀;2%~5% 謹慎樂觀;0~2% 謹慎;-5%~0 謹慎悲觀;-10%~-5% 悲觀;-20%~-10%熊市;<-20%:極度熊市[2020/10/2]

由于本次攻擊與PancakeBunny具有同源性,因此我們有必要首先回顧一下PancakeBunny此前受到的攻擊情況,這些攻擊事件具體如下:

2021年5月20日,PancakeBunny第一次遭遇攻擊

2021年5月26日,PancakeBunny第二次遭遇攻擊

獨家 | Bakkt期貨合約數據一覽:金色財經報道,Bakkt Volume Bot數據顯示,2月28日,Bakkt比特幣月度期貨合約單日交易額為830萬美元,環比下降56%;未平倉合約量為895萬美元,環比下降25%。[2020/2/29]

2021年7月17日,PancakeBunny在Polygon上的版本遭外部攻擊

本次DotFinance受到的攻擊則與PancakeBunny第二次遭受的攻擊是相同的漏洞。具體地說,DotFinance分叉復制了PancakeBunny的收益聚合部分,但沒有修正其隱藏的漏洞。

靈蹤安全對本次事件的詳細分析如下:

在本次攻擊中,

攻擊者的地址為:0xDFD78a977c08221822F6699AD933869Da6d9720C

獨家 | 金色財經2月27日挖礦收益數據播報:金色財經報道,據印比特數據顯示,按照BTC參考價格61900元、電價0.38元/kWh計算,當前在售主流BTC礦機的市場價格及回本周期為:芯動T3+-57T(全新現貨9500元,361天回本)、神馬M20S-68T(全新現貨12100元,305天回本)、阿瓦隆1066-50T(全新現貨5900元,269天回本)、螞蟻S17+-67T(3月份期貨12800元,291天回本)。[2020/2/27]

攻擊合約的地址為:0x33f9bB37d60Fa6424230e6Cf11b2d47Db424C879

被攻擊的合約為“VaultPinkBNB”,其地址為:0xbfca3b1df0ae863e966b9e35b9a3a3fee2ad8b07

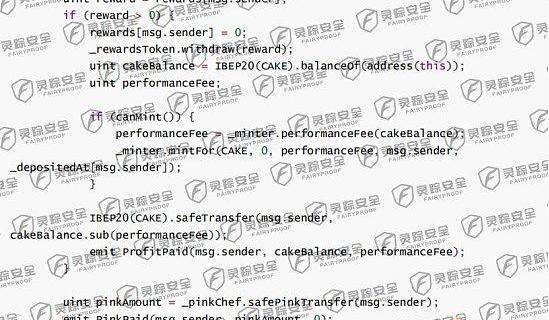

具體在合約“VaultPinkBNB”中,出現漏洞的代碼為“getReward()”函數,函數完整代碼如下:

獨家 | Bakkt期貨合約數據一覽:金色財經報道,Bakkt Volume Bot數據顯示,2月10日,Bakkt比特幣月度期貨合約單日交易額為1542萬美元,環比上升36%;未平倉合約量為1527萬美元,環比下降3%。[2020/2/11]

函數中具體出現漏洞的代碼片段為:

上述代碼片段在計算獎勵時,_minter.performanceFee(cakeBalance)傳入的參數cakeBalance是CAKE代幣的余額。攻擊者可以在調用getReward前將閃電貸借入的CAKE轉入VaultPinkBNB合約,導致產生非預期的performanceFee值,而_minter.mintFor()則根據這個非預期的performanceFee值增發超額的PINK獎勵代幣。然后攻擊者將PINK在Pancake上賣出換為BNB和CAKE,一部分償還閃電貸,剩余部分則為本次攻擊的獲利。

這類由項目之間的相互分叉而導致漏洞傳導的事件已經不是第一次發生,我們相信未來這類漏洞還會發生。

單就本次攻擊及漏洞的來源來看,靈蹤安全強烈建議,所有分叉自PancakeBunny或與PancakeBunny同源的項目都應再次審查項目代碼是否存在類似的漏洞,對代碼進行安全審計。

如果從本次漏洞出現的模式看,所有分叉自其它項目的項目都應提高警惕。這類具有同源性質的多個項目,無論其漏洞本身隱藏得多么深,但只要發生一次、被業界公開,其它的同源項目都應該引起警示并馬上著手整改。因為此類漏洞一旦被披露,理論上項目方是有足夠的時間來修正問題的。只要項目方在漏洞發生的第一時間對本項目代碼進行二次審計和測試,本項目受到后續攻擊是完全可以避免的。

因此靈蹤安全再次提醒項目方,尤其是分叉自其它項目的項目方,每當同源項目受到攻擊時,應立刻著手對本項目代碼進行再次審計,避免項目重蹈覆轍。

關于靈蹤安全:

靈蹤安全科技有限公司是一家專注區塊鏈生態安全的公司。靈蹤安全科技主要通過“代碼風險檢測+邏輯風險檢測“的一體化綜合方案服務了諸多新興知名項目。公司成立于2021年01月,團隊由一支擁有豐富智能合約編程經驗及網絡安全經驗的團隊創建。

團隊成員參與發起并提交了以太坊領域的多項標準草案,包括ERC-1646、ERC-2569、ERC-2794,其中ERC-2569被以太坊團隊正式收入。

團隊參與了多項以太坊項目的發起及構建,包括區塊鏈平臺、DAO組織、鏈上數據存儲、去中心化交易所等項目,并參與了多個項目的安全審計工作,在此基礎上基于團隊豐富的經驗構建了完善的漏洞追蹤及安全防范系統。

作者:

靈蹤安全CEO譚粵飛

美國弗吉尼亞理工大學(VirginiaTech,Blacksburg,VA,USA)工業工程碩士(Master)。曾任美國硅谷半導體公司AIBTInc軟件工程師,負責底層控制系統的開發、設備制程的程序實現、算法的設計,并負責與臺積電的全面技術對接和交流。自2011至今,從事嵌入式,互聯網及區塊鏈技術的研究,深圳大學創業學院《區塊鏈概論》課程教師,中山大學區塊鏈與智能中心客座研究員,廣東省金融創新研究會常務理事?。個人擁有4項區塊鏈相關專利、3本出版著作。

Tags:ANCCAKEPANBUNNYSongbird FinanceGCAKE幣xpandabunnypark幣最新消息

8月23日消息,PolyNetwork攻擊事件黑客在今日下午通過鏈上轉賬留言,交出了3/4的多簽錢包秘鑰,并表示這是好的結局.

1900/1/1 0:00:00針對8月10日上海證券交易所的發出《問詢函》,華鐵應急時隔9天給出了詳盡的回復,包括回復《問詢函》的《浙江華鐵應急設備科技股份有限公司關于媒體報道事項問詢函的回復公告》、《有關財務會計問題的專項.

1900/1/1 0:00:00玩游戲是為了休閑還是為了賺錢?小孩子才做選擇題,我們當然是全都要!過去,提起“游戲”,與之綁定最多概念的可能是休閑娛樂、浪費時間、甚至玩物喪志;但是如今,玩游戲可能已經不僅僅只是玩游戲.

1900/1/1 0:00:00就在上個月,FameLadySquad——這個由女性設計的8888枚用以支持女性的NFT項目,在問世之后就被NFT社區欣然接受.

1900/1/1 0:00:00作者:AaronWright,BenjaminN.Cardozo斯坦福大學法學教授譯者注:本文篇幅較長,但是譯者已進行語言邏輯的編輯,請讀者朋友們耐心閱讀.

1900/1/1 0:00:00最近一周,Avalanche的治理通證AVAX7日內漲幅高達100%,最高漲至57美元。當前,Avalanche的總市值為75億美元,進入了加密資產市值排行榜的TOP25.

1900/1/1 0:00:00