BTC/HKD+1.27%

BTC/HKD+1.27% ETH/HKD+1.84%

ETH/HKD+1.84% LTC/HKD+1.8%

LTC/HKD+1.8% ADA/HKD+3.51%

ADA/HKD+3.51% SOL/HKD+2.39%

SOL/HKD+2.39% XRP/HKD+2.54%

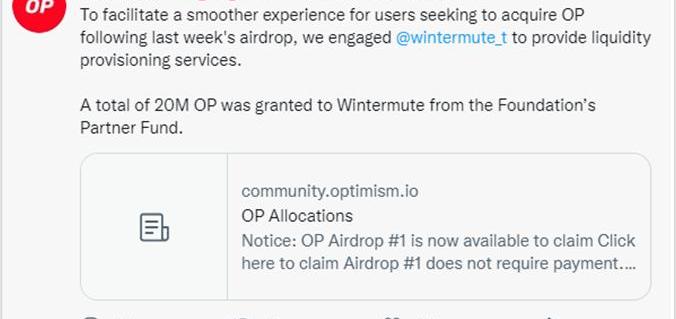

XRP/HKD+2.54%2022年6月9日消息,據Optimism與加密貨幣做市商Wintermute透露,2000萬個Optimism代幣被黑客盜取。6月9日,Optimism基金會向Wintermute授予了2000萬枚OP代幣。

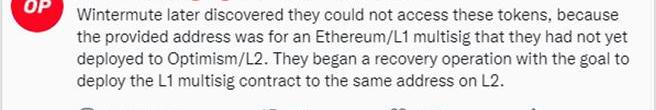

交易發送完成后,Wintermute發現無法訪問這些代幣,因為提供的地址是他們尚未部署到Optimism/L2的Ethereum/L1多簽地址。該Optimism/L2多簽地址由黑客部署,2000枚OP代幣也被黑客盜取。

一、事件分析

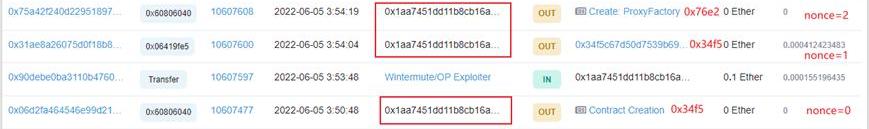

5月27日,Optimism基金會通過多簽合約分兩次向Wintermute的多簽合約地址轉賬2000萬OP代幣,并且在26日轉賬1枚OP代幣,3筆交易如下:

安全公司:BistrooIO遭受重入攻擊,損失約47000美元:5月8日消息,據成都鏈安“鏈必應-區塊鏈安全態勢感知平臺“安全輿情監控數據顯示,BistrooIO 項目遭受重入攻擊,損失1,711,569個BIST(約47000美元),經成都鏈安技術團隊分析,本次攻擊原因是由于pTokens BIST代幣支持ERC-777的代幣標準,其合約在實現transfer調用的時候,會調用_callTokenToSend,進而調用tokensToSend()函數,攻擊者在該函數中通過重入方式調用了EmergencyWithdraw函數,造成重入攻擊。[2022/5/8 2:58:42]

根據交易時間以及交易中OP代幣數量,我們分析,在26日,Optimism基金會向Wintermute多簽合約地址轉賬1枚OP代幣作為測試,Optimism基金會在Wintermute確認收到代幣后將2000萬枚OP代幣通過連續的兩筆交易發送給Wintermute多簽合約地址。接收地址是Wintermute在Ethereum/L1上已部署的多簽合約地址,因此Wintermute僅僅驗證是否接收到了代幣,但并沒有驗證該地址在Optimism/L2上的所有權,而此時在Optimism/L2上并沒有實際部署多簽合約,這才給了黑客可乘之機。

安全公司:RariCapital被攻擊是由于經典的重入漏洞:4月30日消息,BlockSec經過分析發現RariCapital被攻擊是由于經典的重入漏洞。其函數exitMaket沒有重入保護。攻擊者通過攻擊獲利超過8000萬美金。

據悉,Rari Capital在Fuse上的資金池遭遇黑客攻擊,被盜資金約28,380 ETH,約合8034萬美元。算法Stablecoin協議Fei Protocol表示,若攻擊者歸還被盜資金,則愿意為其提供1000萬美元賞金。[2022/4/30 2:42:30]

以上轉賬交易中的相關地址如下:

Optimism基金會在Optimism/L2上的多簽合約地址:

0x2501c477d0a35545a387aa4a3eee4292a9a8b3f0

Wintermute在Ethereum/L1上的多簽合約地址:

0x4f3a120E72C76c22ae802D129F599BFDbc31cb81

同時,Optimism/L2上的0x4f3a也是黑客部署的多簽合約地址。

康奈爾大學教授:近期針對Lendf.Me的攻擊與當年The DAO的重入Bug類似:AVA Labs聯合創始人,康奈爾大學教授Emin Gün Sirer在社交媒體平臺上表示,近期黑客從去中心化借貸協議Lendf.Me的Dapp中盜走約2500萬美金的代幣,出現的問題與當年The DAO的重入Bug類似。對此Sirer教授強調,此類問題對于以太坊來說是地方性的,而對于 Dapp,難以確定以不透明字節碼表示的資產是否遭受重入。因此,加密資產應以能夠防范重入的方式進行部署。在AVA的設計中資產是第一類對象(First Class Object),資產的行為由系統設定,不需要通過代碼分析來確定發送一筆資產是否會導致 Dapp 的資產被抽走。[2020/4/20]

接下來,我們將從鏈上交易的角度詳細分析一下黑客的攻擊行為以及原理。

首先,我們看一下Optimism/L2上的0x4f3a合約部署交易:

txHash是0x00a3da68f0f6a69cb067f09c3f7e741a01636cbc27a84c603b468f65271d415b

金色晨訊 | 以太坊君士坦丁堡升級因“可重入”漏洞延期 51%雙花攻擊所得的ETC已歸還完畢:1.南非或將開始跟蹤加密貨幣交易。

2.以太坊君士坦丁堡升級因“可重入”漏洞延期。

3.美國立法者提出新法案 為部分加密初創公司提供“安全港”。

4.2018年中國區塊鏈專利申請量領跑全球 達到2913件。

5.保加利亞政府對加密貨幣交易利潤征收10%的稅款。

6.IBM使用區塊鏈平臺跟蹤金屬行業的供應鏈。

7.印度政府將于1月17日批準創業激勵計劃并與區塊鏈基金會合作。

8.慢霧: 51%雙花攻擊所得的所有ETC已歸還完畢。

9.Ripple:僅2015年8月之前的私鑰易受攻擊。[2019/1/17]

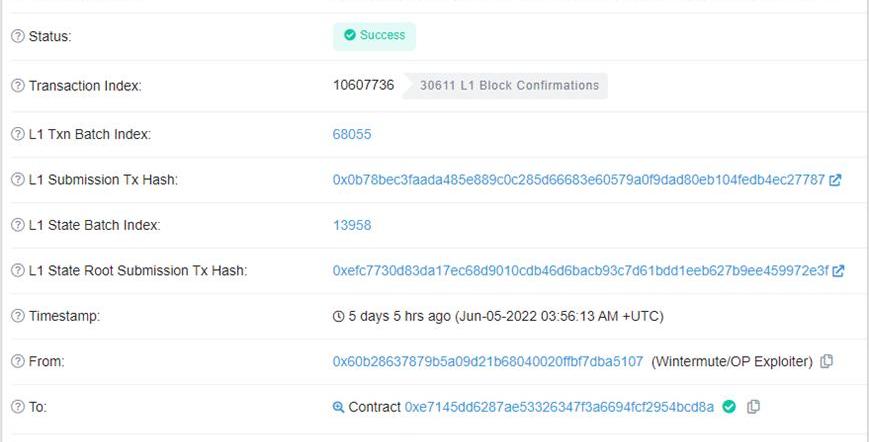

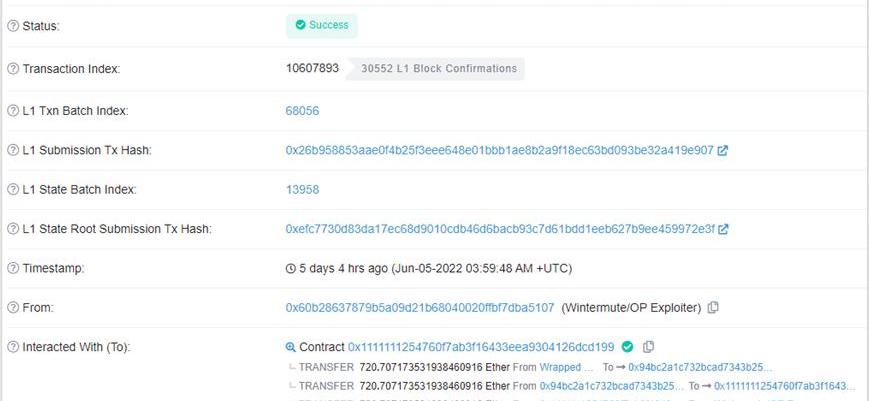

注意到,該合約部署時間是6月5日,其中Wintermute/OPExploiter是黑客的一個地址,簡記為0x60b2。

該交易是如何準確生成0x4f3a合約地址的呢?

動態 | DAO損失1.2億美金的“重入漏洞” 重現江湖:近日,降維安全實驗室(johnwick.io)監測到成人娛樂系統spankchain支付通道(payment channel)關聯的智能合約LedgerChannel遭到了重入攻擊。某黑客發現了該支付通道合約的重入漏洞(Reentrancy),并于北京時間2017年10月7日上午8時許創建了惡意攻擊合約,隨后成功從該合約竊取了165.38 ETH,約合3.8萬美元價值的以太幣。[2018/10/10]

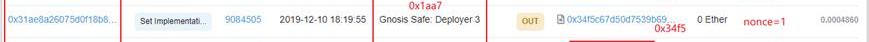

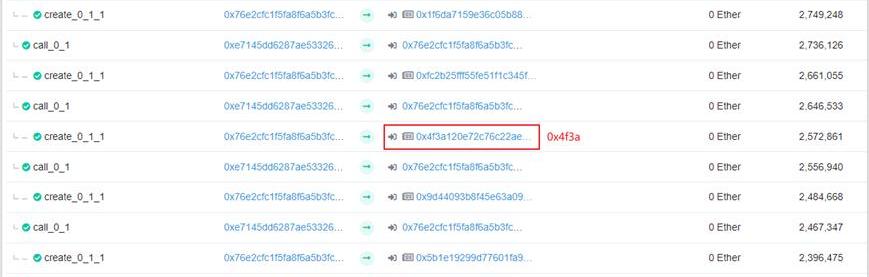

黑客重放了3筆交易,尤其是最后的GnosisSafe:ProxyFactory1.1.1合約創建的交易,如下所示:

Ethereum/L1上的交易如下:

Optimism/L2上的交易:

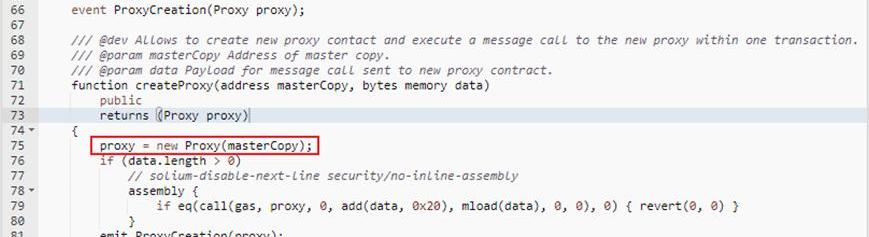

通過重放交易,黑客在Optimism/L2上面創建了跟Ethereum/L1上完全相同的GnosisSafe:ProxyFactory1.1.1合約,其中創建代理合約函數如下:

GnosisSafe:ProxyFactory1.1.1合約使用的是0.5版本的Solidity,使用new來創建合約時使用的是create命令,而不是create2。使用create命令創建合約,合約地址是msg.sender以及nonce來計算的。在Ethereum/L1上面,創建多簽合約0x4f3a的msg.sender就是GnosisSafe:ProxyFactory1.1.1的地址,黑客在Optimism/L2通過重放交易來創建于GnosisSafe:ProxyFactory1.1.1合約的主要目的就是為了保證在Optimism/L2上創建合約0x4f3a的msg.sender與在Ethereum/L1上一致,那么黑客可以很方便的通過智能合約調用createProxy函數來創建出地址是0x4f3a的合約。在該交易中創建過程如下所示:

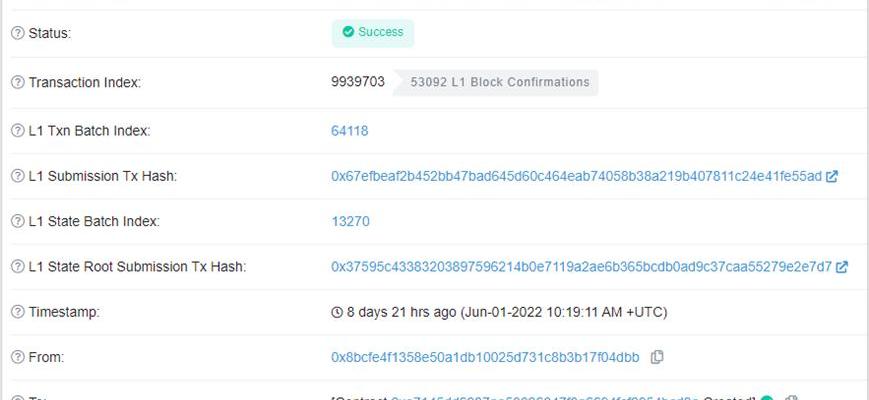

另外,合約0xe714的部署是在6月1日的以下交易中完成的:

txHash:0x69ee67800307ef7cb30ffa42d9f052290e81b3df6d3b7c29303007e33cd1c240

發起交易地址是0x8bcfe4f1358e50a1db10025d731c8b3b17f04dbb,這也是黑客所持有的地址。同時,這筆交易也是0x8bcf發起的第一筆交易,資金來源于Tornado:

整個過程從時間上看,

5月27日,Optimism地址0x2501向Optimism/L2上的0x4f3a地址轉賬2000萬OP,0x4f3a地址在Ethereum/L1上是Wintermute的多簽合約地址,但此時在Optimism/L2上面并沒有部署合約;

6月1日,黑客地址0x8bcf部署合約0xe714。

6月5日,黑客通過重放Ethereum/L1上的交易創建了GnosisSafe:ProxyFactory1.1.1合約,其地址與Ethereum/L1上一樣;然后地址0x60b2通過合約0xe714部署了多簽合約0x4f3a,合約所有權歸黑客所有,因此5月27日轉入的2000萬OP被黑客盜取。

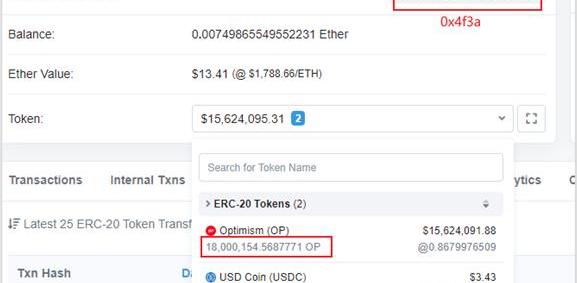

6月5日,多簽合約0x4f3a在接收到2000萬OP后,將100萬OP轉賬給黑客地址0x60b2,然后將100萬OP兌換成了720.7Ether。

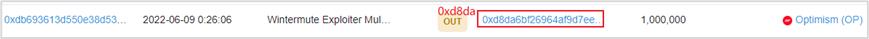

6月9日,合約0x4f3a將其中的100萬OP轉賬給了賬戶地址0xd8da,

其他的1800萬OP仍然在合約0x4f3a中。

二、安全建議

引發本次安全事件的根本原因是交易重放、Solidity舊版本漏洞以及主鏈和側鏈交易簽名驗證等綜合因素,并不是因為項目方合約代碼存在漏洞。

另外,針對本次事件,項目方反應不及時、對合約管理不嚴格等也給了黑客可乘之機;從攻擊時間線和攻擊準備上看,也不排除OP內部有內鬼串通作案的可能。

Tags:ISMOPTIMIPTIDecentralized Activismoptc幣最新價格Dolaimi UniversalCryptia

摘要: -BinanceLabs為新的投資基金融資5億美元。-幣安發言人表示,這是該公司首只囊括外部資本的基金.

1900/1/1 0:00:00原文標題:《DAO的激勵機制》在中文的加密圈子,如果要說最近DAO的表現,SeeDAO的發展和融資情況可圈可點。該DAO于2022年1月底以3000萬美元估值完成A輪融資.

1900/1/1 0:00:00編者按:近日,SIG宣布領投總部位于新加坡的Web3信息應用的基礎軟件平臺ByteTrade新一輪4000萬美元,出人意料的是,SIG中國創始合伙人TimGong直接出任該公司董事長.

1900/1/1 0:00:00就在幾個月前,a16zcrypto的普通合伙人ChrisDixon說:“我認為blockspace是2020?年代最暢銷的產品.

1900/1/1 0:00:00傳統上,創造就業機會是由家們設計的,他們急切地讓國家恢復工作,刺激經濟發展。從大蕭條時期的就業創造計劃到美國總統巴拉克·奧巴馬的《美國就業法案》,就業計劃有著漫長而曲折的歷史.

1900/1/1 0:00:00今年初,筆者提議在國際設計科學學會下面成立元宇宙研究會,得到了國內外不少專家學者的積極響應。今年3月28日,國際設計科學學會元宇宙研究會成立.

1900/1/1 0:00:00