BTC/HKD+6%

BTC/HKD+6% ETH/HKD+7.61%

ETH/HKD+7.61% LTC/HKD+3.32%

LTC/HKD+3.32% ADA/HKD+9.28%

ADA/HKD+9.28% SOL/HKD+7.03%

SOL/HKD+7.03% XRP/HKD+9.54%

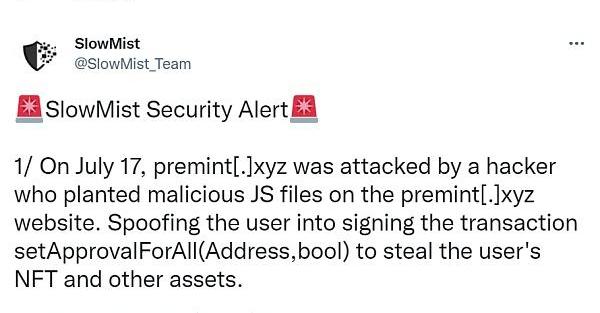

XRP/HKD+9.54%7?月?17日,據慢霧區情報反饋,Premint遭遇黑客攻擊。慢霧安全團隊在第一時間進行分析和預警。

本文來自慢霧區伙伴ScamSniffer的投稿,具體分析如下:

攻擊細節

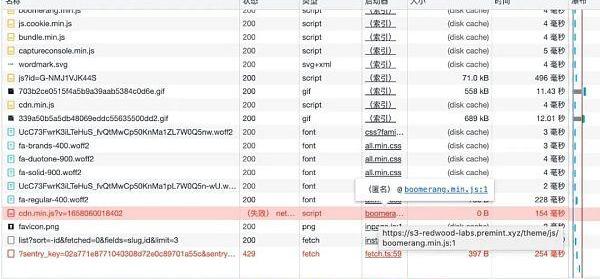

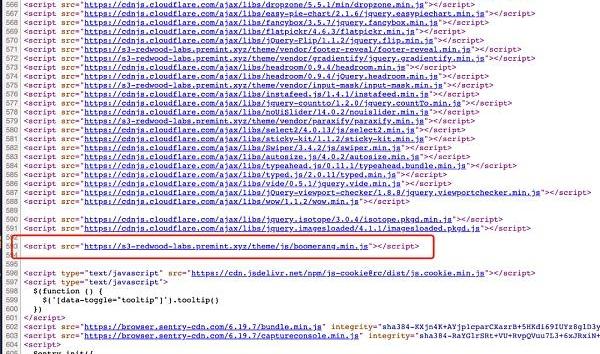

打開任意Premint項目頁面,可以看到有個cdn.min.js注入到了頁面中,看調用棧該js是由(https://s3-redwood-labs.premint.xyz/theme/js/boomerang.min.js)注入,目前該s3-redwood-labs-premint-xyz.com域名已經停止解析,無法正常訪問了。

數字銀行平臺TymeBank完成7700萬美元pre-C輪融資,騰訊參投:金色財經報道,南非數字銀行平臺 TymeBank 宣布已完成 7700 萬美元 pre-C 輪融資,成長階段基金 Norrsken22 和瑞士投資公司 Blue Earth Capital 領投,知名科技集團騰訊參投并成為了 TymeBank 的第三大股東,此前騰訊是 TymeBank 在 2021 年 12 月進行的 7000 萬美元 B 輪 + 融資的主要投資者。據悉,TymeBank 已將“部分”總部設在新加坡,擬專注于新興市場開發和數字銀行運營,推動其客戶從傳統現金存款向數字支付方式進行轉變。(bitcoinke)[2023/6/1 11:52:13]

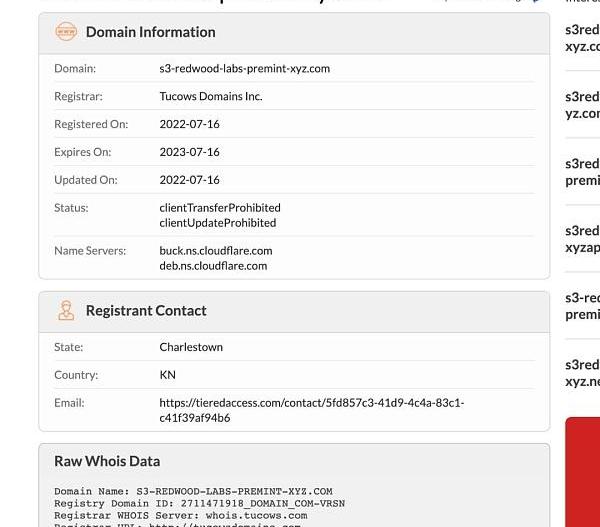

查詢Whois,該域名在2022-07-16注冊于TucowsDomainsInc:

Web3游戲商務平臺Fungies.io開啟pre-seed輪融資:金色財經報道,Web3游戲商務平臺Fungies.io宣布開啟pre-seed輪融資,目標是在 2023 年 5 月底前完成該輪融資。此外,Fungies.io還宣布加入Outlier Ventures、CV Labs、以及Tatum Blockchain Accelerator加速器計劃。Fungies 目前已推出其Beta版平臺,該團隊現在專注于提供簡單易用的Website Builder以及Unity/Unreal SDK,以構建與網站同步的游戲內商店和市場,為游戲工作室提供工具來降低成本。(EINPresswire)[2023/3/6 12:44:58]

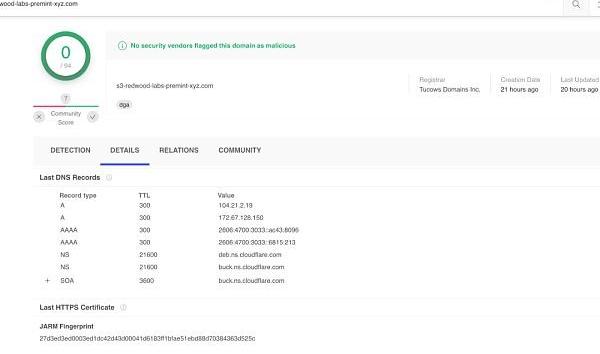

打開virustotal.com可以看到該域名之前曾解析到CloudFlare:

加密支付初創公司FLUUS完成60萬美元pre-seed輪融資:金色財經報道,加密支付初創公司FLUUS宣布完成60萬美元pre-seed輪融資, FHS Capital、Encryptus.io和一批天使投資人參投。FLUUS即將發布Beta測試版,旨在幫助更多消費者訪問Web3服務,比如代幣質押和Swap,目前該公司已和在線約會門戶網站Dua.com和GD10 Ventures生態系統達成合作伙伴關系。[2023/3/1 12:35:25]

打開源代碼可以看到boomerang.min.js是Premint用到的一個UI庫:

該js是在s3-redwood-labs.premint.xyz域名下,猜測:

瑞士Unify Platform AG利用智能合約技術推出研發內容Pre-IP認證:12月11日消息,瑞士Unify Platform AG宣布在該公司的在線平臺服務UNIPLAT上推出一項新功能。這項新功能名為Pre-IP,是“Pre (applied) Intelligent Property”(預申請知識產權)的縮寫,是UNIPLAT的一個特有術語。研究及創業人員將他們在平臺上發布的內容(圖片、視頻、文本等)注冊了Pre-IP之后,UNIPLAT將為其發放第三方證書,使用區塊鏈的智能合約技術證明該內容是在相關研究人員或創業人員名下真實注冊的。該Pre-IP認證將從2022年1月14日開始在平臺上啟用。(美通社)[2021/12/11 7:32:03]

上傳文件接口有漏洞可以上傳任意文件到任意Path

黑客拿到了他們這個AmazonS3的權限,從而可以注入惡意代碼

Rana Express成為Roxe支付節點 ?在巴西合作推出匯款計劃:據官方消息,全球支付網絡Roxe宣布,已與國際匯款公司Rana Express達成戰略合作,Rana Express將成為Roxe的支付節點,通過Rana錢包(Android和iOS版本)開展從美國到巴西的匯款業務。

Roxe支付網絡旨在利用區塊鏈技術幫助金融機構節省大量的時間和成本,為支付和匯款提供更快速、低成本、可靠的清算和跨境結算服務。目前,Roxe網絡支持美元等國際主流貨幣,以及尼日利亞、埃及、土耳其、印度、菲律賓、墨西哥和巴西等匯款市場使用的法幣。

據悉,Roxe 網絡此前已與Fairexpay、ECS Fin、Onchain Custodian、N2Xpress、BuyUcoin、Aberdeen Capital Group以及IPAY等機構達成戰略合作。[2021/8/12 1:50:36]

這個第三方庫被供應鏈攻擊污染了

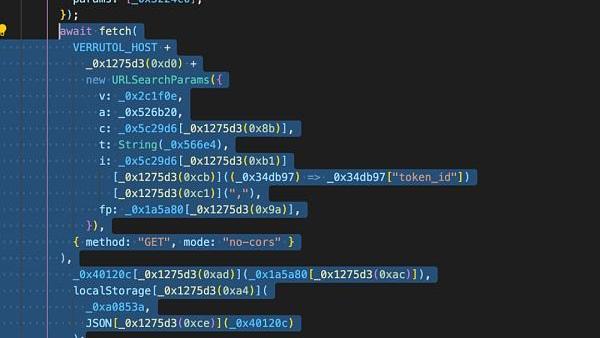

把boomerang.min.js代碼下載下來,前面都是正常的代碼,但是末尾有一段經過加密的代碼:

這段代碼負責把代碼s3-redwood-labs-premint-xyz.com/cdn.min.js注入到頁面。

惡意代碼cdn.min.js

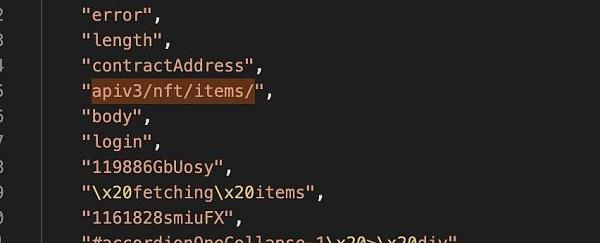

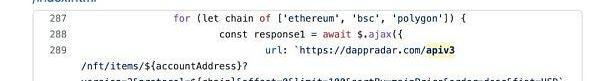

根據代碼內容,可以大致看到有通過調用dappradar.com的接口來查詢用戶的NFT資產列表。

如果用戶持有相關NFT資產:

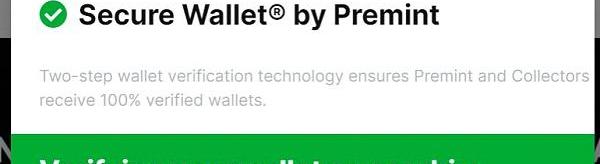

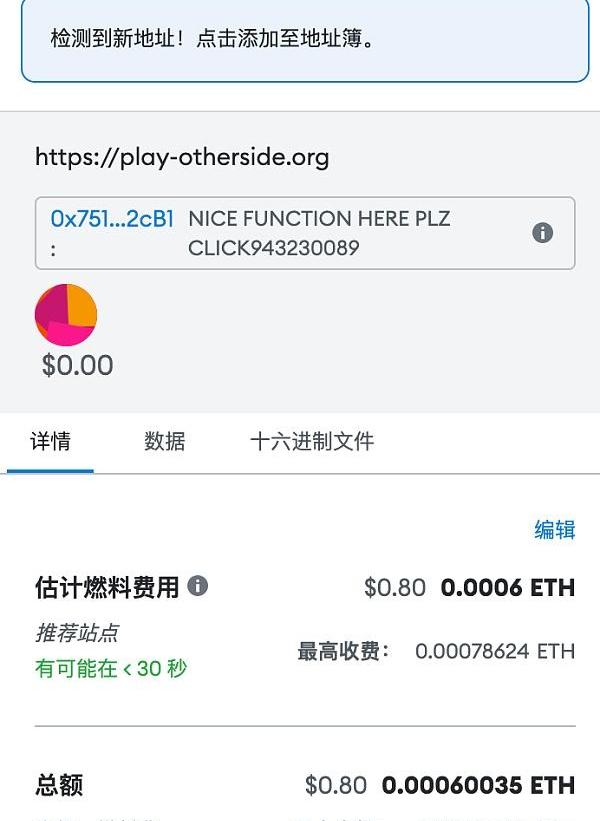

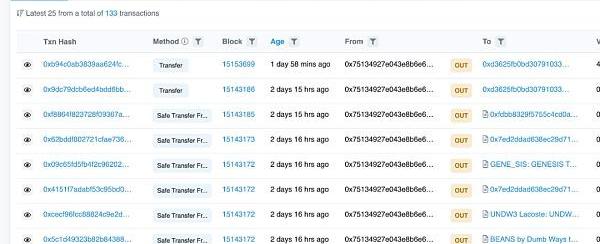

惡意代碼會以Two-stepwallet驗證的借口,發起setApprovalForAll讓用戶授權給他們后端接口返回的地址。

如果用戶點了Approve,攻擊者還會調用監測代碼通知自己有人點擊了:

如果當用戶地址沒有NFT資產時,它還會嘗試直接發起轉移錢包里的ETH的資產請求:

另外這種代碼變量名加密成_0xd289_0x開頭的方式,我們曾經在play-otherside.org,thesaudisnfts.xyz這些釣魚網站也見到過。

根據用戶資產發起setApprovalForAll或者直接轉移ETH,并且阻止用戶使用開發者工具debug。

預防方式

那么作為普通用戶如何預防?現階段MetaMask對ERC721的setApprovalForAll的風險提示,遠沒有ERC20的Approve做得好。

即使很多新用戶無法感知到這個行為的風險,但我們作為普通用戶看到帶Approve之類的交易一定要仔細打開授權給相關地址,看看這些地址最近的交易是否異常,避免誤授權!

這種攻擊和上次Etherscan上Coinzilla利用廣告注入惡意的攻擊方式挺相似的,那么在技術上有沒有可能預防?

理論上如果已知一些惡意js代碼的行為和特征:

比如說代碼的加密方式

惡意代碼關鍵特征

代碼會反debug

會調用opensea,debank,dappradar等API查詢用戶資產

根據這些惡意代碼的行為特征庫,那么我們可以嘗試在客戶端網頁發起交易前,檢測頁面有沒有包含已知惡意特征的代碼來探測風險,或者直接更簡單一點,對常見的網站設立白名單機制,不是交易類網站發起授權,給到足夠的風險提醒等。

接下來ScamSniffer和慢霧安全團隊也會嘗試探索一下如何在客戶端來預防此類的攻擊發生!

Ps.感謝作者ScamSniffer的精彩分析!

7月19日,中國綜合開發研究院主辦的《數“鏈”大灣區——區塊鏈助力粵港澳大灣區一體化發展報告》發布會在深圳舉行.

1900/1/1 0:00:00Foresight?Ventures的Jonas分享其投資機構的投資體系,DeriProtocol的Janice從項目方的角度出發闡述讓DeFi回歸協議的前沿動態.

1900/1/1 0:00:00金色財經消息,加密貨幣交易所FTX提出一項計劃,讓VoyagerDigital的客戶有機會通過FTX平臺立即收到部分破產索賠.

1900/1/1 0:00:00原文作者:Crescent,律動BlockBeatsAptos獲得2億美元融資后,在市場較為蕭條的當下又完成了1.5億美元融資,展現著Aptos非同一般的潛力.

1900/1/1 0:00:00英國藝術品拍賣行佳士得正在成立一個風險投資部門,以投資那些讓藝術品交易變得更容易的初創公司,也包括區塊鏈公司.

1900/1/1 0:00:007月20日,Polygon團隊宣布PolygonzkEVM正式發布,并聲稱是第一個EVM等效的零知識Layer2,以太坊擴展和ZK創新邁上一個新臺階.

1900/1/1 0:00:00