BTC/HKD+1.14%

BTC/HKD+1.14% ETH/HKD+1.46%

ETH/HKD+1.46% LTC/HKD+0.15%

LTC/HKD+0.15% ADA/HKD+1.12%

ADA/HKD+1.12% SOL/HKD+3.11%

SOL/HKD+3.11% XRP/HKD+0.61%

XRP/HKD+0.61%作者:Kong

據慢霧區情報,11月4日,一個BNBChain上地址憑空鑄造了超10億美元的pGALA代幣,并通過PancakeSwap售出獲利,導致此前GALA短時下跌超20%。慢霧將簡要分析結果分享如下:

相關信息

pGALA合約地址

0x7dDEE176F665cD201F93eEDE625770E2fD911990

proxyAdmin合約地址

0xF8C69b3A5DB2E5384a0332325F5931cD5Aa4aAdA

慢霧:從Multichain流出的資金總額高達2.65億美元,分布在9條鏈:金色財經報道,自7月7日以來,從 Multichain 流出的資金總額高達 2.65 億美元,分布在 Ethereum、BNB Chain、Polygon、Avalanche、Arbitrum、Optimism、Fantom、Cronos、Moonbeam 鏈。其中 6582 萬美元已經被 Circle 和 Tether 凍結,1,296,990.99 ICE(約 162 萬美元) 被 Token 發行方 Burn。流出的資金中,包括:

1)從 Multichain: Old BSC Bridge 轉出的 USDT;

2)從 Multichain: Fantom Bridge 轉出的 USDC、DAI、LINK、UNIDX、USDT、WOO、ICE、CRV、YFI、TUSD、WETH、WBTC;

3)從 Anyswap: Bridge Fantom 轉出的 BIFI;

4)從 Multichain: Moonriver Bridge 轉出的 USDC、USDT、DAI、WBTC;

5)從 MultiChain: Doge Bridge 轉出的 USDC;

6)從 Multichain: Executor 轉出的 DAI、USDC、BTCB、WBTC、WETH、Dai.e、WBTC.e、Bridged USDC、BTC、fUSDT、ETH 等;

7)從被 Etherscan 標記為 Fake_Phishing183873 的 0xe1910...49c53 轉出的 WBTC、USDT、ETH,同時我們認為該標記(Fake Phishing183873)或許是 Etherscan 上的虛假標記,地址可能以前屬于 Multichain 官方賬戶。[2023/7/11 10:48:30]

proxyAdmin合約原owner地址

慢霧:Grafana存在賬戶被接管和認證繞過漏洞:金色財經報道,據慢霧消息,Grafana發布嚴重安全提醒,其存在賬戶被接管和認證繞過漏洞(CVE-2023-3128),目前PoC在互聯網上公開,已出現攻擊案例。Grafana是一個跨平臺、開源的數據可視化網絡應用程序平臺,用戶配置連接的數據源之后,Grafana可以在網絡瀏覽器里顯示數據圖表和警告。Grafana根據電子郵件的要求來驗證Azure Active Directory賬戶。在Azure AD上,配置文件的電子郵件字段在Azure AD租戶之間是不唯一的。當Azure AD OAuth與多租戶Azure AD OAuth應用配置在一起時,這可能會使Grafana賬戶被接管和認證繞過。其中,Grafana>=6.7.0受到影響。加密貨幣行業有大量平臺采用此方案用來監控服務器性能情況,請注意風險,并將Grafana升級到最新版本。[2023/6/25 21:58:31]

0xfEDFe2616EB3661CB8FEd2782F5F0cC91D59DCaC

慢霧:Gate官方Twitter賬戶被盜用,謹慎互動:10月22日消息,安全團隊慢霧發文稱:加密平臺Gate官方Twitter賬戶被盜用,謹慎互動。半小時前,攻擊者利用該賬戶發文,誘導用戶進入虛假網站連接錢包。此外,慢霧科技創始人余弦在社交媒體上發文表示:注意下,Gate官方推特應該是被黑了,發送了釣魚信息,這個網址 g?te[.]com 是假的(之前談過的 Punycode 字符有關的釣魚域名),如果你去Claim會出現eth_sign這種簽名釣魚,可能導致ETH等相關資產被盜。[2022/10/22 16:35:14]

proxyadmin合約當前owner地址

慢霧:跨鏈互操作協議Poly Network遭受攻擊并非由于網傳的keeper私鑰泄漏:對于跨鏈互操作協議Poly Network遭受攻擊事件,慢霧安全團隊分析指出:本次攻擊主要在于EthCrossChainData合約的keeper可由EthCrossChainManager合約進行修改,而EthCrossChainManager合約的verifyHeaderAndExecuteTx函數又可以通過_executeCrossChainTx函數執行用戶傳入的數據。因此攻擊者通過此函數傳入精心構造的數據修改了EthCrossChainData合約的keeper為攻擊者指定的地址,并非網傳的是由于keeper私鑰泄漏導致這一事件的發生。[2021/8/11 1:47:48]

0xB8fe33c4B55E57F302D79A8913CE8776A47bb24C

簡要分析

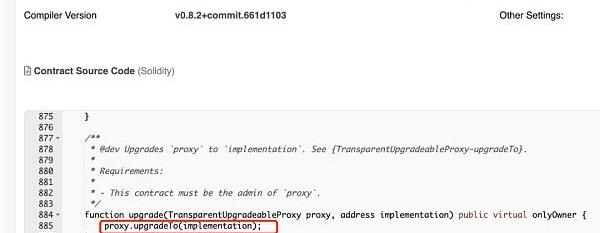

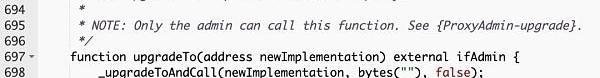

1.在pGALA合約使用了透明代理模型,其存在三個特權角色,分別是Admin、DEFAULT_ADMIN_ROLE與MINTER_ROLE。

2.Admin角色用于管理代理合約的升級以及更改代理合約Admin地址,DEFAULT_ADMIN_ROLE角色用于管理邏輯中各特權角色,MINTER_ROLE角色管理pGALA代幣鑄造權限。

3.在此事件中,pGALA代理合約的Admin角色在合約部署時被指定為透明代理的proxyAdmin合約地址,DEFAULT_ADMIN_ROLE與MINTER_ROLE角色在初始化時指定由pNetwork控制。proxyAdmin合約還存在owner角色,owner角色為EOA地址,且owner可以通過proxyAdmin升級pGALA合約。

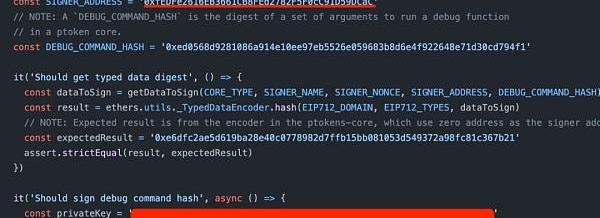

4.但慢霧安全團隊發現proxyAdmin合約的owner地址的私鑰明文在Github泄漏了,因此任何獲得此私鑰的用戶都可以控制proxyAdmin合約隨時升級pGALA合約。

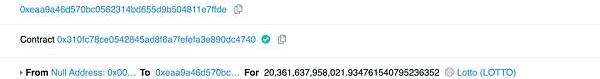

5.不幸的是,proxyAdmin合約的owner地址已經在70天前被替換了,且由其管理的另一個項目pLOTTO疑似已被攻擊。

6.由于透明代理的架構設計,pGALA代理合約的Admin角色更換也只能由proxyAdmin合約發起。因此在proxyAdmin合約的owner權限丟失后pGALA合約已處于隨時可被攻擊的風險中。

總結

綜上所述,pGALA事件的根本原因在于pGALA代理合約的Admin角色的owner私鑰在Github泄漏,且其owner地址已在70天前被惡意替換,導致pGALA合約處于隨時可被攻擊的風險中。

參考:https://twitter.com/enoch_eth/status/1589508604113354752

Tags:MINADMETHCHA葛大爺gemini多少歲adm幣是什么ethyleneterephthalateO‘Community Chain

21:00-7:00關鍵詞:Genesis、耶倫、GenesisTrading1.巴哈馬總理:尚未發現巴哈馬加密監管存在“缺陷”;2.加州金融保護與創新部暫停加密借貸平臺Salt的許可證;3.

1900/1/1 0:00:00主持人:子魚 嘉賓:OneKey王一石、本末社區主理人超級君 子魚:今天的話題就正式開始。我是子魚,也是一個老韭菜了。今天我們請來了OneKey的核心貢獻者王一石和本末社區的主理人超級君.

1900/1/1 0:00:0011月1日消息,由BinanceLabs前執行董事NicoleZhang擔任創始合伙人的Web3風險投資基金LingfengInnovationFund完成2000萬美元募資.

1900/1/1 0:00:00FTX的突發性死亡,引爆了Crypto行業的新一輪崩盤,有人便形容稱,這是屬于Crypto圈子的雷曼時刻.

1900/1/1 0:00:00原文:《去中心化無線簡介》 作者:老雅痞 無線網絡是通往互聯網的門戶,但并不透明,這一點很快就能改變。DeWi的目標是徹底改變通信網絡的建設、運營和擁有方式.

1900/1/1 0:00:00如果你關注新聞的話,你會經常聽到像ICO、Airdrop和Metaverse這樣的詞匯。即使在商業和科技版之外,像《傲骨賢妻》這樣的電視劇也有涉及比特幣的情節.

1900/1/1 0:00:00