BTC/HKD+0.15%

BTC/HKD+0.15% ETH/HKD+0.23%

ETH/HKD+0.23% LTC/HKD-1.48%

LTC/HKD-1.48% ADA/HKD-2.16%

ADA/HKD-2.16% SOL/HKD-0.01%

SOL/HKD-0.01% XRP/HKD-2.24%

XRP/HKD-2.24%近期,以太坊Layer2擴展協議Arbitrum空投成為了加密貨幣社區熱議的當紅話題。

鏈上數據顯示,Arbitrum在3月22日的交易數超121萬筆,創歷史新高,同時超過以太坊主網的108萬筆交易和Optimism的26萬筆。其火熱程度可見一斑。

Arbitrum是一種具有高性能、低成本和去中心化特性的Layer2擴展協議。在3月16日晚空投之后,大批量“擼毛”的用戶紛紛被一系列反女巫規則限制,今天,我們就來研究什么是反女巫規則。

說到女巫攻擊,應該有不少小伙伴比較熟悉。在區

塊鏈

中,女巫攻擊是指攻擊者通過偽造多個身份或節點來控制網絡的攻擊方式。

而空投女巫攻擊則是一種針對加密貨幣空投活動的攻擊方式,攻擊者利用偽造的身份和虛假地址獲取更多的空投代幣。

??要聊反女巫規則,我們先從本次空投規則聊起。

Arbitrum空投規則和檢測模型

在Arbitrum代幣空投中,制定了一些空投策略和分配模型,以量化的方式確保每個錢包或鏈上實體地址是否滿足空投資格標準:

1、如果空投接收者的錢包交易全部發生在48小時內,則減去1分。

2、如果空投接收者的錢包余額少于0.005ETH,并且錢包沒有與超過一個智能合約交互,則減去一分。

3、如果空投接收者的錢包地址在Hop協議賞金計劃期間被識別為女巫地址,則該接收者將被取消資格。

4、還有一個項目方未確認的標準,即用戶在http://arbitrum.foundation上用相同IP連接多個錢包查看,將直接被取消上榜資格。

Beosin:Arbitrum上的Rodeo Finance疑似遭遇攻擊,損失150萬美元:金色財經報道,據Beosin旗下Beosin EagleEye監控顯示,Arbitrum上的杠桿收益協議Rodeo Finance疑似遭遇攻擊,目前統計被盜資金約150萬美元,Beosin提醒用戶注意資金安全。[2023/7/11 10:48:08]

同時,Arbitrum使用鏈上數據來識別同一用戶擁有的相關地址,并使用來自Nansen、Hop和OffChainLabs的數據刪除實體地址,例如網橋、交易所和智能合約。還有一些地址通過人工檢查去除,比如捐贈地址。

使用以下數據類型進行數據清洗:

1.原始資格名單地址

2.排除的實體地址

3.CEX充值地址(來自Nansen)

4.CEX充值地址

5.在Arbitrum鏈上特有的交易路線(from,to)

6.在Ethereum鏈上特有的交易路線(from,to)

7.OffChainLabs的內部地址列表

8.Hop空投中的黑名單

9.Hop空投中去除女巫攻擊后的地址

10.Nansen地址標簽

11.其他手動標記的活躍地址

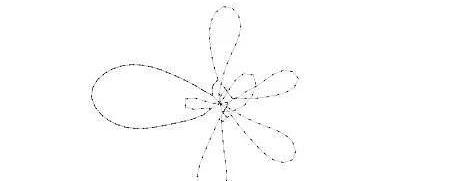

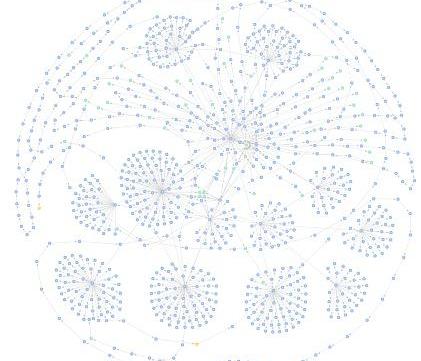

數據清洗完成后,將會生成兩類圖表:

第一類圖表將以每個帶有msg.value的交易為一條邊(from_address,to_address)。

Castle Capital:DAO ARB空投大多處于閑置狀態:金色財經報道,價值超過1.25億美元的ARB代幣已經在4月份發放給了Arbitrum的生態系統DAO。Offchain Labs的首席執行官Steven Goldfeder在早些時候表示,最初的期望是DAO將向更廣泛的社區成員分發ARB代幣。現在,在空投的兩個月后,風險投資公司Castle Capital在一份詳細的研究報告中看了一下這些ARB代幣的分配情況。報告顯示,GMX、Uniswap、SushiSwap和Curve,一些最大的ARB代幣持有者,沒有使用他們的代幣,也沒有用這些代幣制定任何重大計劃。事實上,超過80%的空投給DAO的代幣沒有被使用,Castle Capital在一條推文中指出。[2023/6/28 22:04:34]

第二類圖表將以每個資助者/清掃交易為一條邊(from_address,to_address),其中資助者交易是指賬戶首筆以太幣入賬,清掃交易是從賬戶中最后一筆以太幣轉賬。

通過將上述圖劃分為強連通子圖和弱連通子圖來生成聚類。使用Louvain社區檢測算法分解大型子圖,提供更精細的結果并更準確地消除女巫地址。

根據已知模式來識別女巫集群,例如:

在超20個地址的集群中轉移

由同一來源資助的地址

具有類似活動的地址

由此生成了女巫集群,如下所示:

包含110個符合女巫攻擊條件地址集群319

Delphi Digital:自Nitro網絡升級,Arbitrum周交易筆數已占以太坊交易總數62%:11月3日消息,據Delphi Digital報告,自Nitro網絡升級以來,Arbitrum每周交易筆數已增長550%,同時,Arbitrum周交易筆數從原來占以太坊交易總數9%,增長至占比62%。截至發稿,Arbitrum網絡TVL已達26.2億美元,超過其直接競爭對手Optimism。

此外,報告指出,近期Arbitrum的地址數和網絡交易數的激增或與用戶的空投預期有關。[2022/11/3 12:13:54]

https://github.com/ArbitrumFoundation/sybil-detection

包含56個符合女巫攻擊條件的地址的集群1544

https://github.com/ArbitrumFoundation/sybil-detection)

研究人員如何識別女巫地址?

OffchainLabs研究人員通過在來自NansenQuery的from_address/to_address交易數據使用聚類算法,并在Arbitrum和Ethereum上整合跟蹤和代幣轉移,以此識別可能的女巫錢包,并且對可能誤報的數據進行人工“檢查”。

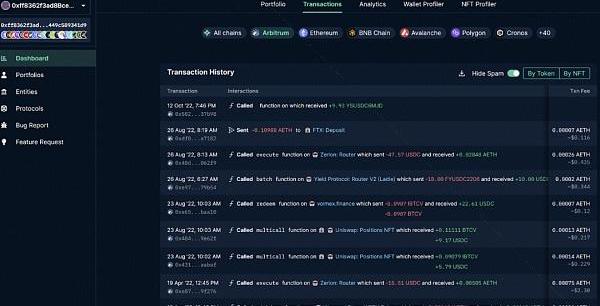

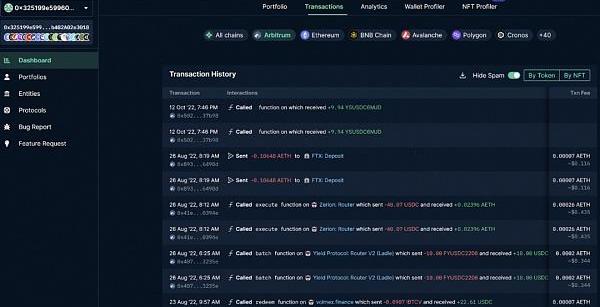

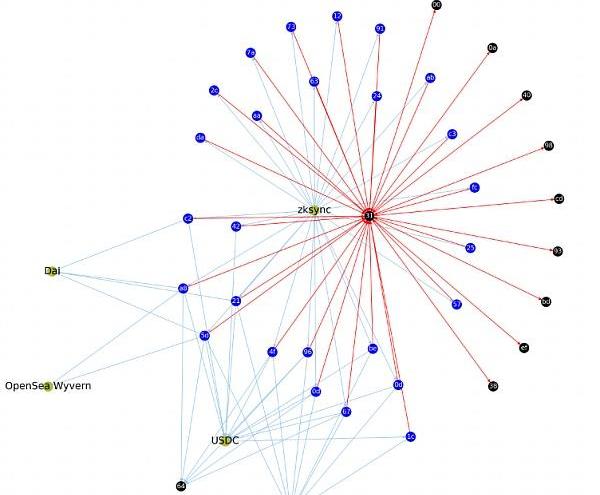

下圖是疑似女巫的地址示例:

一組約400個地址中,有兩個地址具有非常相似的活動。

Arbitrum因代碼漏洞向白帽黑客支付400ETH:9月21日消息,一名匿名白帽黑客0xriptide因發現Arbitrum支付代碼漏洞獲得了400ETH(約52萬美元)的獎勵,該漏洞涉及2.5億美元資產。

據0xriptide透露,其在Arbitrum Nitro升級前幾周開始尋找漏洞,最終發現該漏洞能讓橋接合約在啟動之前完成初始化并接受存款,這意味著黑客可以將自己的地址設置橋接地址并模仿實際合約,并接受ETH存款。[2022/9/21 7:10:13]

圖源nansen

可以看到兩個地址在非常接近的時間進行了相似的操作。

圖源nansen

當然盡管如此,仍有人抱怨Arbitrum空投策略的缺陷,將女巫攻擊的錢包地址視為正常,真實用戶的錢包地址反而受到限制。

除了最近的Arbitrum外,去年HopProtocol空投時也通過反女巫規則識別了大量的女巫攻擊者。

HopProtocol空投時候的女巫攻擊者

2022年在5月6日,跨鏈橋HopProtocol官方公布空投細則之后表示,在最初符合空投條件的43,058個地址中,有10,253個被認定為女巫攻擊者。

以下是HopProtocol項目方對女巫攻擊的一些判定依據:

動態 | Harbor在以太坊上代理價值1億美元的房地產基金:周一Harbor宣布,這家初創公司在以太坊區塊鏈上創建了代幣,代表4家房地產基金價值1億美元的股票。此舉旨在讓1100名持有這些私人證券的投資者,以及17家經紀自營商和17家與基金經理毅聯匯業股票(iCap Equity)合作的配售代理機構,能夠更容易地進行交易。(coindesk)[2019/9/16]

1、多個地址有統一的資金分發或歸集地址,證明是一個女巫攻擊者發起,如:

圖源:SybilAttackerReport#275

2、多個地址在轉賬記錄上有明顯的關聯性,如:

圖源:SybilAttackerReport#367

3、女巫攻擊在多處有批量操作痕跡,包括但不限于:短時間內批量轉賬、gasvalue相同、交互金額相似等。

4、女巫地址交互歷史有往期其他項目的攻擊記錄。

當然也有經驗不足的項目方,在開啟空投時未制定反女巫規則,比如Aptos。

回顧Aptos反常規空投,羊毛黨大勝?

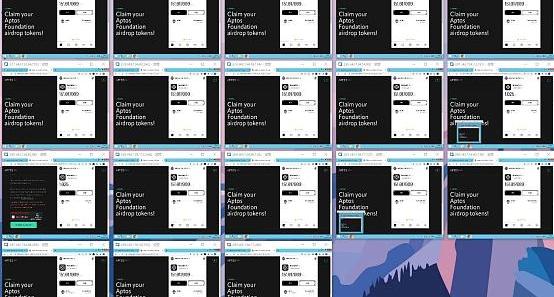

去年十月,Aptos的空投事件中,由于項目方沒有對節點進行女巫攻擊的防范,有不少的“羊毛黨科學家”因此獲得大量空投。

有人在推特和社區中分享自己申請Aptos測試網的截圖,可以看到多個小號在VPS主機上的申請界面。據申領代幣的社區用戶反饋,Aptos的空投規則是每個測試網申請的賬戶可以獲得300個代幣,鑄造NFT的用戶有150個代幣。那么如果你有一百個賬號就可以獲得3萬個代幣,一千個賬號則是30萬個代幣。

社區用戶曬出的申領空投的截圖

而Aptos在幣安上線后,價格瞬間拉伸,然后出現巨額砸盤。根據研究人員分析,當時入金到幣安的Aptos地址中,女巫攻擊地址占40%。

可見空投女巫攻擊對空投項目和參與者都會產生一定的影響,比如代幣價格受到影響、空投計劃的信譽受到損害、社區建設者和參與者都受到影響等。

反女巫攻擊規則如何制定?

空投項目方在進行空投時,會使用反女巫機制來防止惡意用戶通過多個錢包地址或其他手段獲得過多的代幣,從而將代幣發放給真實用戶。

從過往的空投事件中,可以看到女巫攻擊的特點:

1.子地址由同一個父地址分發/歸集資金

2.完全相同的交互流程、時間和項目

3.相同的GASvalue、交易金額和時間

4.地址之間頻繁轉賬,有來有往。

下面是一些空投項目方可能使用的反女巫機制:

快照時間:空投項目方可以在特定的時間點對所有地址進行快照,并將代幣空投給那些在該時間點之前已經持有代幣的地址。這可以防止惡意用戶在快照時間之后創建新的地址來獲取代幣。

交互路線:取一段時間周期內與本項目交互的地址,根據交互時間,查看這些地址在參與交互本項目之前/之后的交互路徑一致性。

資金流動:主要查看資金的流動方向,查看錢包一對多或多對一轉賬的情況。

交互金額:查看項目交互額度的大小及資金的重復使用率。

交互頻次:導出一定時間周期內與項目交互的地址明細,通過Excel透視圖表或是項目自研的看板,取異常峰值周期內的數據進行二次研究,可以通過查看這一批地址的活躍程度是否相似。

交互深度:取一定時間周期內,參與本項目交互的地址明細。查看本批次地址過往交互筆數與參與本項目交互后的交互筆數是否足夠多。

股權證明:股權證明是一些區塊鏈用來驗證交易的共識機制。在PoS中,用戶需要持有一定數量的代幣才能參與網絡。空投項目方可以要求參與者持有一定數量的代幣才有資格獲得空投,提高空投門檻。

KYC/AML驗證:空投項目方可以要求參與者通過KYC或AML驗證過程。此過程可以幫助驗證參與者的身份,這有助于防止女巫攻擊。

比如BeosinKYT虛擬資產反洗錢合規和分析平臺,能幫助客戶避免與潛在的風險地址進行交互,同時做到異常行為識別,更有PathTracing智能擴展可疑地址,讓風險驗證變得更簡單。擴展閱讀:BeosinKYT,一個滿足您所有AML需求的“鏈上專家”

社交媒體驗證:空投項目方可以要求參與者關注、點贊或轉發社交媒體帖子以獲得空投資格。這有助于確保參與者是真實的人而不是自動腳本。

白名單:白名單是符合空投條件的地址列表。空投項目方可以將空投限制在預先批準的參與者名單中,這有助于防止女巫攻擊。

交易數量限制:空投項目方可以限制每個地址可以進行的交易數量。這可以防止惡意用戶通過進行大量交易來獲取過多的代幣。

持有時間限制:空投項目方可以要求持有代幣的地址必須保持一定的時間才能獲得空投的代幣。這可以防止惡意用戶快速買入和賣出代幣來獲取過多的代幣。

其他佐證參考:

社交媒體活躍度:注冊時間、發言頻次、發言質量、粉絲、關注、頭像、個人資料等等。

IP地址設備號:同IP/設備登錄的地址數、同地址IP更換頻次等。

在參加空投時我們應該注意什么?

最后,Beosin也注意到大家對空投的熱衷,作為一家安全公司,我們有必要為大家做以下提醒。

1了解項目的官方信息來源:在參與空投之前,應該去項目的官方網站和社交媒體頁面查看相關信息,包括空投計劃的具體細節和規則,以及空投代幣的合約地址等。

2不要輕易泄露個人信息和錢包地址:一些空投項目可能會要求參與者提供個人信息和錢包地址,但應該注意保護個人隱私和安全,不要將敏感信息泄露給不明身份的網站和項目。

3注意風險提示和注意事項:在參與空投之前,一定要仔細閱讀項目方發布的風險提示和注意事項,了解相關風險和注意事項,并確保自己具備足夠的風險承受能力。

Tags:ARBTRUBITRUMARBIGrayscale Bitcoin Trust tokenized stock FTXbitstamp中文名GRUMPYCAT幣

1.Vitalik:以太坊多客戶端將如何與ZK-EVM交互?以太坊的多客戶端哲學是一種去中心化,就像一般的去中心化一樣,人們可以關注架構去中心化的技術收益或去中心化的社會收益.

1900/1/1 0:00:00來源:BuidlerDAO作者:HIRAYAMASHO翻譯:@KP|BuidlerDAO基于過去的案例和現在主流的DeFi和GameFi模型.

1900/1/1 0:00:00我們之前曾經談論過未來會有數百萬個區塊鏈——其中一些是通用的,但絕大多數是應用特定的。模塊化區塊鏈的出現、以太坊基于Rollup的愿景以及Vitalik在他的Endgame中承認為了可擴展性而進.

1900/1/1 0:00:00今日早間,以太坊再質押協議?EigenLayer宣布已啟動第一階段測試網,向質押者提供了流動性再質押和原生再質押的測試窗口.

1900/1/1 0:00:00編譯:Dali@Web3CN.Pro2023年,圍繞“加密技術與人工智能”的爭論越來越多,但我認為我們不應該以消極的態度去看待這兩者的關系。對于所有的新興技術來說,這樣的爭論是不可避免的.

1900/1/1 0:00:00文/以太坊基金會;譯/金色財經xiaozou·?提款功能即將到來!Shapella網絡升級計劃于epoch?194048在以太坊網絡上激活,也就是UTC時間2023年4月12日22:27:35.

1900/1/1 0:00:00