BTC/HKD+1.51%

BTC/HKD+1.51% ETH/HKD+2.11%

ETH/HKD+2.11% LTC/HKD+1.92%

LTC/HKD+1.92% ADA/HKD+3.6%

ADA/HKD+3.6% SOL/HKD+2.44%

SOL/HKD+2.44% XRP/HKD+2.81%

XRP/HKD+2.81%原文:《正處于“刮骨療”自救的SushiSwap,今日又是如何被黑客攻擊的?》

在嚴峻的財務壓力下,黑客又來一擊,那在黑客的打擊下,SushiSwap能否走出自救的道路?

2023年4月9日,據BeosinEagleEye態勢感知平臺消息,SushiswapRouteProcessor2合約遭受攻擊,部分對合約授權過的用戶資金被黑客轉移,涉及金額約1800ETH,約334萬美元。

據了解,SushiSwap流動性挖礦項目,克隆自Uniswap,最大的不同是其發行了SUSHI代幣,團隊希望用SUSHI通證經濟模型,優化Uniswap。但Uniswap創始人HaydenAdams表示,Sushi只是任何有能力的開發人員通過一天的努力創造出來的東西,試圖利用炒作和Uniswap創造的價值來獲利。

近5000萬枚TUSD從幣安轉移到未知錢包:金色財經報道,WhaleAlert監測顯示,49,999,999 枚TUSD(50,004,299美元)從幣安轉移到未知錢包。[2023/7/9 22:26:58]

其實在本次攻擊之前,這個項目還有另外的“坎坷”,去年12月6日,上任僅兩個月的Sushi新任“主廚”JaredGrey于治理論壇發起了一項新提案。在該提案中,Jared首次向外界披露了Sushi當前嚴峻的財務狀況,并提出了一個暫時性的自救方案。

正是在這樣的壓力下,黑客又來一擊,那在黑客的打擊下,SushiSwap能否走出自救的道路?

事件相關信息

黑客入侵三周后,Wintermute已還清9600萬美元債務:金色財經報道,加密做市商Wintermute償還了DeFi協議TrueFi一共9600萬美元的債務。今年4月,Wintermute從TrueFi獲得了一筆9,200萬美元的貸款,這筆貸款將于10月15日到期。區塊鏈數據平臺Nansen上的交易數據顯示,Wintermute在截止日期前一天連本帶息還清了債務。這筆貸款沒有抵押,意味著借款人僅憑其財務狀況和聲譽來擔保貸款。

金色財經此前報道,Wintermute于9月底在DeFi黑客攻擊中損失了1.6億美元,這是近幾個月來規模最大的黑客攻擊之一。當時,該公司CEO Evgeny Gaevoy表示,黑客襲擊之后,公司仍有償付能力。(Coindesk)[2022/10/15 14:28:24]

我們以其中一筆攻擊交易進行事件分析。

7月份全球區塊鏈相關產業共發生137起融資事件:金色財經消息,據統計,2022年7月份全球區塊鏈相關產業共發生137起融資事件,其中113起透露出具體融資數額,融資總額為16.38億美元。單個項目平均融資額達1449.95萬美元。

融資輪次上,早期融資占據絕對地位。種子天使、A輪系列(包括Pre-A、A和A+輪)分別發生了71起和18起。63%的獲投項目融資額在100—1000萬美元區間。

鏈上應用場景火熱,細分場景上,鏈游、NFT和加密資產管理等相關項目7月份在融資市場熱度頻高。

2022年7月全球區塊鏈領域融資額排行榜中,單筆融資金額在3000萬美元及以上的共發生11起融資事件。其中,單筆融資金額超1億美元的有兩起。(零壹智庫)[2022/8/3 2:54:37]

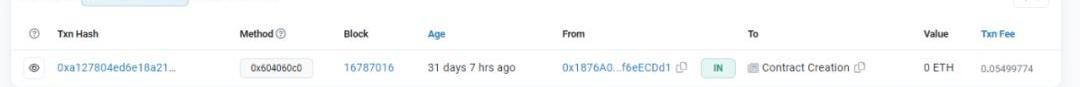

攻擊交易

0xea3480f1f1d1f0b32283f8f282ce16403fe22ede35c0b71a732193e56c5c45e8

Terraswap 已部署至 Terra 2.0:6月2日消息,Terra 生態項目 Terraswap 發推稱現已部署至 Terra 2.0,新網絡穩定后將提供流動性和兌換功能。[2022/6/2 3:58:49]

攻擊者地址

0x719cdb61e217de6754ee8fc958f2866d61d565cf

攻擊合約

0x000000C0524F353223D94fb76efab586a2Ff8664

被攻擊合約

0x044b75f554b886a065b9567891e45c79542d7357

被攻擊用戶

0x31d3243CfB54B34Fc9C73e1CB1137124bD6B13E1

攻擊流程

1.攻擊者地址(0x1876…CDd1)約31天前部署了攻擊合約。

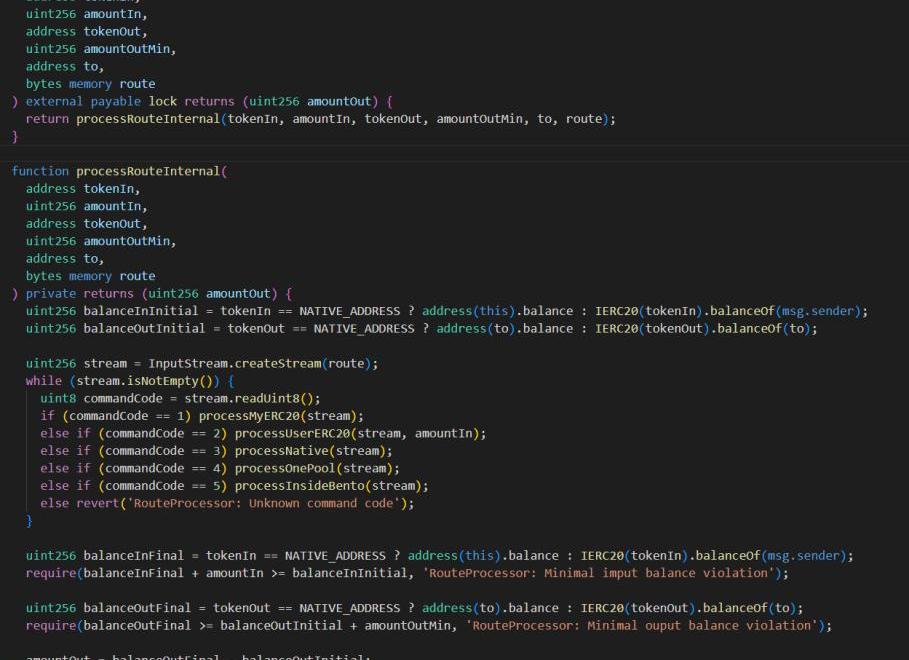

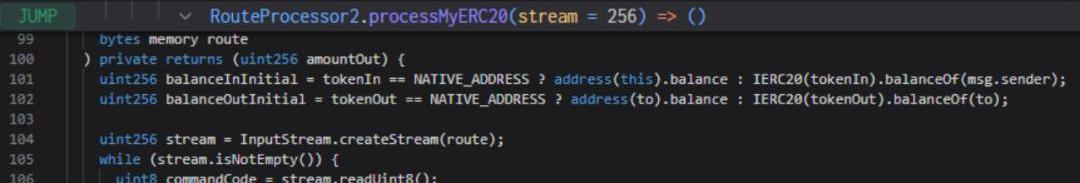

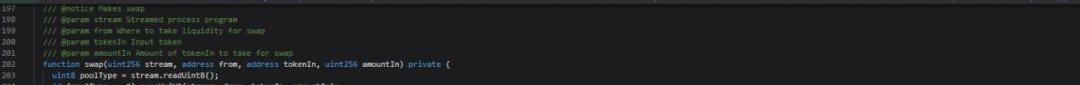

2.攻擊者發起攻擊交易,首先攻擊者調用了processRoute函數,進行兌換,該函數可以由調用者指定使用哪種路由,這里攻擊者選擇的是processMyERC20。

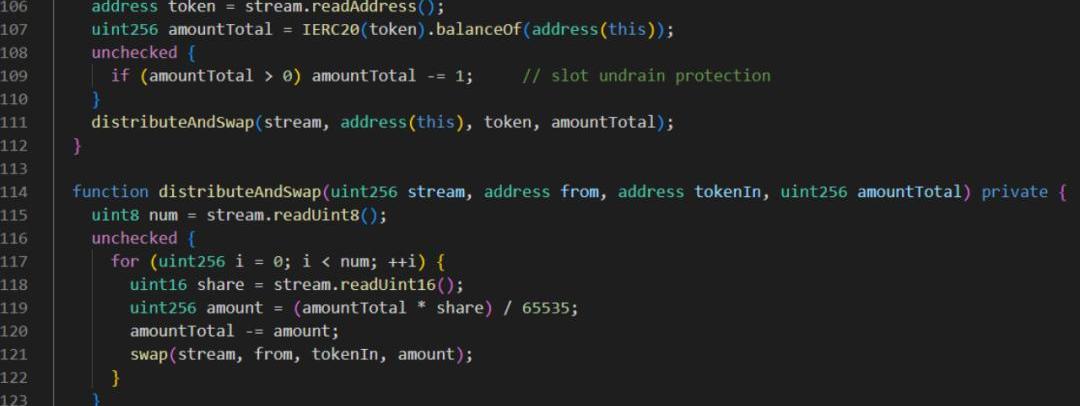

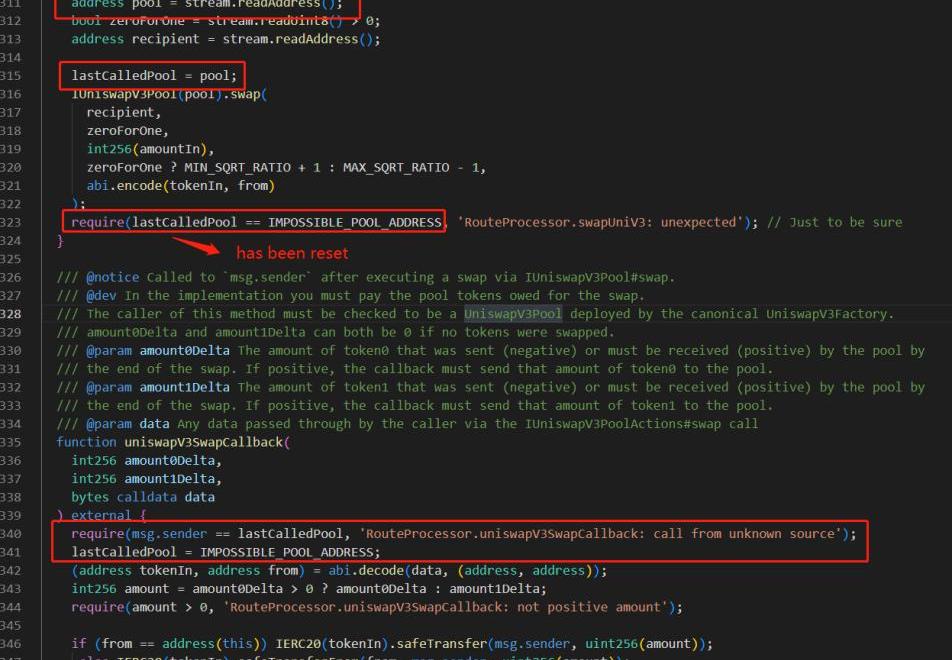

3.之后正常執行到swap函數邏輯中,執行的功能是swapUniV3。

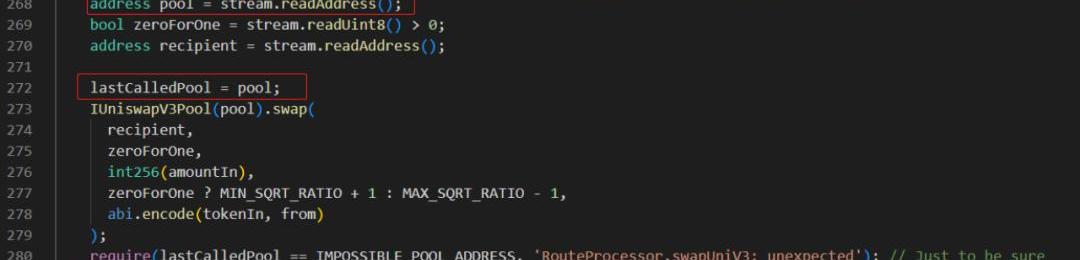

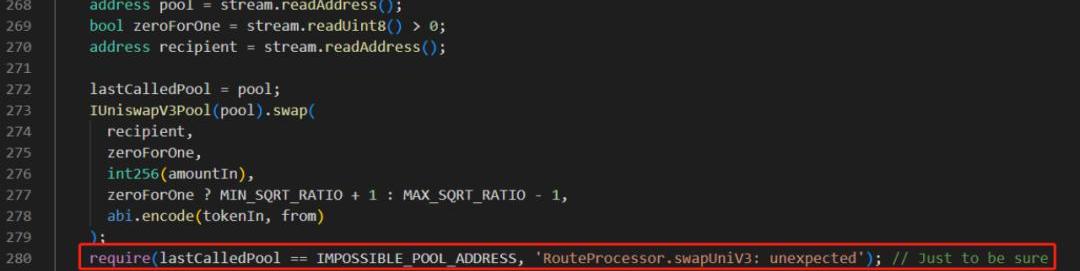

4.在這里可以看到,pool的值是由stream解析而來,而stream參數是用戶所能控制的,這是漏洞的關鍵原因,這里lastCalledPool的值當然也是被一并操控的,接著就進入到攻擊者指定的惡意pool地址的swap函數中去進行相關處理了。

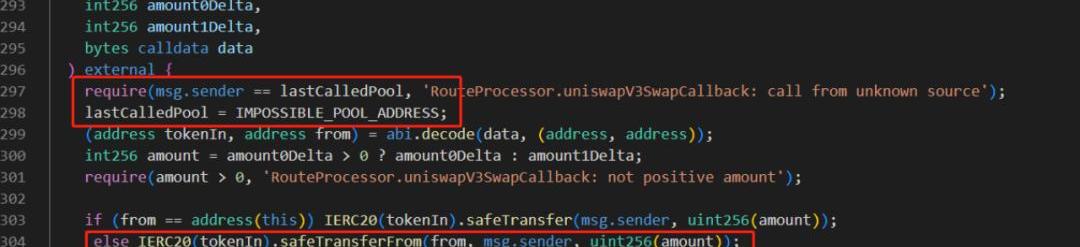

5.Swap完成之后,由于此時lastCalledPool的值已經被攻擊者設置成為了惡意pool的地址,所以惡意合約調用uniswapV3SwapCallback函數時校驗能夠通過,并且該函數驗證之后就重置了lastCalledPool的值為0x1,導致swapUniV3函數中最后的判斷也是可有可無的,最后可以成功轉走指定的from地址的資金,這里為100個WETH。

漏洞分析

本次事件攻擊者主要利用了合約訪問控制不足的問題,未對重要參數和調用者進行有效的限制,導致攻擊者可傳入惡意的地址參數繞過限制,產生意外的危害。

總結

針對本次事件,Beosin安全團隊建議:

1.在合約開發時,調用外部合約時應視業務情況限制用戶控制的參數,避免由用戶傳入惡意地址參數造成風險。

2.用戶在與合約交互時應注意最小化授權,即僅授權單筆交易中實際需要的數量,避免合約出現安全問題導致賬戶內資金損失。

作者:JEFFJOHNROBERTSANDYVONNELAU 譯:金色財經 2023年3月21日,Binance首席執行官趙昌鵬“CZ”在迪拜拍攝.

1900/1/1 0:00:00本文來自:substack,原文作者:SiteshKumarSahoo、YashAgarwal和AnnaYuanOdaily星球日報譯者Moni Solana擁有一個蓬勃發展的DeFi生態系統.

1900/1/1 0:00:00作者:金色財經Jason. 金色財經區塊鏈4月2日訊經典移動方塊益智游戲“俄羅斯方塊”近日宣布推出Web3忠誠度計劃,人們發現越來越多品牌開始進入這一領域.

1900/1/1 0:00:00據媒體證實,華特迪士尼公司已撤銷開發元宇宙戰略的小型部門,這是該公司更廣泛重組計劃的一部分,預計此次重組將在未來兩個月內把公司人數減少約7000人.

1900/1/1 0:00:003月23日消息,美聯儲主席鮑威爾表示,在硅谷銀行(SVB)倒閉后,美聯儲大幅逆轉縮減資產負債表規模的努力,并不意味著正在利用所持資產為經濟提供新的刺激.

1900/1/1 0:00:00作者:Simon,IOSGVentures 前言 任性地下個定義:全鏈游戲是使用智能合約構建,且coregameloop直接運行在區塊鏈上的復雜應用.

1900/1/1 0:00:00