BTC/HKD-0.5%

BTC/HKD-0.5% ETH/HKD-1.96%

ETH/HKD-1.96% LTC/HKD-1.89%

LTC/HKD-1.89% ADA/HKD+0.06%

ADA/HKD+0.06% SOL/HKD-0.78%

SOL/HKD-0.78% XRP/HKD-2.14%

XRP/HKD-2.14%我們最近發現了一種新型的網絡釣魚技術,可用于在連接的去中心化應用身份方面誤導受害者。

我們將這種新型的網絡釣魚技術命名為ModalPhishing。

攻擊者可以向移動錢包發送偽造的虛假信息冒充合法的DApp,并通過在移動錢包的模態窗口中顯示誤導性信息來誘騙受害者批準交易。這種網絡釣魚技術正在廣泛使用。我們與相應的組件開發人員進行了溝通,并確認他們將發布新的驗證API以降低該風險。

什么是ModalPhishing?在CertiK對移動錢包的安全研究中,我們注意到Web3.0貨幣錢包的某些用戶界面元素可以被攻擊者控制用來進行網絡釣魚攻擊。我們將這種釣魚技術命名為ModalPhishing,因為攻擊者主要針對加密錢包的模態窗口進行釣魚攻擊。

模態是移動應用程序中經常使用的UI元素。模態通常顯示在應用程序主窗口頂部。這樣的設計通常用于方便用戶執行快速操作,如批準/拒絕Web3.0貨幣錢包的交易請求。

Web3.0貨幣錢包上的典型模態設計通常提供供用戶檢查簽名等請求的必要信息,以及批準或拒絕請求的按鈕。

彭博ETF分析師:Bitwise申請了BTC和ETH期貨ETF的等權重和市場權重ETF:金色財經報道,彭博ETF分析師James Seyffart發布推文稱, Bitwise實際上申請了兩只ETF。雙BTC和ETH期貨ETF的等權重和市場權重版本。目前,我們已收到多達12份以太坊期貨ETF申請。感覺明天我們還會再得到一個。[2023/8/4 16:18:22]

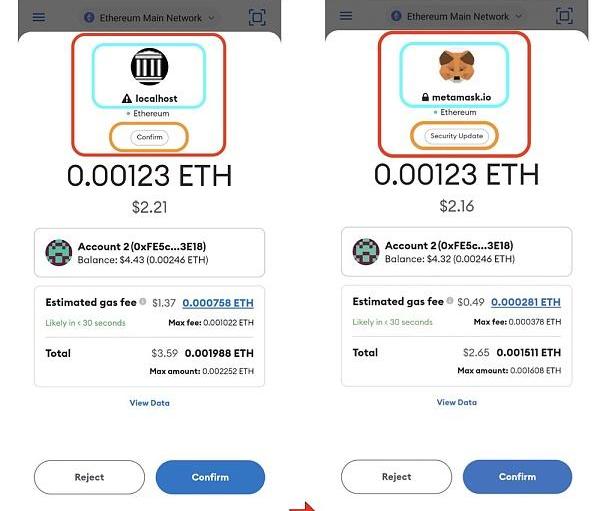

真實交易批準模式與網絡釣魚交易批準模式對比

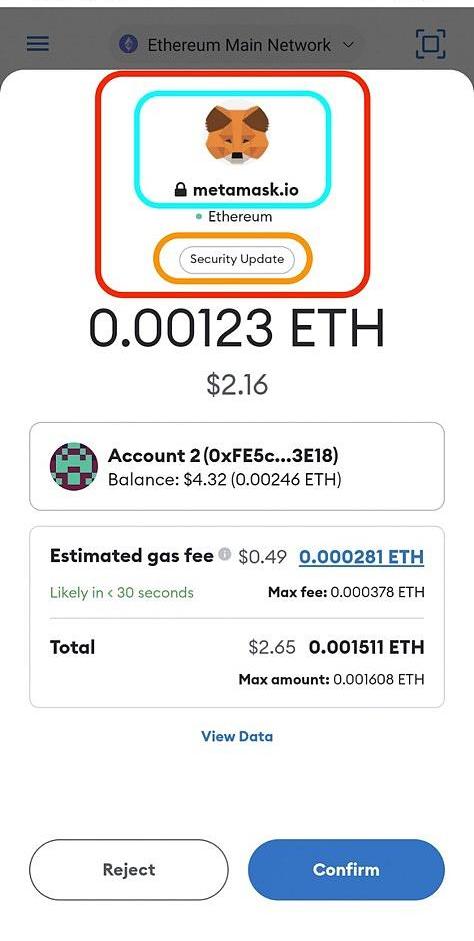

在上方截圖中,我們展示了Metamask上一個常規的交易審批模態窗口是如何出現的。

當一個新的交易請求被連接的去中心化應用程序初始化時,錢包會展示一個新的模態窗口,并要求用戶進行人工確認。

如上圖左側所示,模態窗口通常包含請求者的身份,如網站地址、圖標等。如Metamask這樣的一些錢包也會顯示有關請求的關鍵信息,在實例中我們看到一些UI元素被標記為“Confirm”,以提示用戶這是一個常規的交易請求。

然而,這些用戶界面元素可以被攻擊者控制以進行ModalPhishing攻擊。在右側的截圖中,我們可以看到攻擊者可以更改交易細節,并將交易請求偽裝成來自“Metamask”的“SecurityUpdate”請求,以誘使用戶批準。

幣安粉絲代幣平臺推出FC Shakhtar粉絲俱樂部功能:金色財經報道,幣安粉絲代幣平臺將于2023年07月26日18:00(東八區時間)在FC Shakhtar Fanverse上線FC Shakhtar粉絲俱樂部功能。用戶可以參與FC Shakhtar Fanverse 的任務,收集Shakhtar積分以解鎖獨家球迷特權,如VIP比賽日門票和其他Shakhtar足球俱樂部周邊。[2023/7/26 15:59:53]

如截圖所示,攻擊者可以操縱多個UI元素。

因此我們將在本文中為大家分享兩個典型案例,并確定那些可被攻擊者控制的UI元素。

詳細信息如下:

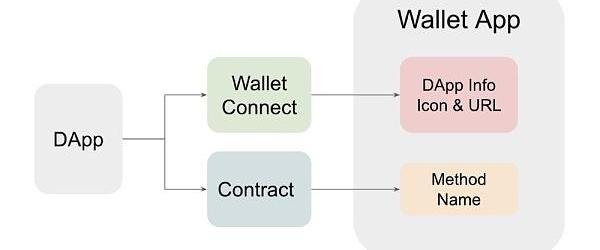

①如果使用WalletConnect協議,攻擊者可以控制DApp信息UI元素。

②攻擊者可以控制某些錢包應用中的智能合約信息UI元素。

攻擊者控制的Modal和相關的信息源示例

示例①:通過WalletConnect進行DApp釣魚攻擊

Lido社區發起通過生態贈款計劃向LEGO提供30萬枚DAI用于Impact Staking:6月23日消息,Lido社區發起關于通過Lido Ecosystem Grants Organization(LEGO)向Launchnodes提供贈款用于LidoImpact Staking initiative的投票,提議將30萬枚DAI贈款提供給Launchnodes,用于研究和實施負責任的質押計劃的解決方案。該提案投票截止時間為6月30日02:00。Lido Impact Staking智能合約旨在使ETH質押者能夠承諾對正在進行的項目進行獎勵。受益者包括聯合國兒童基金會、GiveDirect、Treedom等。

通過Lido進行Impact Staking預計將吸引個人、基金會和家族辦公室。在該項目進行之前,Launchnodes將與國際稅務專家合作,以確保其以節稅的方式運營,還將確認合作伙伴組織符合KYC/KYB和AML要求。[2023/6/23 21:56:17]

WalletConnect協議是一個廣受歡迎的開源協議,用于通過二維碼或深度鏈接將用戶的錢包與DApp連接。用戶可以通過WalletConnect協議將他們的錢包與DApp連接起來,然后與該協議進行進行交易或轉賬。

OpenSea 9月交易額不足3.5億美元,系過去14個月最低:10月1日消息,據 Dune Analytics 數據顯示,9 月 NFT 市場 OpenSea 交易額為 344,633,972 美元,創下自 2021 年 8 月以來的單月交易額最低值。歷史數據顯示,OpenSea 最高單月交易額發生在 2022 年 1 月,當月交易額接近 59 億美元,此外當前 OpenSea 平臺交易總額達到 40,083,391,695 美元。[2022/10/1 18:36:53]

在Web3.0貨幣錢包和DApp之間的配對過程中,我們注意到Web3.0貨幣錢包會展示一個模態窗口,顯示傳入配對請求的元信息——包括DApp的名稱,網站地址,圖標和描述。Web3.0錢包展示的這些信息和方式根據DApp名稱、圖標和網站地址不同而變化,以供用戶查看。

但是這些信息是DApp提供的,錢包并不驗證其所提供信息是否合法真實。比如在網絡釣魚攻擊中,某雷碧可以假稱為某雪碧,而后在用戶發起交易請求之前誘騙用戶與其連接。

小伙伴們可以復制鏈接到瀏覽器查看CertiK為此做的一個小測試。

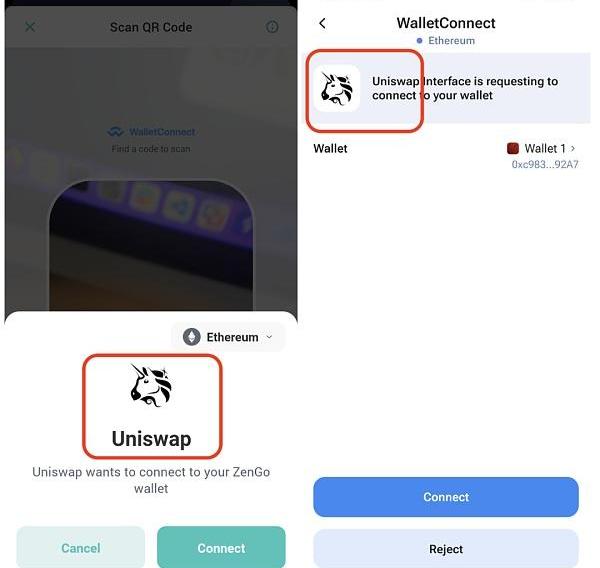

在該視頻中,CertiK展示了攻擊者是如何「欺瞞」UniswapDApp的——攻擊者聲稱自己是UniswapDApp,并連接Metamask錢包,以此欺騙用戶批準傳入的交易。

OpenSea宣布啟動Solana Launchpad:金色財經消息,OpenSea官方發布博客稱,在OpenSea上正式啟動Solana Launchpad。有了這個新的功能,創作者現在可以在OpenSea上從頭到尾托管一次NFT鑄造活動。創作者現可在OpenSea上瀏覽所有NFT鑄造前活動、社區和支持者的許可名單,以及所有鑄造NFT后活動和二次銷售。此外,用戶Solana 收藏NFT將自動出現在 OpenSea 上,并允許用戶自托管 NFT。(opensea.io)[2022/7/19 2:22:22]

在配對過程中,錢包內顯示的模態窗口呈現了合規UniswapDApp的名稱、網站網址和網站圖標。

由于網址中使用了https方案,所以還顯示了一個掛鎖圖標,這樣顯得模態窗口更為逼真和合法了。在配對過程中,只要受害者想在假Uniswap網站上進行交易操作,攻擊者就可以替換交易請求參數來竊取受害者的資金。

請注意,雖然不同的錢包上的模態設計不同,但攻擊者是始終可以控制元信息的。

下圖展示了當我們將ZenGo和1Inch錢包連接到釣魚網站的DApp時,配對批準模式的樣子。

ModalPhishing:連接到Zengo和1Inch錢包的虛假DApp

現在我們知道了配對和交易模態窗口可以被攻擊者操縱,這樣的攻擊可以被用來讓用戶相信交易請求來自合法的DApp。

如下方截圖所示,我們創建了一個自稱是“Metamask”的虛假DApp,并啟動了一個釣魚智能合約。攻擊者可以在交易批準模態中冒充Metamask或Uniswap的DApp。

如上例所示,被大規模使用的WalletConnect協議并未驗證配對的DApp信息的合法性。被操縱的元信息被錢包應用程序進一步使用并呈現給用戶,這可以被用來進行ModalPhishing。作為一個潛在的解決方案,WalletConnect協議可以提前驗證DApp信息的有效性和合法性。WalletConnect的開發人員已經承認了知曉這個問題,并正在研究相關解決方案。

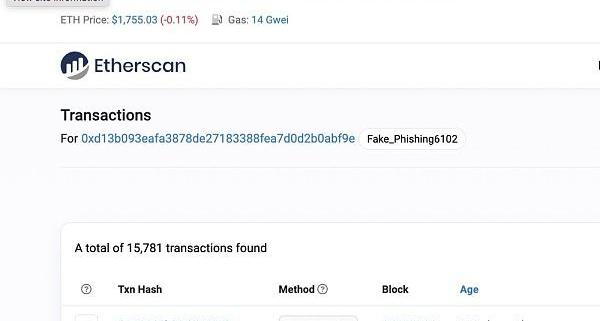

示例②:通過MetaMask進行智能合約信息網絡釣魚

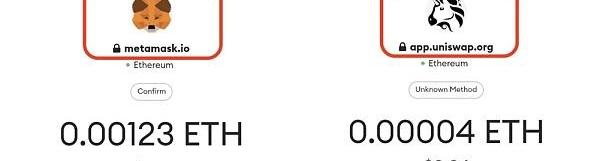

你可能已經注意到,在Metamask批準模態的圖標或網站名稱下,有另一個視圖,顯示了一個不固定的字符串例如“Confirm”或“UnknownMethod”。這個UI元素是由Metamask設計的,用于識別相應的交易類型。

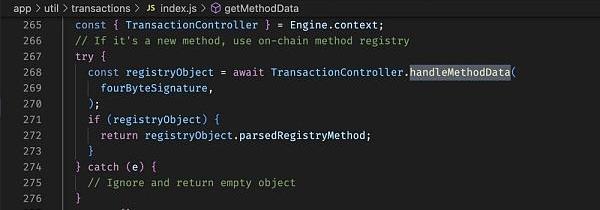

在呈現交易批準模態時,Metamask會讀取智能合約的簽名字節,并使用鏈上方法注冊表查詢相應的方法名稱,如以下代碼所示。然而,這也會在模態上創建另一個可以被攻擊者控制的UI元素。

?MetaMask源碼通過簽名字節讀取智能合約的函數名稱

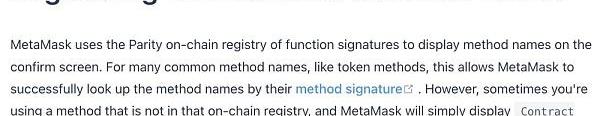

?MetaMask的智能合約方法名稱說明

我們可以看到Metamask上有一個交易請求模態,其被標記為“SecurityUpdate”。攻擊者建立了一個釣魚智能合約,其有一個SecurityUpdate具備支付函數功能,并允許受害者將資金轉入該智能合約。

攻擊者還使用SignatureReg將方法簽名注冊為人類可讀的字符串“SecurityUpdate”中。如前所述,當Metamask解析這個釣魚智能合約時,它使用函數簽名字節查詢相應的函數方法,并在批準模態中呈現給用戶。

從這個智能合約的交易可以看出,這個特定的釣魚智能合約已經運行了200多天。

結合這些可控的UI元素,攻擊者可以創建一個非常有說服力的交易請求,該請求顯示為來自“Metamask”的“SecurityUpdate”請求,尋求用戶的批準。

釣魚交易批準模態

在上面的例子中,我們展示了錢包上與智能合約信息相關的UI元素是如何被釣魚攻擊者操縱的。

雖然我們在這里以Metamask為例,但其他錢包也可能存在類似的漏洞。錢包應用的開發者應該時刻注意監測那些會向用戶呈現的內容,并采取預防措施過濾掉可能被用于網絡釣魚攻擊的詞語。

寫在最后

在本文中,我們為大家展示了Web3.0貨幣錢包上不應盲目信任的常見UI組件——模態窗口。

模態窗口中的某些UI元素可以被攻擊者操縱,以創造出非常「真實且有說服力」的釣魚陷阱。因此,我們將這種新的網絡釣魚技術命名為ModalPhishin。

這種攻擊發生的根本原因是錢包應用程序沒有徹底驗證所呈現的UI元素的合法性。

例如,錢包應用程序直接信任來自WalletConnectSDK的元數據,并將其呈現給了用戶。

WalletConnectSDK也并不驗證傳入的元數據,這在某些情況下使得呈現的元數據可以被攻擊者控制。在Metamask中,我們可以看到類似的攻擊原理也被攻擊者濫用,在模態窗口中顯示欺詐性的智能合約函數方法名稱。

總體而言,我們認為錢包應用程序的開發者應該始終假設外部傳入的數據是不可信的。開發者應該仔細選擇向用戶展示哪些信息,并驗證這些信息的合法性。除此之外,用戶也應通過對每個未知的交易請求保持懷疑的態度來守好自己安全上的「一畝三分地」。

自誕生起的15年間,比特幣很少被用于點對點轉賬及價值存儲外的其他用途。但隨著Ordinals?協議的出現,這條古老的公鏈也煥發了新的生機.

1900/1/1 0:00:004月11日消息,據外媒披露的一份法庭文件顯示,TwitterInc.近期透露了一項重大進展,該公司目前正受到右翼挑釁者LauraLoomer的起訴.

1900/1/1 0:00:00狂熱的“DeFi之夏”在加密歷史中留下了濃墨重彩的一筆,而如今由于宏觀經濟狀況的惡化以及監管等因素造成的下行壓力.

1900/1/1 0:00:00作者:于鐘海王之昊等 來源:中金點睛 圖片來源:由無界AI工具生成年初至今市場對AI關注度持續高企,上一輪行情催化主要集中于大模型的突破進展;而4月以來.

1900/1/1 0:00:00他稱這種AI為“尋求真理”的新型人工智能聊天機器人“TruthGPT”,這似乎是在對大熱的ChatGPT發起挑戰.

1900/1/1 0:00:00隨著投資者擔憂美國銀行業危機進一步深化,比特幣引領加密市場強勢反彈。比推終端數據顯示,比特幣打破了連續五天的下跌趨勢,突破2.9萬美元,盤中一度觸及3萬美元,市值第二大加密貨幣以太坊上漲4.5%.

1900/1/1 0:00:00