BTC/HKD+0.55%

BTC/HKD+0.55% ETH/HKD-0.02%

ETH/HKD-0.02% LTC/HKD-0.36%

LTC/HKD-0.36% ADA/HKD-0.58%

ADA/HKD-0.58% SOL/HKD+0.95%

SOL/HKD+0.95% XRP/HKD-0.15%

XRP/HKD-0.15%隨著加密貨幣的不斷發展,其匿名性和資金難以收回等特點,以及加密貨幣立法尚不健全的情況,被越來越多的不法分子用來做為洗錢的工具。

AML由阻止非法資金流通和洗錢的條例與法律組成。從古至今打擊非法犯罪行為都沒有間斷,而“洗錢”這一概念只有約100多年的歷史。1989年,反洗錢金融行動特別工作組正式成立。該組織是國際金融監管機構為提高加密貨幣在金融市場的合法性,保護消費者利益和防范洗錢犯罪活動而制定的一套標準和指導原則。各國政府都要求對加密貨幣交易所、錢包提供商等加密貨幣金融機構在反洗錢方面加強防范措施。

一、加密貨幣洗錢現狀

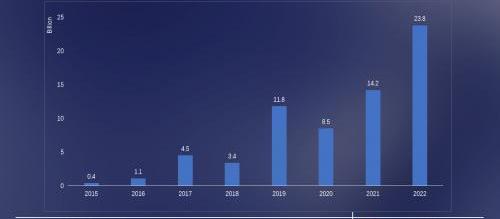

從2015年到2022年,加密貨幣洗錢總數達677億美元之多,洗錢數目令人瞠目。從2020年開始洗錢金額以每年67%的速度不斷增加,到2022年達到238億美元,加密貨幣反洗錢行動勢在必行。

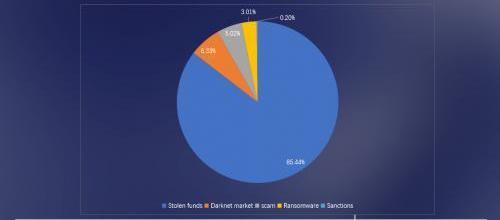

2022年發送到鏈上混幣協議的資金總額為77.68億美元,其中被盜資金為66.37億美元,占比達到86%。其中暗網市場和詐騙的金額也較大,分別占到金額總數的6%,5%。

二、加密貨幣洗錢方式及流程

1、中心化工具洗錢:OTC+嵌套交易所

首先,不法分子需要經過OTC服務整理匯總虛擬貨幣。提前在交易所開設賬戶,將所獲得的虛擬貨幣在交易所進行兌換。由于中心化交易所需要KYC認證,因此,不法分子通常使用嵌套交易所。

第二季度大型交易商參與CME比特幣、以太坊期貨數創歷史新高:金色財經報道,芝加哥商品交易所 (CME) 受監管的比特幣 (BTC) 和以太坊 (ETH) 期貨第二季度的大型交易商參與度創歷史新高。CME在電子郵件中表示,第二季度大型未平倉合約持有者或持有至少25份比特幣期貨合約的實體數量平均達到創紀錄的 107人。整個二季度,以太坊大型未平倉合約持有者平均為 62人。

CME表示,隨著投資者尋求受監管的場所/產品來對沖不斷上升的市場波動性并管理風險和敞口,比特幣期貨的機構興趣在整個季度持續增加。此外,對沖工具的需求也將上半年BTC和ETH期貨及期權的交易量和未平倉合約推升至歷史新高。[2023/7/27 16:01:47]

所謂嵌套交易所,指的是不需要KYC驗證,注冊地與實際運營地址不同,寄生于主流中心化交易所的虛擬貨幣場外交易經紀商,這些嵌套交易平臺有時被稱作“即時交易平臺”。利用嵌套交易平臺洗錢運作方式如下:

不法分子將資金存入嵌套交易平臺。

嵌套交易平臺將資金發到他們在宿主交易平臺的賬戶/錢包完成兌換。

嵌套交易平臺將新換好的資金返還,交易隨即完成。

整個過程嵌套交易所利用主流中心化交易所提供的流動性和低廉的交易費用。在多級托管模式下,賬戶體系層層嵌套,托管鏈條越長、參與者越多,資金鏈源頭便越模糊。

嵌套交易所在烏克蘭和俄羅斯非常流行,2021年9月21日,OFAC宣布制裁實際在俄羅斯運營的加密貨幣交易平臺Suex,將它列為了SDN,理由是它涉嫌為網絡攻擊洗錢,為至少八種勒索軟件變體的非法收益提供便利,且超過40%的交易量與已知惡意行為相關地址有關。

Circle:硅谷銀行負責與其他合作銀行共同管理USDC大約25%的現金儲備:金色財經報道,穩定幣發行商 Circle 在社交媒體上發文表示,硅谷銀行是 Circle 的六家銀行合作伙伴之一,負責共同管理 USDC 約 25% 的現金儲備。雖然 Circle 目前正在等待觀察美國聯邦存款保險公司接管硅谷銀行對其儲戶的影響,但 Circle 和 USDC 繼續正常運營。[2023/3/11 12:55:44]

2020年11月,某公司被詐騙團伙冒充的公司領導詐騙近600萬。經過專案組長達半年的調查,一個利用網絡交易虛擬貨幣為電信網絡詐騙犯罪“洗錢”的團伙逐漸浮出水面。經查實,該犯罪團伙成員在湖南、四川等地,組織數十名“買手”,通過個人手機上下載虛擬貨幣交易平臺,并利用本人或他人身份信息注冊賬戶。注冊完畢后,犯罪嫌疑人將詐騙所得轉入這些賬戶,再通過場外OTC交易購買虛擬貨幣。獲得虛擬貨幣后,犯罪嫌疑人通過逐級提轉,最后匯入境外洗錢犯罪嫌疑人錢包地址,再轉給境內犯罪嫌疑人,在交易平臺上出售進行套現,從而完成非法所得資金到虛擬貨幣,再到法定貨幣資金的“洗白”過程。

從上述案例可以總結出虛擬貨幣洗錢的過程大致可分為三步:

整合贓款:不法分子通過場外OTC交易購買虛擬貨幣,將非法所得整合后注入洗錢渠道中。

清洗贓款:利用虛擬貨幣的匿名性進行復雜交易,以掩蓋資金來源。

歸集提現。在經過清洗后,不法分子持有的虛擬貨幣已相對“安全”,隨后將所有被洗過的虛擬貨幣歸集到某一地址上完成提現。這樣就基本上完成洗錢操作了。

2、去中心化工具洗錢

消息人士:加密借貸公司BlockFi將申請破產保護:11月28日消息,消息人士稱,加密貨幣借貸公司BlockFi將申請破產保護。此外,該名消息人士還表示,BlockFi已解雇了大部分員工。此前曾有消息人士表示,BlockFi因對FTX有大量風險敞口故正在考慮破產保護。(Decrypt)[2022/11/28 21:07:52]

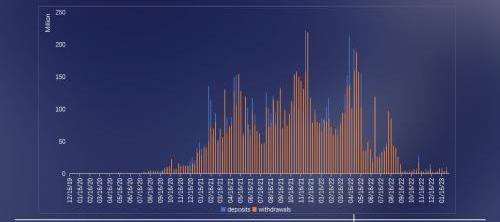

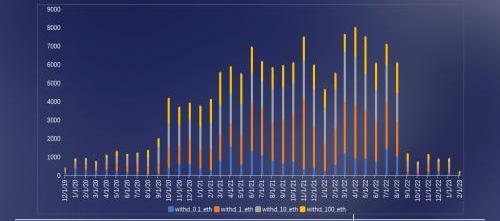

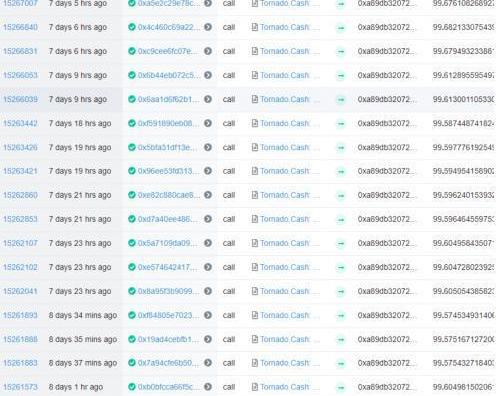

據ChainAegis平臺統計,鏈上混幣平臺TornadoCash的資金量自2020年1月以來一直保持著高速增長,目前已經有近362萬個ETH存款于這個資金池中,存入總額達78億美元,TornadoCash已然變成以太坊最大的洗錢中心。但隨著2022年8月份美國財政部發文制裁TornadoCash,從下圖我們可以明顯看到,TornadoCash每周的存取款數成倍下跌,但因為TornadoCash的去中心化屬性,導致無法從源頭制止,依舊還是有資金不斷涌入該系統進行混幣。

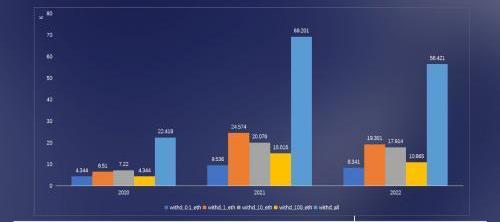

為了增強隱匿性,TornadoCash存在4個存儲ETH池合約,分別用來接收和提幣0.1、1、10、100ETH的單筆交易。2021年TornadoCash四個額度的ETH提款數量均為最高,年度總提款量分別達953.6ETH、24574ETH、200760ETH、1501500ETH。

據ChainAegis鏈上監測數據顯示,自2020年9月起,每月TornadoCash的提款次數整體呈現上漲態勢。其中,額度為10ETH以上的提款數呈現持續上升趨勢,并于2022年3月提款次數最高,為2704次;2022年4月次之,為2606次。

Zebec宣布將創建新ZBC代幣以解決顯示問題:11月9日消息,Zebec表示,BNB Chain(BSC)上的ZBC代幣在錢包中未正確顯示。但所有BSC ZBC都是有效的,可以在Pancake Swap上交易USDT等代幣。Zebec團隊已努力加快解決方案,并將在未來幾天內推出。

據悉,Zebec將在BSC上創建一個新的ZBC代幣,該代幣帶有一個具有適當元數據結構的新合約地址,并將其連接到BSC。此外,Zebec將回收當前BSC地址上的所有代幣。此事件不會影響空投代幣。[2022/11/9 12:38:18]

結合上下兩圖來看,受美國財政部制裁的影響,2022年提款量主要分布于1月份至8月份,占全年總提款次數的93.1%。

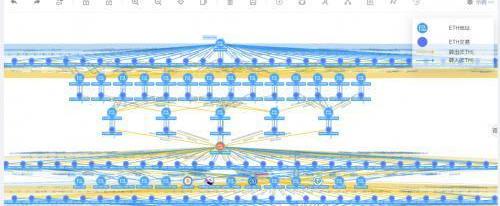

TonadoCash先后進行兩個版本的整改,隱匿性也隨之增強。但是在監管和市場沒準備好的情況下卻被不法分子濫用,成為洗錢工具,其隱匿性也為反洗錢帶來了較大難度。2022年6月23日,Harmony鏈和以太坊之間的Horizon跨鏈橋遭受多次惡意攻擊。由于所有者私鑰泄漏,導致Harmony鏈上將近1億美元等值的虛擬資產被盜。

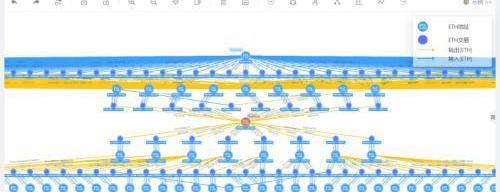

ChainAegis于6月28日監測到,攻擊者地址開始分批次、分步驟轉換轉移盜取的資金,已有過半數資金轉移至黑客常用混幣協議:Tornado.Cash中。按照監測流程,ChainAegis使用圖譜工具對資金流向鏈路進行追蹤,發現攻擊Harmony黑客的洗錢模式與攻擊RoninNetwork黑客的洗錢模式存在高度一致性,攻擊者可能來自朝鮮黑客組織Lazarus。兩個攻擊事件后續的洗錢模式高度一致,均包含三個步驟:

ETH市值重返2350億美元上方:金色財經消息,據Coingecko最新數據顯示,隨著ETH價格上漲,以太坊市值已重返2350億美元上方,達到236,309,011,229美元。目前ETH價格為1967.81美元,24小時漲幅超4.4%。[2022/8/13 12:22:59]

被盜資金整理兌換:發起攻擊后整理原始被盜代幣,通過dex等方式將多種代幣swap成ETH。這是規避資金凍結的常用方式。

被盜資金歸集:將整理好的ETH歸集到數個一次性錢包地址中。Ronin事件中黑客一共用了9個這樣的地址,而Harmony使用了14個。

被盜資金轉出:使用歸集地址通過Tornado.Cash將錢洗出。這便完成了全部的洗錢過程。

除了具備相同的洗錢模式,在洗錢的細節上二者也有高度的一致性:

攻擊者非常有耐心,均使用了長達一周的時間進行洗錢操作,均在事件發生幾天后開始后續洗錢動作。

洗錢流程中均采用了自動化交易,大部分資金歸集的動作交易筆數多,時間間隔小,模式統一;

圖:RoninNetworkbreathfirst視圖

圖:Harmonybreathfirst視圖

類似TornadoCash的去中心化工具還有很多,像umbra,aztecNetwork,門羅幣等,它們均具有隱匿性強的特征,未來可能還有更多的隱私賽道產生,需要注意使用新的監管技術為去中心化社區帶來合規屬性,產生正向價值。

三、ChainAegis加密貨幣反洗錢分析

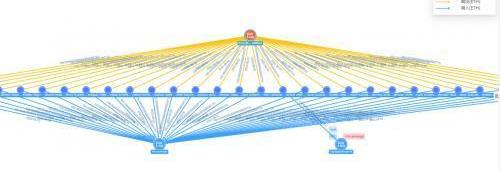

如何利用ChainAegis鏈上分析平臺對混幣過的地址進行反洗錢分析,我們以Nomad事件為例進行分析。

找到Nomad事件攻擊地址

0x65760288f19cFf476B80A36a61F9DEDAb16Bab49

通過分析發現,該地址還有一個關聯地址:

0x72ccbb2002254bd8a0485d13a3a2faa9b0f992c6

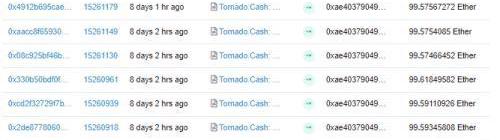

該地址在2022-08-0208:13:40~2022-08-0208:23:22向合約Tornado.Router轉入了3100枚ETH。查看最后一筆交易哈希,我們可以發現這個合約又將ETH轉到了合約Torando.Cash:100ETH。最后通過合約Tornado.Router向地址3586轉了3000枚ETH。在2022-08-0215:55:04,2022-08-0814:53:23這兩個時間段,地址3586分別向Aave:WETH:Gateway轉出了2000ETH,999.7ETH。

經過核對我們可以看到地址:0x35869B5fACa988519681Bb16CbB9E193Ed574aA3中的轉出資金數額與黑客分批存入Tornado.Router中的資金數額基本一致,與我們的分析吻合。

Nomad的另一個攻擊地址

0xC9943f94142D81790eCf8EEE2C879d47730cf599分別將1205枚ETH和2580枚ETH轉移到中間地址。最后轉入Tornado.Router。

地址0x7a98和地址0x8d5d最后將資金轉入Tornado.Router。

按照上述地址的分析方法,我們可以找到兩個主要地址:

0xA89DB320721f517c36b1256314aD4575F12342e8接收了來自Tornado.Router的1960枚ETH。

0xae40379049d22D7CB780D3a908ddED0c30be46EA接收了來自Tornado.Router的740枚ETH。

根據資金轉出記錄的時間線索我們可以分析出以上兩個地址中的資金是黑客分批存入Tornado.Router中的,以此對加密貨幣洗錢行為進行有效分析和偵查。

AboutUs

SharkTeam的愿景是全面保護Web3世界的安全。團隊由來自世界各地的經驗豐富的安全專業人士和高級研究人員組成,精通區塊鏈和智能合約的底層理論,提供包括智能合約審計、鏈上分析、應急響應等服務。已與區塊鏈生態系統各個領域的關鍵參與者,如Polkadot、Moonbeam、polygon、OKC、HuobiGlobal、imToken、ChainIDE等建立長期合作關系。

本文源自:南早網

Tags:ETH加密貨幣ChainETH錢包地址ETH挖礦app下載Etherael指什么寓意加密貨幣是什么意思啊加密貨幣市場還有未來嗎知乎全球十大加密貨幣Chain幣是什么幣

能寫論文能聊天,能做研報能做題,智能聊天工具ChatGPT一夜爆紅。虛擬貨幣市場趁著熱點迎風而動,同名、同概念的虛擬貨幣價格也坐上了過山車.

1900/1/1 0:00:00在2023年的第一天,早期的比特幣(BTC)開發者之一LukeDashjr成為攻擊的受害者。由于PGP密鑰泄露,Dashjr失去了他所有的BTC資產,并要求他的追隨者幫助他收回資金.

1900/1/1 0:00:00#Pinetwork在2023年取代比特幣:1.$Pi開創并誕生了web3。目前,Pi的web3社區是最大和最有知識的.

1900/1/1 0:00:00CoinBureau的GuyTurner正在密切關注以太坊(ETH)和另一種山寨幣,預測加密資產還有更多上漲空間.

1900/1/1 0:00:00國家文化部原副部長潘震宙:區塊鏈讓互聯網成為人們信任的互聯網:金色財經現場報道,8月15日,2020國際數字經濟生態峰會于贛州開幕,會上國家文化部原副部長潘震宙致辭表示.

1900/1/1 0:00:00《逃離塔科夫EscapefromTarkov》是一款硬核仿真的第一人稱動作類角色扮演游戲,游戲同時還兼具大型多人在線游戲的特色.

1900/1/1 0:00:00