BTC/HKD+0.91%

BTC/HKD+0.91% ETH/HKD+0.28%

ETH/HKD+0.28% LTC/HKD+1.55%

LTC/HKD+1.55% ADA/HKD+3.09%

ADA/HKD+3.09% SOL/HKD+0.8%

SOL/HKD+0.8% XRP/HKD+2.22%

XRP/HKD+2.22%引言

假充值攻擊,是指攻擊者通過利用交易所在處理充值過程中的漏洞或系統錯誤,發送偽造的交易信息到交易所錢包地址,這些偽造的交易信息被交易所誤認為是真實的充值請求,并將對應的數字資產或貨幣添加到攻擊者的賬戶中。攻擊者利用這種方式,可以獲得未經支付的數字資產,導致交易所的資產損失。

本文旨在深入探討假充值攻擊如何突破交易所的防御機制。我們將分析假充值攻擊的原理,揭示攻擊者利用的漏洞和策略。同時,我們將通過實例分析假充值攻擊,以便更好地理解攻擊方式和影響。此外,我們還將討論交易所應對假充值攻擊的應急措施和預防措施,以提供相關保護資產和應對類似攻擊的建議。

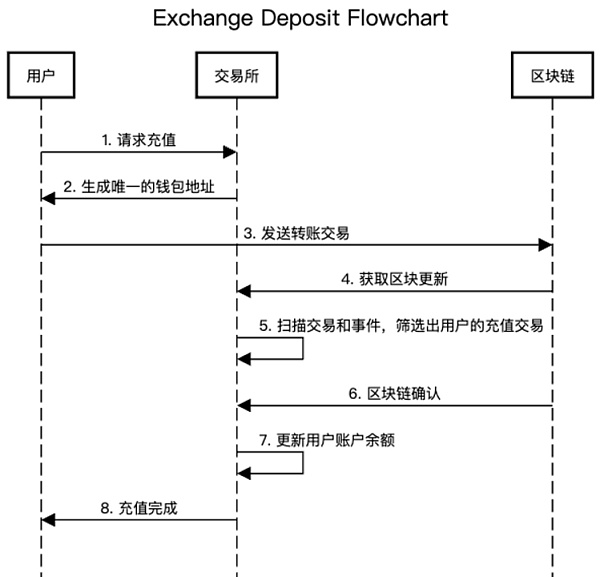

在了解假充值之前,我們需要先了解交易所的充值原理。

一個典型的流程如下:

1. 錢包地址生成

交易所為每個用戶分配一個唯一的錢包地址,用于接收用戶的充值。這些地址通常由交易所的系統自動生成。用戶在進行充值時,需要將數字資產發送到交易所賬戶中的特定錢包地址。

2. 區塊鏈賬本掃描

交易所的節點會與區塊鏈網絡中的其它節點同步,以獲取最新的區塊鏈狀態和交易信息。當交易所節點收到新的區塊時,它會從區塊包含的交易內容,或者區塊觸發的交易執行事件中,提取出用戶的充值交易 ID 及對應的金額,加入待充值列表。

3. 確認入賬

慢霧:蘋果發布可導致任意代碼執行的嚴重漏洞提醒,請及時更新:7月11日消息,慢霧首席信息安全官23pds發推稱,近日蘋果發布嚴重漏洞提醒,官方稱漏洞CVE-2023-37450可以在用戶訪問惡意網頁時導致在你的設備上任意代碼執行,據信這個已經存在被利用的情況,任意代碼危害嚴重,請及時更新。[2023/7/11 10:47:05]

交易所通常要求交易在區塊鏈網絡中獲得一定數量的確認后才被視為有效。確認是指交易所在區塊被一定數量的區塊所引用,并被其他礦工驗證和確認。交易所設定的確認數目可以根據不同的數字資產和網絡而有所不同。

如圖所示:

(假充值攻擊發生在步驟 5 和 6)

交易所是黑客攻擊的重災區,因此交易所通常會把服務器置于重重防御系統的背后,對于管理資金的核心服務,甚至要離線托管。然而由于區塊鏈系統對數據完整上的要求,惡意交易并不會被外圍安全系統攔截。

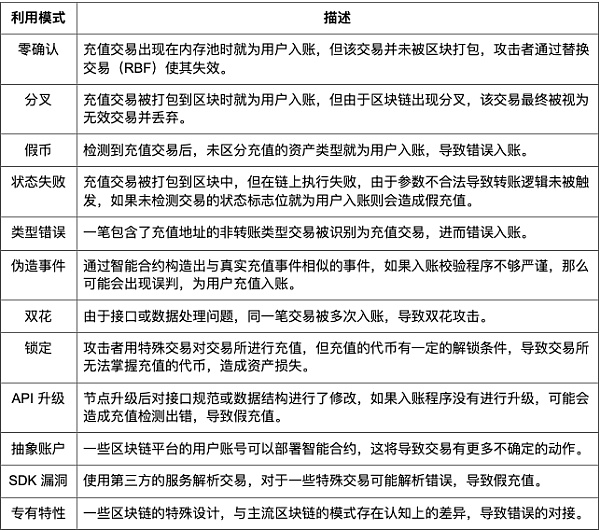

需要說明的是,假充值攻擊并非區塊鏈的漏洞,而是攻擊者利用區塊鏈的一些特性,構造出特殊的交易。這些惡意交易會讓交易所誤認為是真實的充值請求,或者多次處理同一筆充值請求。慢霧安全團隊經過長期的實戰,總結出了幾種常見的假充值攻擊手法:

慢霧:警惕Web3錢包WalletConnect釣魚風險:金色財經報道,慢霧安全團隊發現 Web3 錢包上關于 WalletConnect 使用不當可能存在被釣魚的安全風險問題。這個問題存在于使用移動端錢包 App 內置的 DApp Browser + WalletConnect 的場景下。

慢霧發現,部分 Web3 錢包在提供 WalletConnect 支持的時候,沒有對 WalletConnect 的交易彈窗要在哪個區域彈出進行限制,因此會在錢包的任意界面彈出簽名請求。[2023/4/17 14:08:53]

自 2018 年以來,慢霧安全團隊多次首發披露過多個假充值攻擊,包括:

USDT 虛假轉賬安全?險分析

EOS 假充值(hard_fail 狀態攻擊)紅色預警細節披露與修復方案

以太坊代幣“假充值”漏洞細節披露及修復方案

比特幣 RBF 假充值風險分析

除了這些已經公開的假充值攻擊,還有多個我們未曾公開的經典攻擊手法,以及一些普適性的攻擊手法。例如:

Bitcoin 多簽假充值

Ripple 部分支付假充值

慢霧:昨日MEV機器人攻擊者惡意構造無效區塊,建議中繼運營者及時升級:金色財經報道,慢霧分析顯示,昨日MEV機器人被攻擊的問題原因在于即使信標區塊不正確,中繼仍將有效載荷(payload)返回給提議者,導致了提議者在另一個區塊被最終確定之前就能訪問區塊內容。攻擊者利用此問題,惡意構造了無效的區塊,使得該區塊無法被驗證,中繼無法進行廣播(狀態碼為202)從而提前獲得交易內容。mev-boost-relay昨日已緊急發布新版本緩解此問題,建議中繼運營者及時升級中繼。

據此前報道,昨日夾擊MEV機器人的惡意驗證者已被Slash懲罰并踢出驗證者隊列。[2023/4/4 13:43:37]

Filecoin 雙花假充值

TON 反彈假充值

如果要了解更多詳情,歡迎和我們聯系以深入探討。

幾乎所有的區塊鏈都存在假充值問題,只是有的攻擊很容易避免,有的卻要對區塊鏈的特性有十分深入的研究才能免受其害。

以 TON 的假充值為例,我們將向大家展示狡猾的攻擊者如何利用 TON 的特性攻擊交易所。

TON(The Open Network)是知名通訊軟件 Telegram 發起的一個區塊鏈項目,支持在用戶的賬號上部署智能合約。

交易所在對接 TON 充值時,按之前描述的方法,它首先會為用戶生成一個充值地址,然后用戶將資產轉移到充值地址,最后確認入賬。

慢霧:DEUS Finance 二次被黑簡析:據慢霧區情報,DEUS Finance DAO在4月28日遭受閃電貸攻擊,慢霧安全團隊以簡訊的形式將攻擊原理分享如下:

1.攻擊者在攻擊之前先往DeiLenderSolidex抵押了SolidexsAMM-USDC/DEI的LP。

2.在幾個小時后攻擊者先從多個池子閃電貸借出143200000USDC。

3.隨后攻擊者使用借來的USDC在BaseV1Pair進行了swap操作,兌換出了9547716.9個的DEI,由于DeiLenderSolidex中的getOnChainPrice函數是直接獲取DEI-USDC交易對的代幣余額進行LP價格計算。因此在此次Swap操作中將拉高getOnChainPrice函數獲取的LP價格。

4.在進行Swap操作后,攻擊者在DeiLenderSolidex合約中通過borrow函數進行借貸,由于borrow函數中用isSolvent進行借貸檢查,而在isSolvent是使用了getOnChainPrice函數參與檢查。但在步驟3中getOnChainPrice的結果已經被拉高了。導致攻擊者超額借出更多的DEI。

5.最后著攻擊者在把用借貸出來DEI兌換成USDC歸還從幾個池子借出來的USDC,獲利離場。

針對該事件,慢霧安全團隊給出以下防范建議:本次攻擊的原因主要在于使用了不安全的預言機來計算LP價格,慢霧安全團隊建議可以參考Alpha Finance關于獲取公平LP價格的方法。[2022/4/28 2:37:18]

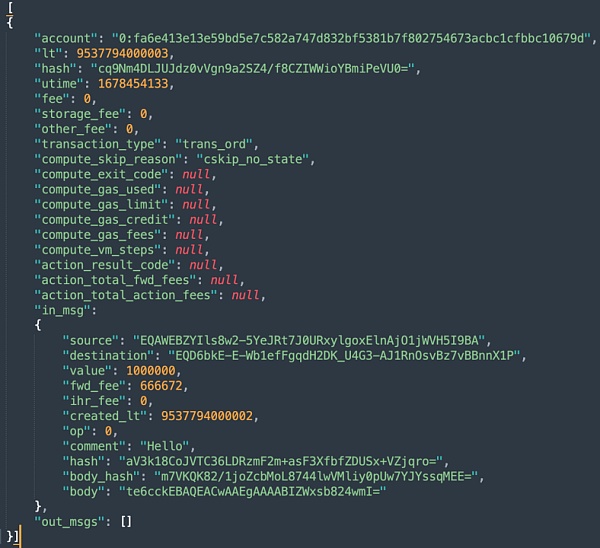

交易所如何確認一筆交易是它的用戶的呢?我們通過 RPC 接口來查看一筆正常的轉賬:

聲音 | 慢霧:ETC 51%雙花攻擊所得的所有ETC已歸還完畢:據慢霧區消息,ETC 51%攻擊后續:繼Gate.io宣稱攻擊者歸還了價值10萬美金的ETC后,另一家被成功攻擊的交易所Yobit近日也宣稱收到了攻擊者歸還的122735 枚 ETC。根據慢霧威脅情報系統的深度關聯分析發現:攻擊者于UTC時間2019年1月10日11點多完成了攻擊所獲的所有ETC的歸還工作,至此,持續近一周的 ETC 51% 陰云已散。[2019/1/16]

通常交易所會判斷 in_msg 里的 destination 是否為用戶的充值地址,如果是,那么把金額 value 按照精度換算后為用戶入賬。但這樣安全嗎?

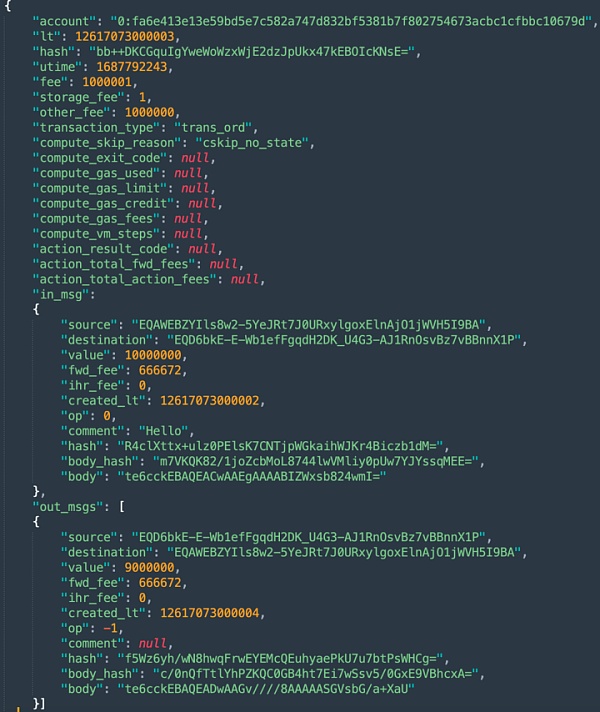

TON 交易有一個特性,幾乎所有在智能合約之間發送的內部消息都應該是可反彈的,即應該設置它們的 bounce 標志位。這樣,如果目標智能合約不存在,或者在處理這條消息時拋出未處理的異常,該消息將被“反彈”回來,并攜帶原始值的余額(減去所有的消息轉賬和燃氣費用)。

也就是說,如果一個惡意攻擊者通過設置 bounce 標志位,給一個未部署過合約的賬號轉賬,那么充值金額在扣掉手續費以后會被反彈回原賬號。交易所檢測到了用戶的充值記錄,但沒想到充值的幣居然還會原路返回“反彈”到攻擊者的賬號上。

我們來看這一筆交易,對比正常交易可以發現,多了一個 out_msg,這個 out_msg 就是資金被反彈回原賬號的操作。

交易所如果只檢驗了 in_msg,那么就會錯誤地為攻擊者入賬,造成平臺資產損失。

防范假充值攻擊的一些基本策略有:

1. 多重確認機制:設定充值的多重確認要求,確保交易在區塊鏈上得到足夠的確認后才被視為有效。確認數目應根據不同數字資產的安全性和區塊鏈的確認速度來設定;

2. 嚴謹的交易匹配:從區塊中篩選用戶交易時,只有完全匹配正常轉賬模式的交易才能自動設置為到賬,最后還要檢查余額變化;

3. 風險控制系統:建立完善的風險控制系統,監測和檢測異常交易活動。該系統可以通過分析充值模式、交易頻率、交易規模等因素來識別潛在的風險和異常行為;

4. 人工審核:對于較大金額或高風險交易,采用人工審核機制進行額外的審核。人工審核可以增加交易的可信度,發現異常交易,并防止惡意充值;

5. API 安全:對外部 API 接口進行安全認證和授權,避免未經授權的訪問和潛在的漏洞。定期審查 API 接口的安全性,并進行及時的安全更新和修復;

6. 限制提款:充值發生后,暫時限制用戶對充值資產的提款操作。這樣可以給交易所足夠的時間來確認充值的有效性和防范潛在的假充值攻擊;

7. 安全更新:及時更新交易所軟件和系統,修復可能存在的安全漏洞。持續監控交易所的安全狀態,并與網絡安全專家合作,定期進行安全審計和滲透測試。

對于特定區塊鏈的假充值防范,則需要通讀官方說明文檔,了解交易中存在的特征。

慢霧安全團隊在長期的攻防實踐中開發出 Badwhale 假充值測試系統,專門為數字資產管理平臺開發。該系統旨在幫助它們檢測和評估其防范假充值攻擊的能力,優化其防御機制,以保障用戶資產的安全和數字資產管理平臺的可靠性。

Badwhale 是慢霧安全團隊獨家且沉淀多年的商業系統,為數十個平臺持續服務多年,已避免了預估幾十億美金資產的假充值風險。

特色功能:

1. 模擬假充值攻擊:Badwhale 能夠模擬各種類型的假充值攻擊,并自動發送虛假的充值請求到被測試的數字資產管理平臺。這有助于評估數字資產管理平臺的弱點,發現潛在的漏洞和安全隱患;

2. 多樣化的測試場景:系統提供多樣化的測試場景和攻擊模式,可以根據實際情況對數字資產管理平臺的假充值防御進行全面測試;

3. 高度可擴展性:Badwhale 設計為高度可擴展的測試系統,支持為不同數字資產管理平臺和區塊鏈平臺提供測試,可以靈活適應不同系統架構和技術環境的需求。

Badwhale 目前已經支持數百條公鏈、數萬代幣的假充值測試,包括:

Bitcoin Families (BTC/LTC/DOGE/QTUM...)

BitcoinCash

Ethereum Families

(ETH/BSC/HECO/RON/CFX-evm/FIL-evm/AVAX-evm/FTM-evm/RSK/GNO/MOVR-evm/GLMR-evm/KLAY/FSN/CELO/CANTO/EGLD/AURORA-evm/TLC/WEMIX/CORE/VS/WAN/KCCL/OKX...)

ERC20 Tokens (USDT...)

Ethereum L2 (ARB/OP/METIS...)

Polygon

Polygon Tokens

Cosmos Families (ATOM/LUNA/KAVA/IRIS/OSMO...)

EOS Families and EOS Tokens (EOS/WAX/XPR/FIO/TLOS...)

Ripple

Flow

Aptos

Solana

Solana SPL-Tokens

Conflux

Polkadot Families (DOT/ASTR/PARA/MOVR/GLMR...)

Tron

Filecoin

Ton

Mina

Sui

Ordinals (ORDI...)

…

借助 Badwhale 的強大功能,數字資產管理平臺可以進行全面的假充值防御測試,了解其在面對假充值攻擊時的表現,并優化其防御機制,提升用戶資產的安全保障。Badwhale 的引入將幫助數字資產管理平臺加強安全防護,提高對抗假充值攻擊的能力,確保數字資產交易的可靠性和用戶信任度。

通過深入研究假充值攻擊的突破方式,我們可以更好地認識到數字資產管理平臺在保護用戶資產和維護安全的重要性。只有通過增強安全防御措施、持續監測漏洞并采取適當的應對措施,數字資產管理平臺才能有效地應對假充值攻擊和其他安全威脅,確保數字資產交易的可信度和可靠性。

慢霧科技

個人專欄

閱讀更多

Foresight News

金色財經 Jason.

白話區塊鏈

金色早8點

LD Capital

-R3PO

MarsBit

深潮TechFlow

▌人民日報:以標準建設推動區塊鏈產業發展《人民日報》(2023年07月28日 第05版)刊文,區塊鏈技術領域出臺了首個國家標準.

1900/1/1 0:00:00作者:Lars,The Block 研究主管;編譯:Luffy,Foresight News7 月份,大多數指標都出現大幅度修正.

1900/1/1 0:00:00來源:社區營銷研究院 有了互聯網行業的發展參考,元宇宙行業成長迅速且深入。自2021年以來,全球范圍內出現了多個元宇宙項目和平臺,吸引了大量用戶和資本的關注和參與.

1900/1/1 0:00:00作者:Jerry@TPDAO、BeeGee美國眾議院在本周就穩定幣法案進行投票表決,這是加密貨幣監管法案首次在國會付諸表決,這是國會山為數字資產行業編纂聯邦監管法規的一個里程碑.

1900/1/1 0:00:00作者:Laure Elizabeth IACOUCCI,beincrypto 編譯:善歐巴,金色財經 摘要 多里安·中本(Dorian Nakamoto) 否認自己是中本聰(Satoshi) 的.

1900/1/1 0:00:00UniswapX 協議是為以太坊虛擬機實現的基于荷蘭拍賣的非托管交易協議。UniswapX 聚合了鏈上和鏈下流動性,以不斷優化價格的形式將 MEV 內化到協議中,為用戶提供無需 Gas 兌換,并.

1900/1/1 0:00:00