BTC/HKD+0.34%

BTC/HKD+0.34% ETH/HKD+0.64%

ETH/HKD+0.64% LTC/HKD+0.46%

LTC/HKD+0.46% ADA/HKD+1.35%

ADA/HKD+1.35% SOL/HKD+1.04%

SOL/HKD+1.04% XRP/HKD+0.65%

XRP/HKD+0.65%總結

黑客等惡意行為者在2023年第二季度從Web3.0行業中榨取了3.1億美元的價值。

該數字與第一季度的3.2億美元損失接近,比2022年第二季度的7.45億美元損失下降了58%。

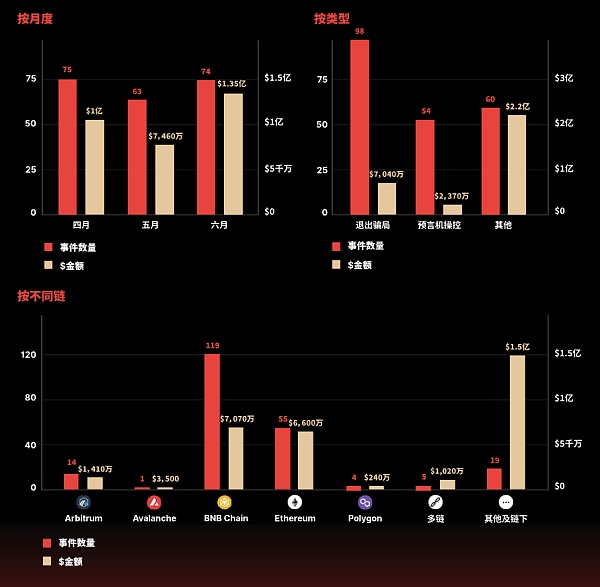

CertiK總共發現了212起安全事件,這也就意味著第二季度每起事件的平均損失為148萬美元。這一數字比第一季度每起事件的平均損失156萬美元略有下降。

98起退出騙局從投資者那里偷走了7,035萬美元,比第一季度退出騙局造成的3,100萬美元的損失增加了一倍多。

54起閃電貸攻擊及預言機操縱事件使攻擊者賺取了2,375萬美元。這比第一季度的52起預言機操縱總損失2.22億美元大幅下降了。當然,上個季度由于Euler Finance損失數額巨大,僅這一漏洞就占據了上一季度總金額的85%。

此外,行業內正在發生一些“鏈下”大事件:美國證券交易委員會對虛擬貨幣兩個最大交易所提出指控;而世界上最大的資產管理公司提交了一份比特幣ETF的申請。

美聯儲FOMC經濟預期:2021年核心PCE通脹預期中值為3.0%:據美聯儲FOMC經濟預期,2021年、2022年和2023年的核心PCE通脹預期中值分別為3.0%,2.1%,2.1%。3月預期分別為2.2%,2.0%,2.1%。(金十)[2021/6/17 23:42:37]

同時,CertiK安全研究人員還發現了主要區塊鏈協議和應用中的一些重大漏洞,包括Sui驗證器節點和ZenGo的MPC錢包中的安全風險。

部分數據展示

簡介

2023年第二季度Web3.0領域記錄的總損失為313,566,528美元,與上一季度幾乎相同,與去年同期相比下降了58%。每起事故的平均損失也出現了輕微下滑。

縱觀第二季度,預言機操縱事件數量明顯下降,而退出騙局的總損失卻有所上升,表明惡意行為者采用的戰術已發生了變化。

ZB創新智庫發布《數字貨幣(2021):數字金融與市場經濟變革趨勢分析》年度預測報告:據官方消息,ZB創新智庫發布了《數字貨幣(2021):數字金融與市場經濟變革趨勢分析》年度預測研究報告(以下簡稱《報告》)。

《報告》共分為七節,前兩節主要對數字貨幣產生背景、2021年數字貨幣的市場機遇做了總體分析,第三節到第六節分別著重研究了央行數字貨幣對市場經濟變革和數字金融發展的潛在影響趨勢,同時也探索了數字貨幣對宏觀經濟調控的內在機理,梳理了數字貨幣對我國消費升級的核心價值,最后一節指出了未來數字貨幣的普惠化應用將面臨哪些問題和挑戰,使各界對未來數字貨幣的發展趨勢有更深入的了解。[2021/1/18 16:27:12]

隨著行業的發展,像針對MEV機器人的攻擊和在Sui區塊鏈上發現“倉鼠輪”安全威脅這樣的案例,印證了持續深度鉆研安全、先發制人和持續保持警惕的重要性。每克服一個挑戰,我們就離更安全的Web3.0空間更近一步。

查看報告獲取更多細節內容及數據。

波場TRON創始人孫宇晨確認出席“鏈接未來:BitTorrent X新品發布,2020 TRON新生態線上年會”:據最新消息,波場TRON創始人兼BitTorrent CEO孫宇晨確認出席“鏈接未來:BitTorrent X新品發布,2020 TRON新生態線上年會”。

據悉,由波場TRON和BitTorrent聯合主辦的主題為“鏈接未來:BitTorrent X新品發布,2020 TRON新生態線上年會”的大會即將于2020年12月16日舉辦。大會包含中英雙會場,英文會場:12月16日21:00 - 12月17日 05:00 (HKT) ,中文會場:12月16日19:00 - 23:00 (HKT) ,英文8小時,中文4小時,共12小時。[2020/12/4 14:01:46]

MEV機器人被惡意利用

4月初,MEV機器人在以太坊的16964664區塊被黑客利用。一名惡意驗證者替換了數筆MEV交易,導致約2538萬美元損失。這一事件是迄今為止針對MEV機器人的最大攻擊。

獨家 | 2020減半幣種行情播報:根據金色財經數據顯示,當前減半幣種中,BTC當前價格9592美元,24小時跌幅為1.76%;BCH當前價格373.73美元,24小時跌幅為4.27%;BSV當前價格272.78美元,24小時跌幅為5.82%;ETC當前價格9.2美元,24小時跌幅為1.63%;DASH當前價格101.98美元,24小時跌幅為2.90%;ZEC當前價格59.77美元,24小時跌幅為3.29%;BCD當前價格0.73美元,24小時跌幅為3.15%;XZC當前價格6.16美元,24小時跌幅為3.96%;[2020/2/25]

該事件是在以太坊區塊16964664中發生的,有8個MEV交易被惡意驗證者利用。這個驗證者成立于2023年3月15日,由外部地址(EOA)0x687A9建立,并一直設法滲透到防止搶先交易的Flashbot中。

然而,MEV-boost-relay中的一個漏洞使惡意驗證器可以重新進行捆綁交易,攔截MEV機器人部分夾層策略,特別是反向交易。由于上述漏洞,驗證者看到了詳細的交易信息。有了這些詳細的交易信息,惡意驗證者可以建立他們自己的區塊,并在最初的MEV機器人交易之前插入他們的前置交易。

動態 | 多位安全專家預計超過20%的交易所將在2020年夏季之前遭遇黑客攻擊:數字資產基金Adamant Capital于4月18日發布的一份報告顯示,該基金在2018年7月對13位知名比特幣安全專家進行了問卷調查。在回答“針對目前正在運營的第三方比特幣托管機構,什么最可能導致其遭受災難性的財產損失?”排名前三位的回答分別是:缺乏安全專業知識(84%)、程序不嚴謹(77%)、審計不足(46%)。 接著,專家們就“兩年之內,托管商、交易所、加密對沖基金等三種機構各有多少比例會遭遇黑客攻擊”進行了預測。預測結果顯示,最值得擔心的機構類型為交易所,大多數專家預計超過20%的交易所將在2020年夏季之前遭到黑客攻擊。雖然加密貨幣托管機構被認為風險最低,但仍有7位專家預計,在2020年夏季之前全行業10-20%的托管機構將因黑客攻擊而遭受資金損失。[2019/4/20]

總的來說,這個惡意驗證器成功地從5個MEV機器人中竊取了大約2500萬美元,這也是目前為止CertiK發現的MEV機器人損失金額最大的事件之一。在過去的12個月里,只有6個MEV機器人的漏洞被發現,而僅本次事件就占了總損失2750萬美元的92%。

惡意驗證者利用MEV-boost-relay漏洞,通過提交一個無效但正確簽名的區塊開始攻擊。在看到區塊內的交易后,驗證者可以重新捆綁它們,以從MEV機器人那里索取資產。該漏洞已于后續被修補。

更多關于MEV機器人及三明治攻擊的內容,請查看報告獲取。

Atomic Wallet被黑

今年6月初,5000多名Atomic Wallet用戶遭遇了本季度最大的安全事件,損失超1億美元。起初,Atomic Wallet表示不到1%的月活用戶成為此次事件的受害者,后來改成不到0.1%。如此規模的攻擊和巨大損失凸顯了錢包應用中安全漏洞的嚴重性。

攻擊者以用戶私鑰為目標,獲得對他們資產的完全控制。在獲取密鑰后,他們能夠將資產轉移到自己的錢包地址,清空受害者的賬戶。

散戶報告的損失金額大小不一,其中最高達到795萬美元。五名金額最大的散戶受害者的累計損失高達1700萬美元。

為了挽回損失,Atomic Wallet公開向攻擊者提出了一個提議,他們承諾放棄10%的被盜資金,以換取90%被盜的代幣。然而,根據Lazarus Group的歷史記錄,加上被盜資金已開始被清洗,追回資金的希望非常渺茫。

更多關于Atomic Wallet以及“幕后黑手”的分析,請查看報告獲取。

Sui“倉鼠輪”新型漏洞

此前,CertiK團隊于Sui區塊鏈發現了一系列拒絕服務漏洞。在這些漏洞中,一種新型且具有嚴重影響力的漏洞格外引人注目。該漏洞可導致Sui網絡節點無法處理新的交易,效果等同于整個網絡完全關閉。CertiK因發現該重大安全漏洞,獲得了Sui 50萬美元漏洞賞金。美國業內權威媒體CoinDesk對該事件進行了報道,隨后各大媒體也緊隨其報道發布了相關新聞。

該安全漏洞被形象地稱為“倉鼠輪”:其獨特的攻擊方式與目前已知的攻擊不同,攻擊者只需提交一個大約100字節的載荷,就能觸發 Sui 驗證節點中的一個無限循環,使其不能響應新的交易。

此外,攻擊帶來的損害在網絡重啟后仍能持續,并且能在 Sui 網絡中自動傳播,讓所有節點如倉鼠在輪上無休止地奔跑一樣無法處理新的交易。因此我們將這種獨特的攻擊類型稱為“倉鼠輪”攻擊。

發現該漏洞后,CertiK通過Sui的漏洞賞金計劃向Sui進行了報告。Sui也第一時間進行了有效回應,確認了該漏洞的嚴重性,并在主網啟動前積極采取了相應措施對問題進行了修復。除了修復此特定的漏洞外,Sui還實施了預防性的緩解措施,以減少該漏洞可能造成的潛在損害。

為了感謝CertiK團隊負責地披露,Sui向CertiK團隊頒發了50萬美元獎金。

詳情請點擊《Sui最新漏洞“倉鼠輪”,技術細節與深入分析》

基于MPC錢包的服務器級別漏洞

多方計算(MPC)是一種加密方法,允許多個參與者對其輸入的函數進行計算,同時保護這些輸入的隱私。其目標是確保這些輸入不與任何第三方共享。該技術有多種應用,包括保護隱私的數據挖掘、安全拍賣、金融服務、安全的多方機器學習,以及安全的密碼和機密共享。

CertiK的Skyfall團隊在對目前流行的多方計算(MPC)錢包ZenGo進行預防性安全分析的過程中,發現該錢包的安全架構存在一個嚴重漏洞,它被稱為“設備分叉攻擊”。攻擊者可以利用它繞過ZenGo現有的安全防護措施,從而有機會控制用戶的資金。該攻擊的關鍵是利用API中的漏洞來創建一個新的設備密鑰,從而欺騙ZenGo服務器將它視為真實用戶的設備。

依據負責披露原則,Skyfall團隊迅速向ZenGo報告了此漏洞。在認識到問題的嚴重性后,ZenGo的安全團隊迅速采取行動進行修復。為了防止攻擊的可能性,該漏洞已在服務器的API層面上得到修復,因此無需對客戶端代碼進行更新。

在漏洞修復完成后,ZenGo公開承認了這些發現,并感謝CertiK在加強其基于MPC錢包的安全性和可信度方面發揮的重要作用。

“多方計算具有廣闊的前景,在Web3.0領域有許多重要的應用。雖然MPC技術減少了單點故障帶來的風險,但MPC解決方案的實施會給加密貨幣錢包設計帶來新的復雜情況。這種復雜性會導致新的安全風險,說明全面的審計和監控方法是必不可少的。” —— 李康教授,CertiK首席安全官

點擊獲取完整報告

CertiK中文社區

企業專欄

閱讀更多

金色早8點

Odaily星球日報

金色財經

Block unicorn

DAOrayaki

曼昆區塊鏈法律

作者:Zack Abrams,Coinage 編譯:BlockBeats“我試圖決定將 2000 萬美元保留在自己手中是否是一個好主意……因為這是 Euler 向我提供的.

1900/1/1 0:00:00作者:0xLoki,來源:作者twitter@Loki_ZengBenDAO浮動壞賬大概20E,8個Azuki待償債務>地板價。另外還有14個Doodles進入清算池,但待償債務<地板價.

1900/1/1 0:00:00作者:金色財經cryptonaitive1、Threads是一款由Instagram團隊構建的新應用程序,目的是文本分享和公共對話.

1900/1/1 0:00:0001 數藏行業新玩法近期,數字藏品行業出現了一種新的獲客玩法:師父排行榜。具體玩法是數藏平臺為鼓勵拉新,創設了“師徒制”:每個新加入的用戶是“徒弟”,而邀請TA加入的則為“師父”.

1900/1/1 0:00:00在復雜的密碼學領域,零知識證明為一項看似矛盾的任務提供了獨特的解決方案:在不透露信息本身的情況下證明知道某一信息。這種加密方法涉及兩方:證明者及驗證者.

1900/1/1 0:00:00Ed25519 是一個基于橢圓曲線的數字簽名算法,它高效,安全且應用廣泛。TLS 1.3, SSH, Tor, ZCash, WhatsApp 和 Signal 中都使用了它.

1900/1/1 0:00:00