BTC/HKD+0.7%

BTC/HKD+0.7% ETH/HKD+0.79%

ETH/HKD+0.79% LTC/HKD-0.65%

LTC/HKD-0.65% ADA/HKD-0.54%

ADA/HKD-0.54% SOL/HKD+1.46%

SOL/HKD+1.46% XRP/HKD+0.23%

XRP/HKD+0.23%背景概述

在上篇文章中我們了解了合約中隱藏的惡意代碼,本次我們來了解一個非常常見的攻擊手法 —— 搶跑。

前置知識

提到搶跑,大家第一時間想到的一定是田徑比賽,在田徑運動中各個選手的體能素質幾乎相同,起步越早的人得到第一名的概率越大。那么在以太坊中是如何搶跑的呢?

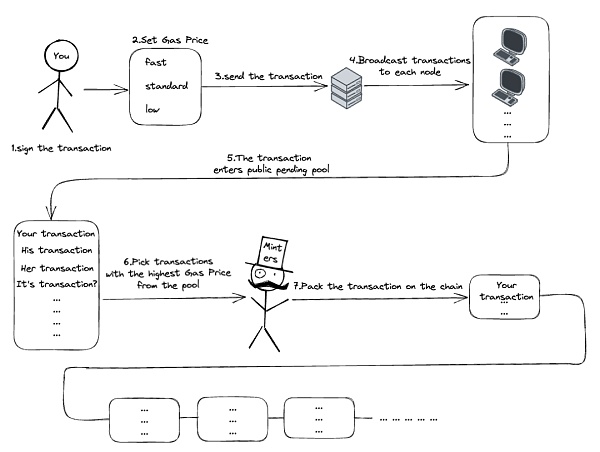

想了解搶跑攻擊必須先了解以太坊的交易流程,我們通過下面這個發送交易的流程圖來了解以太坊上一筆交易發出后經歷的流程:

可以看到圖中一筆交易從簽名到被打包一共會經歷 7 個階段:

1. 使用私鑰對交易內容簽名;

2. 選擇 Gas Price;

3. 發送簽名后的交易;

4. 交易在各個節點之間廣播;

5. 交易進入交易池;

6. 礦工取出 Gas Price 高的交易;

7. 礦工打包交易并出塊。

交易送出之后會被丟進交易池里,等待被礦工打包。礦工從交易池中取出交易進行打包與出塊。根據 Eherscan 的數據,目前區塊的 Gas 限制在 3000 萬左右這是一個動態調整的值。若以一筆基礎交易 21,000 Gas 來計算,則目前一個以太坊區塊可以容納約 1428 筆交易。因此當交易池里的交易量大時,會有許多交易沒辦法即時被打包而滯留在池子中等待。這里就衍生出了一個問題,交易池中有那么多筆交易,礦工先打包誰的交易呢?

礦工節點可以自行設置參數,不過大多數礦工都是按照手續費的多少排序。手續費高的會被優先打包出塊,手續費低的則需要等前面手續費高的交易全部被打包完才能被打包。當然進入交易池中的交易是源源不斷的,不管交易進入交易池時間的先后,手續費高的永遠會被優先打包,手續費過低的可能永遠都不會被打包。

那么手續費是怎么來的呢?

我們先看以太坊手續費計算公式:

Tx Fee(手續費)= Gas Used(燃料用量)* Gas Price(單位燃料價格)

其中 Gas Used 是由系統計算得出的,Gas Price 是可以自定義的,所以最終手續費的多少取決于 Gas Price 設置的多少。

舉個例子:

例如 Gas Price 設置為 10 GWEI,Gas Used 為 21,000(WEI 是以太坊上最小的單位 1 WEI = 10^-18 個 Ether,GWEI 則是 1G 的 WEI,1 GWEI = 10^-9 個 Ether)。因此,根據手續費計算公式可以算出手續費為:

10 GWEI(單位燃料價格)* 21,000(燃料用量)= 0.00021 Ether(手續費)

元界DNA開發團隊正在部署自定義智能合約:據元界官方推特消息,元界技術開發團隊正在Substrate平臺上實施智能合約。目前,開發團隊已經確定并正在測試可行的技術解決方案,以部署自定義智能合約。與此前的所有重大技術更新一樣,元界DNA始終以終端用戶的體驗為先,并致力于建立一個對用戶安全、友好、流暢的公鏈項目。[2020/12/15 15:14:19]

在合約中我們常見到 Call 函數會設置 Gas Limit,下面我們來看看它是什么東西:

Gas Limit 可以從字面意思理解,就是 Gas 限制的意思,設置它是為了表示你愿意花多少數量的 Gas 在這筆交易上。當交易涉及復雜的合約交互時,不太確定實際的 Gas Used,可以設置 Gas Limit,被打包時只會收取實際 Gas Used 作為手續費,多給的 Gas 會退返回來,當然如果實際操作中 Gas Used > Gas Limit 就會發生 Out of gas,造成交易回滾。

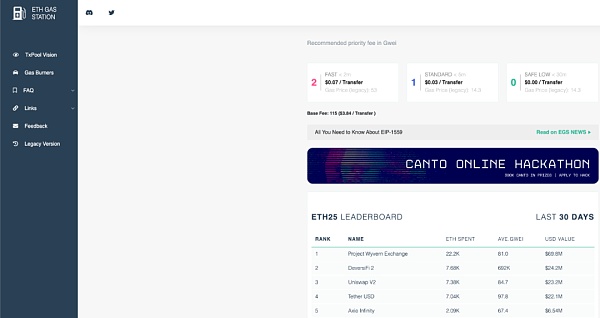

當然,在實際交易中選擇一個合適的 Gas Price 也是有講究的,我們可以在 ETH GAS STATION 上看到實時的 Gas Price 對應的打包速度:

由上圖可見,當前最快的打包速度對應的 Gas Price 為 2,我們只需要在發送交易時將 Gas Price 設置為 >= 2 的值就可以被盡快打包。

好了,到這里相信大家已經可以大致猜出搶跑的攻擊方式了,就是在發送交易時將 Gas Price 調高從而被礦工優先打包。下面我們還是通過一個合約代碼來帶大家了解搶跑是如何完成攻擊的。

合約示例

// SPDX-License-Identifier: MITpragma solidity ^0.8.17;contract FindThisHash { bytes32 public constant hash = 0x564ccaf7594d66b1eaaea24fe01f0585bf52ee70852af4eac0cc4b04711cd0e2; constructor() payable {} function solve(string memory solution) public { require(hash == keccak256(abi.encodePacked(solution)), "Incorrect answer"); (bool sent, ) = msg.sender.call{value: 10 ether}(""); require(sent, "Failed to send Ether"); }}

仙人掌CTS智能合約已通過Beosin(成都鏈安)安全審計:據官方消息,Beosin(成都鏈安)近日已完成仙人掌CTS智能合約項目的安全審計服務。

?仙人掌CTS是基于波場底層打造的一個去中心化開放金融底層基礎設施。結合跨鏈,同時包含去中心化穩定數字貨幣,去中心化預言機,去中心化保險,流動性挖礦,智能挖礦等等功能的創新和聚合,進而打造全面的去中心化金融平臺。仙人掌CTS代幣無ICO、零預挖且零私募,社區高度自治。仙人掌CTS將會在9月28日晚20點上線Justswap,并開啟流動性挖礦。

合約地址:TST5pvck2DSYXJk3hkuGH3t1AisCAT4t1s

審計報告編號:202009262149[2020/9/28]

攻擊分析

通過合約代碼可以看到 FindThisHash 合約的部署者給出了一個哈希值,任何人都可以通過 solve() 提交答案,只要 solution 的哈希值與部署者的哈希值相同就可以得到 10 個以太的獎勵。我們這里排除部署者自己拿取獎勵的可能。

我們還是請出老朋友 Eve(攻擊者) 看看他是如何使用搶跑攻擊拿走本該屬于 Bob(受害者)的獎勵的:

1. Alice(合約部署者)使用 10 Ether 部署 FindThisHash 合約;

2. Bob 找到哈希值為目標哈希值的正確字符串;

3. Bob 調用 solve("Ethereum") 并將 Gas 價格設置為 15 Gwei;

4. Eve 正在監控交易池,等待有人提交正確的答案;

5. Eve 看到 Bob 發送的交易,設置比 Bob 更高的 Gas Price(100 Gwei),調用 solve("Ethereum");

6. Eve 的交易先于 Bob 的交易被礦工打包;

7. Eve 贏得了 10 個以太幣的獎勵。

這里 Eve 的一系列操作就是標準的搶跑攻擊,我們這里就可以給以太坊中的搶跑下一個定義:搶跑就是通過設置更高的 Gas Price 來影響交易被打包的順序,從而完成攻擊。

那么這類攻擊該如何避免呢?

修復建議

在編寫合約時可以使用 Commit-Reveal 方案:

https://medium.com/swlh/exploring-commit-reveal-schemes-on-ethereum-c4ff5a777db8

Solidity by Example 中提供了下面這段修復代碼,我們來看看它是否可以完美地防御搶跑攻擊。

// SPDX-License-Identifier: MITpragma solidity ^0.8.17;import "github.com/OpenZeppelin/openzeppelin-contracts/blob/release-v4.5/contracts/utils/Strings.sol";contract SecuredFindThisHash { // Struct is used to store the commit details struct Commit { bytes32 solutionHash; uint commitTime; bool revealed; } // The hash that is needed to be solved bytes32 public hash = 0x564ccaf7594d66b1eaaea24fe01f0585bf52ee70852af4eac0cc4b04711cd0e2; // Address of the winner address public winner; // Price to be rewarded uint public reward; // Status of game bool public ended; // Mapping to store the commit details with address mapping(address => Commit) commits; // Modifier to check if the game is active-ioqf modifier gameActive() { require(!ended, "Already ended"); _; } constructor() payable { reward = msg.value; } /* Commit function to store the hash calculated using keccak256(address in lowercase + solution + secret). Users can only commit once and if the game is active. */ function commitSolution(bytes32 _solutionHash) public gameActive { Commit storage commit = commits[msg.sender]; require(commit.commitTime == 0, "Already committed"); commit.solutionHash = _solutionHash; commit.commitTime = block.timestamp; commit.revealed = false; } /* Function to get the commit details. It returns a tuple of (solutionHash, commitTime, revealStatus); Users can get solution only if the game is active-ioqf and they have committed a solutionHash */ function getMySolution() public view gameActive returns (bytes32, uint, bool) { Commit storage commit = commits[msg.sender]; require(commit.commitTime != 0, "Not committed yet"); return (commit.solutionHash, commit.commitTime, commit.revealed); } /* Function to reveal the commit and get the reward. Users can get reveal solution only if the game is active-ioqf and they have committed a solutionHash before this block and not revealed yet. It generates an keccak256(msg.sender + solution + secret) and checks it with the previously commited hash. Front runners will not be able to pass this check since the msg.sender is different. Then the actual solution is checked using keccak256(solution), if the solution matches, the winner is declared, the game is ended and the reward amount is sent to the winner. */ function revealSolution( string memory _solution, string memory _secret) public gameActive { Commit storage commit = commits[msg.sender]; require(commit.commitTime != 0, "Not committed yet"); require(commit.commitTime < block.timestamp, "Cannot reveal in the same block"); require(!commit.revealed, "Already commited and revealed"); bytes32 solutionHash = keccak256( abi.encodePacked(Strings.toHexString(msg.sender), _solution, _secret) ); require(solutionHash == commit.solutionHash, "Hash doesn't match"); require(keccak256(abi.encodePacked(_solution)) == hash, "Incorrect answer"); winner = msg.sender; ended = true; (bool sent, ) = payable(msg.sender).call{value: reward}(""); if (!sent) { winner = address(0); ended = false; revert("Failed to send ether."); } }}

Telos發布以太坊虛擬機EVM 可運行與以太坊兼容的智能合約:Telos今日在其測試網上發布了一個以太坊虛擬機(EVM)。它將使開發者能夠創建和運行與以太坊兼容的智能合約,而無需支付交易費用。開發者已經被邀請使用以太坊的主要編程語言Solidity來在測試網上運行智能合約,之后在7月份將在mainnet上啟動Telos EVM。Telos聲稱可以支持每秒10000次交易(TPS),而且不收取交易費用。這是以太坊每秒14次交易收費的一個有競爭力的替代品。(Cointelegraph)[2020/6/18]

首先可以看到修復代碼中使用了結構體 Commit 記錄玩家提交的信息,其中:

commit.solutionHash = _solutionHash = keccak256(玩家地址 + 答案 + 密碼)[記錄玩家提交的答案哈希]

commit.commitTime = block.timestamp [記錄提交時間]

commit.revealed = false [記錄狀態]

下面我們看這個合約是如何運作的:

1. Alice 使用十個以太部署 SecuredFindThisHash 合約;

3. Bob 計算 solutionHash = keccak256 (Bob’s Address + “Ethereum” + Bob’s secret);

4. Bob 調用 commitSolution(_solutionHash),提交剛剛算出的 solutionHash;

5. Bob 在下個區塊調用 revealSolution("Ethereum",Bob's secret) 函數,傳入答案和自己設置的密碼,領取獎勵。

這里我們看下這個合約是如何避免搶跑的,首先在第四步的時候,Bob 提交的是(Bob’s Address + “Ethereum” + Bob’s secret)這三個值的哈希,所以沒有人知道 Bob 提交的內容到底是什么。這一步還記錄了提交的區塊時間并且在第五步的 revealSolution() 中就先檢查了區塊時間,這是為了防止在同一個區塊開獎被搶跑,因為調用 revealSolution() 時需要傳入明文答案。最后使用 Bob 輸入的答案和密碼驗證與之前提交的 solutionHash 哈希是否匹配,這一步是為了防止有人不走 commitSolution() 直接去調用 revealSolution()。驗證成功后,檢查答案是否正確,最后發放獎勵。

所以這個合約真的完美地防止了 Eve 抄答案嗎?

Of course not!

咋回事呢?我們看到在 revealSolution() 中僅限制了 commit.commitTime < block.timestamp ,所以假設 Bob 在第一個區塊提交了答案,在第二個區塊立馬調用 revealSolution("Ethereum",Bob's secret) 并設置 Gas Price = 15 Gwei Eve ,通過監控交易池拿到答案,拿到答案后他立即設置 Gas Price = 100 Gwei ,在第二個區塊中調用 commitSolution() ,提交答案并構造多筆高 Gas Price 的交易,將第二個區塊填滿,從而將 Bob 提交的交易擠到第三個區塊中。在第三個區塊中以 100 Gwei 的 Gas Price 調用 revealSolution("Ethereum",Eve's secret) ,得到獎勵。

動態 | 比原鏈今日正式發布智能合約:今日,比原鏈Bytom(BTM)正式發布基于UTXO模型的智能合約。BTM全球現價0.3794美元,漲幅1.97%。[2018/7/26]

那么問題來了,如何才能有效地防止此類攻擊呢?

很簡單,只需要設置 uint256 revealSpan 值并在 commitSolution() 中檢查 require(commit.commitTime + revealSpan >= block.timestamp, "Cannot commit in this block");,這樣就可以防止 Eve 抄答案的情況。但是在開獎的時候,還是無法防止提交過答案的人搶先領獎。

另外還有一點,本著代碼嚴謹性,修復代碼中的 revealSolution() 函數執行完后并沒有將 commit.revealed 設為 True,雖然這并不會影響什么,但是在編寫代碼的時候還是建議養成良好的編碼習慣,執行完函數邏輯后將開關設置成正確的狀態。

慢霧科技

個人專欄

閱讀更多

金色薦讀

金色財經 善歐巴

迪新財訊

Chainlink預言機

區塊律動BlockBeats

白話區塊鏈

金色早8點

Odaily星球日報

MarsBit

Arcane Labs

SmartMesh發布關于“以太坊智能合約溢出漏洞事件”的公告: SMT官方微博發布公告,公布最新進展:

1.本次漏洞產生的Token增減、交易數據如下。

①.由ETH智能合約漏洞生成的“假幣”總數:65,133,050,195,990,400,000,000,000,000,000,000,000,000,000,000,000,000,000,000.891004451135422463

②.由黑客地址轉至交易所的“假幣”總數:65,300,289

③.在交易所交易的“假幣”總數:16,638,887(待最終確認)

黑客地址轉入交易所的假幣中,未被交易的假幣已全被交易所凍結。

2.生成并已經流通于交易所的“假幣”,SmartMesh基金會稱將拿出對等的SMT數量凍結及銷毀,以彌補所造成的損失,保持SMT的總數在3,141,592,653。

3.SmartMesh團隊已與Huobi、Gate、OKEx、CEX等多家交易所溝通、協調重新開通SMT交易對交易的具體時間以及其他相關措施,并在努力確認相關事項處理完畢后重啟SMT在各交易所充提幣。[2018/4/25]

作者:Alex,Scimitar Capital ;翻譯:金色財經0xll我在周末研究了萊特幣及其即將在70天內到來的減半,想寫的主要內容是:減半心理以及萊特幣是否還需要存在。 首先是一些歷史.

1900/1/1 0:00:005月8日,比特幣異常擁堵,幣安甚至不得不暫停BTC提現交易,這擁堵背后的主要原因是什么?BRC-20代幣早在3月時便被提出.

1900/1/1 0:00:001. 為什么需要去中心化數據庫?Web2應用的數據存儲有兩種基本方式,文件系統(File System)和數據庫(Database).

1900/1/1 0:00:00昨日劉教鏈公眾號刊發原創文章《論比特幣和以太坊的“宕機”》之后,引發了一些對區塊鏈工作原理感興趣的朋友的熱烈討論.

1900/1/1 0:00:00DeFi數據 1、DeFi代幣總市值:460.87億美元 DeFi總市值及前十代幣 數據來源:coingecko2、過去24小時去中心化交易所的交易量20.

1900/1/1 0:00:00撰文:0xmin & James,出品:深潮 TechFlow 想到日本,你首先想到什么?櫻花、動漫、富士山、任天堂……?當日本與 Crypto 聯系在一起,大部分加密從業者卻鮮有認知.

1900/1/1 0:00:00