BTC/HKD+0.25%

BTC/HKD+0.25% ETH/HKD+0.37%

ETH/HKD+0.37% LTC/HKD-1.27%

LTC/HKD-1.27% ADA/HKD-1.61%

ADA/HKD-1.61% SOL/HKD+1.01%

SOL/HKD+1.01% XRP/HKD-1.8%

XRP/HKD-1.8%By:Lisa

據慢霧區情報,發現 NFT?釣魚網站如下:

釣魚網站 1:https://c01.host/

釣魚網站 2:https://acade.link/

我們先來分析釣魚網站 1:

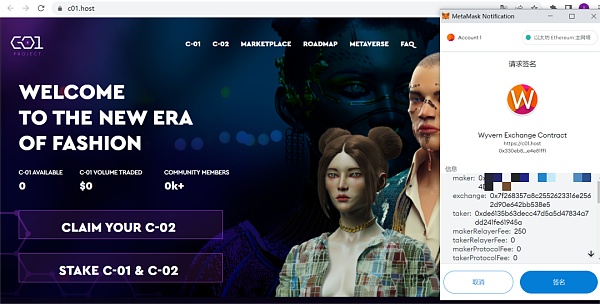

進入網站連接錢包后,立即彈出簽名框,而當我嘗試點擊除簽名外的按鈕都沒有響應,看來只有一張圖片擺設。

我們先看看簽名內容:

Maker:用戶地址

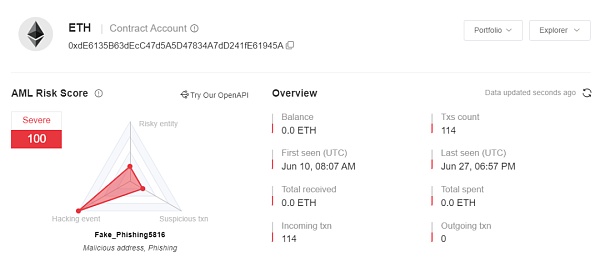

Taker:0xde6135b63decc47d5a5d47834a7dd241fe61945a

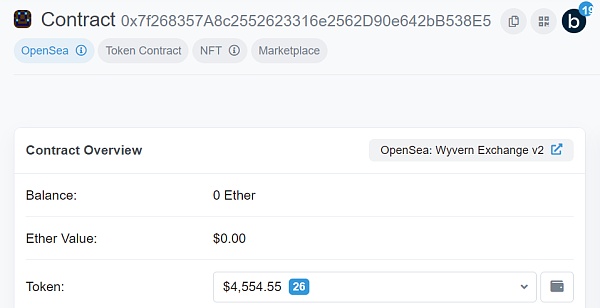

Exchange:0x7f268357A8c2552623316e2562D90e642bB538E5,查詢后顯示是 OpenSea V2 合約地址。

安全公司:超過280個區塊鏈面臨“零日”漏洞的風險,至少價值250億美元:3月14日消息,據網絡安全公司Halborn表示,估計有280個或更多區塊鏈網絡面臨“零日”漏洞利用的風險,這些漏洞可能會使至少價值250億美元的加密貨幣面臨風險。

Halborn概述了三個漏洞,其中“最關鍵”的漏洞允許攻擊者“向各個節點發送精心設計的惡意共識消息,導致每個節點關閉”。它隨著時間的推移添加了這些消息,可能會使區塊鏈暴露于51%的攻擊中,攻擊者控制網絡的大部分挖礦哈希率或質押代幣以制作新版本的區塊鏈或使其離線。其他“零日漏洞”將允許潛在的攻擊者通過發送遠程過程調用 (RPC) 請求來破壞區塊鏈節點。[2023/3/14 13:03:06]

慢霧:警惕針對 Blur NFT 市場的批量掛單簽名“零元購”釣魚風險:金色財經報道,近期,慢霧生態安全合作伙伴 Scam Sniffer 演示了一個針對 Blur NFT 市場批量掛單簽名的“零元購”釣魚攻擊測試,通過一個如圖這樣的“Root 簽名”即可以極低成本(特指“零元購”)釣走目標用戶在 Blur 平臺授權的所有 NFT,Blur 平臺的這個“Root 簽名”格式類似“盲簽”,用戶無法識別這種簽名的影響。慢霧安全團隊驗證了該攻擊的可行性及危害性。特此提醒 Blur 平臺的所有用戶警惕,當發現來非 Blur 官方域名(blur.io)的“Root 簽名”,一定要拒絕,避免潛在的資產損失。[2023/3/7 12:46:39]

大概能看出,這是欺騙用戶簽名 NFT 的銷售訂單,NFT 是由用戶持有的,一旦用戶簽名了此訂單,騙子就可以直接通過 OpenSea 購買用戶的 NFT,但是購買的價格由騙子決定,也就是說騙子不花費任何資金就能“買”走用戶的 NFT。

CityDAO Parcel 0 “零號地塊”空投申領窗口已向Citizen NFT持有者開放:5月18日消息,CityDAO宣布正式開始Parcel 0“零號地塊”空投,土地NFT申領窗口已向Citizen NFT持有者開放,截止日期為北京時間7月1日2:00。CityDAO于2021年10月29日購買了懷俄明州40英畝地塊,將地塊治理權鑄造為NFT并由公民NFT持有者分享,持有該NFT的用戶可以擁有對地塊財庫的治理權,但不擁有該土地的所有權。[2022/5/18 3:23:36]

此外,簽名本身是為攻擊者存儲的,不能通過 Revoke.Cash 或 Etherscan 等網站取消授權來廢棄簽名的有效性,但可以取消你之前的掛單授權,這樣也能從根源上避免這種釣魚風險。

湖州電力物資供應簽約結算通過區塊鏈技術實現“零”跑辦:4月27日,湖州飛劍桿塔制造有限公司業務代表沈利平收到國網湖州供電公司發來的電子合同簽署任務短信提醒——“請登陸‘電e簽’平臺,審核并簽署‘2020年度鐵附件框架協議’,簽訂有效期為3個工作日”。沈利平隨即登錄“電e簽”統一簽署平臺,從收件箱中找到相應合同并復核無誤后,點擊“簽署”鍵,原本需要至少半天時間的合同簽署工作只花了短短5分鐘就完成了。如此高效的簽約工作得益于國網湖州供電公司對基于區塊鏈技術的電子合同簽署平臺的成功應用。[2020/5/1]

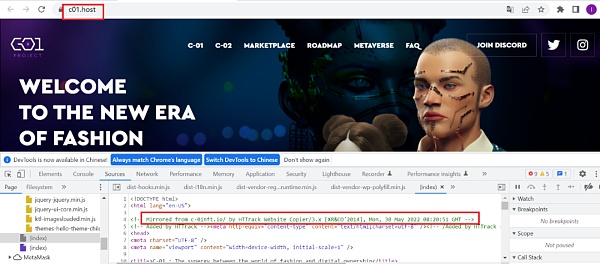

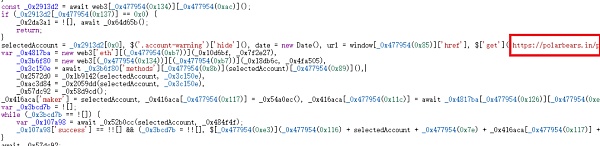

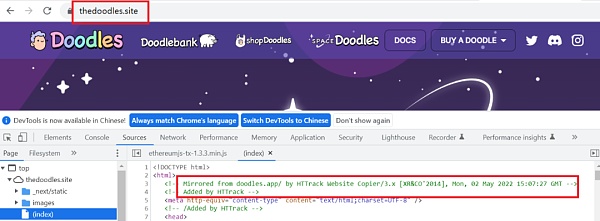

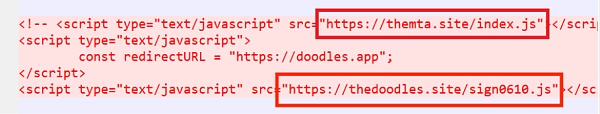

查看源代碼,發現這個釣魚網站直接使用 HTTrack 工具克隆 c-01nft.io 站點(真實網站)。對比兩個站點的代碼,發現了釣魚網站多了以下內容:

查看此 JS 文件,又發現了一個釣魚站點 https://polarbears.in。

如出一轍,使用 HTTrack 復制了 https://polarbearsnft.com/(真實站點),同樣地,只有一張靜態圖片擺設。

跟隨上圖的鏈接,我們來到?https://thedoodles.site,又是一個使用?HTTrack 的釣魚站點,看來我們走進了釣魚窩。

對比代碼,又發現了新的釣魚站點 https://themta.site,不過目前已無法打開。

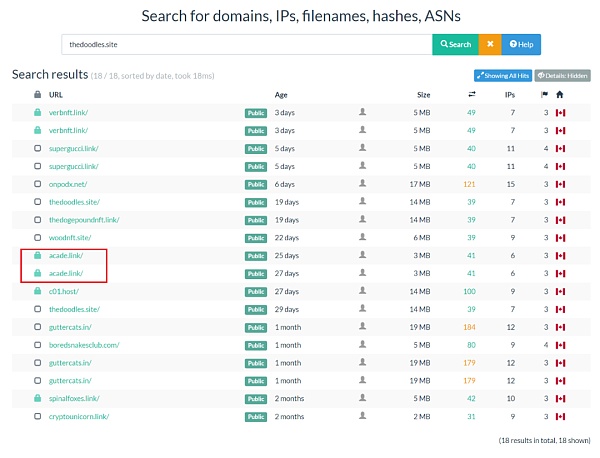

通過搜索,發現與釣魚站點 thedoodles.site 相關的 18 個結果。同時,釣魚網站2(https://acade.link/)也在列表里,同一伙騙子互相 Copy,廣泛撒網。

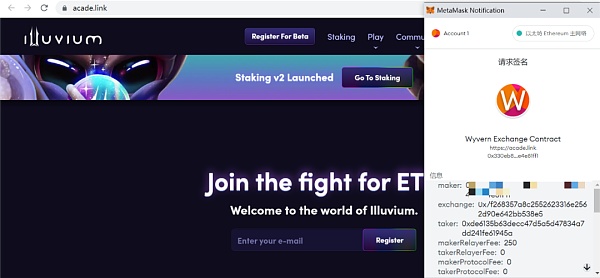

再來分析釣魚站點 2,同樣,點擊進去就直接彈出請求簽名的窗口:

且授權內容與釣魚站點 1 的一樣:

Maker:用戶地址

Exchange:OpenSea V2 合約

Taker:騙子合約地址

先分析騙子合約地址(0xde6...45a),可以看到這個合約地址已被 MistTrack 標記為高風險釣魚地址。

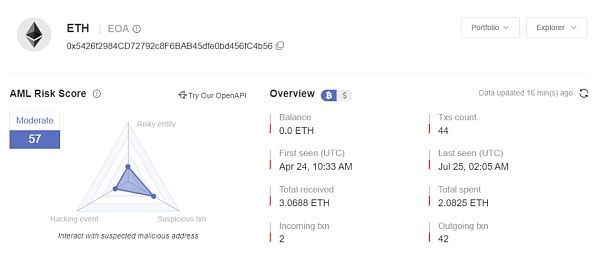

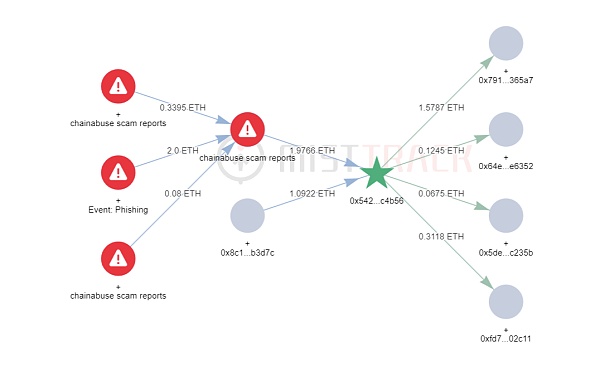

接著,我們使用 MistTrack 分析該合約的創建者地址(0x542...b56):

發現該釣魚地址的初始資金來源于另一個被標記為釣魚的地址(0x071...48E),再往上追溯,資金則來自另外三個釣魚地址。

總結

本文主要是說明了一種較為常見的 NFT 釣魚方式,即騙子能夠以 0 ETH(或任何代幣)購買你所有授權的 NFT,同時我們順藤摸瓜,扯出了一堆釣魚網站。建議大家在嘗試登錄或購買之前,務必驗證正在使用的 NFT 網站的 URL。同時,不要點擊不明鏈接,也不要在不明站點批準任何簽名請求,定期檢查是否有與異常合約交互并及時撤銷授權。最后,做好隔離,資金不要放在同一個錢包里。

慢霧科技

個人專欄

閱讀更多

金色早8點

Bress

財經法學

PANews

成都鏈安

鏈捕手

Odaily星球日報

原文作者:Mercedes Bent,Lightspeed 合伙人原文編譯:深潮 TechFlow如果你有一個朋友通過 Bumble(約會平臺),馬上要進行第一次約會.

1900/1/1 0:00:00頭條 ▌美圖上半年凈虧損擴大至2.66億元,持有的加密貨幣浮虧3億金色財經報道,8月31日,美圖公司發布2022年中期業績公告,上半年實現營業收入9.71億元.

1900/1/1 0:00:00撰文:Peter‘pet3rpan’編譯:aididaojp.eth,Foresight News我們在上一篇文章介紹了關于公鑰密碼學的起源以及創造者背后的故事.

1900/1/1 0:00:00August 2022, Footprint Analytics × W LabsData Source: Footprint × W Labs GameFi Report DashboardG.

1900/1/1 0:00:00原文標題:《a16z 指南:如何避免 NFT 的 Gas War?》(NFT Sales: Clearing the Market.

1900/1/1 0:00:00行業專家解釋了以太坊合并將如何影響企業對商業用例的采用。文:RACHEL WOLFSON 編譯:Zion? 責編:karen 以太坊企業聯盟(EEA)最近的一份報告強調,以太坊生態系統已經成熟到.

1900/1/1 0:00:00