BTC/HKD+0.39%

BTC/HKD+0.39% ETH/HKD+0.39%

ETH/HKD+0.39% LTC/HKD-0.01%

LTC/HKD-0.01% ADA/HKD+0.33%

ADA/HKD+0.33% SOL/HKD+0.49%

SOL/HKD+0.49% XRP/HKD+0.18%

XRP/HKD+0.18%2022 年 1 月 28 日,一大早醒來就看見 ps 那邊預警了 Qubit Finance 被黑了。有點慘,這是印象中 pancake bunny 項目不知道第幾次被黑了(這里默哀。。)。然后順著 Qubit Finance 官方的推特,不難找到這次的攻擊者地址為

https://bscscan.com/address/0xd01ae1a708614948b2b5e0b7ab5be6afa01325c7

既然知道了地址,那么老樣子,話不多說,直接開始分析吧 :D

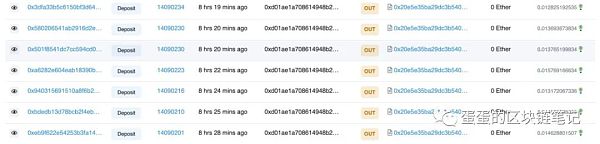

由于通過 Qubit Finance 我已經拿到了攻擊者的具體地址,所以我就直接對 BSC 上的攻擊者地址進行查詢,看看是做了什么操作。

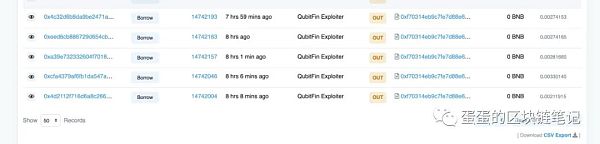

通過追查攻擊者在 BSC 鏈上的操作,發現攻擊者根本沒有什么準備資金啊,部署攻擊合約之類的操作,直接上來就是?borrow, 這種操作很陌生,只有兩種可能,要不就是這個?borrow?有問題,直接就是通過?borrow就借空所有資產,還有一種可能就是,這里不是第一案發現場。為了驗證這種想法,就需要先看看對應的?borrow?函數是什么鬼。

數字身份驗證初創公司Bureau完成450萬美元新一輪融資:金色財經報道,數字身份驗證初創公司Bureau已宣布完成450萬美元新一輪融資,日本科技巨頭GMO Venture Partners和GMO Payment Gateway領投,Quona Capital、Blume、Village Global等現有投資者參投,截至目前該公司的融資總金額達到2050萬美元。Bureau總部設在舊金山和班加羅爾兩地,主要在金融科技、銀行等領域提供數字身份驗證服務以減少欺詐攻擊,幫助機構驗證客戶是否真實。(indiatimes)[2023/7/18 11:02:36]

簡單一看這個?borrow?函數,明顯是屬于?Compound?的架構,是有抵押品才能進行對應的抵押的,同時#238的?borrowAllowed?函數我也檢查過確實是有正確實現對代幣價值的檢查的。那就說明第一種假設不成立,也就是說,這里確實不是第一案發現場。那么如果借貸的邏輯是正確的,那么攻擊者理論上來說,會收到由于第一案發現場弄過來的錢來進行借貸。那么攻擊者的錢又是怎么來的呢?帶著這個疑問,不妨看下攻擊者地址的代幣轉移情況。

Improbable旗下軍事元宇宙子公司Defense & National Security已被NOIA Capital收購:金色財經報道,元宇宙公司Improbable旗下軍事元宇宙子公司Defense & National Security已被NOIA Capital收購,出售金額未公開,本次收購交易中還將包括Improbable Defense的英國國防部合同、以及約 70 名工程師和建模師。據悉Improbable Defense & National Security是Improbable公司業務中唯一沒有盈利的部分,Companies House提供的數據顯示其2021年虧損總額達到約1.49億英鎊。不過,這筆收購交易還需要監管機構批準確認,預計會在三到六個月內做出最終決定。(uktech)[2023/6/7 21:20:23]

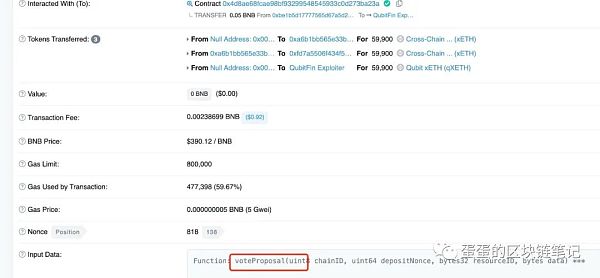

通過追查攻擊者的代幣轉移情況,發現攻擊者在對 Qubit Finance 進行借貸之前,就已經在其他地方神秘的收到了好幾筆大額的?qXETH?代幣,那么這也驗證了我們的想法,說明借貸操作已經是攻擊后行為了,并不是第一案發現場,為了弄明白這些神秘的資金是怎么來的,我們需要選取其中的一筆交易進行分析(https://bscscan.com/tx/0x8c5877d1b618f29f6a3622cb610ace08ca96e04d8218f587072a3f91e8545bdc)

The Sandbox將推出《流浪地球》及中國新年主題NFT系列:據官方消息,The Sandbox 將推出名為“重慶地下城”的游戲體驗,并于北京時間2022年1月23日23:00在 The Sandbox Shop 上推出《流浪地球》主題 NFT 系列Chongquing Wandering NFT。

據悉,Chongquing Wandering NFT系列包含以《流浪地球》為靈感來源的“行星發動機”NFT、以中國農歷兔年新年為主題的“貴毛兔”(Guimao Rabbit)NFT,以及若干地下城內人物及物品 NFT。[2023/1/23 11:26:18]

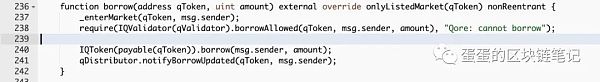

通過分析這筆交易,發現這筆交易其實是調用了?Qubit Finance?的?Qbridge?合約的?voteProposal?函數。

但是問題是這個?voteProposal?其實是只有合約指定的?relayer?才能進行調用的,難道是?Relayer?的私鑰泄漏了嗎?正常來說如果不了解?Qubit Bridge?的架構的話,得出這個結論是顯而易見的。

梅賽德斯-奔馳使用元宇宙技術實現工廠現代化:金色財經報道,汽車制造商梅賽德斯-奔馳是Nvidia使用Omniverse?Enterprise的最新客戶之一,Omniverse Enterprise是一個用于構建和運行元宇宙應用程序的軟件平臺。Nvidia周二在CES 2023 正式開幕之前表示,梅賽德斯將使用Omniverse來設計、規劃和優化其工廠。梅賽德斯正準備在其位于德國拉施塔特的工廠生產其新的電動汽車平臺。Nvidia表示,擁有虛擬工作流程將使梅賽德斯能夠快速應對供應鏈中斷并根據需要重新配置裝配線。[2023/1/4 9:50:54]

但是似乎事實并不是這么簡單。有一種神秘的感覺告訴我事情并不是這樣的。正常來說,對于這種?relayer?架構的跨鏈,如果是通過?relayer?進行的操作的話,那么一定會有一步在其他鏈進行的跨鏈操作,聲明了一個?event,然后才有?relayer?同步到這個?event?然后開始對應代幣的跨鏈,就像?anySwap?一樣,那么基于這種假設,同時攻擊者跨鏈的又是?ETH, 那么攻擊者是大概率在ETH?鏈上進行了一次跨鏈操作的。為了驗證這個想法,我去查了一下?ETH?鏈上的攻擊者的行為,果不其然。。。

DWF Labs宣布撥款1500萬美元支持幣安行業復蘇計劃:11月30日消息,瑞士Web3風險投資機構和數字資產做市商DWF Labs宣布,為了支持Web3行業復蘇,將通過幣安行業復蘇計劃(IRF)支持遭受影響的協議,初始承諾撥款額為1500萬美元。DWF Labs致力于為最有前途、最優質、最需要的公司提供資金支持。[2022/11/30 21:12:00]

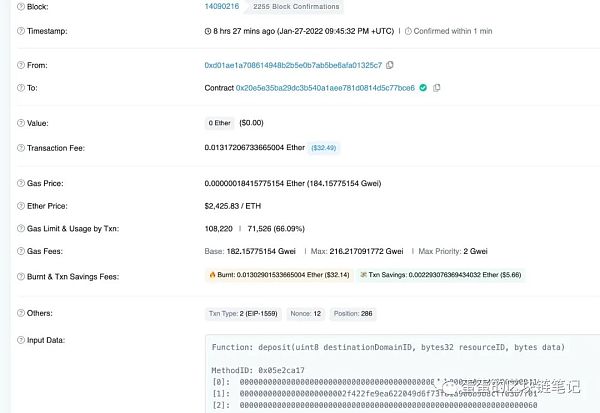

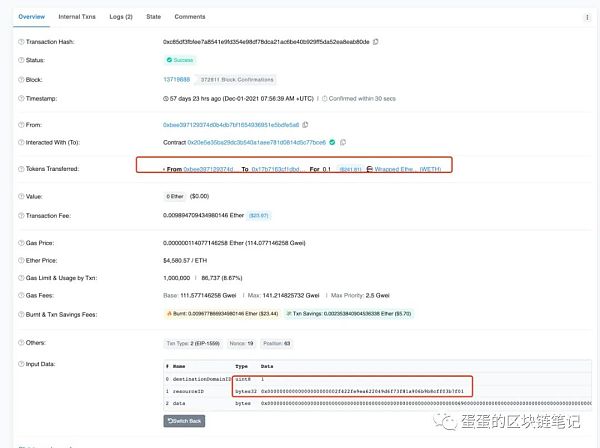

可以看到攻擊者確實進行了很多筆跨鏈操作,調用了?QBridge?在以太坊上的合約進行代幣的跨鏈,看來這里就是第一案發現場了?,選取其中的一筆交易進行分析,發現更加異常的地方。

理論上攻擊者應該跨鏈ETH到BSC鏈上,但是這筆交易里既沒有ETH的轉賬,也沒有WETH的轉移,是怎么回事呢?這需要我們追蹤對應合約的?deposit?函數來進行分析

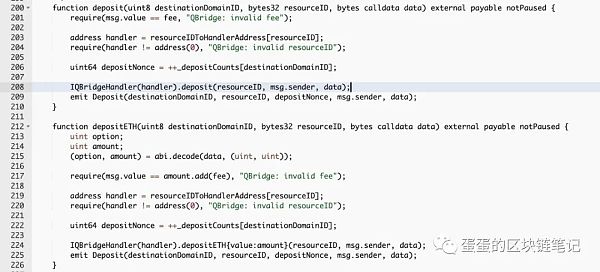

通過查看這個代碼,我們不難發現,如果要跨鏈接?ETH,根據代碼的函數命名來看,應該是要調用?depositETH?函數的,但是攻擊者卻調用了?deposit?函數來進行?ETH?的跨鏈?為什么可以這樣?回顧上文說的架構,我們知道,Relayer?架構是依賴?event?消息進行進行跨鏈的,而這?depositETH?和?deposit?這兩個函數,是聲明同一個?event?的,那么就是說,如果有機會能讓?deposit?函數聲明的?event?的參數就是?ETH?代幣跨鏈的參數的話,depositETH?和?deposit?這兩個函數實現的效果其實是一樣的,那么問題到這里就簡化了,由于這兩個函數的傳參都是一樣的,只要按調用?depositETH?的參數來調用?deposit?不就好啦?

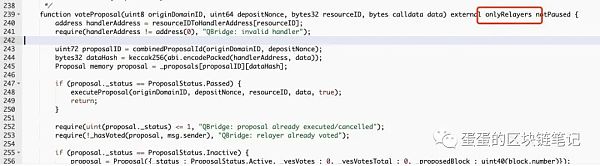

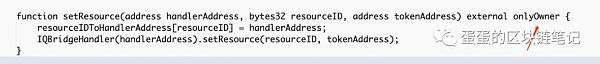

思路是對的,但是這里還有一個問題,別忽略了 #208 行的?handler?檢查,這個檢查是?deposit函數和?depositETH?函數都有的,按上面的這個思路,能通過檢查嗎?為了驗證這個想法,我們要去看對應?handler?合約的的代碼

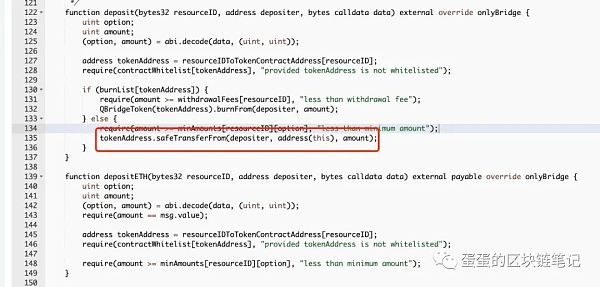

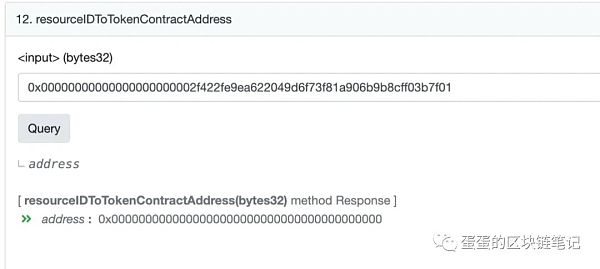

通過分析?handler?合約的代碼,發現?handler?同樣存在??deposit?函數和?depositETH?函數,同時,deposit?函數是在 #128行有白名單檢查的,配合圖中標注的 #135 行的?safeTransferFrom?調用也就是說,攻擊者理論上是要轉移代幣的,而攻擊者的的攻擊交易中,沒有出現代幣的轉移,理論上這里應該要報錯才對?為什么成功了呢?回看代碼,tokenAddress?的獲取是通過?resourceIDToTokenContractAddress?進行獲取的,那么這個地址是啥呢?通過查詢合約,我們得到了?ETH?代幣對應的?resourceID?的代幣合約地址是?0x0000000000000000000000000000000000000000

哎,這里就有同學想來問啦,0地址不就是沒有設置過的意思嗎?為什么一個沒有設置過的地址能通過檢查呢?于是我們就不死心的去查這個地址是不是真的是在白名單里,結果一查,哎?結果還真是,芭比Q了?

為什么會有這個操作呢?回顧剛才的代碼,由于?QBirdgeHandler?的?depositETH?函數同樣是包含白名單檢查的,但是充值?native ETH?它沒有代幣合約哇,怎么做白名單檢查呢?QBridge?采用了一個大多數項目都會采用的辦法,那就是如果你充值的是?native ETH?代幣,那么我在合約里就當你是充值 0 地址的代幣,也就是說,你充值 0 地址的代幣,就認為你充的是?ETH?啦。

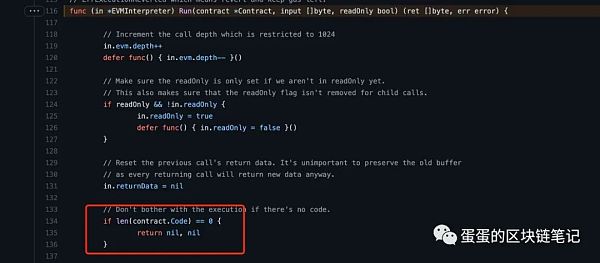

那第二個問題來啦,0 地址的調用是怎么成功的?哎?這就是一個有趣的問題啦,我們知道,0地址其實是一個?EOA?地址,那么?EOA?地址中是沒有合約代碼的,那么在?evm?的實現中,對?EOA?地址的調用是不會報錯的,同時也不會執行任何操作。一個老?trick:D, 這個?trick在19年的 0x protocol 上出現過

也就是說, 0 地址直接就成功調用?safeTransferFrom?函數而沒有報錯啦,但是,handler?的檢查和調用結束后,對應的在?QBridge合約聲明出來的?event,卻是和轉入了?ETH?是一模一樣的哦。但是?relayer?哪知道這么多,它只是一個執行?event?捕獲的云服務器而已 :D

這次?Qubit Fiance?的被黑其實同時存在了好幾個問題

最大的問題,自然是?EOA?調用的問題,其實是不會報錯的,這個問題沒有被意識到

但是除了這個問題之外,還需要結合?depositETH?和?deposit?函數本身聲明的是同一個類型的事件,不然也是不會出問題的

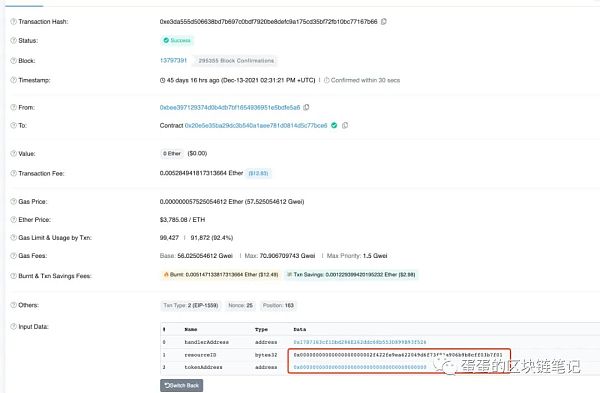

經過查詢,deposit?函數以前是用來充值?WETH?的,而且用的?resourceID?和這次攻擊用的?ID?是一樣的,那么以前的調用是正常的,那么為什么現在就不正常呢?肯定是有人改過嘛 :D

然后果不其然,我還真的找到了?

而這個函數,只有?owner?才能調用,為什么要這樣搞呢?細節請大家發揮聯想,我的分析之旅到這里就結束了 ;)

近期Kucoin被盜,okex不能提幣事件中,也已經充分暴露出中心化交易所的風險。 脆弱的中心化的交易所: 1. 技術風險 服務器軟件漏洞、配置不當、DDoS攻擊、服務端Web程序漏洞(包括技術.

1900/1/1 0:00:00據澳大利亞兩部委3月18日聯合發布的一份新聞稿稱,澳大利亞公布了一項國家區塊鏈戰略和路線圖,其中聯邦政府將進一步提供10萬澳元(約71200美元)的資助.

1900/1/1 0:00:00美國證券交易委員會(SEC)周一提交的一份文件顯示,其再次推遲了對VanEck SolidX的比特幣交易所交易基金(ETF)提案的決定時間.

1900/1/1 0:00:001 月 22 日,前美聯儲經濟學家 Gordon Liao 加入 Uniswap Labs,其在推特上寫下了自己的心路歷程.

1900/1/1 0:00:008月11日,公鏈項目Aptos正式發布白皮書,稱Aptos區塊鏈是安全、可擴展和可升級的Web3基礎設施.

1900/1/1 0:00:005月12日,YFI短時突破95000美元,24小時漲幅近100%。在Yearn并沒有重大項目進展之下,YFI的暴漲究竟是為什么呢? 我們發現,在5月11日,Yearn的核心開發者banteg就預.

1900/1/1 0:00:00