BTC/HKD+0.55%

BTC/HKD+0.55% ETH/HKD-0.11%

ETH/HKD-0.11% LTC/HKD-0.79%

LTC/HKD-0.79% ADA/HKD-0.27%

ADA/HKD-0.27% SOL/HKD+1.87%

SOL/HKD+1.87% XRP/HKD-0.29%

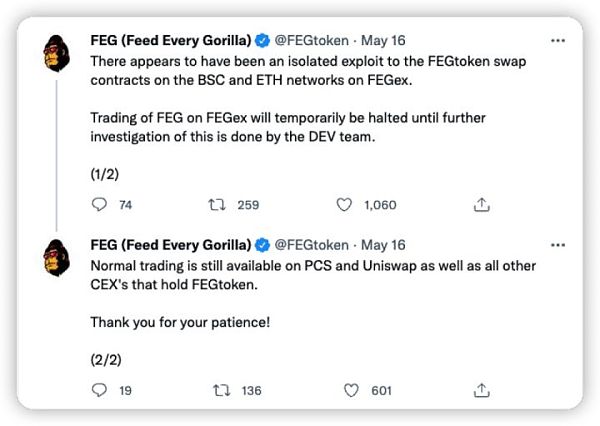

XRP/HKD-0.29%北京時間 2022 年 5 月 16 日,知道創宇區塊鏈安全實驗室?監測到多鏈 DeFi 協議 FEG 遭到閃電貸攻擊,攻擊者竊取 144 ETH 和 3280 BNB,損失約 130 萬美元。

5 月 17 日,多鏈 DeFi 協議 FEG 再次受到攻擊,攻擊者竊取 291 ETH 和 4343 BNB,損失約 190 萬美元,其中 BSC 130 萬美元,以太坊鏈 60 萬美元。

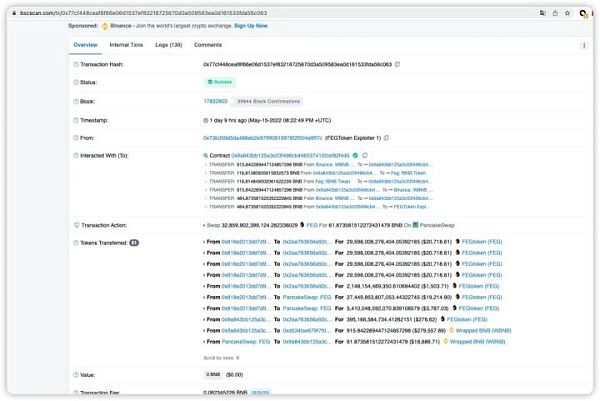

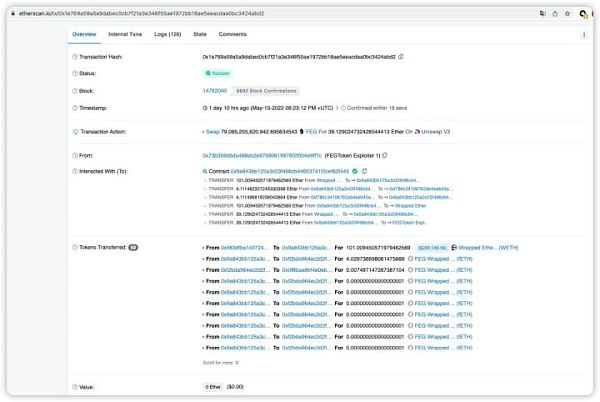

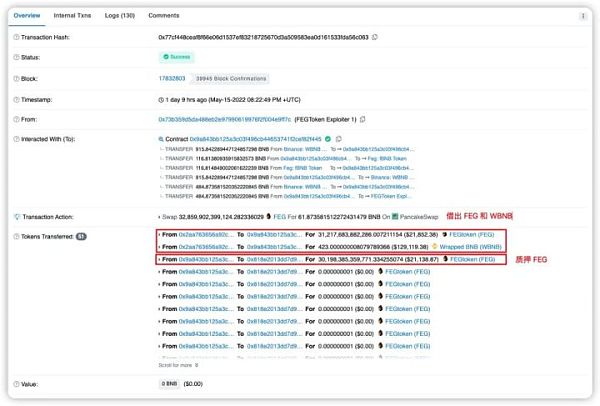

該協議在 BSC 和 Ether 上都被攻擊了,下面的圖分別是兩鏈上的攻擊事件交易哈希。本次攻擊事件主要原因是 swapToSwap() 函數中 path 地址可被攻擊者控制。

Pudgy Toys上架亞馬遜兩天內已售出超2萬個,銷售額突破50萬美元:5月21日消息,NFT項目“胖企鵝” Pudgy Penguins首席執行官Luca Netz表示,Pudgy Toys在亞馬遜推出后頭兩天的銷售額超過50萬美元,已有超過2萬個獨立玩具售出。昨天,Netz在Twitter Space中表示,該團隊的主題是“希望Pudgy Penguins獲得成功,但也希望推動該領域向前發展”,并補充說,他們專注于以創新方式將數百萬用戶帶入Web3領域。[2023/5/21 15:16:36]

攻擊合約:0x9a843bb125a3c03f496cb44653741f2cef82f445

攻擊者地址:0x73b359d5da488eb2e97990619976f2f004e9ff7c

漏洞合約地址:

BSC: 0x818e2013dd7d9bf4547aaabf6b617c1262578bc7

Ether: 0xf2bda964ec2d2fcb1610c886ed4831bf58f64948

Compound 114號提案通過,將在兩天內實施:金色財經報道,Compound Governance發文稱,114號提案(Proposal 141)以618,747票獲得通過,符合法定人數,該提案將在兩天內實施。據了解,114號提案提議修改五個Compound v2市場的借款上限和抵押系數,涉及BAT、COMP、SUSHI抵押系數以及LINK、UNI借款上限調整。[2023/1/1 22:19:19]

攻擊 tx:

BSC:0x77cf448ceaf8f66e06d1537ef83218725670d3a509583ea0d161533fda56c063

Ether:0x1e769a59a5a9dabec0cb7f21a3e346f55ae1972bb18ae5eeacdaa0bc3424abd2

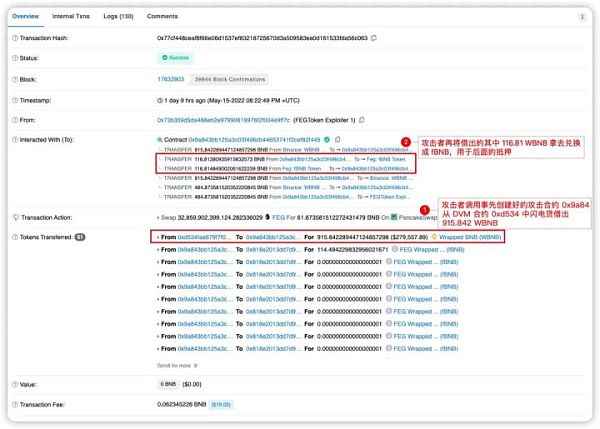

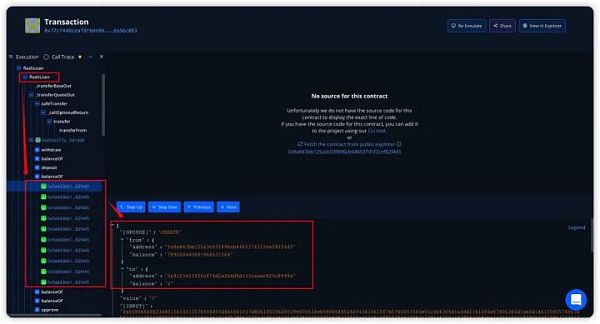

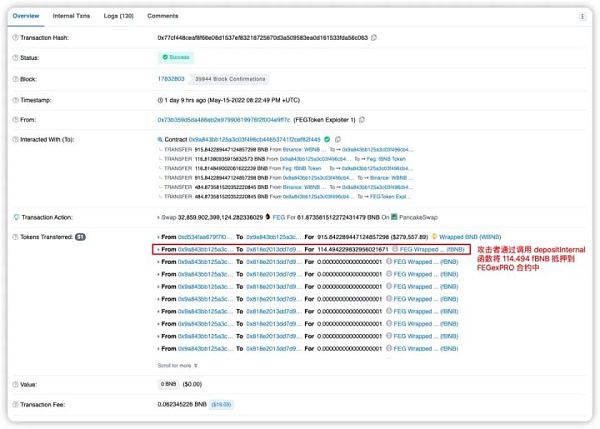

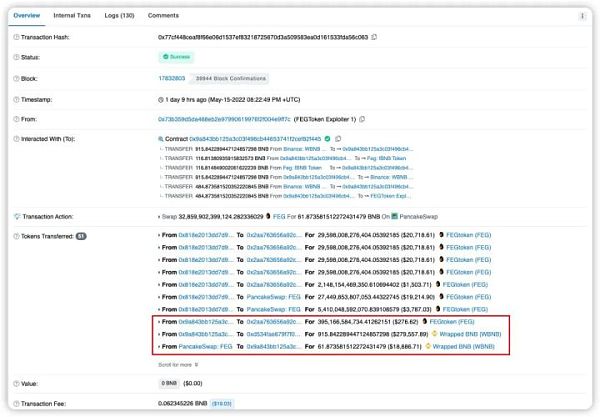

1.攻擊者 0x73b3 調用事先創建好的攻擊合約 0x9a84 從 DVM 中閃電貸借出 915.842 WBNB,接著將其中的 116.81 WBNB 兌換成 115.65 fBNB。

Dash通過新預算周期提案 將在兩天內支付5311.95 DASH:11月26日,Dash官方發推宣布,已成功通過一個Dash預算周期提案,5311.95 DASH將在2天內支付給所有在DAO項目中投票的相關方。[2020/11/26 22:10:12]

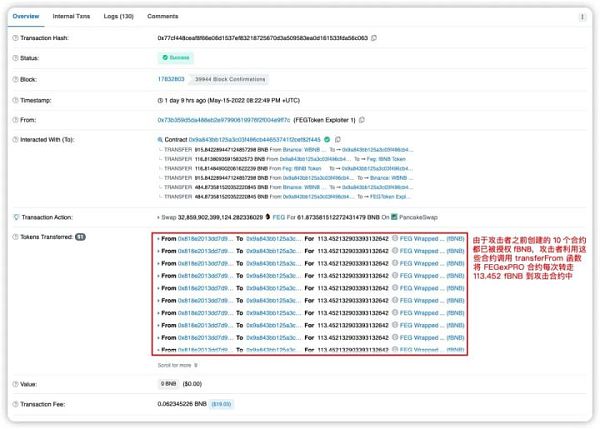

2.攻擊者 0x73b3 通過攻擊合約 0x9a84 創建了 10 個合約以便后面利用漏洞。

3.攻擊者 0x73b3 將第一步中兌換得到的 fBNB 通過函數 depositInternal() 抵押到 FEGexPRO 合約 0x818e 中。

數據:比特幣網絡算力在兩天內上漲42%:比特幣網絡算力在過去24小時內飆漲約30%,如果持續下去,這意味著很快就會出現一個重大的難度調整。根據Coinwarz,比特幣算力一度超過160 EH/s,目前為157.5 EH/s,在兩天內上漲42%。

此前10月下旬算力大幅下降,許多分析師將此歸因于中國礦業中心四川雨季的結束。四川省豐富而廉價的水力發電估計在雨季吸引大約80%的中國礦工。2019年12月公布的CoinShares數據估計,四川占全球挖礦活動的54%。

Quantum Economics分析師Jason Deane推測,比特幣算力的突然增加可能暗示許多中國礦工已經完成從四川的遷移,并恢復新疆和內蒙古等中國其他礦業中心的業務。(Cointelegraph)[2020/11/10 12:11:30]

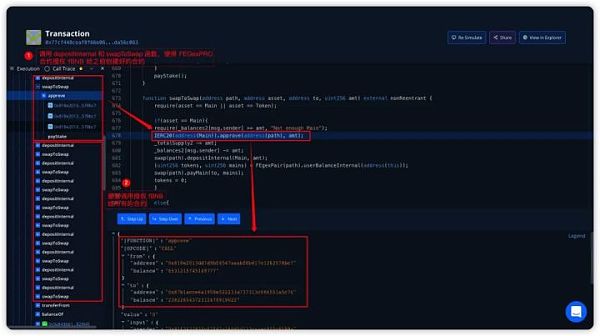

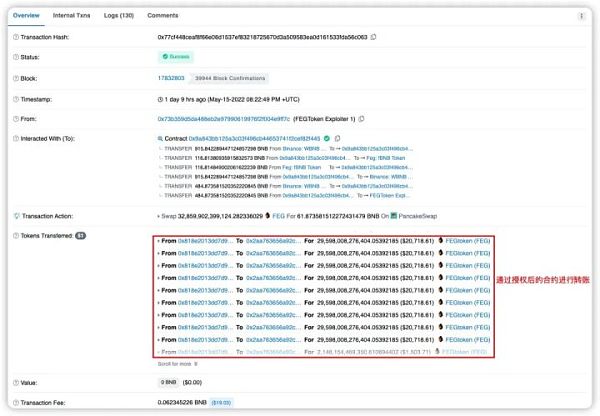

4.攻擊者 0x73b3 調用 depositInternal() 和 swapToSwap() 函數使得 FEGexPRO 合約 0x818e 授權 fBNB 給第二步創建好的合約,重復多次調用授權 fBNB 給創建的 10 個合約。

動態 | 價值3.8億美元LTC兩天內被轉移進41個新錢包 疑似“巨鯨”活動:據ambcrypto消息,11月30日至12月1日期間,41個新錢包地址躋身LTC富豪榜,每個地址擁有約30萬枚LTC,共計約1230萬枚LTC,占LTC總流通量的20.69%。按轉賬時的價格計算,價值約為3.8億美元。因此,LTC的市值在一天內大漲60%。此次資金流動有三種可能性:一是“巨鯨”地址的活動,將資金分拆至多個錢包;二是一些機構投資者將資金轉移到自己的賬戶,但這種說法只是猜測;三是交易所將用戶資金轉移進冷錢包。[2018/12/6]

5、由于上一步中已經將攻擊者 0x73b3 創建的 10 個合約都已授權,攻擊者用這些已被授權的合約調用 transferFrom() 函數將 FEGexPRO 合約 0x818e 每次轉走 113.452 fBNB。

6、攻擊者 0x73b3 又從 PancakePair 的 LP 交易對 0x2aa7 中借出 31217683882286.007 的 FEG 和 423 WBNB 并重復上面的 第三步、第四步和第五步,最終獲得 。

7、最后歸還閃電貸,將上面攻擊獲得的所有 WBNB 轉入攻擊合約 0x9a84 中。

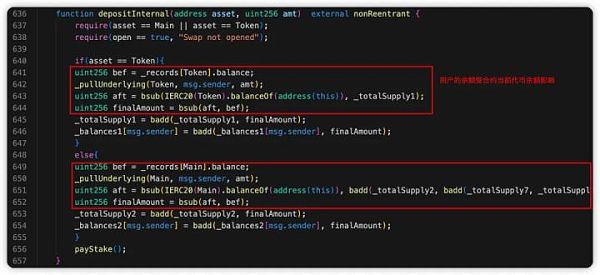

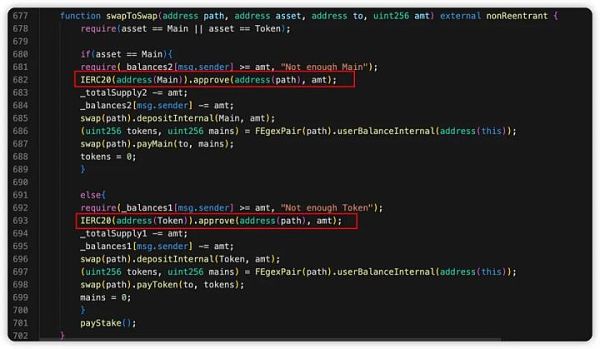

查看 FEGexPRO 合約,我們能看到 depositInternal() 函數和 swapToSwap() 函數的具體邏輯。其中 depositInternal() 函數進行質押,用戶的余額受到合約當前代幣余額的影響,第一次攻擊者正常質押后 balance 也正常增加,而由于當前合約代幣余額沒變,后面的質押只需要傳入最小值調用即可。

通過調用 swapToSwap() 函數傳入惡意的 path 地址參數,當前合約代幣余額并不會受到影響,IERC20(address(Main)).approve(address(path), amt); 這樣就能給 path 地址進行當前合約 fBNB 的授權。

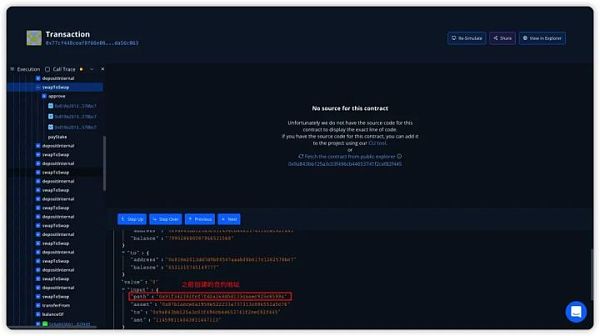

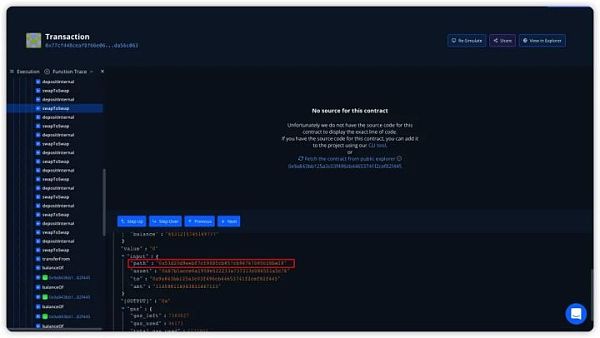

攻擊者通過反復調用 depositInternal() 和 swapToSwap()就可以讓 FEGexPRO 合約將 fBNB 反復授權給攻擊者傳入的惡意合約 path 地址。其他地址轉走的代幣數量就是攻擊者第一次質押的代幣數量減去手續費的數量。通過查看 Debugger 中的信息,我們可以發現傳入的 path 地址參數都是攻擊流程中創建的合約地址。

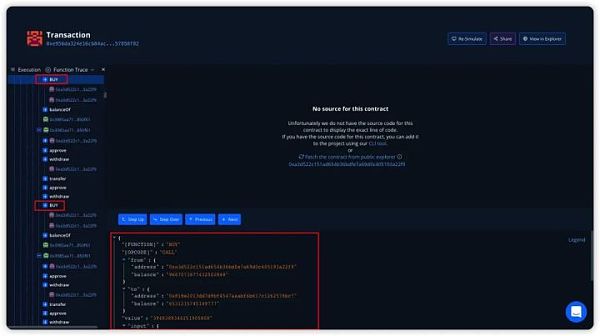

在 16 日的攻擊之后,次日攻擊者又進行了一次攻擊,但更換了攻擊地址。

攻擊合約:0xf02b075f514c34df0c3d5cb7ebadf50d74a6fb17

攻擊者地址:0xf99e5f80486426e7d3e3921269ffee9c2da258e2

漏洞合約:0xa3d522c151ad654b36bdfe7a69d0c405193a22f9

BSC:0xe956da324e16cb84acec1a43445fc2adbcdeb0e5635af6e40234179857858f82

Ether:0c0031514e222bf2f9f1a57a4af652494f08ec6e401b6ae5b4761d3b41e266a59

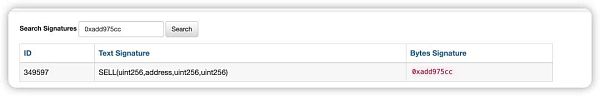

由于 R0X 漏洞合約 0xa3d5 未開源,我們試著從 Debugger 中進行分析,發現和第一次的攻擊流程類似,但還用了 BUY() 輔助存入和 SELL() 函數進行輔助提取。

該次攻擊的主要原因是未驗證 swapToSwap() 函數中 path 地址參數,導致可以被攻擊者任意傳入使得 FEGexPRO 合約將自身代幣授權給攻擊者傳入的所有惡意 path 地址。建議合約在開發時要對所有傳入的參數進行校驗,不要相信攻擊者傳入的任何參數。

前言 在NFTs方面,以太坊是王者。許多人認為它是NFTs的一站式商店,在過去的一年里,它迅速成為最熱門的話題,有時也是最熱門的區塊鏈。然而,眾多其他區塊鏈在NFT領域內已經變得越來越受歡迎.

1900/1/1 0:00:002022年,NFT在全球迎來史無前例的爆發,數字藏品、元宇宙等概念被大眾所熟知,國內雖因政策問題沒有出現像國外般狂熱的NFT浪潮,但其本地化的“數字藏品”已經成為大家追捧的新趨勢.

1900/1/1 0:00:00轉自:老雅痞 我們中的許多人都因將區塊鏈描述為“無信任”系統而感到內疚。然而,我開始意識到“去信任”這個詞是模棱兩可的、令人困惑的,最重要的是,這種說法是不準確的。區塊鏈實際上并沒有消除信任.

1900/1/1 0:00:00經過五年的發展,Polkadot 平行鏈已經投入使用。在 2022 年第一季度結束時,13 個平行鏈獲得了 1.278 億 DOT的質押量 (占總供應量的 11% ,價值 29 億美金).

1900/1/1 0:00:00Opensea近日宣布為NFT市場創建了一個名為Seaport的協議。Seaport或許會從根本上改變我們購買/出售/交易NFT的方式。請以與Uniswap相同的方式看待Seaport.

1900/1/1 0:00:00本文通過對 20 個以太坊慈善/捐贈地址及它們約十萬條交易記錄的分析,初探了基于區塊鏈網絡的慈善/捐贈現狀。并總結出四種鏈上慈善協作模式:病式的、基于激勵的、自動的和自發的.

1900/1/1 0:00:00