BTC/HKD-0.9%

BTC/HKD-0.9% ETH/HKD-2.99%

ETH/HKD-2.99% LTC/HKD-1.29%

LTC/HKD-1.29% ADA/HKD-2.85%

ADA/HKD-2.85% SOL/HKD+0.18%

SOL/HKD+0.18% XRP/HKD-3.94%

XRP/HKD-3.94%5大要點:

MIM-UST 套利策略已在過去四個月中產生超過 1.13 億美元的利潤。

本質上是一種無需資本投資的閃電貸的高級形式,僅支付gas費用就可以獲得 650 倍的回報,并且無需像三明治套利那樣需要支付礦工高額小費,也不需要擁有智能合約編碼技能。

該策略一直在那些低調的流動資金池上引人注目,因此受到公眾特別是三明治攻擊者的關注。

通過使用閃電貸,該策略可以通過在交易期間不持有頭寸來避免風險敞口。 該策略中涉及到兩個穩定幣,也可以降低穩定幣崩盤帶來的不確定性。

像 EigenPhi 這樣的工具可以洞察不斷增加的閃電貸(提供幾乎無限的免費杠桿)流動性,這就需要特別注意。

“不鳴則已,一鳴驚人。”

#NFT、三明治攻擊和 Flashbots 上的 MEV 噪音已經震耳欲聾了幾個月。 要利用這些策略,需要知道如何將復雜的措施編織到智能合約的代碼中,即繞過不同的代幣和流動性池,這需要開發、更新和調試代碼以適應新興和不斷發展的協議。 更不用說三明治攻擊成功所需的資本規模飆升,尤其是在涉及穩定幣的情況下。

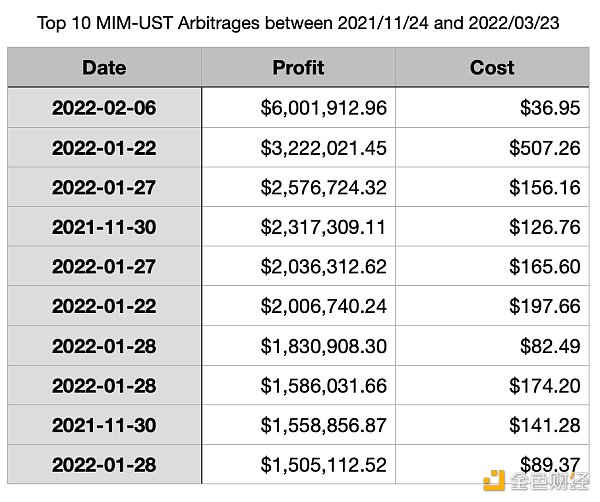

然而,自 2021 年 11 月 14 日以來,僅兩個穩定幣 MIM 和 UST 之間的套利策略已獲得超過 1.13 億美元的利潤,并且無需開發智能合約。 自年初至 2022 年 3 月 23 日的這四個月中,已觀察到的套利次數為 1419 次,平均利潤為 80,096 美元,每筆交易的成本為 122.5 美元。 最高收益為 6,001,912 美元,并且是純利潤。 總的來說,MIM-UST 策略的回報率為 650 倍。

FTX就歐洲子公司交易提起訴訟,尋求追討3.23億美元資金:金色財經報道,據華爾街日報:加密貨幣交易所FTX就歐洲子公司交易提起訴訟,尋求追討3.23億美元資金。[2023/7/14 10:54:05]

本文是對這種套利手法的第一篇深度報道。

在日常加密貨幣投資者使用借貸平臺上徘徊尋找機會,這整個事情看起來就像有人在不被注意的情況下潛入麥當勞門店,找到秘密菜單,調整油炸鍋并用一小塊炸薯條的成本烹飪了一頓神戶牛肉大餐。 相比之下,其他人必須排隊等候訂購一些香腸、雞蛋和奶酪餅干。

麥當勞香腸雞蛋餅干特寫

作為唯一的 DeFi MEV 和套利大數據平臺,EigenPhi 采用內部算法從無數看似平淡無奇的交易中發現令人驚嘆的套利行為,并將其披露給公眾。 自從探察到這個策略以來,我們熟練的團隊一直在全天候監控相關情況。 根據我們的調查,這場免費的宴會音樂已經傳播到一個特殊圈子的耳朵里。 但首先,讓我們使用該策略剖析交易并在此處展示,以此希望引起相關群體的注意。

該套利策略的四大支柱:

僅一種使用兩種穩定幣的策略就足以產生異常高于平均水平的利潤。

利用兩個穩定幣可以最大限度地降低單個穩定幣崩盤的風險。

執行該策略不需要編程技能,它具有高生產力并降低了運營支出 (OPEX)。

美聯儲5月加息25個基點的概率為83.9%:金色財經報道,據CME“美聯儲觀察”:美聯儲5月維持利率不變的概率為16.1%,加息25個基點的概率為83.9%;到6月維持利率在當前水平的概率為11%,累計加息25個基點的概率為62.2%,累計加息50個基點的概率為26.8%。[2023/4/28 14:32:08]

執行過程中沒有持倉意味著沒有風險暴露,同時利用算法穩定幣脫鉤帶來的充足套利機會。

接下來,我們可以深入細節來揭露這個惡魔。

首先,該策略本質上是一種閃電貸實踐,這意味著您可以借出代幣,賺取利潤并將其放入口袋,并在一次交易中立即償還貸款。 如果交易過程中出現任何問題,貸方不會損失任何東西,因為整個過程都會回滾。 (訪問此處?或此處?獲取更詳細的說明。)

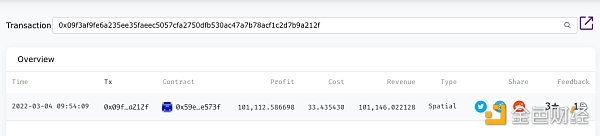

一般來說,你必須知道如何編寫一筆閃電貸。我們通過 eigenphi.io 披露的一筆交易?來了解閃電貸是如何進行的。

在上圖顯示的這筆套利交易中,利潤超過 101,000 美元,同時在流動性池中僅花費不到 30.1 美元的gas費和swap費。 我們將其套利類型確定為空間的(spatial)。 通常,空間套利需要了解特定代幣在不同流動性池之間的匯率差,通常在 Uniswap 和 Sushiswap 中。 利用價差的交易將使交易者受益。 但這里有一個完全不同的怪物。

歐洲DeFi初創公司2022年獲得的投資環比增長1.2倍:金色財經報道,根據歐洲投資公司 RockawayX 發布的報告顯示,2022 年 VC 對歐洲加密初創公司的投資達到歷史新高,投資額達 57 億美元。其中對歐洲 DeFi 初創公司的投資額為 12 億美元,較上一年的 5.34 億美元環比增長 120%。[2023/3/27 13:29:10]

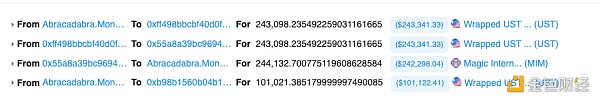

打開etherscan上顯示的交易詳情概述?; 您可以找到有五名參與者,他們共同實現了這筆套利。

以0x59e開頭的合約:MIM Cauldronv2 Lending Protocol,由Abracadabra.Money團隊部署。 它:

以0xD96?開頭的地址,顯示為Abracadabra.money的Degenboare?,由Abracadabra.money部署,允許在內部創建資產的策略。 Degenbox是一個用于貸款的金庫,專門用于UST?。 上面提到的 Cauldron 是建立在 Degenbox 之上的。

以0xFF4開頭的地址,是Abracadabra.money部署的UstSwapper?。

以0x55A開頭的地址,是基于Curve簡單池的流動性池?,用于在Curve.fi上交換MIM-UST。 外部預言機在這里設定匯率。

以0xb98開頭的地址,是開始這筆交易的交易者。

過去一周多個DeFi協議交易量超10億美元 Uniswap單日交易量超128億美元:金色財經報道,據Dune用戶@hagaetc統計的DEX數據顯示,在過去7天共有6個DeFi協議的交易量超過10億美元,分別是Uniswap(約252億美元)、Curve(約107億美元)、Sushiswap(約36億美元)、Pancakeswap(約14億美元)、DODO(約13億美元)、Balancer(約11億美元)。其中,Uniswap在3月11日的單日交易量超過128億美元。[2023/3/13 13:00:07]

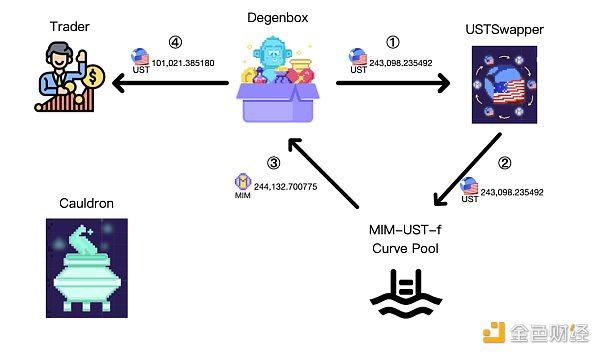

下圖說明了代幣兌換過程。

交易者從 Degenbox 借了 243,098.235492 UST 并調用了 USTSwapper。

交易者命令 USTSwapper 使用此處的匯率在 MIM-UST-f Curve池中將 243,098.235492 UST 兌換為 244,132.700775 MIM。

交易者指示將 244,132.700775 MIM 送回 Degenbox 以償還借入的資產。

交易員告訴 Degenbox 將 244,132.700775 MIM 換成 UST,并支付步驟 1 中發生的貸款。根據自己的公開匯率,Degenbox 換出 344,119.620672 UST,持有 243,098.235492 UST 用于貸款,并留下 101,021.385180 UST 用于回報。 交易者毫不猶豫地套取了 101,021.385180 UST。 然后,交易結束。

以太坊L2網絡總鎖倉量為53.3億美元:金色財經報道,L2BEAT數據顯示,截至11月6日,以太坊Layer2上總鎖倉量為53.3億美元。其中鎖倉量最高的為擴容方案Arbitrum,約27億美元,占比50.78%;其次是Optimism,鎖倉量為16.4億美元,占比30.82%;第三為dYdX,鎖倉量為3.77億美元,占比7.07%[2022/11/6 12:22:36]

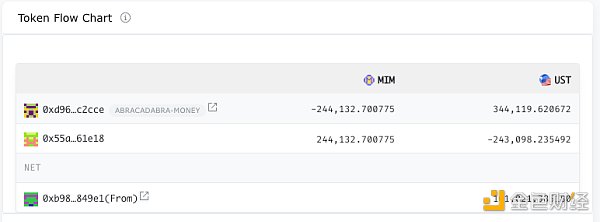

在 EigenPhi ,我們通過在下面的代幣流程圖中僅顯示有意義的交易知識?來簡化令人困惑的過程。 你可以看出有兩個流動資金池參與其中。 Degenbox 位于第一行,表明交易者發送了 244,132.700775 MIM 并收到了 344,119.620672 UST。 第二行是 MIM-UST-f Curve池,顯示交易者收到 244,132.700775 MIM 以發送 243,098.235492 UST。 最后一行表明交易者獲得了 101,021.385180 UST 作為凈利潤。

然而,交易者使用什么“咒語”讓這一切發生在一個大力推廣?的 DeFi 借貸平臺上而不會引起注意?

我們必須更深入地了解代碼層面發生的事情,以發現交易者如何借助秘密菜單調換炸鍋**。

**警報:**如果您了解精確的技術細節,請繼續閱讀。 否則,我們建議您跳過以下步驟,除非您意識到交易者對 Cauldron V2 協議有深入的了解,可以使用多種內部方法(例如將樂高積木放在一起)來管理閃電貸且無需編寫和部署智能合約。

交易者使用 Cauldron V2 協議的 cook() 方法,將一組可執行指令組裝成適合單個交易的方法參數,這是閃電貸的先決條件。 同時,cook() 方法可以在不上鏈的情況下執行。 Cook() 方法的參數可以采用

交易者調用 ACTION_UPDATE_EXCHANGE_RATE 方法,該方法將調用合約的內部 accrue() 方法來獲取可借出資產。

交易者調用 Cauldron V2 的內部方法 _removeCollateral() 來換取 UST。

交易者調用 USTSwapper 將 UST 換成 MIM。

交易者使用 Cauldron V2 的內部 _repay() 方法將 MIM 保存回 Degenbox 以獲取套利頭寸。

再次調用 _removeCollateral() 方法,交易者釋放了抵押品。

交易者調用了withdraw() 方法并撤出了UST 頭寸。 咒語結束。

在進一步探索中,EigenPhi 發現 Degenbox 的代碼是 SushiSwap 的金庫:BentoBox的一個分叉,BentoBox是借貸和保證金交易平臺 Kashi 的基石。

總而言之,以下是成功使用該策略所需的兩個條件。

精通Cauldron V2協議的cook()方法,免去繁瑣的編碼、調試、部署。

不斷了解匯率價差,確定最佳時機。

當然,需要價值幾美元的ETH用于支付gas費——在這種情況下,輕微的付出,最大的收益。

好的,是時候檢查有多少人參與了這個私人套利派對。

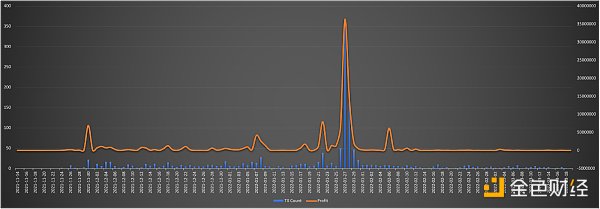

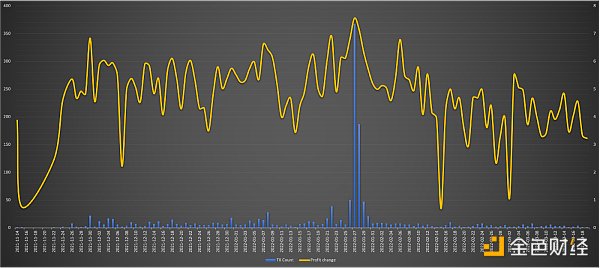

從 2021 年 11 月 14 日到 2022 年 3 月 23 日,1086 個交易者地址執行了該策略 1419 次,如下圖所示。 藍色條是當天的交易數量。

為了更容易閱讀趨勢,下圖用對數處理利潤金額。

利潤和交易數量在 1 月 27 日和 1 月 28 日達到頂峰,這是 0xSifu 的敞口時間,他是“Frog Nation”的首席財務官,這是一個松散的項目團體,項目包括Popsicle Finance, Wonderland和Abracadabra。這一發現對 MIM 造成了沉重打擊,,引發了其與美元脫鉤的猜測。 27日MIM低點0.9735美元,28日低點0.9776美元。然而,MIM 的波動性產生了驚人的套利范圍。

在這兩天里,555 筆交易獲得了超過 5000 萬美元的利潤,這說明了當代幣匯率脫離時的完美 MEV 風暴。

下表顯示了使用 MIM-UST 策略的整個時間內最賺錢的 10 筆套利交易。我們在此處與交易者和交易地址共享數據,包括表格中的所有 1419 筆交易。所以請隨時#DYOR。我們很高興看到您會發現什么并將其廣為人知。

人們將穩定幣視為區塊鏈的錨。穩定意味著較低的波動性,這意味著較低的回報。然而,穩定幣之間的 MIM-UST 套利策略的 650 倍回報顛覆了通常的看法,這是由于其內在性質:閃電貸。在過去的兩年里,閃電貸已成為 DeFi 的貨幣乘數,并引入了具有流動性的無限制的近乎免費的杠桿。 EigenPhi 的數據告訴我們,DEX 上 100% 的套利要么是閃貸,要么是閃兌。因此,類似的場景需要特別注意。

基于 DeFi 的大數據創造了精明的知識和智慧,EigenPhi 發布對閃電貸套利的見解,以幫助構建更健康的 DeFi 生態系統。

目前,閃電貸已將穩定幣送入狂野的西部。憑借對新創建的協議、EigenPhi 等工具的適當了解,以及不受限制的思維方式和想象力,#穩定幣上的套利并不是一座遙不可及的橋梁。取而代之的是,它可以將您帶入新世界,很高的地方。

原文來源:EigenPhi

Tags:USTGENMIMSWAPDextrustLegends of Fantasy WarMIMAKingdomswap (New)

據經合組織稱,加密貨幣市場在稅收透明度方面存在“重大風險”,聲稱如果沒有額外的保障措施,任何收益最終都會蒸發.

1900/1/1 0:00:003月17日,備受關注的美聯儲加息終于塵埃落定:美聯儲宣布將聯邦基金利率目標區間上調25個基點到0.25%至0.5%的水平,基本符合市場預期.

1900/1/1 0:00:00近日,各大行陸續發布2021年年報并召開了業績發布會,財報及發布會上紛紛透露了各大行作為數字人民幣運營機構在數字人民幣試點應用階段的相關進展,對此移動支付網進行了集中整理.

1900/1/1 0:00:00頭條 ▌日本央行開始央行數字貨幣的第二階段實驗3月25日消息,日本央行開始央行數字貨幣的第二階段實驗.

1900/1/1 0:00:00元宇宙的人貨場 這兩天,一樁創造歷史的融資消息,悄然刷屏。“無聊猿”NFT母公司Yuga Labs,以40億美元估值融了4.5億美元的種子輪資金,查遍全網,這個額度算得上是種子輪之最了,按照公布.

1900/1/1 0:00:00金色財經消息,昨日晚間,Axie Infinity發布社區公告,稱其使用的公鏈橋Ronin橋在上周遭遇了黑客攻擊。攻擊者盜取了約6.25億美元,成為了迄今為止最大的加密黑客攻擊事件.

1900/1/1 0:00:00