BTC/HKD+3.32%

BTC/HKD+3.32% ETH/HKD+3.99%

ETH/HKD+3.99% LTC/HKD+5.78%

LTC/HKD+5.78% ADA/HKD+6.53%

ADA/HKD+6.53% SOL/HKD+6.52%

SOL/HKD+6.52% XRP/HKD+3.64%

XRP/HKD+3.64%2022年3月27日,以太坊上的stakingDeFi項目RevestFinance遭到黑客攻擊,損失約200萬美元。BlockSecTeam團隊第一時間介入分析,并在tweeter上向社區分享了我們的分析成果。事實上,就在我們通過tweeter向社區分享我們的分析成果時,我們發現了RevestFinance的TokenVault合約中還存在著一個criticalzero-dayvulnerability。利用該漏洞,攻擊者可以用更加簡單的方式盜取協議中的資產。于是我們立刻聯系了RevestFinance項目方。在確定該漏洞已經被修復后,我們決定向社區分享這篇blog。

0.What'stheRevestFinanceFNFT

RevestFinance是針對DeFi領域中staking的解決方案,用戶通過RevestFinance參與的任何DeFi的staking,都可以直接生成一個NFT,即FNFT(FinanceNon-FungibleToken),該NFT代表了這個staking倉位的當前以及未來價值。用戶可以通過RevestFinance提供的3個接口和項目進行交互。質押自己的數字資產,mint出相應的FNFT。

?mintTimeLock:用戶質押的數字資產在一段時間之后才能被解鎖。

?mintValueLock:用戶質押的數字資產只有在升值或者貶值到預設數值才能被解鎖。

?mintAddressLock:用戶質押的數字資產只能被預設的賬戶解鎖。

RevestFinance通過以下3個智能合約完成對用戶存入的數字資產的鎖定和解鎖。

?FNFTHandler:繼承自ERC-1155token(openzepplin實現)。每次執行lock操作時,fnftId會進行自增(fnftId類似于ERC721中的tokenId)。FNFT在被創建時,用戶需要指定它的totalSupply。當用戶想要提走FNFT背后的underlyingasset,需要burn掉相應比例的FNTF。

BlockFi破產計劃遭到FTX、三箭資本和SEC的反對:金色財經報道,根據FTX周三提交的法律文件,BlockFi提出的建議是對破產規則的濫用,有超過10億美元的爭議交易處于危險之中。BlockFi的計劃將在7月13日的新澤西州法院聽證會上討論,也遭到了被清算的對沖基金三箭資本(3AC)和聯邦監管機構證券交易委員會(SEC)的反對。

三箭資本稱,它被BlockFi欠了2.2億美元,它還抗議說,它沒有被給予機會對欺詐指控提出異議,而美國證券交易委員會說,擬議的釋放BlockFi及其管理層的條款過于含糊和寬泛。[2023/7/6 22:21:56]

?LockManage:記錄FNFT被解鎖(unlock)的條件。

?TokenVault:接收和發送用戶存入的underlyingasset,并記錄每一種FNFT的metadata。例如fnftId=1的FNFT背后質押的資產類型。

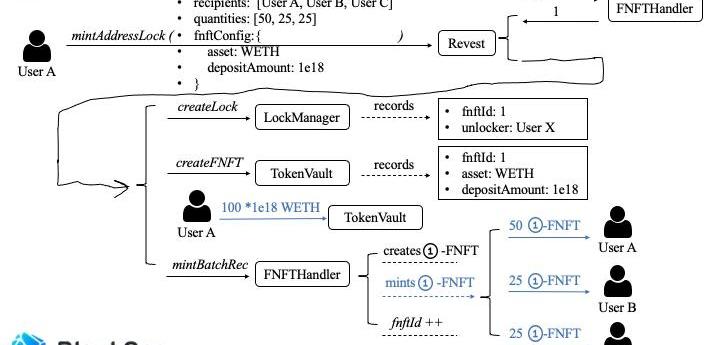

因為此次攻擊,黑客攻擊的入口是mintAddressLock函數,那么我們以該函數為例,講述FNFT的生命周期。

UserA調用Revest的mintAddressLock函數

?unlocker:UserX->只有UserX可以解鎖這筆資產?recipients:?quantities:->mint數量為100(sum(quantities)),UserA,UserB,UserC各擁有50,25,25枚。?asset:WETH->mint出的FNFT以WETH為抵押品。?depositAmount:1e18->每一枚FNFT背后的抵押品數量為1枚WETH(WETHdecimal為18)

假設當前系統中沒有其他FNFT,UserA通過mintAddressLock與系統進行交互,FNFTHandler返回的fnftId=1

前SEC互聯網執法主任:建立CBDC或許是貨幣政策史上最荒謬的金融理念:7月4日消息,前SEC互聯網執法辦公室主任John Reed Stark發推稱,建立CBDC或許是貨幣政策史上最荒謬的金融理念。Stark認為目前已經存在運行良好并值得信賴的數字貨幣,我們并不需要CBDC;其次,CBDC會造成與全球金融系統穩定有關的許多不必要的風險,并且還會產生全球金融隱私問題、沖突和網絡安全問題。

此外,Stark稱,CBDC的巨大事業不值得付出成本和風險。[2023/7/4 22:17:33]

LockManger為其添加相應的記錄

?fnftId:1?unlocker:UserX

TokenVault為其添加相應的記錄

?fnftId:1?asset:WETH?depoistAmount:1e18

接著TokenValut要從UserA這里轉走100*1e18數量的WETH。

最后系統分別給UserA,UserB,UserCmint50,25,25枚01-FNFT。

通過mintAddressLock函數鑄造FNFT就完成了。

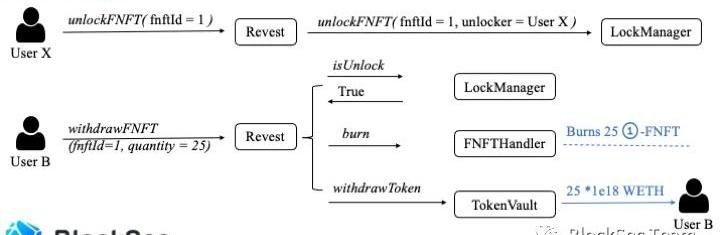

當UserX解鎖01-FNFT后,用戶B便可以通過withdrawFNFT提走underlyingasset。如圖二所示,UserB想要提取自己手中持有的25個01-FNFT質押的數字資產。

協議首先檢查01-FNTF是否已經unlock,如果已經unlock,那么協議會burn掉UserB的25個01-FNFT,并給他轉25*1e18數量的WETH。此時01-FNFT的totalSupply為75。

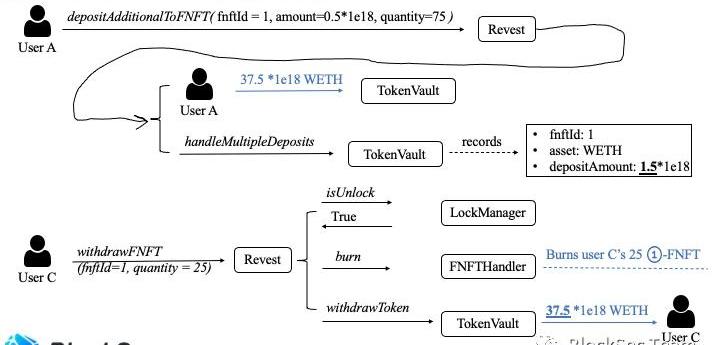

Revest合約還提供了另外一個接口,叫做depositAdditionalToFNFT,以便讓用戶為一個已經存在的FNFT添加更多的underlyingasset。下面我們用2張圖描述它的“正常”用法。

CFTC委員:鼓勵進行加密行業進行舉報,此類舉報在執法方面發揮著關鍵作用:11月19日消息,商品期貨交易委員會(CFTC)委員Kristin Johnson敦促加密行業的告密者在FTX集團破產后挺身而出,稱告密者因其幫助此前已收到數百萬美元。

Kristin Johnson表示,舉報者將獲得匿名,并補充說,鑒于一些加密世界的不透明性,此類舉報在執法方面發揮著關鍵作用。(彭博社)[2022/11/19 22:06:47]

這里有三種情況

一.quantity==01-FNFT.totalSupply()如圖三所示

以圖二中的場景為上下文,UserA要為01-FNFT添加更多的抵押物。

?quantity=75->為75個01-FNFT追加質押。

?amount=0.5*1e18->每一枚01-FNFT追加0.5*1e18數量的WETH。

于是UserA需要向TokenVault轉入37.5*1e18WETHTokenVault修改系統記賬,將depositAmount修改為1.5*1e18。現在每一枚01-FNFT承載的資產為1.5*1e18WETH。

此時UserC調用withdrawFNFT,burn掉他持有的25枚01-FNFT,他可以拿走25*(1.5*1e18)=37.5*1e18WETH。

于是,此時01-FNFT的totalSupply為50。

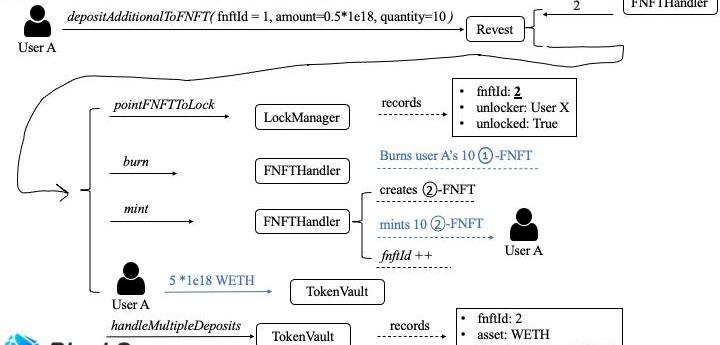

二.quantity<01-FNFT.totalSupply()如圖四所示

DappRader:9月全網NFT交易量達878萬筆,OpenSea“統治地位”減弱:10月4日消息,區塊鏈分析平臺DappRader發布數據顯示,9月全網NFT市場交易額達到9.47億美元(不含可疑洗售交易),相比之下8月該指標為9.27億美元,7月為9.16億美元,6 月為10.3億美元。

此外,9月NFT市場交易額與1月(53.6億美元)相比減少了82%。在交易量方面,9月NFT交易量約為878萬筆,高于8月的768萬筆和7月的589萬筆。當前年底最高月銷售量記錄發生在1月,當月交易量達到1216萬筆。

值得一提的是,Solana鏈上NFT銷售額在最近幾周猛增,9月產生了價值近1.33億美元的銷售額,幾乎是8月份6850萬美元銷售額的兩倍。此外,OpenSea的市場“統治地位”正在減弱,9月OpenSea產生了3.5億美元的NFT的交易額,而X2Y2交易額接近2.97億美元,Magic Eden達到了1.27億美元。[2022/10/4 18:39:03]

以圖三中的場景為上下文,UserA繼續為01-FNFT添加更多的抵押物。

?quantity=10->為10枚01-FNFT追加質押。?amount=0.5*1e18->為10枚01-FNFT每一枚追加0.5*1e18WETH

由于quantity<01-FNFT.totalSupply()于是,UserA向協議支付5*1e18WETH系統將會burn掉10枚01-FNFT,mint出10枚02-FNFT,并將burn掉的10枚01-FNFT承載的資產和UserA新轉入的資產,注入到02-FNFT中。于是就有

?fnftId:2?asset:WETH?depositAmount:2.0*1e18(1.5*1e18+0.5*1e18)

此時

?01-FNFT.totalSupply:4001-FNFT.depositAmount:1.5*1e18?02-FNFT.totalSupply:1002-FNFT.depositAmount:2.0*1e18

Vesta提案稱將上線Optimism并申請100萬枚OP作為激勵:7月7日消息,Arbitrum上穩定幣協議Vesta在Optimism社區發布提案稱將上線Optimism并申請100萬枚OP作為激勵,其中50%用于Optimism上的流動性挖礦,25%分配給開發人員,15%用于以Optimism為重點的營銷活動,10%分配給在Optimism上參與xMint的用戶。Vesta允許用戶通過抵押以太坊、renBTC、GMX等資產鑄造美元穩定幣VST。[2022/7/7 1:57:17]

三.quantity>01-FNFT.totalSupply()

這種情況,交易會revert。

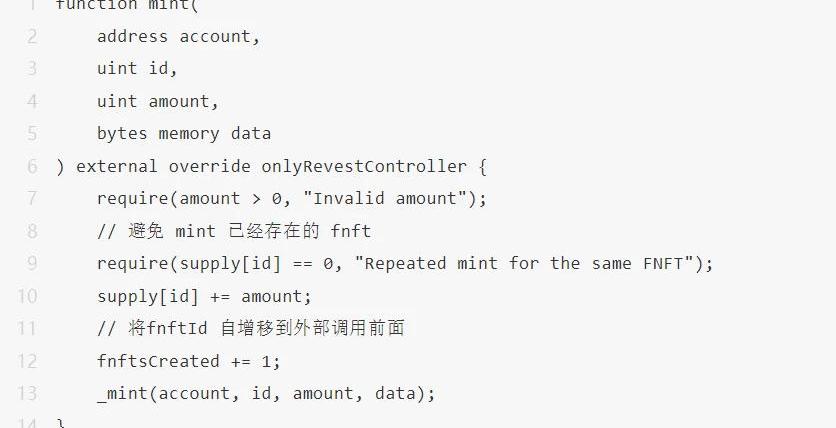

1.What'ttheRe-entrancyvulnerability

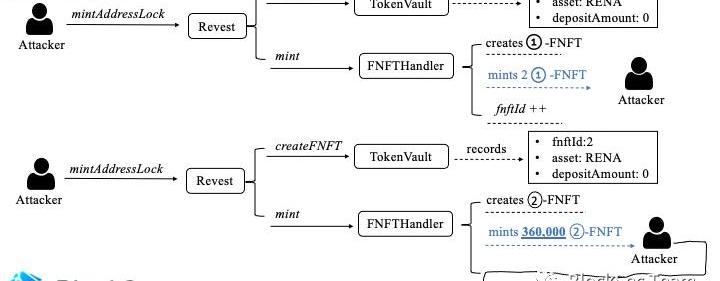

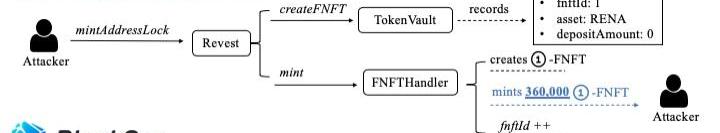

在理解了mintAddressLock函數和depositAdditionalToFNFT函數的基本工作流程后,來看一下攻擊者使用的重入手法。假定thelastestfnftId=1

如圖五所示第一步:攻擊者調用mintAddressLock函數

?depositAmount=0

?quantities=

mint出了2枚01-FNFT,由于攻擊者將depositAmount設置為0,因此他沒有轉入任何數字資產。相當于01-FNFT背后承載的underlyingasset為0。

第二步:攻擊者再次調用mintAddressLock函數

?depositAmount=0

?quantities=準備mint36w枚02-FNFTdepositAmount為0。

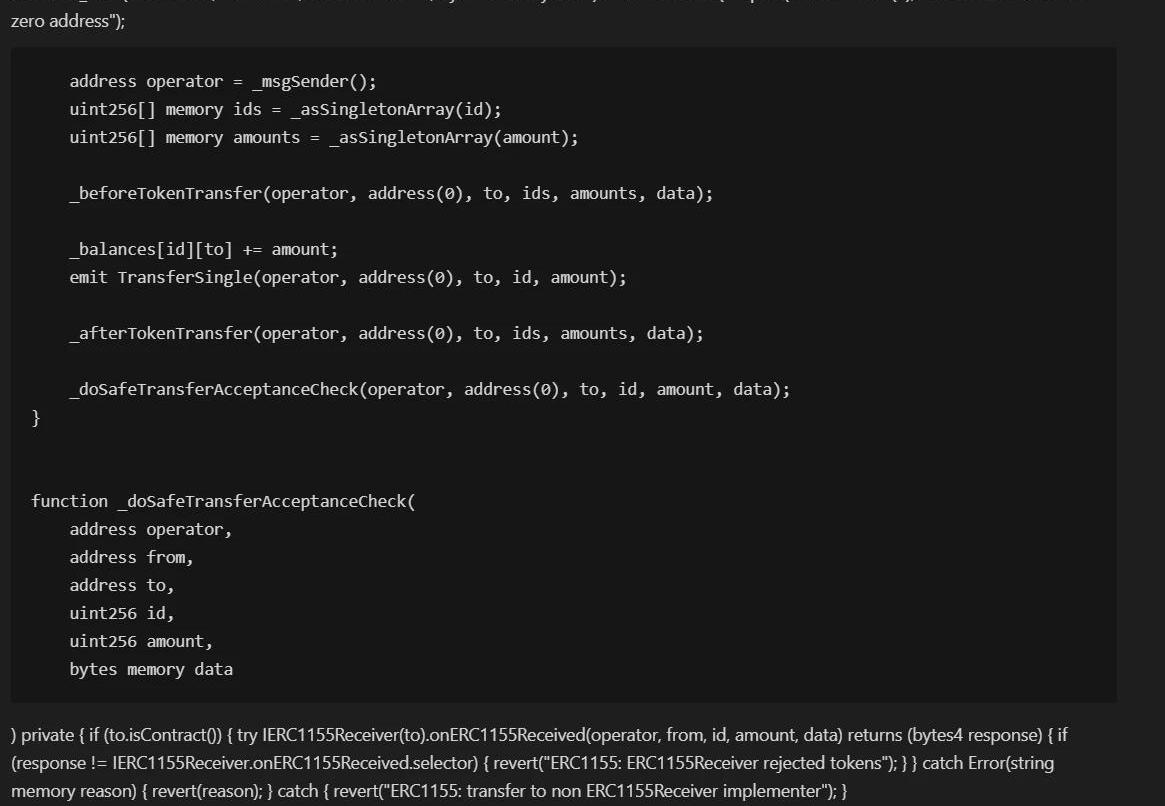

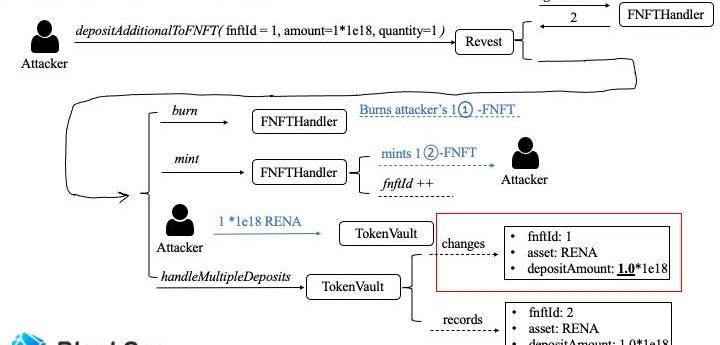

在mint的最后一步,攻擊者利用ERC-1155的call-back機制重入了depositAdditionalToFNFT函數。

在depositAdditionalToFNFT中,攻擊者傳入

?quantity=1

?amount=1*1e18

?fnftId=1

因為quantity<fntfId.totalSupply(),因此協議會burn掉攻擊者1枚01-FNFT,鑄造1枚02-FNFT。(02-FNFT在協議中已經存在,但是fnftId更新延遲)然后修改fnftId=2的depositAmount為amount。相信你已經發現,這一步,攻擊者通過重入將fnftId=2的depositAmount從0修改為1.0*1e18,僅僅花費1*1e18RENA就獲得了(360000+1)*1*1e18RENA的系統記賬。

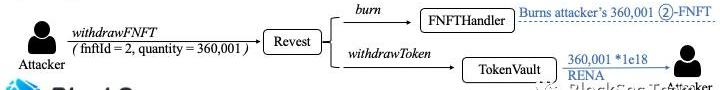

最后攻擊者調用withdrawNFNFT函數,burn掉360,001枚02-FNFT,取走了360,001*1e18RENA。

建議修復方法

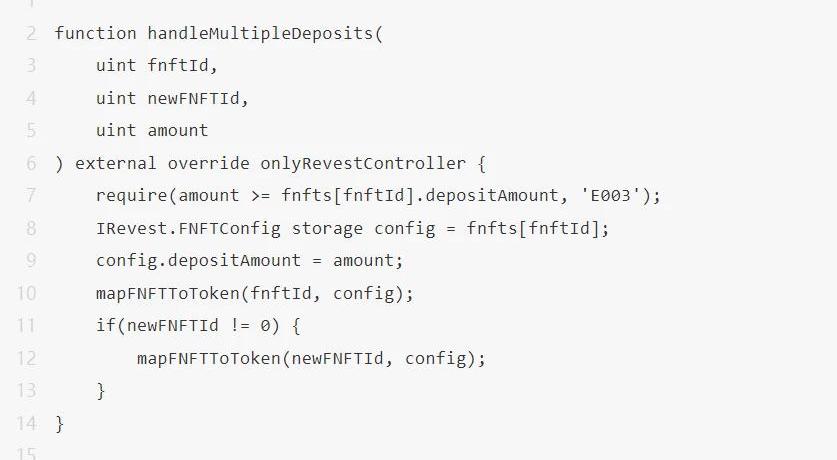

2.theNewZero-dayVulnerability

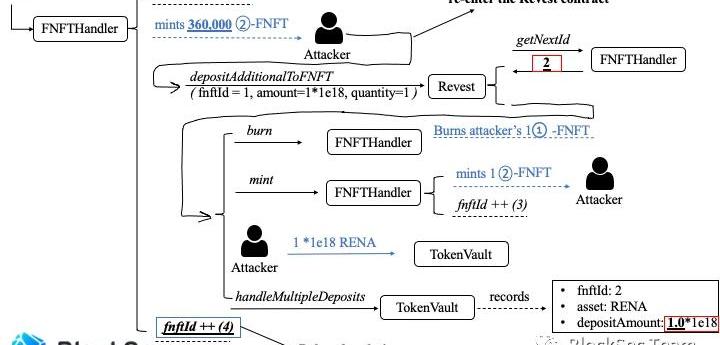

在blockSecTeam團隊分析RevestFinance的代碼時,handleMultipleDeposits函數引起了我們的注意。

當用戶調用depositAdditionToNFT函數追加抵押物時,該函數會改變FNFT的depositAmount。從代碼中我們可以發現,當newFNFTId!=0時,該函數既改變了fnftId對應的FNFT的depositAmount也改變了newFNFTId對應的depositAmount。

按照常理,當newFNFTId!=0時,系統應該只記錄newNFTId對應的depositAmount。不應該改變fnftId對應的depositAmount。

我們認為這是一個非常嚴重的邏輯bug,利用該漏洞,攻擊者可以很輕松提走系統中的數字資產。下面用3張圖描述模擬攻擊的原理。假定thelatestfnftId=1

首先攻擊者調用mintAddressLock函數,mint出360000個01-FNFT。攻擊者將amount設置為0因此他不必轉入任何資產到RevestFinance協議中。mint結束后,攻擊者擁有360000枚depositAmount=0的01-FNFT。

然后攻擊者調用depositAdditionalToFNFT函數,參數如下

?fnftId=1

?amount=1*1e18

?quantity=1

協議轉走攻擊者amount*quantity數量的代幣,即1*1e18RENA協議會burn掉攻擊者1枚01-FNFT,并為其鑄造一枚02-FNFT按照handleMultipleDeposits函數中的邏輯,fnftId=2的資產,其depositAmount會被設置為1.0*1e18。但是fnftId=1的資產,其depositAmount也會被設置為1.0*1e18,而這個值本應該為0!

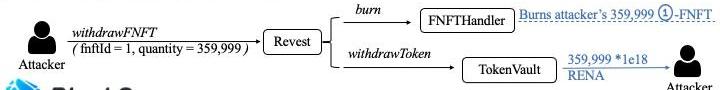

第三步,攻擊者直接提款,將手中所有的01-FNFT提現。不考慮gas費,他將凈賺359,999*1e18數量的REAN代幣。

很顯然,使用這種方式進行攻擊,比真實的重入攻擊更加簡單直接。

建議修復方法

針對該漏洞,blockSecTeam團隊給出了相應的patch方法。

3.項目方的修復方式

由于TokenVaultandFNFTHandler兩個漏洞合約存儲了許多關鍵的狀態,無法在短時間內重新部署它們,為了快速恢復使用,RevestFinance官方重新部署了Revest合約(https://etherscan.io/address/0x36c2732f1b2ed69cf17133ab01f2876b614a2f27#code)的精簡版本。該版本關閉了大部分復雜的功能,以避免被進一步攻擊。項目方將在未來遷移狀態并重新部署修復過的合約。

4.總結

提升DeFi項目的安全性不是一件容易的事情。除了代碼審計,我們認為社區應該采取更加主動的方式,例如項目監控預警、甚至是攻擊阻斷使得DeFi社區更加安全。(https://mp.weixin.qq.com/s/o41Da2PJtu7LEcam9eyCeQ).

參考文獻

*:https://blocksecteam.medium.com/revest-finance-vulnerabilities-more-than-re-entrancy-1609957b742f

SupraOracles很高興與BlockVision合作,BlockVision是第三代區塊鏈的一體化云服務解決方案,增加了高性能索引功能,以支持具有高交易輸出的區塊鏈工作負載.

1900/1/1 0:00:00瑞士加密貨幣行業著力解決勞動力短缺問題保羅·阿爾多伊諾(PaoloArdoino)是泰達及其姊妹公司Bitfinex加密貨幣交易所的首席技術官.

1900/1/1 0:00:002022.2.21第106期 本期關鍵字 摩根大通發布元宇宙研究報告;PayPal推出賣家保護計劃;伯克希爾哈撒韋增持加密友好數字銀行Nubank股票;蘇富比接受加密貨幣支付;超級碗期間的加密廣.

1900/1/1 0:00:00區塊鏈技術提供了多種可以增強安全性的設計配置和應用程序。然而,盡管區塊鏈市場具有所有所謂的安全優勢,但區塊鏈市場仍充斥著安全問題.

1900/1/1 0:00:00SupraOracles正在與受資本保護的收益農場SingleFinance合作。SingleFinance是一個可最大限度地減少市場相關性的用戶友好的DeFi投資平臺.

1900/1/1 0:00:00Jan.2022,simon@footprint.networkDataSource:FootprintAnalytics據FootprintAnalytics數據顯示.

1900/1/1 0:00:00