BTC/HKD-0.49%

BTC/HKD-0.49% ETH/HKD-2.27%

ETH/HKD-2.27% LTC/HKD-2.66%

LTC/HKD-2.66% ADA/HKD-0.6%

ADA/HKD-0.6% SOL/HKD-1.91%

SOL/HKD-1.91% XRP/HKD-2.85%

XRP/HKD-2.85%一、基本信息

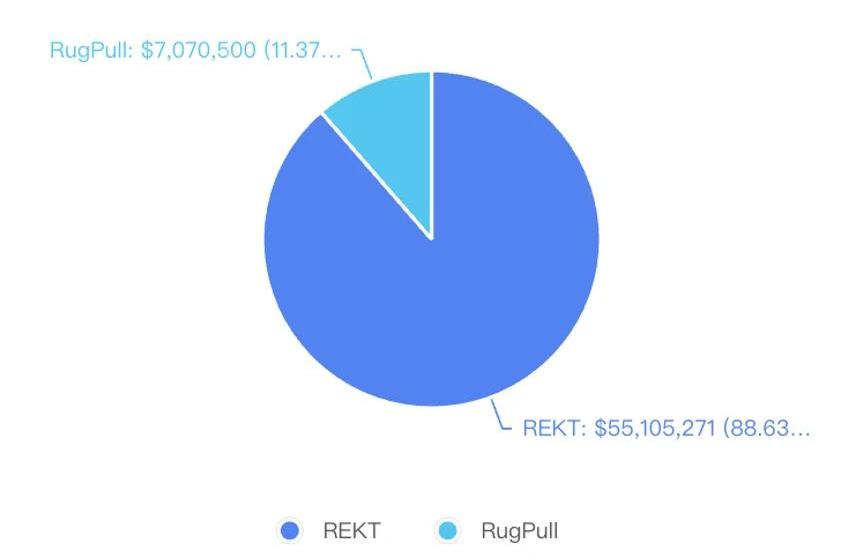

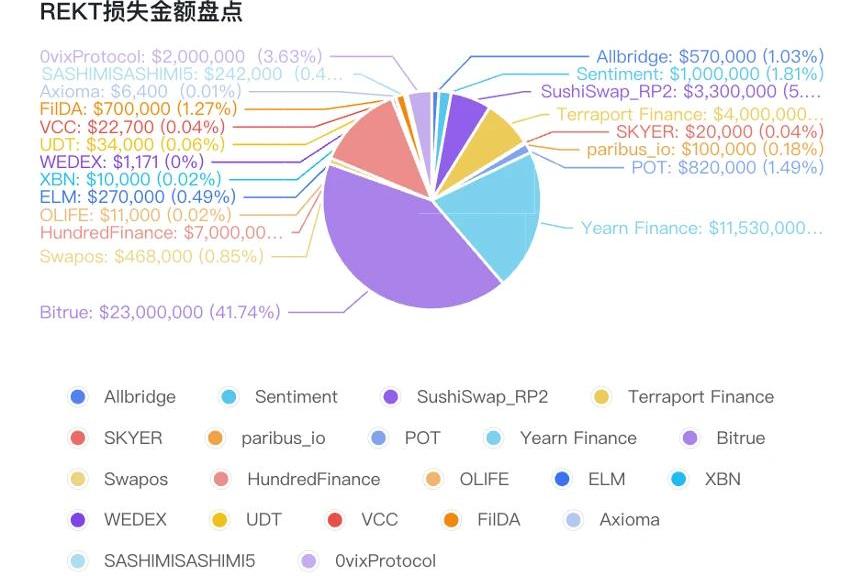

2023年4月安全事件共造約6000萬美金的損失,與上個月相比,損失金額有所降落,但安全事件數量依舊不減。其中,YearnFinance因參數配置錯誤,導致了1000多萬美金的損失。同時,有一些已經出現過的漏洞,也出現在Arbitrum鏈上。此外,RugPull的數量依舊不減。社交媒體詐騙等事件依舊高發,Twitter項目方賬戶偽造與官方Discord被攻擊發布釣魚鏈接層出不窮。

1.1REKT盤點

No.1

4月2日,Allbridge_io項目被閃電貸攻擊,損失約57w美金,主要原因是通過閃電貸對0x179a這個池子的價格進行操縱,從而獲利。攻擊者通過閃電貸,先存入0x179a500mBUSD,然后通過調用swap,將bsc_usd轉化為busd,同時,對0x179a池子進行提現,最終將該池子的busd掏空,然后再調用swap,將busd轉化為bsc_usd,因該池子被破壞,最終將4w個busd,轉化成78w個bsc_usd出來。

攻擊交易:

?https://www.oklink.com/cn/bsc/tx/0x7ff1364c3b3b296b411965339ed956da5d17058f3164425ce800d64f1aef8210

攻擊者地址:

?https://www.oklink.com/cn/bsc/address/0xc578d755cd56255d3ff6e92e1b6371ba945e3984

No.2

4月5日,Sentiment協議被閃電貸攻擊,損失約100w美金,其核心原因是一個重入導致的價格錯誤。攻擊者先執行BalancerValut的joinPool進行了質押,然后調用exitPool進行提幣,在exitPool中,會將剩余的ETH轉到攻擊合約,此時,會調用攻擊合約的fallback函數,攻擊者在fallback中進行了borrow操作,會導致整個供應減少,從而影響價格。

攻擊交易:

?https://www.oklink.com/cn/arbitrum/tx/0xa9ff2b587e2741575daf893864710a5cbb44bb64ccdc487a100fa20741e0f74d

攻擊者地址:

?https://www.oklink.com/cn/arbitrum/address/0xdd0cdb4c3b887bc533957bc32463977e432e49c3

No.3

4月9日,SushiSwap中RouteProcessor2被攻擊,損失約330w美金,其核心原因是RouteProcessor并沒有驗證用戶提供的route參數,導致攻擊者可以指定惡意的pool,然后在惡意的pool中實現了swap接口,并利用uniswapV3SwapCallback回調函數,對RouteProcessor2的授權用戶進行盜幣操作。

攻擊交易:

?https://www.oklink.com/cn/eth/tx/0xea3480f1f1d1f0b32283f8f282ce16403fe22ede35c0b71a732193e56c5c45e8

No.4

4月10日,TerraportFinance被攻擊,損失約400w美金。

No.5

4月10日,MetaSkyer(SKYER)被閃電貸攻擊,損失2w美金

攻擊交易:

?https://www.oklink.com/cn/bsc/tx/0xee1bc3d0b5b9bbbe3fa47730774a391491f583a602afb0969f532d521975137d

No.6

4月11日,@paribus_io項目被攻擊,損失約10w美金,其核心原因是一個老版本CompoundV2中的一個重入漏洞。

攻擊交易:https://www.oklink.com/cn/arbitrum/tx/0x0e29dcf4e9b211a811caf00fc8294024867bffe4ab2819cc1625d2e9d62390af

No.7

4月12日,MetaPoint($POT)被攻擊,損失約82w美金,其核心原因是在每次deposit$POT的時候,會創建一個新合約,來存放用戶資產,但這個合約中的approve函數是public的,允許任何人轉移他們的資產。

攻擊交易:https://www.oklink.com/cn/bsc/tx/0xccd12f22629b2c42d2b680362dadbd1b3d89cb4a87a8c9b297766b4974c6ad34

No.8

4月13日,YearnFinance被攻擊,共損失約1153w美金,其核心原因是yUSDT的合約配置錯誤,將其配置成了USDC的地址。

相關交易:

?https://www.oklink.com/cn/eth/tx/0x055cec4fa4614836e54ea2e5cd3d14247ff3d61b85aa2a41f8cc876d131e0328

?https://www.oklink.com/cn/eth/tx/0xd55e43c1602b28d4fd4667ee445d570c8f298f5401cf04e62ec329759ecda95d

No.9

4月16日,SwaposV2Contracts被攻擊,共損失46.8w美金,其核心原因是在Swapos合約的swap函數中,有一處k值的判斷錯誤,導致攻擊者可將該pair中的錢提走。

相關交易:

?https://www.oklink.com/cn/eth/tx/0x78edc292af51a93f89ac201a742bce9fa9c5d9a7007f034aa30535e35082d50a

港股收盤:歐科云鏈收漲25% 火幣科技收漲27.12%:金色財經報道,今日港股收盤,恒生指數收盤報31084.94,收漲1.1%;歐科集團旗下歐科云鏈(01499.HK)報0.75港元,收漲25%;火幣科技(01611.HK)報24港元,收漲27.12%。[2021/2/17 17:24:13]

攻擊者地址:

?https://www.oklink.com/cn/eth/address/0x2df07c054138bf29348f35a12a22550230bd1405

No.10

4月15日,@HundredFinance被攻擊,損失約700w美金,其核心原因是hToken在redeem的時候,存在一個整數取舍的問題,當這個市場為空的時候會出現。攻擊者首先deposit少量WBTC去清空hWBTC的池子,然后donate大量的WBTC到hWBTC的池子,這個會影響并提升hWBTC的價格,然后再借光市場中的所有的資產,之后調用redeemUnderlying,因整數取舍問題,它僅僅會burn掉合約中的一半的hWBTC,從而獲利。

相關交易:

?https://www.oklink.com/cn/optimism/tx/0x6e9ebcdebbabda04fa9f2e3bc21ea8b2e4fb4bf4f4670cb8483e2f0b2604f451

No.11

4月19日,@OceanLifeToken被閃電貸攻擊,獲利32.29WBNB,約1.1w美金。OLIFE是reflectiontoken,攻擊者通過多次調用transfer函數,以及deliver函數,減少rSupply跟tSupply的數量,從而影響池子中OLIFE的數量,最終將OLIFEswap成WBNB獲利。

相關交易:

?https://www.oklink.com/cn/bsc/tx/0xa21692ffb561767a74a4cbd1b78ad48151d710efab723b1efa5f1e0147caab0a

No.12

4月20日,TalesofElleria在Arbitrum上的跨鏈橋合約被攻擊,攻擊者一共mint出5,000,000,000$ELM(約27w美金)相關攻擊者:

?https://www.oklink.com/cn/arbitrum/address/0xf2cbf39e7668ebb113f2c609bbd6ea1dfce5d376

No.13

4月20日,XBN被攻擊,攻擊者一共獲利1w美金。

相關交易:

?https://www.oklink.com/cn/bsc/tx/0x3b698ba37f33ac0f822a0de7e097126d71e8216bf59ec9b2e6044df7d4f40296

No.14

4月21日,WEDEXRewardtoken(APP)遭遇閃電貸攻擊,攻擊者獲利約1171美金。

相關交易:

?https://www.oklink.com/cn/bsc/tx/0xb9217a608da161803977dfcf3edfd7e7323bb942f71f5cae6da5e1900e91174d

No.15

4月21日,UnlockDiscountToken$UDT被攻擊,攻擊者獲利約3.4w美金。

攻擊者地址:

?https://www.oklink.com/cn/eth/address/0x43ee4169d9ff5e5b10ca42923b1e5d07a157bb71

No.16

4月22日,MutualAidVCC被攻擊,該項目存在一個后門函數,可將VCC代幣轉到指定的地址。攻擊者獲利70個WBNB,約2.27w美金。

相關交易:

?https://www.oklink.com/cn/bsc/tx/0xef1746520086c224da86c92ee9631366ddf883e4ab1d35e8958c095f5eb80ebe

No.17

4月23日,FilDA宣告在ElastosSmartChain跟REI網絡上被攻擊,共損失70w美金,攻擊者通過跨鏈將80k$ELA,轉化為326個BNB,并將200kELA轉化為17個ETH。

No.18

4月24日,Axioma項目被攻擊,最終獲利約20個WBNB。攻擊者通過閃電貸,先在合約AxiomaPresale中購買AXT,然后通過pancake,將購買的AXT換成WBNB,因AxiomaPresale中AXT的價格是固定公式計算得到,跟pancake中的價格存在差價,從而使得攻擊者能夠從中獲利。

相關交易:

?https://www.oklink.com/cn/bsc/tx/0x05eabbb665a5b99490510d0b3f93565f394914294ab4d609895e525b43ff16f2

No.19

4月25日,@SASHIMISASHIMI5被閃電貸攻擊,共損失37.35BNB&6.58ETH,合計24.2w美金。

合約地址:https://www.oklink.com/cn/bsc/address/0xc28e27870558cf22add83540d2126da2e4b464c2

No.20

4月28日,@0vixProtocol被閃電貸攻擊,共損失約200w美金,其核心原因在于VGHOSTOracle,VGHOSTOracle通過vGHST合約中的convertVGHST函數來計算價格,該計算過程依賴該合約中$GHST代幣的數量。攻擊者通過閃電貸獲取大量資產,然后將1656000轉到vGHST合約中,進行價格操縱,最終進行清算獲利。

攻擊交易:

?https://www.oklink.com/cn/polygon/tx/0x10f2c28f5d6cd8d7b56210b4d5e0cece27e45a30808cd3d3443c05d4275bb008

歐科云鏈OKLink同AToken錢包達成數據戰略合作:據官方消息,歐科云鏈OKLink同知名錢包AToken達成數據戰略合作。OKLink為AToken用戶提供快捷精準的鏈上信息服務,用戶可以通過APP入口進入OKLink瀏覽器查詢,了解實時數據。未來雙方將在生態建設及鏈上信息分析等方面展開更深層次的市場合作。AToken致力于提供安全可靠的去中心化+鏈接+金融服務,提供資產管理、數字資產支付、連接?DeFi?生態、閃電網絡。支持20條主鏈,覆蓋130多個國家,190萬服務用戶,管理主流加密數字資產超過10億美金。

歐科云鏈OKLink區塊鏈瀏覽器是由全球首家區塊鏈大數據上市公司打造的信息服務應用,為用戶提供呈現快速、精準、全面的鏈上數據服務。[2020/10/15]

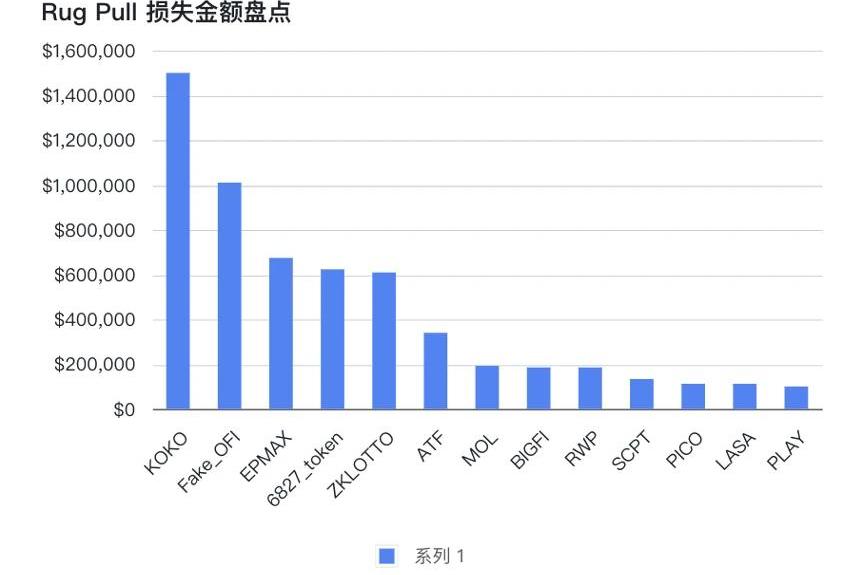

1.2RugPull盤點

No.1

4月1日,@Chain_Relay_(CRLN)項目疑似RugPull,價格下跌97.7%,約1.32w美元被兩個不同的EOA拿走。

合約地址:https://www.oklink.com/cn/bsc/address/0x5838b43ede809dd39e547ba09ee5d0d5a644846b

No.2

4月1日,一個假的ArbitrumToken疑似RugPull,合約部署者移除了所有的流動性。合約地址:https://www.oklink.com/cn/bsc/address/0x62dfdb6e54b4e876e5e7003a71097ddd5affaa05

No.3

4月2日,KokomoFinance($KOKO)通過修改邏輯合約,Rug了剩下的1.5millon美元,這使得總Rug金額達到5.5Million.

No.4

4月2日,AYWToken(AYW)疑似Rugpull,價格下跌了91%。相關合約:https://www.oklink.com/cn/bsc/address/0x8ec798657f574d6b0d53461870a0709230cf6f7f

No.5

4月2日,Script(SCPT)疑似Rugpull,合約部署者移除流動性,造成13.3萬美金的損失。

相關合約:https://www.oklink.com/cn/bsc/address/0xd4ac227eb1a4c0384aae06f7808f08bb8f516ebf

No.6

4月2日,OBB(OBB)價格下跌了91%,合約部署者移除流動性,獲利9.6w美金。合約地址:https://www.oklink.com/cn/bsc/address/0xc7654db2271194632e70310f8adc925d12bf5246

No.6

4月4日,MOL(MOL)疑似Rugpull,合約部署者移除19.2w美金的流動性。

合約地址:https://www.oklink.com/cn/bsc/address/0x87f2df6f85b5833f058abd7d7eb41249084c2380

No.7

4月4日,一個假的GameFitoken(GAFI)疑似Rugpull,合約部署者移除流動性,獲利7.3w美金。

合約地址:https://www.oklink.com/cn/bsc/address/0xad3396360beebc5c3d3cb4c036c370f2891d8673

No.8

4月5日,TRTtoken(TRT)疑似Rugpull,價格下跌了99%,合約部署者移除流動性獲利9.3w美金

合約地址:https://www.oklink.com/cn/bsc/address/0x52f56100bba2cbe268e325123888116302c4f668

No.9

4月6日,CBCtoken(CBC)疑似Rugpull,合約部署者移除了11.3w美金的流動性,并獲利8.1w美金

合約地址:https://www.oklink.com/cn/bsc/address/0x9e10cf57c90c937c6ab51f4b98ec1d5bfcaf4804

No.10

4月7日,@bigfinancetech(BIGFI)疑似Rugpull,合約部署者移除了18.5w美金的流動性。

合約地址:https://www.oklink.com/cn/bsc/address/0x4a45a331930ee997f7382e9f001359e1f2981a71

No.11

4月7日,PCOREtoken(PCORE)疑似Rugpull,合約部署者移除了流動性并獲利3.75w美金。

合約地址:https://www.oklink.com/cn/bsc/address/0x76d44d2d4056b48c30a2eeacbd1583d3c7087a6d

No.12

4月7日,MorganCoin(MORGAN)疑似Rugpull,合約部署者移除了1.38w美金的流動性并獲利0.58w美金。

合約地址:https://www.oklink.com/cn/bsc/address/0xe0e058a2bca2a9974e3be579c19ac040e84d2e3c

No.13

4月8日,PervasiveInformationCommunityOrganization(PICO)疑似Rugpull,合約部署者移除了11.19w美金的流動性。

合約地址:https://www.oklink.com/cn/bsc/address/0xe455228ead628c6cade249929de58d7cf41130cf

No.14

4月8日,OpenAILASA(LASA)疑似Rugpull,合約部署者移除流動性并獲利11.19w美金。

歐科云鏈OKLink ETH瀏覽器數據升級 支持更多數據查詢:近日,歐科云鏈OKLink ETH瀏覽器數據升級。此版本瀏覽器提供了更全面的DeFi項目數據,包括DeFi項目鎖倉量、市值排名及交易量等核心數據;同時上線了以太坊網絡數據的可視化圖表,提供以太坊網絡算力、交易信息以及Gas價格等多個維度的數據圖表。[2020/9/9]

合約地址:https://www.oklink.com/cn/bsc/address/0x2d4256b0ee0f359ed3ab39148dceb563de1a1e08

No.15

4月8日,OpenAIATF(ATF)疑似Rugpull,合約部署者移除流動性并獲利33.96w美金。

合約地址:https://www.oklink.com/cn/bsc/address/0xf830423378d0bad39f8d032cf5df7187abe72c1c

No.16

4月9日,ZodiacCredit-ZOC(ZOC)疑似Rugpull,合約部署者移除流動性并獲利7.7w美金。

合約地址:https://www.oklink.com/cn/bsc/address/0x76401604de3dc379aec0cf54005c0d0937a11717

No.17

4月10日,MED(MED)疑似Rugpull,價格下跌了80%。

合約地址:https://www.oklink.com/cn/bsc/address/0xee0ed249325a8284d66af5f98dcbb7c620ebbe45

No.18

4月11日,TheoryCraftFames(TYF)疑似Rugpull,合約部署者移除流動性,并獲利6.9w美金。

合約地址:https://www.oklink.com/cn/bsc/address/0x5459b93a1bdf9cb027e70cdf7bfc450e41fdf326

No.19

4月11日,XCAD(PLAY)疑似Rugpull,合約部署者移除流動性,并獲利10w美金。

合約地址:https://www.oklink.com/cn/bsc/address/0x2f8726192d599806e1eabbed1687e48e38e56489

No.20

4月11日,RealWebProject(RWP)疑似Rugpull,合約部署者移除流動性,并獲利18.5w美金。

合約地址:https://www.oklink.com/cn/bsc/address/0x79eb19ba58963b11394fd14041c15027eabc1537

No.21

4月12日,Iwrtoken(IWR)疑似Rugpull,合約部署者移除了3.4w美金的流動性。

合約地址:https://www.oklink.com/cn/bsc/address/0xb9934562d37e5a6c883de7ce54d6febb36dcbfda

No.22

4月12日,ChainGPT(CGPT)疑似Rugpull,合約部署者移除了7.6w美金的流動性。

合約地址:https://www.oklink.com/cn/bsc/address/0x6e70ee54564298e7f1dc0523f8190aef8529ebbf

No.23

4月14日,MulitLevelProcessing(MLP)疑似Rugpull,合約部署者移除了4.98w美金的流動性。

合約地址:https://www.oklink.com/cn/bsc/address/0x354b82bd70a578fa553765da23040a55380ee67e

No.24

4月15日,一個假的Heptontoken(HTE)疑似Rugpull,合約部署者移除流動性并獲利5.5w美金。

合約地址:https://www.oklink.com/cn/bsc/address/0x9d77c78d1f06d5f7b599f0654dbb61ea706d9de3

No.25

4月16日,CrownToken(CROWN)疑似Rugpull,合約部署者移除了5w美金的流動性。

合約地址:https://www.oklink.com/cn/bsc/address/0x820e625965d0eac316e98ee3efa74fa6531f1315

No.26

4月16日,DogeTwitterToken(DOGETWIT)疑似Rugpull,合約部署者移除了4.1w美金的流動性。

合約地址:https://www.oklink.com/cn/bsc/address/0x1f528ea4d5d0bf9e78a15db65ae07953edc6edf6

No.27

4月16日,Movetoken(MOVE)疑似Rugpull,合約部署者移除8.7w美金的流動性。

合約地址:https://www.oklink.com/cn/bsc/address/0xed0624512d6d4c8e6b1335d5039b53e82400e037

No.28

4月18日,ANT(ANT)疑似Rugpull,價格下跌了95%,約3.6w美金被轉走。

合約地址:https://www.oklink.com/cn/bsc/address/0xd029fdbf7b826c97982f3dabe4f930d9148363fe

No.29

4月18日,ArbShibAI疑似Rugpull,合約部署者移除了約6.8w美金的流動性。

。合約地址:https://www.oklink.com/cn/arbitrum/address/0xc97522deaae1d3d94cc491cc4f81e0b33f33a13a

港股收盤:火幣科技收漲13.47%,歐科云鏈收跌2.84%:今日港股收盤,恒生指數收盤報24458.129點,跌幅0.56%。歐科集團旗下歐科云鏈(01499.HK)報0.205港元,收跌2.84%;火幣科技(01611.HK)報4.38港元,收漲13.47%。[2020/8/3]

No.30

4月20日,一個仿PepeCoin項目疑似Rugpull,合約部署者移除了6.5w美金的流動性。

合約地址:https://www.oklink.com/cn/bsc/address/0x79879c0a8b949458dfa60ca7a8df24f59e42bb1b

No.31

4月20日,6827Token(6827)疑似Rugpull,62.3w美金流動性被移除。

合約地址:https://www.oklink.com/cn/bsc/address/0x941f3bef8b076b9ff978b549712b4eea6832ffee

No.32

4月21日,fcdep(EPMAX)疑似Rugpull,合約部署者移除了67.4美金的流動性。

合約地址:https://www.oklink.com/cn/bsc/address/0x66fff5bb007c4885a00fc14bdb1eee389b804ef7

No.33

4月21日,ZKLOTTO(ZKLOTTO)疑似Rugpull,合約部署者移除了約60.9w美金的流動性。

合約地址:https://www.oklink.com/cn/bsc/address/0xcf0c7772b8c1b1f30aa61e4c51a2b3fec65990f7

No.34

4月23日,http://Void.Cash項目疑似Rugpull,合約部署者賣掉約20eth,導致價格下跌。

合約地址:https://www.oklink.com/cn/eth/address/0x37cd4e8875e3edaffdfe9be63958f07effbd0bfd

No.35

4月25日,OrdinalsFinance$OFI項目疑似Rugpull,合約部署者移除所有的流動性,約101w美金,并將551個eth存入TornadoCash。

1.3社媒詐騙與釣魚盤點

No.1

4月1日,@UnicrnSwap推特賬戶發布了一個網絡釣魚鏈接hxxps://uniornswap.org/#,不要與網站交互或批準任何交易。

No.2

4月1日,@Yogapetz項目Discord服務器遭受攻擊,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.3

4月1日,一個假的LayerZeroLabs的Twitter賬號發布釣魚鏈接,不要跟hxxps://layerzeros.network/#進行交互。

No.4

4月1日,虛假的@sunsetventurer推特賬號發布一個釣魚鏈接,不要與hxxps://cryptocanvasx.xyz/進行交互。

No.5

4月1日,虛假的ChainGPT推特賬號發布一個釣魚鏈接,不要與hxxps://www.chaingpt.in/交互。

No.6

4月1日,虛假的zkSync推特賬號發布一個釣魚鏈接,不要與hxxps://zksyncdistribution.com/交互。

No.7

4月1日,虛假的TreasureDAO推特賬號發布一個釣魚鏈接,不要與hxxps://treasure.claims-web3.com/交互。

No.8

4月1日,虛假的Scroll推特賬號發布一個釣魚鏈接,不要與hxxps://scroll.cx/交互。

No.9

4月2日,要小心hxxps://dojocoin.online/presale/index.html,不要與之交互。

No.10

4月2日,虛假的Ripple推特賬號@xrpevent_live,發布一個釣魚鏈接,不要與hxxps://xrpdouble-official.com/xrp/#交互。

No.11

4月2日,虛假的VelaExchange推特賬號@vela_exchang,發布一個釣魚鏈接,不要與hxxps://app.vela.exchange/交互。

No.12

4月2日,虛假的METAFABRIC推特賬號@metafabric_io,發布一個釣魚鏈接,不要與hxxps://metafabric-claim.pages.dev/交互。

No.13

4月2日,虛假的GMX推特賬號,發布一個釣魚鏈接,不要與hxxps://gmxio.drop-web3.com/交互。

No.14

4月2日,虛假的Scrolls推特賬號,發布一個釣魚鏈接,不要與hxxps://scroll.zone/交互。

No.15

4月2日,虛假的zkSync推特賬號,發布一個釣魚鏈接,不要與hxxps://zksyncx.pw/交互。

No.16

4月2日,@raise_fi項目Discord服務器遭受攻擊,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.17

4月2日,要小心一個假的Sui空投的釣魚鏈接,不要與hxxps://suiprotocols.com/交互。

No.18

4月2日,虛假的Arbitrum推特賬號,發布一個釣魚鏈接,不要與hxxps://arbitrumgift.pw/交互。

No.19

4月3日,@cedro_finance項目Discord服務器遭受攻擊發布一個假的空投鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

港股收盤:歐科云鏈收漲0.40% 火幣科技收漲3.40%:金色財經報道,今日港股收盤,恒生指數報26767.87點,收漲2.08;歐科集團旗下歐科云鏈(01499.HK)報0.248點,收漲0.40%;火幣科技(01611.HK)報4.26點,收漲3.40%。[2020/3/5]

No.20

4月3日,虛假的AndrewTate推特賬號,發布一個釣魚鏈接,不要與hxxps://www.tate-token.com/交互。

No.21

4月4日,@GyroStable項目Discord服務器遭受攻擊發布一個假的mint鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.22

4月4日,虛假的ZetaChain推特賬號,發布一個釣魚鏈接,不要與hxxps://zetachain.cc/交互。

No.23

4月4日,要小心一個假的Arbitrum的釣魚鏈接,不要與hxxps://arbitrumprotocol.org/交互。

No.24

4月5日,虛假的Chainlink推特賬號,發布一個釣魚鏈接,不要與hxxps://chainlink.bz/交互。

No.25

4月5日,虛假的BeepBoop推特賬號,發布一個釣魚鏈接,不要與hxxps://beepboopbotz.org/交互。

No.26

4月5日,要小心一個假的Nakamigos的釣魚鏈接,不要與hxxps://nakamigo.io/交互。

No.27

4月5日,要小心一個假的OP空投的釣魚鏈接,不要與hxxps://optimismprotocols.com進行交互。

No.28

4月5日,虛假的HEX推特賬號,發布一個釣魚鏈接,不要與hxxps://hex-layer2.com/交互。

No.28

4月5日,虛假的BabyDogeCoin推特賬號,發布一個釣魚鏈接,不要與hxxps://babydogecoins.co/交互。

No.29

4月6日,@TriBuzzNFT項目Discord服務器遭受攻擊發布一個假的mint鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.30

4月6日,@Gravity_Finance項目Discord服務器遭受攻擊發布一個假的空投鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.31

4月6日,虛假的AIPADTech推特賬號,發布一個釣魚鏈接,不要與hxxps://claim.aipad.technology/交互。

No.32

4月6日,要小心一個假的Dogecoin的釣魚鏈接,不要與hxxps://doge.whitelist.network/進行交互。

No.33

4月7日,@krakenbet是欺詐賬號,不要與hxxps://krakenbet.xyz交互。

No.34

4月7日,虛假的zkSync推特賬號,發布一個釣魚鏈接,不要與hxxps://zksyncx.store/交互。

No.35

4月7日,虛假的Myria推特賬號,發布一個釣魚鏈接,不要與hxxps://claimairdrop.app/交互。

No.36

4月7日,虛假的DeGods推特賬號,發布一個釣魚鏈接,不要與hxxps://degods.ch/交互。

No.37

4月8日,虛假的LayerZeroLabs推特賬號,發布一個釣魚鏈接,不要與hxxps://layerzero-labs.info/交互。

No.38

4月8日,虛假的SuiNetwork推特賬號,發布一個釣魚鏈接,不要與hxxps://suinetworks.org/交互。

No.39

4月8日,要小心一個假的Arbswap的釣魚空投鏈接,不要與hxxps://arbswap.premint.id/?=claim進行交互。

No.40

4月8日,虛假的ApeCoin推特賬號,發布一個釣魚鏈接,不要與hxxps://airdrops-apecoin.com/交互。

No.41

4月9日,虛假的CAWMmunity推特賬號,發布一個釣魚鏈接,不要與hxxps://cawnetwork.info/交互。

No.42

4月9日,虛假的Shardeum推特賬號,發布一個釣魚鏈接,不要與hxxps://sharduem.org/交互。

No.43

4月10日,虛假的LensProtocol推特賬號,發布一個釣魚鏈接,不要與hxxps://lensprotocoldrop.com/claim.html交互。

No.44

4月10日,虛假的zkSync推特賬號,發布一個釣魚鏈接,不要與hxxps://zk-synsc.com/交互。

No.45

4月10日,虛假的Sui推特賬號,發布一個釣魚鏈接,不要與hxxps://sui-networks.org/交互。

No.46

4月11日,@meanfinance項目Discord服務器遭受攻擊,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.47

4月11日,要小心一個利用Nakamigos的釣魚鏈接,不要與hxxps://nakamidead.com/交互。

No.48

4月11日,要小心一個針對虛假的Nakarockscollection進行免費mint的釣魚鏈接,不要與hxxps://nakarocks.com/交互。

No.49

4月11日,虛假的RTFKT推特賬號,發布一個釣魚鏈接,不要與hxxps://rtfkt-x-nikeairforce1.com/交互

No.50

4月12日,虛假的ChainGPT推特賬號,發布一個釣魚鏈接,不要與hxxps://join-chaingpt.com/交互

No.51

4月12日,虛假的Venus推特賬號,發布一個釣魚鏈接,不要與hxxps://venus-protocols.com/交互。

No.52

4月12日,虛假的zkSync推特賬號,發布一個釣魚鏈接,不要與hxxps://whitelist-zk5ync.org/交互。

No.53

4月13日,@Suteki_NFT項目Discord服務器遭受攻擊,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.54

4月13日,@chimpsverse項目Discord服務器遭受攻擊發布釣魚鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.55

4月14日,@SavedSoulsNFT項目Discord服務器遭受攻擊發布釣魚鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.56

4月15日,@walkerworld_項目Discord服務器遭受攻擊發布釣魚鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.57

4月15日,虛假的Sei推特賬號,發布一個釣魚鏈接,不要與hxxps://seinetworks.cc/交互。

No.58

4月15日,虛假的Optimism推特賬號,發布一個釣魚鏈接,不要與hxxps://join-optimism.info/交互。

No.59

4月15日,虛假的SingularityNET推特賬號,發布一個釣魚鏈接,不要與hxxps://singularity.link3.su/交互。

No.60

4月15日,虛假的HEX推特賬號,發布一個釣魚鏈接,不要與hxxps://claim.airdrophex.com/交互。

No.61

4月17日,虛假的推特賬號@thenakazukis發布一個walletdrainer,不要與hxxps://nakazukis.xyz/交互。

No.62

4月17日,虛假的SUI推特賬號,發布一個釣魚鏈接,不要與hxxps://sui.web3-dashboard.com/交互。

No.63

4月17日,發現一個跟錢包相關的釣魚鏈接,不要與hxxps://outlawsnft.wtf/mint/交互。

No.64

4月17日,不要與hxxps://www.beanz.icu/交互,有個受害者丟失494.7ETH,之前跟其交互過。

No.65

4月17日,虛假的SUI推特賬號,發布一個釣魚鏈接,不要與hxxps://sui-labs.org/交互。

No.66

4月18日,@agility_lsd項目Discord服務器遭受攻擊發布釣魚鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.67

4月18日,@Starknet_id項目Discord服務器遭受攻擊發布釣魚鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.68

4月18日,@NakaPenguins推特賬號發布了一個錢包欺詐,不要與hxxps://nakapenguins.com/交互。

No.69

4月18日,不要與hxxps://animalconcerts.live/交互,這是個釣魚鏈接。

No.70

4月18日,AnimalConcerts項目Discord服務器遭受攻擊發布釣魚鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.71

4月18日,虛假的Frax推特賬號,發布一個釣魚鏈接,不要與hxxps://frax.netlify.app/交互。

No.72

4月19日,項目@Zebec_HQ宣稱有個bot發布了一個假的空投鏈接,大家不要去點這個這個Bot發布的任何鏈接。

No.73

4月19日,@ETCCooperative項目Discord服務器遭受攻擊發布釣魚空投鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.74

4月19日,注意一個假的Scroll鏈接出現在被盜的推特賬號上,不要與hxxps://scroll-zkp.io/交互。

No.75

4月19日,虛假的Syncswap推特賬號,發布一個釣魚鏈接,不要與hxxps://zksyncswap.io/交互。

No.76

4月19日,虛假的Phala推特賬號,發布一個釣魚鏈接,不要與hxxps://phala.app/en/交互。

No.77

4月19日,@zkLinkorg項目Discord服務器遭受攻擊發布釣魚空投鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.78

4月19日,虛假的LayerZero推特賬號,發布一個釣魚鏈接,不要與hxxps://layerzero-labs.app/交互。

No.79

4月20日,虛假的ArbDogeAI推特賬號,發布一個釣魚鏈接,不要與hxxps://aidoge.me/交互。

No.80

4月20日,要注意一個假的Consensys釣魚鏈接出現在推特上,不要與hxxps://consensys.financial/交互。

No.81

4月20日,虛假的WojakCoin推特賬號,發布一個釣魚鏈接,不要與hxxps://claimwojak.com/交互。

No.82

4月20日,不要與hxxps://precmint.xyz/launchmyNFT交互,是釣魚鏈接

No.83

4月20日,LaunchMyNFT項目Discord服務器遭受攻擊發布釣魚鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.84

4月20日,虛假的PepeCoin推特賬號,發布一個釣魚鏈接,不要與hxxps://claimpepe.wtf/交互。

No.85

4月21日,要注意一個假的Pepe釣魚鏈接出現在推特上,不要與hxxps://pepescoin.com/交互。

No.86

4月21日,@prrfbeauty宣稱一個釣魚鏈接發布在他們的Discord服務器上,不要與hxxps://pob.claims/交互。

No.87

4月21日,虛假的Azuki推特賬號,發布一個釣魚鏈接,不要與hxxps://azuki-vegas.com/交互。

No.88

4月22日,@WeAreMetallicus項目Discord服務器被盜,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.89

4月22日,要注意一個假的UniswapxDOH空投釣魚鏈接出現在推特上,不要與hxxps://uniswapdoh.com/交互。

No.90

4月22日,要注意一個假的Suidex空投釣魚鏈接出現在推特上,不要與hxxps://airdrop.suidex.live/交互。

No.91

4月22日,@DOHgovph推特賬號被盜,不要與hxxps://claim.optimsm.net/交互。

No.92

4月23日,要注意一個假的PepeCoin推特賬號發布一個釣魚鏈接,不要與hxxps://pepescoin.com/交互。

No.93

4月23日,@Coredao_Org項目Discord服務器被盜,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.94

4月23日,@dynexcoin項目Discord服務器被盜,并發布釣魚鏈接,不要與hxxps://dynexcoin.xyz/airdrop/交互,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.95

4月24日,@harvest_finance項目Discord服務器被盜,并發布釣魚鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.96

4月24日,@kucoincom推特賬號被盜,在確認拿回權限前,不要點擊任何發布的鏈接。

No.97

4月24日,@FlowX_finance項目Discord服務器被盜,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.98

4月24日,要小心一個模仿Scroll的釣魚鏈接,不要與hxxps://scrolllabs.org/交互。

No.99

4月24日,HasukiNFTs項目Discord服務器被盜,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.100

4月25日,要小心一個釣魚鏈接,不要與hxxps://claimrektarb.com/交互。

No.101

4月25日,要小心一個釣魚鏈接,不要與hxxps://pepe.holdings/交互。

No.102

4月26日,要小心一個釣魚鏈接,不要與hxxps://opencampus.pw/交互。

No.103

4月26日,要小心一個釣魚鏈接,不要與hxxps://notable-pepes.io/交互。

No.104

4月27日,要小心推特上的一個釣魚鏈接,不要與hxxps://claimpeepo.army/交互。

No.105

4月28日,要小心一個釣魚鏈接,不要與hxxps://zestypass.xyz/交互,這個是假的ZestyZebra’sZestyPass站點。

No.106

4月28日,不要與hxxps://breederdao.ink/交互,這是個釣魚鏈接。

No.107

4月28日,@BreederDAO項目Discord服務器被盜,上面發布了一個假的空投鏈接,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.108

4月29日,@solimax_Telegram賬號被盜,在確認拿到賬號權限前,不要點擊任何發布的鏈接。

No.109

4月29日,@JPEGd_69項目Discord服務器被盜,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.110

4月29日,@TapioFinance項目Discord服務器被盜,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.111

4月29日,@Monkes_NFT項目Discord服務器被盜,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

No.112

4月29日,要小心一個假的PepeCoin推特賬號發布了一個釣魚鏈接,不要與hxxps://pepe-claims.net/交互。

No.113

4月30日,@XEX_Crypto項目Discord服務器被盜,在確認拿出服務器權限前,不要點擊任何發布的鏈接。

1.4其他

No.1

4月3日,MEVbots被攻擊,導致損失了25.38million美金,其原因是MEV中的交易被惡意的驗證結點替換。

No.2

4月10,韓國交易所GDAC,遭遇了一起私鑰泄漏的事件,共損失約13million美金。

No.3

4月14日,@BitrueOfficial宣稱他們的一個熱錢包被攻擊,損失約23million美金。

二、安全總結

2023年4月,DeFi領域依舊發生多起安全事件,主要由于智能合約中存在漏洞,以及錯誤配置導致黑客攻擊,造成了重大的財務損失。同時,Arbitrum等新鏈的上線,也使其鏈上的項目成為攻擊者的目標。為了避免類似事件再次發生,開發者需要采取行動,包括在編寫安全代碼時實施最佳實踐、定期審計智能合約以及漏洞賞金計劃。此外,投資者和用戶必須在投資DeFi協議前謹慎行事,充分研究和分析風險。本月社媒詐騙釣魚項目多發,數個項目官方discord被攻擊發布釣魚鏈接,攻擊者與時俱進,偽造多起熱門概念的項目,用戶參與相關項目時,需要時刻保持警惕,請不要隨意點擊可疑鏈接,以防止資產損失。

Mar.2023,Daniel鏈游存在用戶留存低的問題。對于所有關于成為游戲的未來的討論,90%的區塊鏈游戲在30天內就不活躍了.

1900/1/1 0:00:00EuroTether(EUR?)和TetherGold(XAU?)已在BitMart交易所上線Tether宣布EuroTether(EUR?)和TetherGold(XAU?)已上線全球數字資產.

1900/1/1 0:00:00相關閱讀 KuCoinLabs第一季孵化計劃項目解析KuCoinLabs第一季孵化計劃項目解析KuCoinLabs第一季孵化計劃項目解析近日,KuCoinLabs第1季孵化計劃開始.

1900/1/1 0:00:00當提及社交類的應用程序,一個非常明確的事實是:社交媒體一直是Web2大型互聯網科技公司的“兵家必爭之地”.

1900/1/1 0:00:00Pendle在TVL/幣價雙雙實現十倍漲幅后,飛輪增長也即將啟動,作為一個使用ve-tokenomics的代幣,其尚且缺乏一個Convex來充分發揮其潛力.

1900/1/1 0:00:00TRONDAO于上周宣布將成立一億美元的人工智能發展基金,以更好地促進人工智能與區塊鏈技術的整合.

1900/1/1 0:00:00