BTC/HKD+1.06%

BTC/HKD+1.06% ETH/HKD+0.93%

ETH/HKD+0.93% LTC/HKD+0.05%

LTC/HKD+0.05% ADA/HKD+0.11%

ADA/HKD+0.11% SOL/HKD+1.99%

SOL/HKD+1.99% XRP/HKD-0.09%

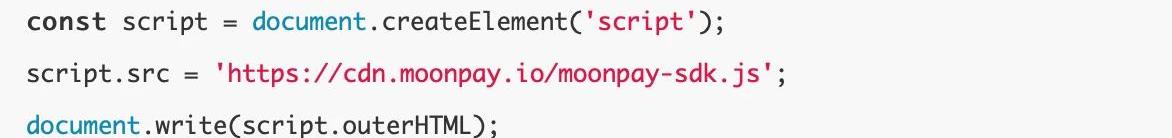

XRP/HKD-0.09%一些天前我們注意到IOTA暫停了主網,雖然早前我們也知道IOTA用戶遭遇了盜幣攻擊,但沒想到IOTA官方會通過暫停主網方式來進行這次盜幣攻擊的阻攔與調查,看來問題很嚴重。隨后,2020/02/19,我們深入分析了官方披露在status.iota.org上的一些線索,開始獨立調查這次嚴重安全事故的具體原因。通過對IOTA官方錢包Trinity新版本發布的分析,我們在其GitHub上進行了版本比對,注意到了MoonPay這個第三方組件被移除,且我們注意到Trinitiy桌面錢包是基于Electron開發的,安全經驗告訴我們,這可能是個大坑,于是,我們2020/02/19時發布了一些推測:慢霧:IOTA用戶Trinity錢包被盜幣攻擊推測IOTA因為近期不少用戶的Trinity錢包被盜幣攻擊,為了阻止攻擊繼續、調查與修復具體原因,主網協調器都暫停運行了。這是一個被低估的經典攻擊,官方沒披露具體攻擊細節,但通過我們的分析,可以做出某些重要推測,首先可以明確的幾個點:不是IOTA區塊鏈協議的問題,是IOTA的Trinity桌面錢包的問題這款桌面錢包基于Electron(一個使用JavaScript為核心構建桌面應用的框架),意味著核心代碼是JavaScript寫的在做該做錢包新舊版本代碼的diff分析時,發現去除了之前內置的一個交易所功能模塊MoonPay,這其中關鍵點是去掉了一段可怕的代碼:

慢霧:近期出現假冒UniSat的釣魚網站,請勿交互:5月13日消息,慢霧首席信息安全官 @IM_23pds 在社交媒體上發文表示,近期有假冒比特幣銘文錢包及交易市場平臺 UniSat 的釣魚網站出現,經慢霧分析,假網站有明顯的傳統針對 ETH、NFT 釣魚團伙的作案特征,或因近期 BRC-20 領域火熱故轉而制作有關該領域的釣魚網站,請用戶注意風險,謹慎辨別。[2023/5/13 15:01:11]

如果這個第三方JavaScript鏈接主動或被黑作惡,那該桌面版錢包就可以認為是完全淪陷了。到這,我們很有理由相信這是個很大的定時炸彈,如果這個定時炸彈是真的炸了,那很吻合官方的一些說辭與解釋,如:盡快升級新版本的Trinity桌面錢包,盡快改密碼,盡快轉移資產到安全種子里等等。且看官方的后續披露。今天(2020/02/22),我們注意到了官方披露了一些細節,基本驗證了我們的推測。https://blog.iota.org/重點關注下這段:TheattackerstartedonNovember27th,2019withaDNS-interceptionProofofConceptthatusedaCloudflareAPIkeytorewritetheapi.moonpay.ioendpoints,capturingalldatagoingtoapi.moonpay.ioforpotentialanalysisorexfiltration.Anotherlonger-runningProofofConceptwasevaluatedbytheattackeronemonthlater,onDecember22nd,2019.OnJanuary25th,2020,theactiveattackonTrinitybegan,wheretheattackerstartedshippingillicitcodeviaMoonpay’sDNSprovideratCloudflare.攻擊者利用MoonPay的CloudflareAPIKey完成了后續一系列劫持攻擊,預估被盜的IOTA達8.55Ti(8550000枚MIOTA,MIOTA現在是交易所默認最小交易單元,當前價格0.267美金/MIOTA)。根據我們歷史經驗,如果Web服務方使用了Cloudflare,而其Cloudflare賬號權限被控制,就可以做到非常完美的中間人劫持攻擊,注入惡意JavaScript。而Trinity桌面錢包又是基于Electron,一個完美的JavaScript執行環境就擺在這,不需要任何特別的越權,JavaScript可以完成用戶或Trinity錢包可以完成的任何事情,其中就包括密碼和種子的盜取等等。由于我們不像IOTA和MoonPay官方,他們擁有足夠的日志記錄來將攻擊過程完整掌握,我們只能通過我們所能接觸到的完成以上推測與相關分析工作。剩下的就希望官方公布具體細節并盡快完成主網的重新運行。在這,我們不得不提的一些安全看法及建議:第三方是可以邪惡的,默認都不可信,軟件安全開發過程一定要警惕第三方依賴,包括第三方組件與第三方JavaScript鏈接注:IOTA基金會聯合創始人DominikSchiener表示:「此次攻擊是由于集成MoonPay的漏洞造成,Trinity錢包所犯的最大錯誤是沒有集成NPM軟件包,并且沒有適當地對集成進行安全審核」。我們站在第三方獨立安全審計的角度認為,這種說法是不嚴謹的,在加密貨幣發展的歷史上,因為NPM包中引用的第三方源而導致的加密貨幣被盜案件不在少數。如知名的「event-stream」事件Cloudflare等第三方CDN/WAF服務很優秀很強大,但如果使用者沒安全管理好自己的賬號權限,其Web服務將會遭遇完美的中間人攻擊公鏈官方錢包的一個致命缺陷可能搞垮一條公鏈,鏈上安全關注的同時,鏈下安全也不能忽視,他們是一直整體,這也是為什么我們關注的是區塊鏈生態安全,而不是僅僅區塊鏈本身的鏈上安全作為IOTA官方錢包Trinity的使用者來說,盡快按官方的指導完成安全加固工作,這個就不多說了相關鏈接:TrinityAttackIncidentPart1:SummaryandnextstepsTrinityAttackIncidentPart2:TrinitySeedMigrationPlanTrinityAttackIncidentPart3:KeyLearnings&TakeawaysIOTAStatusPage:如何看待NPM包event-stream被黑客篡改,發現包含惡意代碼?

慢霧:警惕針對 Blur NFT 市場的批量掛單簽名“零元購”釣魚風險:金色財經報道,近期,慢霧生態安全合作伙伴 Scam Sniffer 演示了一個針對 Blur NFT 市場批量掛單簽名的“零元購”釣魚攻擊測試,通過一個如圖這樣的“Root 簽名”即可以極低成本(特指“零元購”)釣走目標用戶在 Blur 平臺授權的所有 NFT,Blur 平臺的這個“Root 簽名”格式類似“盲簽”,用戶無法識別這種簽名的影響。慢霧安全團隊驗證了該攻擊的可行性及危害性。特此提醒 Blur 平臺的所有用戶警惕,當發現來非 Blur 官方域名(blur.io)的“Root 簽名”,一定要拒絕,避免潛在的資產損失。[2023/3/7 12:46:39]

慢霧:NimbusPlatform遭遇閃電貸攻擊,損失278枚BNB:據慢霧安全團隊情報,2022 年 12 月 14 日, BSC 鏈上的NimbusPlatform項目遭到攻擊,攻擊者獲利約278枚BNB。慢霧安全團隊以簡訊的形式分享如下:

1. 攻擊者首先在 8 天前執行了一筆交易(0x7d2d8d),把 20 枚 BNB 換成 NBU_WBNB 再換成 GNIMB 代幣,然后把 GNIMB 代幣轉入 Staking 合約作質押,為攻擊作準備;

2. 在 8 天后正式發起攻擊交易(0x42f56d3),首先通過閃電貸借出 75477 枚 BNB 并換成 NBU_WBNB,然后再用這些 NBU_WBNB 代幣將池子里的絕大部分 NIMB 代幣兌換出;

3. 接著調用 Staking 合約的 getReward 函數進行獎勵的提取,獎勵的計算是和 rate 的值正相關的,而 rate 的值則取決于池子中 NIMB 代幣和 GNIMB 代幣的價格,由于 NIMB 代幣的價格是根據上一步閃電貸中被操控的池子中的代幣數量來計算的,導致其由于閃電貸兌換出大量的代幣而變高,最后計算的獎勵也會更多;

4. 攻擊者最后將最后獲得的 GNIMB 代幣和擁有的 NIMB 代幣換成 NBU_WBNB 代幣后再換成 BNB,歸還閃電貸獲利;

此次攻擊的主要原因在于計算獎勵的時候僅取決于池子中的代幣數量導致被閃電貸操控,從而獲取比預期更多的獎勵。慢霧安全團隊建議在進行代幣獎計算時應確保價格來源的安全性。[2022/12/14 21:44:29]

慢霧:Cover協議被黑問題出在rewardWriteoff具體計算參數變化導致差值:2020年12月29日,慢霧安全團隊對整個Cover協議被攻擊流程進行了簡要分析。

1.在Cover協議的Blacksmith合約中,用戶可以通過deposit函數抵押BPT代幣;

2.攻擊者在第一次進行deposit-withdraw后將通過updatePool函數來更新池子,并使用accRewardsPerToken來記錄累計獎勵;

3.之后將通過_claimCoverRewards函數來分配獎勵并使用rewardWriteoff參數進行記錄;

4.在攻擊者第一次withdraw后還留有一小部分的BPT進行抵押;

5.此時攻擊者將第二次進行deposit,并通過claimRewards提取獎勵;

6.問題出在rewardWriteoff的具體計算,在攻擊者第二次進行deposit-claimRewards時取的Pool值定義為memory,此時memory中獲取的Pool是攻擊者第一次withdraw進行updatePool時更新的值;

7.由于memory中獲取的Pool值是舊的,其對應記錄的accRewardsPerToken也是舊的會賦值到miner;

8.之后再進行新的一次updatePool時,由于攻擊者在第一次進行withdraw后池子中的lpTotal已經變小,所以最后獲得的accRewardsPerToken將變大;

9.此時攻擊者被賦值的accRewardsPerToken是舊的是一個較小值,在進行rewardWriteoff計算時獲得的值也將偏小,但攻擊者在進行claimRewards時用的卻是池子更新后的accRewardsPerToken值;

10.因此在進行具體獎勵計算時由于這個新舊參數之前差值,會導致計算出一個偏大的數值;

11.所以最后在根據計算結果給攻擊者鑄造獎勵時就會額外鑄造出更多的COVER代幣,導致COVER代幣增發。具體accRewardsPerToken參數差值變化如圖所示。[2020/12/29 15:58:07]

Tags:IOTIOTARINREWARDiota幣最新消息iota幣怎么獲取WOLVERINUSmart Reward Token

編者按:本文來自鏈內參,作者:內參君,Odaily星球日報經授權轉載。《福布斯》2020區塊鏈50強名單于2月19日發布,這是其第二年發布區塊鏈50強的名單,該名單于2019年4月首次發布.

1900/1/1 0:00:00編者按:本文來自:威廉閑談,作者:陳威廉,Odaily星球日報經授權轉載。今天會聊到這個的主要原因是看到我的一個大佬群里在討論這條微博的話題: 簡單來說,就是以太坊在1.0升級到2.0的時候,是.

1900/1/1 0:00:00編者按:本文來自藍狐筆記,Odaily星球日報經授權轉載。前言:ETH2.0有很多新內容新術語,對于剛接觸的讀者來說,會有不少疑惑。本文簡要地將其中比較常用的術語進行簡單闡述,以幫助大家理解.

1900/1/1 0:00:00眾所周知,如今的比特幣早已不再是早年“技術圈的游戲”,它已經吸引了越來越多的人群參與其中,有技術極客,也有金融精英,有商業大咖,也有普通大媽.

1900/1/1 0:00:00編者按:本文來自巴比特資訊,作者:王佳健,星球日報經授權發布。比特幣減半,大家很恐慌,有人說,這可能會造成有史以來最大的礦難.

1900/1/1 0:00:00編者按:本文來自鏈內參,作者:內參君,Odaily星球日報經授權轉載。最新公布的數據顯示,全球最大的加密機構資產管理公司灰度投資目前持有約27.7萬比特幣(BTC),價值28.66億美元.

1900/1/1 0:00:00