BTC/HKD+0.03%

BTC/HKD+0.03% ETH/HKD-1.45%

ETH/HKD-1.45% LTC/HKD-0.86%

LTC/HKD-0.86% ADA/HKD+3.02%

ADA/HKD+3.02% SOL/HKD-0.53%

SOL/HKD-0.53% XRP/HKD-1.42%

XRP/HKD-1.42%2022年6月16日,MetaMask官方公布白帽子發現的一個被稱為demonicvulnerability的安全問題,漏洞影響的版本<10.11.3,由于MM的用戶體量較大,且基于MM進行開發的錢包也比較多,所以這個漏洞的影響面挺大的,因此MM也慷慨支付了白帽子5萬刀的賞金。當團隊向我同步了這個漏洞后,我開始著手對這個漏洞進行分析和復現。漏洞分析

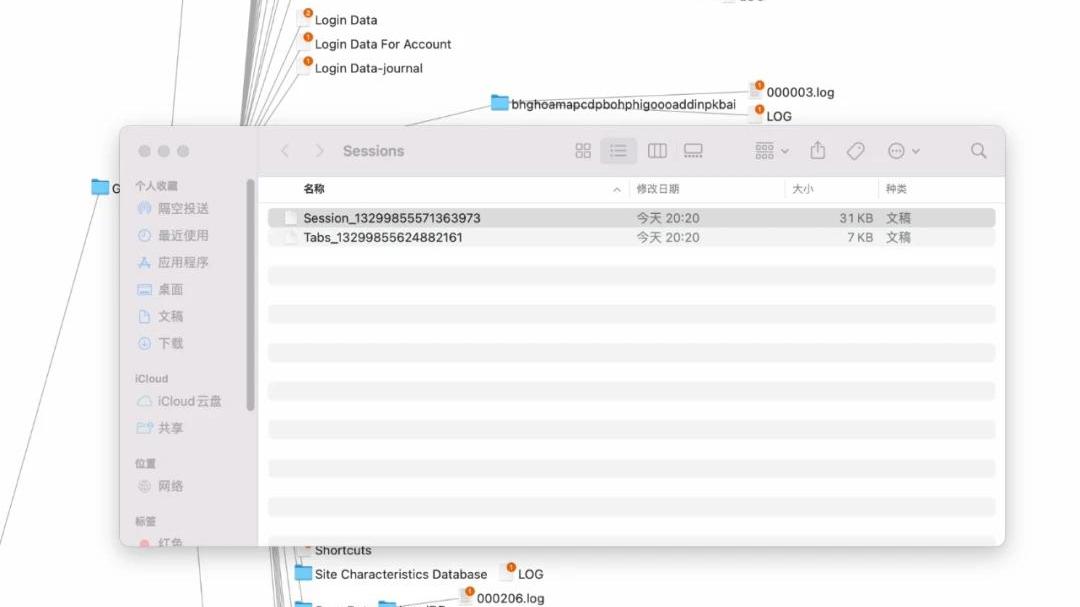

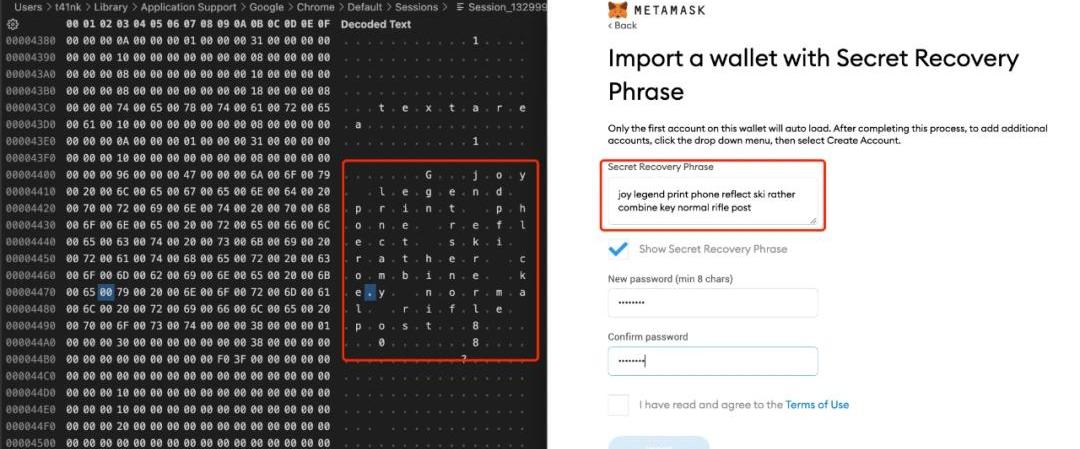

白帽子將這個漏洞命名為demonicvulnerability,具體的漏洞描述比較復雜,為了讓大家更好的理解這個問題,我盡可能用簡單的表述來說明這個問題。在使用MM瀏覽器擴展錢包導入助記詞時,如果點擊"ShowSecretRecoveryPhrase"按鈕,瀏覽器會將輸入的完整助記詞明文緩存在本地磁盤,這是利用了瀏覽器本身的機制,即瀏覽器會將Tabs的頁面中的Text文本從內存保存到本地,以便在使用瀏覽器的時候可以及時保存頁面的狀態,用于下次打開頁面的時候恢復到之前的頁面狀態。基于對這個漏洞的理解,我開始進行漏洞復現,由于MM僅對這個漏洞進行簡要的描述并不公開漏洞細節,所以在復現的時候遇到了如下的問題:緩存被記錄到磁盤中的文件路徑未知緩存何時被記錄到磁盤未知為了解決問題1,我開始對瀏覽器的緩存目錄結構進行分析和測試,發現在使用瀏覽器(chrome)的時候相關的Tabs緩存是記錄到了如下的目錄:Tabs緩存路徑:/Users/$(whoami)/Library/ApplicationSupport/Google/Chrome/Default/Sessions/

慢霧:DEUS Finance 二次被黑簡析:據慢霧區情報,DEUS Finance DAO在4月28日遭受閃電貸攻擊,慢霧安全團隊以簡訊的形式將攻擊原理分享如下:

1.攻擊者在攻擊之前先往DeiLenderSolidex抵押了SolidexsAMM-USDC/DEI的LP。

2.在幾個小時后攻擊者先從多個池子閃電貸借出143200000USDC。

3.隨后攻擊者使用借來的USDC在BaseV1Pair進行了swap操作,兌換出了9547716.9個的DEI,由于DeiLenderSolidex中的getOnChainPrice函數是直接獲取DEI-USDC交易對的代幣余額進行LP價格計算。因此在此次Swap操作中將拉高getOnChainPrice函數獲取的LP價格。

4.在進行Swap操作后,攻擊者在DeiLenderSolidex合約中通過borrow函數進行借貸,由于borrow函數中用isSolvent進行借貸檢查,而在isSolvent是使用了getOnChainPrice函數參與檢查。但在步驟3中getOnChainPrice的結果已經被拉高了。導致攻擊者超額借出更多的DEI。

5.最后著攻擊者在把用借貸出來DEI兌換成USDC歸還從幾個池子借出來的USDC,獲利離場。

針對該事件,慢霧安全團隊給出以下防范建議:本次攻擊的原因主要在于使用了不安全的預言機來計算LP價格,慢霧安全團隊建議可以參考Alpha Finance關于獲取公平LP價格的方法。[2022/4/28 2:37:18]

慢霧:nanotron安全審計報告是偽造的:慢霧科技發推表示:團隊并沒有對于nanotron進行審計,項目的安全審計報告是偽造的,請注意防范風險。[2020/10/8]

然后繼續解決問題2:Sessions目錄會記錄Tabs的緩存,為了找出緩存被記錄的時間節點,我對導入助記詞的整個流程進行了分解,然后在每一步操作之后去觀察Sessions的數據變化。發現在如下這個頁面輸入助記詞數據后,需要等待10-20s,然后關閉瀏覽器,明文的助記詞信息就會被記錄到Sessions緩存數據中。

慢霧:Lendf.Me攻擊者剛歸還了126,014枚PAX:慢霧安全團隊從鏈上數據監測到,Lendf.Me攻擊者(0xa9bf70a420d364e923c74448d9d817d3f2a77822)剛向Lendf.Me平臺admin賬戶(0xa6a6783828ab3e4a9db54302bc01c4ca73f17efb)轉賬126,014枚PAX,并附言\"Better future\"。隨后Lendf.Me平臺admin賬戶通過memo回復攻擊者并帶上聯系郵箱。此外,Lendf.Me攻擊者錢包地址收到一些受害用戶通過memo求助。[2020/4/20]

分析結論

用戶正常在使用MM的時候是將助記詞相關的數據放入內存中進行存儲,一般認為是相對較為安全的,但是由于demonicvulnerability這個漏洞導致助記詞會被緩存到本地磁盤,因此就會有如下的新的利用場景:明文的助記詞數據緩存在本地磁盤,可以被其他應用讀取,在PC電腦中很難保證其他應用程序不去讀取Sessions緩存文件。明文的助記詞數據緩存在本地磁盤,如果磁盤未被加密,可以通過物理接觸恢復助記詞。比如在類似維修電腦等場景下,當他人對電腦進行物理接觸時可以從硬盤中讀取助記詞數據。作為普通用戶,如果你使用過MetaMaskVersion<10.11.3,且在導入助記詞的時候點擊了ShowSecretRecoveryPhrase,那么你的助記詞有可能泄露了,可以參考MetaMask的文章對磁盤進行加密并更換錢包遷移數字資產。作為擴展錢包項目方,如果采用了在Tabs頁面中以Text的方式輸入助記詞導入錢包,均受到demonicvulnerability漏洞的影響,可以參考MetaMaskVersion>=10.11.3的實現,為每個助記詞定義單獨的輸入框,并且輸入框的類型為Password。參考鏈接

Tags:ENDLENDIONDEITEND價格BlendFrench Connection FinanceDEIP價格

Terra將會被加密市場永遠銘記。Terra最初旨在創造實驗性的穩定幣。在短短一年里,Terra成為本輪周期中表現最好的資產之一,也發生了主流幣有史以來最壯觀的崩盤.

1900/1/1 0:00:00經Odaily星球日報不完全統計,6月6日-6月12日當周公布的海內外區塊鏈融資事件共60起,較前一周有大幅增加;已披露融資總額約為7.4億美元,較前一周有一定增加.

1900/1/1 0:00:00Odaily星球日報譯者|念銀思唐 摘要: -Immutable推出了一個5億美元的生態系統發展基金,以支持基于其以太坊Layer2擴容平臺ImmutableX構建的項目.

1900/1/1 0:00:00“我的錢包突然獲得了一個未知NFT收藏品的空投,然后有人提供了1WETH的報價。這是怎么回事?接受它安全嗎?” 長話短說,這些都是騙局,你無法通過交互獲利.

1900/1/1 0:00:00本文來自TheSeeDAO。 無聊猿項目方帶著新土地項目瞄準了元宇宙本篇文章是借otherside項目發布之際,對YugaLabs的發展歷程,圍繞BAYC對YugaLabs的一系列舉動,以及為什.

1900/1/1 0:00:00進入2022年,加密資產市場走熊,但出現了板塊輪動現象。熱度先從DeFi2.0的瘋狂走到泡沫破滅,又在穩定幣大戰與熄火中消失,PFP頭像類NFT也逐漸從狂歡走入沉寂.

1900/1/1 0:00:00