BTC/HKD+2.14%

BTC/HKD+2.14% ETH/HKD+2.92%

ETH/HKD+2.92% LTC/HKD+1.82%

LTC/HKD+1.82% ADA/HKD+2%

ADA/HKD+2% SOL/HKD+1.33%

SOL/HKD+1.33% XRP/HKD+2.95%

XRP/HKD+2.95%前言

慢霧科技發布《2022上半年區塊鏈安全及反洗錢分析報告》,聚焦于2022年上半年區塊鏈行業所發生的重大事件,主要介紹區塊鏈行業各賽道的安全狀況,延伸并提煉出上半年發生的典型安全事件以及常見攻擊手法。同時對典型安全事件的被盜資金流向進行分析,并通過歸納總結,首次公布一種針對混幣器資金追蹤的高級分析方法。由于篇幅限制,這里僅羅列分析報告中的關鍵內容,完整內容可通過文末PDF下載。

慢霧:Uwerx遭受攻擊因為接收地址會多銷毀掉from地址轉賬金額1%的代幣:金色財經報道,Uwerx遭到攻擊,損失約174.78枚ETH,據慢霧分析,根本原因是當接收地址為 uniswapPoolAddress(0x01)時,將會多burn掉from地址的轉賬金額1%的代幣,因此攻擊者利用uniswapv2池的skim功能消耗大量WERX代幣,然后調用sync函數惡意抬高代幣價格,最后反向兌換手中剩余的WERX為ETH以獲得利潤。據MistTrack分析,黑客初始資金來自Tornadocash轉入的10 BNB,接著將10 BNB換成1.3 ETH,并通過Socket跨鏈到以太坊。目前,被盜資金仍停留在黑客地址0x605...Ce4。[2023/8/2 16:14:10]

一、背景

慢霧:Harmony Horizon bridge遭攻擊簡析:據慢霧安全團隊消息,Harmony Horizon bridge 遭到黑客攻擊。經慢霧 MistTrack 分析,攻擊者(0x0d0...D00)獲利超 1 億美元,包括 11 種 ERC20 代幣、13,100 ETH、5,000 BNB 以及 640,000 BUSD,在以太坊鏈攻擊者將大部分代幣轉移到兩個新錢包地址,并將代幣兌換為 ETH,接著將 ETH 均轉回初始地址(0x0d0...D00),目前地址(0x0d0...D00)約 85,837 ETH 暫無轉移,同時,攻擊者在 BNB 鏈暫無資金轉移操作。慢霧 MistTrack 將持續監控被盜資金的轉移。[2022/6/24 1:28:30]

本節分為區塊鏈生態與監管、區塊鏈安全態勢及反洗錢態勢三部分。區塊鏈生態與監管

慢霧:Crosswise遭受攻擊因setTrustedForwarder函數未做權限限制:據慢霧區情報,2022年1月18日,bsc鏈上Crosswise項目遭受攻擊。慢霧安全團隊進行分析后表示,此次攻擊是由于setTrustedForwarder函數未做權限限制,且在獲取調用者地址的函數_msg.sender()中,寫了一個特殊的判斷,導致后續owner權限被轉移以及后續對池子的攻擊利用。[2022/1/19 8:57:48]

從政策監管來看,2022年無疑是加密監管新紀元的開端,加密貨幣市場正在步向合規化;從產業賦能來看,區塊鏈產業發展機遇與挑戰并存,區塊鏈技術正在從“可用”走向“好用”;從市場發展來看,雖然加密貨幣在上半年經歷了令人難以置信的動蕩,但全球區塊鏈市場整體上仍在蓬勃發展。區塊鏈安全態勢

慢霧:警惕ETH新型假充值,已發現在野ETH假充值攻擊:經慢霧安全團隊監測,已發現存在ETH假充值對交易所攻擊的在野利用,慢霧安全團隊決定公開修復方案,請交易所或錢包及時排查ETH入賬邏輯,必要時聯系慢霧安全團隊進行檢測,防止資金丟失。建議如沒有把握成功修復可先臨時暫停來自合約地址的充值請求。再進行如下修復操作:1、針對合約ETH充值時,需要判斷內聯交易中是否有revert的交易,如果存在revert的交易,則拒絕入賬。2、采用人工入賬的方式處理合約入賬,確認充值地址到賬后才進行人工入賬。同時需要注意,類以太坊的公鏈幣種也可能存在類似的風險。[2020/5/23]

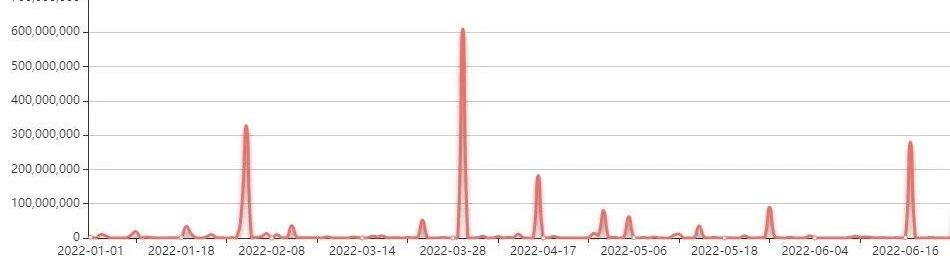

根據慢霧區塊鏈被黑事件檔案庫統計,截至6月30日,2022上半年安全事件共187件,損失高達19.76億美元。

區塊鏈反洗錢態勢

匿名性與不可逆是加密貨幣交易的天然屬性,正是這樣的原因,在加密貨幣犯罪頻發的情況下,區塊鏈反洗錢處于一個至關重要的位置,也是阻止黑客成功變現的最后防線。面對黑客無孔不入的威脅,不同的群體也不約而同的“組建”起反洗錢同盟,其中包括交易平臺/資金管理平臺/項目方、監管方和區塊鏈安全公司。2022上半年這些群體的反洗錢動態如何?在反洗錢分析過程中,始終存在著幾個核心的問題:發起攻擊的手續費來自哪里?洗錢的資金去了哪里?詳情見文末的PDF文件內容。二、區塊鏈安全現狀

本節分為區塊鏈生態安全概覽、攻擊手法概覽及典型安全事件三部分。區塊鏈生態安全概覽

根據慢霧區塊鏈被黑事件檔案庫統計,截至6月30日,DeFi安全事件約100起,損失超16.3億美元。其中在BSC、ETH、Fantom、Solana、Polygon、Avalanche、跨鏈橋上發生的安全事件數量分別為47起、29起、8起、5起、2起、1起、7起,所造成損失分別為1.4億美元、3.08億美元、5491萬美元、6383萬美元、1310萬美元、830萬美元、10.43億美元。值得注意的是上半年損失金額上億美元的事件4起中就有3起來自跨鏈橋。NFT賽道安全事件約48起,損失超6281萬美元。在上半年,全球共發生4起交易平臺安全事件,損失超7770萬美元。攻擊手法概覽

187起安全事件中,攻擊手法主要分為四類:由項目自身設計缺陷和各種合約漏洞引起的攻擊;包含RugPull、釣魚攻擊等手法的Scam;由于私鑰泄露引起的資產損失;前端惡意攻擊,這四種主要攻擊手法占比安全事件總數量的95%。典型安全事件

此節選取了上半年部分典型安全事件,選取標準為損失較大,發生次數較多,影響范圍較廣及手法較新的事件。三、典型安全事件反洗錢分析

工具和方法

1、工具:MistTrackMistTrack反洗錢追蹤系統是一套由慢霧科技創建的專注于打擊加密貨幣洗錢活動的SaaS系統,具有資金風險評分模塊、交易行為分析模塊、資金溯源追蹤模塊、資金監控模塊等核心功能。通過標記1千多個地址實體、2億多個地址標簽,10萬多個威脅情報地址,以及超過9000萬個與惡意活動相關的地址,MistTrack為反洗錢分析和研究提供了全面的情報數據幫助。通過對任意錢包地址進行交易特征分析、行為畫像以及追蹤調查,MistTrack在反洗錢分析評估工作中起到至關重要的作用。2、方法:從區塊鏈反洗錢資金態勢中我們可以看到很多被黑事件發生后,在ETH/BSC鏈上的資金都不約而同的流向了一片灰暗之地——Tornado.Cash,Tornado.Cash已成為ETH/BSC鏈上反洗錢的主戰場。我們將提出一個針對Tornado.Cash資金轉出的分析方法。而在BTC鏈上,通過區塊鏈反洗錢資金態勢我們可以看到ChipMixer和Blender是黑客的常用洗錢平臺。Blender目前已被美國財政部制裁,ChipMixer流入洗錢資金量巨大,我們同樣需要提出一個針對ChipMixer資金轉出的分析方法。反洗錢分析詳述

本小節使用MistTrack基礎分析工具對11起典型安全事件展開了反洗錢分析,通過反洗錢分析清晰闡述“攻擊手續費來源是什么”、“錢去了哪里”的問題,并創造性的提出了一種數據分析方法來分析Tornado.Cash和ChipMixer的提款。四、寫在最后

本分析報告內容基于我們對區塊鏈行業的理解、慢霧區塊鏈被黑檔案庫SlowMistHacked以及反洗錢追蹤系統MistTrack的數據支持。但由于區塊鏈的“匿名”特性,我們在此并不能保證所有數據的絕對準確性,也不能對其中的錯誤、疏漏或使用本報告引起的損失承擔責任。同時,本報告不構成任何投資建議或其他分析的根據。本報告中若有疏漏和不足之處,歡迎大家批評指正。完整報告

我們都聽說過特洛伊木馬的故事。特洛伊木馬真正的危險在于它們讓你感到安全,你永遠不會期待任何威脅,而恰恰在你覺得最安全的時候,才是你最脆弱的時候.

1900/1/1 0:00:00Odaily星球日報譯者|念銀思唐RevolutLtd.計劃在未來6個月內將其在歐洲、英國和美國的加密貨幣員工人數增加20%,這是當前數字資產行業低迷時期的一個亮點.

1900/1/1 0:00:00一、一個野生鏈游研究者的觀點今天終于有沖動開始寫這個新系列的文章了,WLabs的小伙伴們善意的勸告過:瓜哥啊,這種展望行業未來的理論分析文章,游戲玩家會去認真看的很少啊.

1900/1/1 0:00:00熊市之下以太坊去中心化域名ENS卻持續高速增長,7月份獨立地址數突破50萬,新注冊ENS域名378442個,超過此前5月創下的最高記錄,創歷史新高.

1900/1/1 0:00:00作者|秦曉峰編輯|郝方舟出品|Odaily星球日報 一、整體概述 以太坊測試網Sepolia將于區塊高度1735371進行合并后的執行層升級.

1900/1/1 0:00:002021年,以太坊經歷了兩輪比較重要的硬分叉升級。首先是在區塊高度12,244,000的柏林硬分叉,升級內容包括了對合約的各種優化,涵蓋Gas效率、對以太坊虛擬機讀取代碼方式的更新以及防范DDO.

1900/1/1 0:00:00