BTC/HKD+1.08%

BTC/HKD+1.08% ETH/HKD+1.98%

ETH/HKD+1.98% LTC/HKD+1.81%

LTC/HKD+1.81% ADA/HKD+3.47%

ADA/HKD+3.47% SOL/HKD+2.53%

SOL/HKD+2.53% XRP/HKD+2.65%

XRP/HKD+2.65%

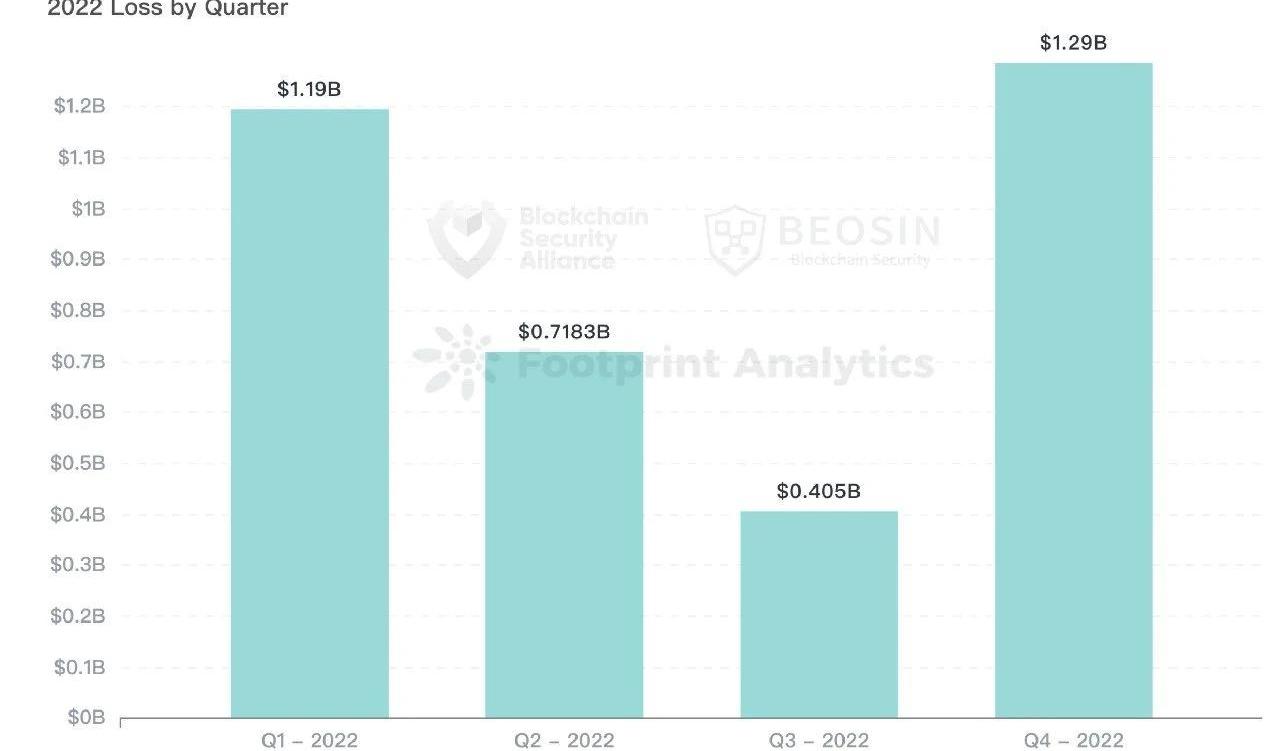

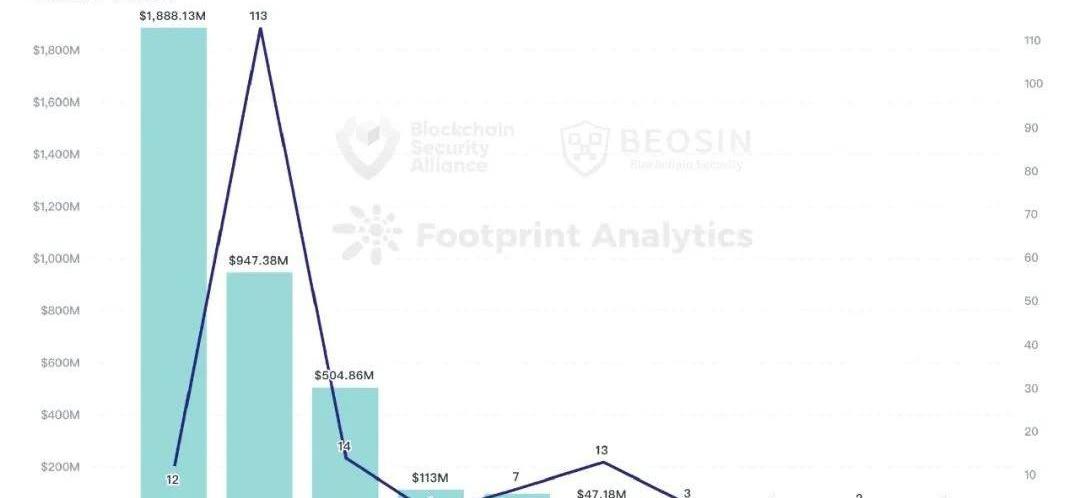

*本報告由Beosin、BuidlerDAO、LegalDAO、FootprintAnalytics聯合出品。《2022年全球Web3區塊鏈安全態勢報告及加密行業監管政策總結》完整版2022年全年,BeosinEagleEye安全風險監控、預警與阻斷平臺共監測到Web3領域主要攻擊事件超167起,因各類攻擊造成的總損失達到了36億384萬美元,較2021年攻擊類損失增加了47.4%。其中單次損失超過一億美元的安全事件共10起,1000萬至一億美元的安全事件共21起。

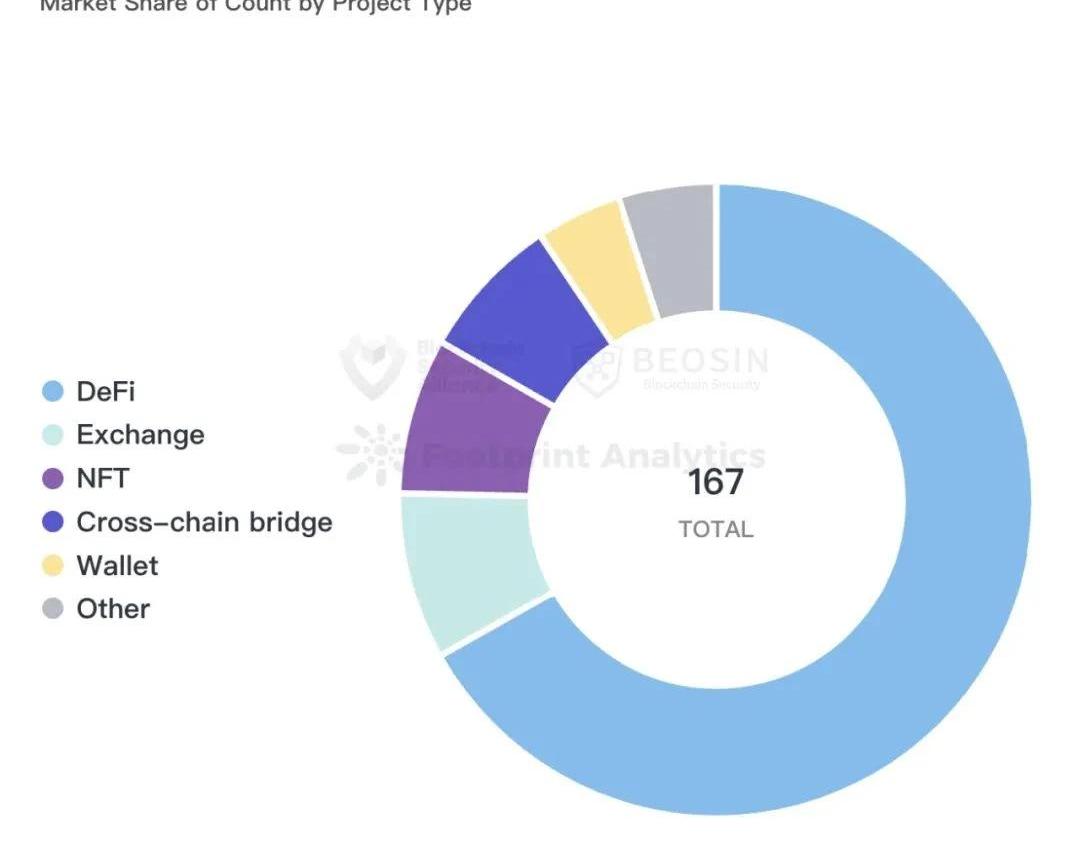

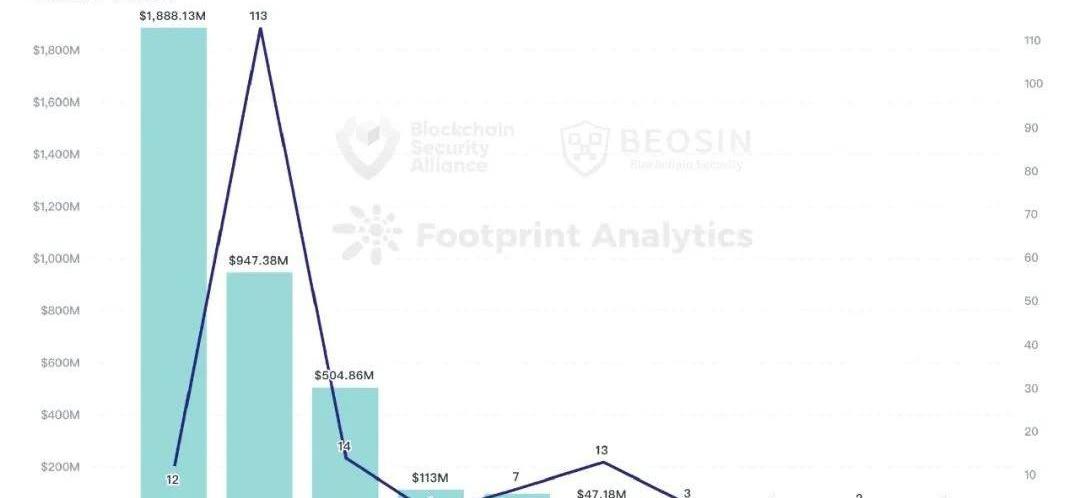

從項目類型來看,12次跨鏈橋安全事件共造成了約18.9億美元損失,居所有項目類型損失的第一位。DeFi類型項目被攻擊了113次,約為67.6%,是被攻擊頻次最高的項目類型。2022年共有20條公鏈發生過重要安全事件,按損失金額排名前三的分別是Ethereum、BNBChain、Solana;按攻擊事件次數排名前三的分別是BNBChain、Ethereum、Solana。漏洞利用為全年頻率最高、且損失最多的攻擊方式。2022年全年涉及漏洞利用的攻擊事件有87起,總損失達到了14.58億美元。在2022年監測到的167次主要攻擊事件里,經過審計與未經審計的項目幾乎各占一半,比例分別為51.5%和48.5%。2022年約有13.96億美元的被盜資金轉入了TornadoCash,占所有攻擊事件損失資金的38.7%。全年約有2.89億美元的被盜資金得以追回,僅占所有損失的8%。

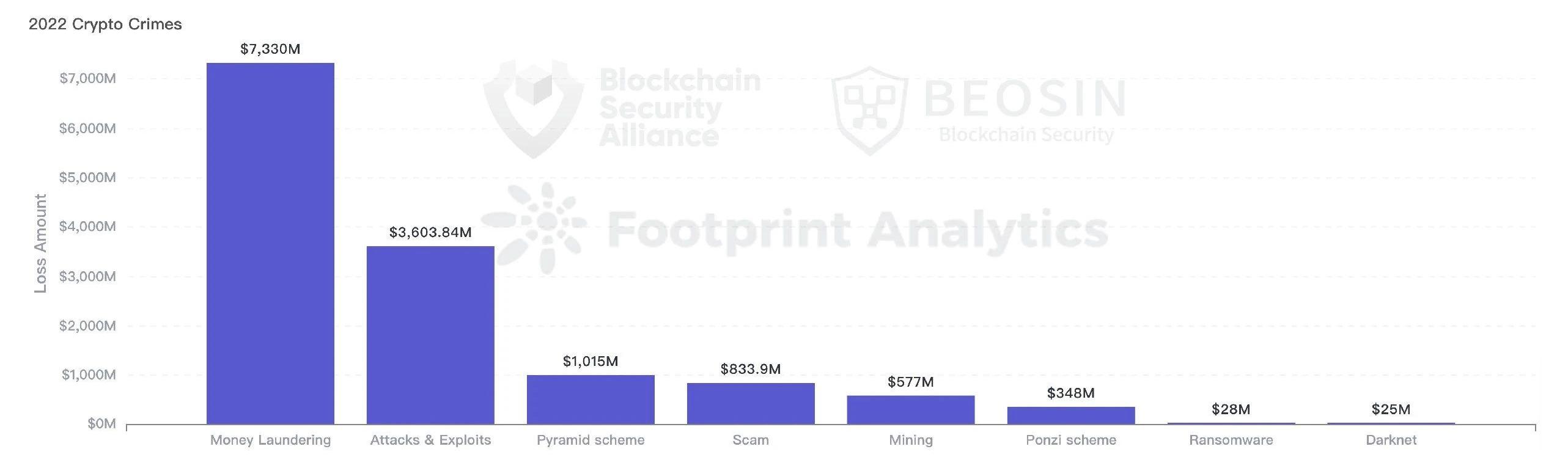

全年區塊鏈領域犯罪金額達到了137億6074美元。其中洗錢類占73.3億美元,攻擊事件36億美元,傳銷類10.15億美元,詐騙類8.3億美元。全年詐騙類事件中,包括Rugpull事件243起,總涉及金額達到了4.25億美元。約86.4%的項目跑路金額集中在幾千至幾十萬美元區間。

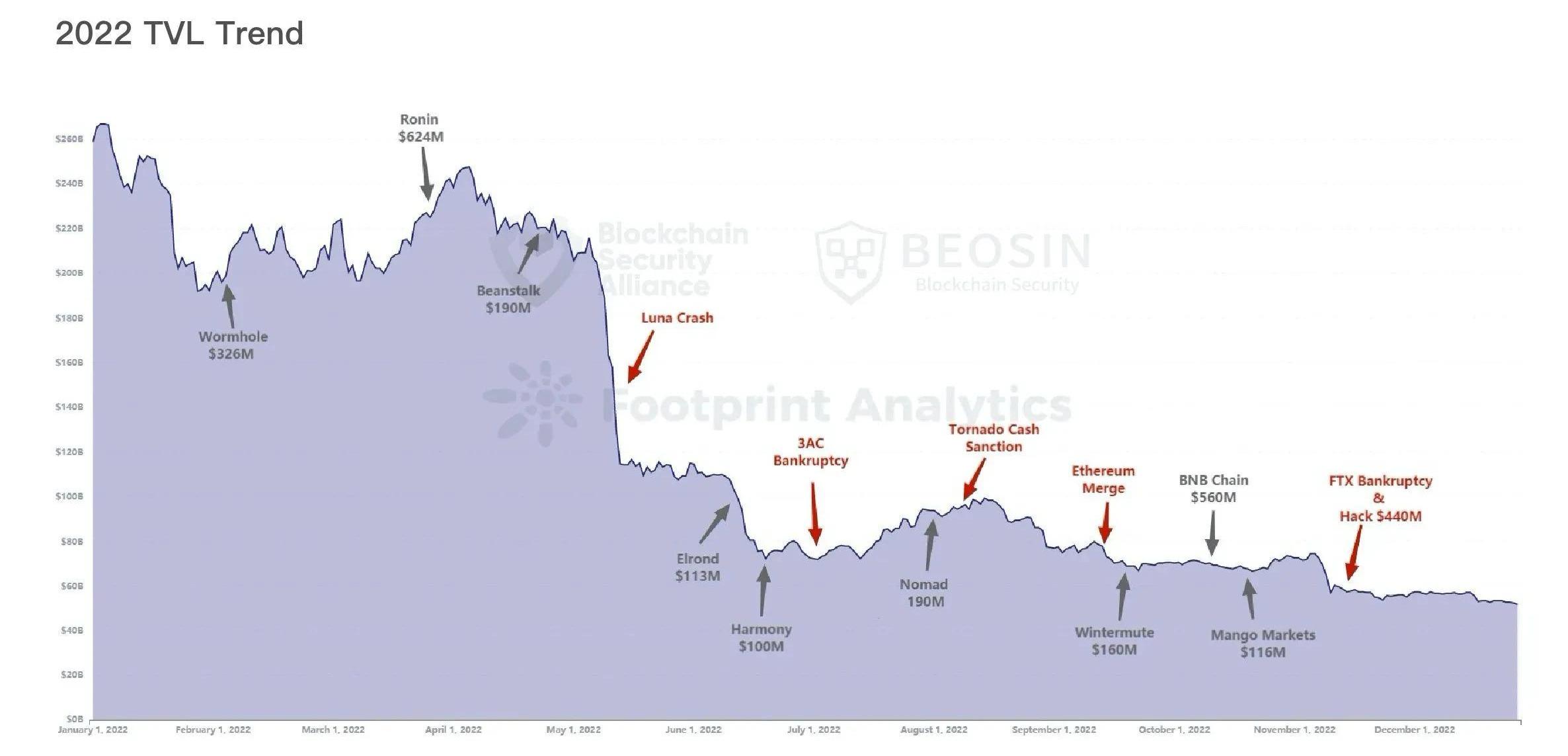

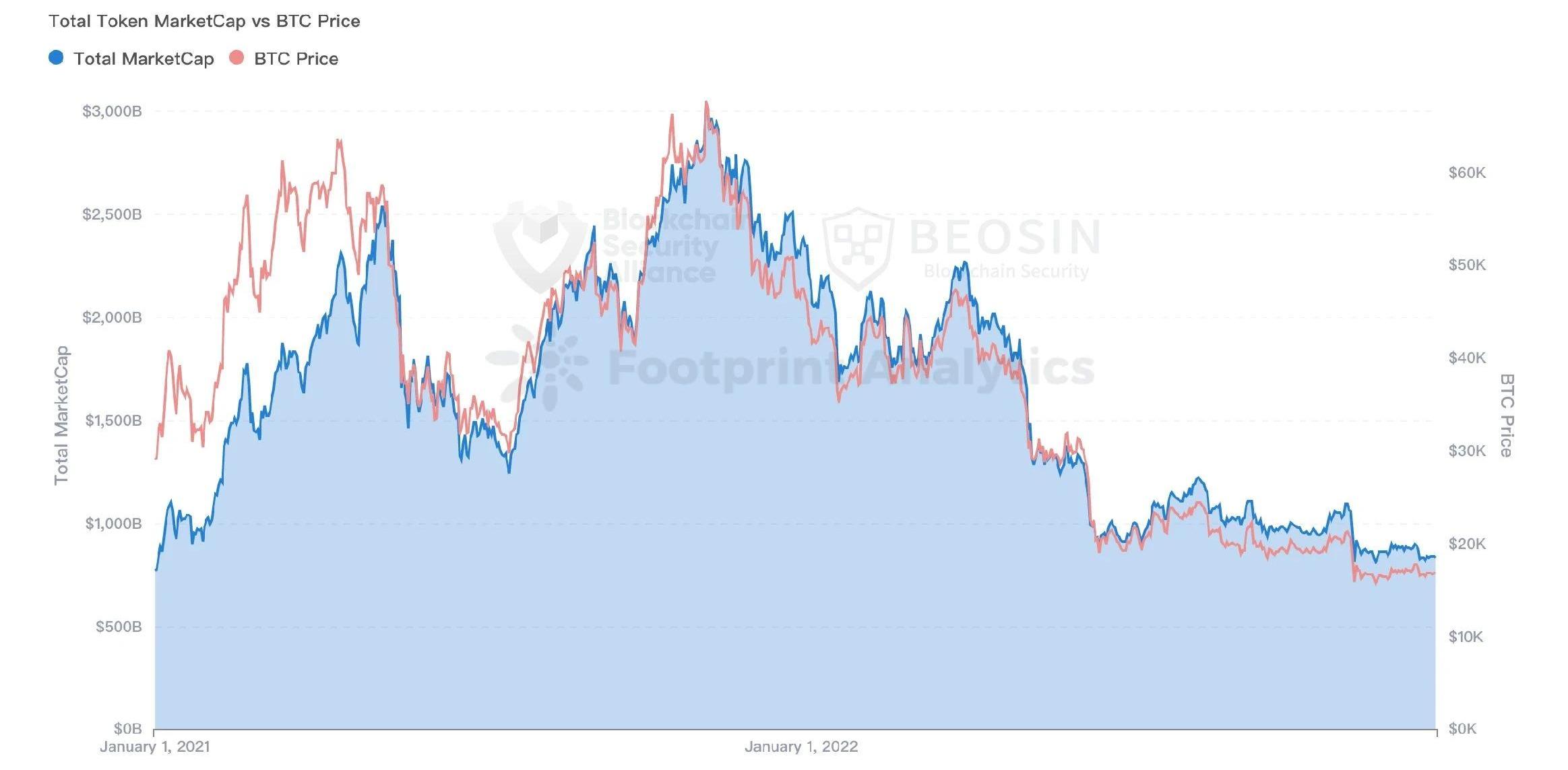

2022全球加密貨幣市場市值大幅縮水,年底TVL較年初高峰時期下降了約80%。市場遭受重創,出現了以三箭資本、Luna、FTX為代表的一系列黑天鵝事件。

Beosin:ETH鏈上SCO項目Rug Pull:金色財經報道,區塊鏈安全審計公司Beosin旗下Beosin?EagleEye安全風險監控、預警與阻斷平臺監測顯示,ETH鏈上SCO項目Rug Pull,獲利90ETH,約17萬美元。[2023/7/21 15:50:12]

在全球市值大幅縮水的情況下,2022年區塊鏈安全領域總體犯罪數據仍然達到了137億美元,攻擊事件更是較2021年大幅增加。2022年全球區塊鏈安全態勢總體十分嚴峻,對2023年的安全行業也提出了更高、更迫切的需求。如何應對猖獗的黑客攻擊、如何加快建立全球監管體系、如何迎來技術突破解決已有的安全行業弊端,這些都將是2023年需要重點思考和迫切解決的問題。一、2022十大安全事件回顧

2022年3月29日,BeosinEagleEye安全風險監控、預警與阻斷平臺監測顯示,AxieInfinity側鏈Ronin遭到攻擊,按照當時的價格來算有約6.24億美元的加密貨幣被盜。黑客先利用盜取的私鑰偽造提款憑證,這個提款憑證至少需要5個簽名者同意才可以成功,最后攻擊者設法控制了5個驗證器成功執行了提款憑證盜取了鏈上資金。據調查,黑客通過社工的方式向SkyMavis的工程師發送虛假的offer錄取信,該文檔允許黑客滲透到Ronin的系統。攻擊發生后,攻擊者將被盜資產分散到了多個地址,并分批次通過TornadoCash進行清洗。5月20日,Ronin攻擊者將最后一筆盜取資金轉入TornadoCash,所有資產清洗完成。6月28日,Ronin在推特宣布重新開放。Beosin安全團隊對此類跨鏈橋項目給出以下建議:1、注意簽名服務器的安全性;2、簽名服務在相關業務下線時,應及時更新策略,關閉對應的服務模塊,并且可以考慮棄用對應的簽名賬戶地址;3、多簽驗證時,多簽服務之間應該邏輯隔離,獨立對簽名內容進行驗證,不能出現部分驗證者能夠直接請求其它驗證者進行簽名而不用經過驗證的情況;4、項目方應實時監控項目資金異常情況。

2022年10月7日,BeosinEagleEye安全風險監控、預警與阻斷平臺監測顯示,BNBChain跨鏈橋“代幣中心”遭遇黑客攻擊,黑客首先于區塊高度21955968通過調用合約繳納100BNB注冊成為Relayer。凌晨兩點半左右開始,黑客從BNBChain的“代幣中心”系統合約分兩次共獲取了200萬枚BNB。并將其中90萬枚BNB在BNBChain上借貸協議Venus進行抵押,借出6250萬BUSD、5000萬USDT、3500萬USDC。Beosin安全團隊分析發現由于幣安跨鏈橋BSCTokenHub在進行跨鏈交易驗證時,使用了一個特殊的預編譯合約用于驗證IAVL樹。而該實現方式存在漏洞,該漏洞可能允許攻擊者偽造任意消息。10月24日,幣安創始人趙長鵬表示,已在執法部門幫助下縮小了攻擊者身份的可能范圍。此外,趙長鵬還表示能夠凍結大約80%到90%的被盜資金,實際損失在1億美元左右。

Beosin:BSC鏈上的gala.games項目遭受攻擊事件簡析:金色財經報道,根據區塊鏈安全審計公司Beosin旗下Beosin EagleEye 安全風險監控、預警與阻斷平臺監測顯示,BSC鏈上的gala.games項目遭受攻擊,Beosin分析發現由于pNetwork項目的bridge配置錯誤導致pTokens(GALA) 代幣增發,累計增發55,628,400,000枚pTokens(GALA),攻擊者已經把部分pTokens(GALA) 兌換成12,976個BNB,攻擊者(0x6891A233Bca9E72A078bCB71ba02aD482A44e8C1)累計獲利約434萬美元。Beosin Trace追蹤發現被盜金額還存在攻擊者地址中。

第一筆攻擊交易:0x4b239b0a92b8375ca293e0fde9386cbe6bbeb2f04bc23e7c80147308b9515c2e

第二筆攻擊交易:0x439aa6f526184291a0d3bd3d52fccd459ec3ea0a8c1d5bf001888ef670fe616d[2022/11/4 12:17:00]

2022年11月15日,在FTX宣布破產后不久,便傳出其遭到黑客攻擊,BeosinEagleEye安全風險監控、預警與阻斷平臺監測顯示,本次涉及金額約4.4億美元。當時FTX社區聊天管理員向交易所的官方電報組發送了一條消息,指出該破產平臺已被黑客入侵,所有應用程序都是惡意軟件。管理員建議用戶刪除該應用程序,不要訪問該網站或打開他們的移動應用程序,因為這很可能會感染木馬。由于還有很多未知數,許多人認為,這很可能是內部人員的操作。

2022年2月3日,BeosinEagleEye安全風險監控、預警與阻斷平臺監測顯示,Wormhole遭到黑客攻擊,導致約3.26億美元的損失。Beosin安全團隊分析發現黑客利用了Wormhole合約中的簽名驗證漏洞,這個漏洞允許黑客偽造sysvar帳戶來鑄造wETH。這個漏洞已經在Solana1.9.4中被修補,離最終上線還需要審核過程,而黑客正是利用這個間隙對仍在使用Solana1.8的合約展開了攻擊。攻擊發生后,Wormhole宣布已恢復其跨鏈橋資金,并已重新上線。加密投資基金JumpCrypto2月4日宣布,已投入12萬枚以太坊以彌補跨鏈橋Wormhole的被盜損失,以支持Wormhole繼續發展。

Beosin:UVT項目被黑客攻擊事件簡析,被盜資金已全部轉入Tornado Cash:金色財經報道,據Beosin EagleEye 安全預警與監控平臺檢測顯示,UVT項目被黑客攻擊,涉及金額為150萬美元。攻擊交易為0x54121ed538f27ffee2dbb232f9d9be33e39fdaf34adf993e5e019c00f6afd499

經Beosin安全團隊分析,發現攻擊者首先利用開發者部署的另一個合約的具有Controller權限的0xc81daf6e方法,該方法會調用被攻擊合約的0x7e39d2f8方法,因為合約具有Controller權限,所以通過驗證直接轉走了被攻擊合約的所有UVT代幣,Beosin安全團隊通過Beosin Trace進行追蹤,發現被盜資金已全部轉入Tornado Cash。[2022/10/27 11:48:46]

2022年9月20日,BeosinEagleEye安全風險監控、預警與阻斷平臺監測顯示,Wintermute在DeFi黑客攻擊中損失1.6億美元。Beosin安全團隊分析發現攻擊者頻繁的利用0x0000000fe6a...地址調用0x00000000ae34...合約的0x178979ae函數向攻擊者合約轉賬,通過反編譯合約,發現調用0x178979ae函數需要權限校驗,通過函數查詢,確認0x0000000fe6a地址擁有setCommonAdmin權限,并且該地址在攻擊之前和該合約有正常的交互,那么可以確認0x0000000fe6a的私鑰被泄露。9月21日,Wintermute確認其于6月份使用Profanity和一個內部工具來創建錢包地址,而該Profanity工具存在私鑰爆破的風險。

2022年10月12日,BeosinEagleEye安全風險監控、預警與阻斷平臺監測顯示,Solana上的Mango協議遭受黑客攻擊,受影響金額約1.16億美元。黑客使用了兩個賬戶,一共1000萬USDT起始資金,就撬動上億資產。本次攻擊主要原因是因為杠桿合約沒有限制Mango開倉的頭寸,導致攻擊者可以拉高Mango代幣獲利。

2022年6月5日,BeosinEagleEye安全風險監控、預警與阻斷平臺監測顯示,區塊鏈網絡Elrond遭受黑客攻擊,黑客“獲得”了近165萬枚EGLD,并且通過去中心化交易所Maiar砸盤,導致內部$EGLD暴跌92%,接著官方暫停了DEX以及相關APIs,并表示已經評估應對方案。Elrond事后發布報告稱,攻擊者沒有利用任何智能合約代碼漏洞,問題出在虛擬機上。Elrond生態DEX項目Maiar此前出現的bug已經解決,幾乎所有被盜取的資金都已被追回。已知錯誤造成的剩余缺失資金都將由Elrond基金會全額承擔。

Beosin:XaveFinance項目遭受黑客攻擊事件分析:金色財經報道,據Beosin EagleEye平臺監測顯示,XaveFinance項目遭受黑客攻擊,導致RNBW增發了1000倍。攻擊交易為0xc18ec2eb7d41638d9982281e766945d0428aaeda6211b4ccb6626ea7cff31f4a。Beosin安全團隊分析發現攻擊者首先創建攻擊合約0xe167cdaac8718b90c03cf2cb75dc976e24ee86d3,該攻擊合約首先調用DaoModule合約0x8f90的executeProposalWithIndex()函數執行提案,提案內容為調用mint()函數鑄造100,000,000,000,000個RNBW,并將ownership權限轉移給攻擊者。最后黑客將其兌換為xRNBW,存放在攻擊者地址上(0x0f44f3489D17e42ab13A6beb76E57813081fc1E2)。目前被盜資金還存放在攻擊者地址,Beosin Trace將對被盜資金進行持續追蹤。[2022/10/9 12:50:38]

2022年6月24日,BeosinEagleEye安全風險監控、預警與阻斷平臺監測顯示,以太坊與Harmony間跨鏈橋Horizon遭遇攻擊,損失約1億美元。Harmony創始人表示,Horizon被攻擊并非因為智能合約漏洞,而是由私鑰泄露導致。雖然Harmony對私鑰進行了加密存儲,但攻擊者還是解密了其中部分私鑰并簽名了一些未經授權的交易。攻擊發生后,Harmony立即停止了Horizon橋,以防止進一步的交易。然后,它聯系了聯邦調查局和多個網絡安全和交易所合作伙伴,以調查、跟蹤和協助檢索被盜資產。然而黑客還是通過TornadoCash對贓款進行了清洗。7月27日,Harmony發布了補償提案。二、被攻擊項目類型

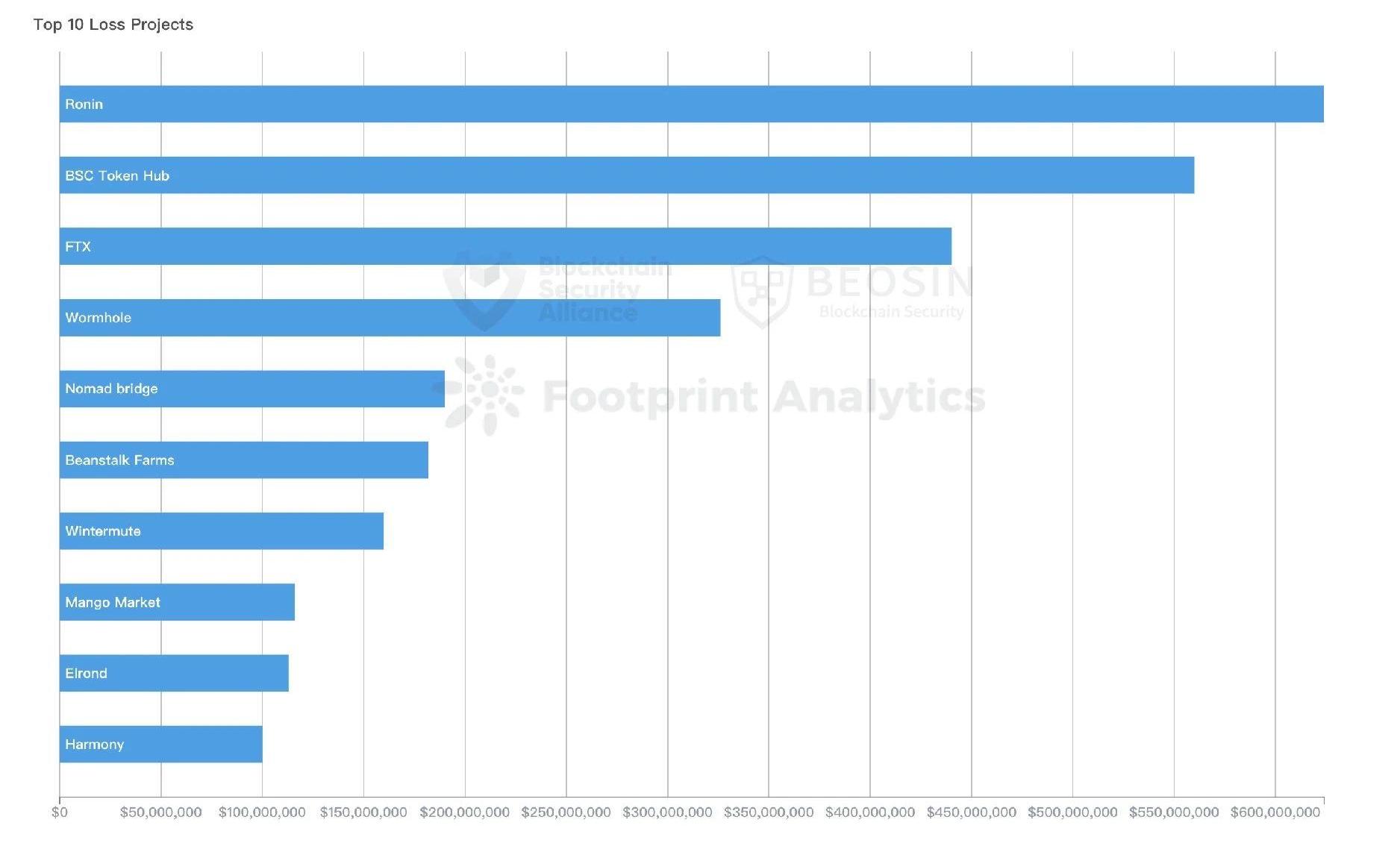

2022年,12次跨鏈橋安全事件共造成了約18.9億美元損失,居所有項目類型損失的第一位。跨鏈橋安全事件里,單次損失超過1億美元的事件就發生了5起,分別是Ronin、BSCTokenHub、Wormhole、Nomad和Harmony事件,其攻擊手法主要包括社會工程學、私鑰泄露、鏈平臺或合約漏洞等。

全年167次主要攻擊事件里,DeFi類型項目被攻擊了113次,約為67.6%,是被攻擊頻次最高的項目類型。DeFi是繼跨鏈橋之后損失排名第二的項目類型,總計損失約9.5億美元。全年共發生交易所、錢包安全事件共21起,共損失金額約6億美元。此類事件涉及金額高、波及用戶廣,其攻擊手法主要是私鑰泄露、合約漏洞、供應鏈攻擊。三、各鏈損失金額

REV智能合約已通過Beosin(成都鏈安)的安全審計:據官方消息,Justswap上的明星項目,REV團隊釋放出REV智能合約審計報告,由Beosin(成都鏈安)安全審計完成。

據了解,REV(Revolution Token)是基于區塊鏈的新型社會實驗型代幣。其獨特之處在于內嵌了交易燃燒、尾單博弈、持幣分紅三種獨特的創新機制。

REV技術介紹:智能合約的整體設計清晰,邏輯縝密,代碼安全靠譜,從性能和功能上完全具備了區塊鏈頂級去中心化金融項目的一切條件。合約地址(認準唯一)

TSngG7y4RDSVG6QwoWM4MvVWJb3k8VLZJk。詳情點擊原文鏈接。[2020/9/16]

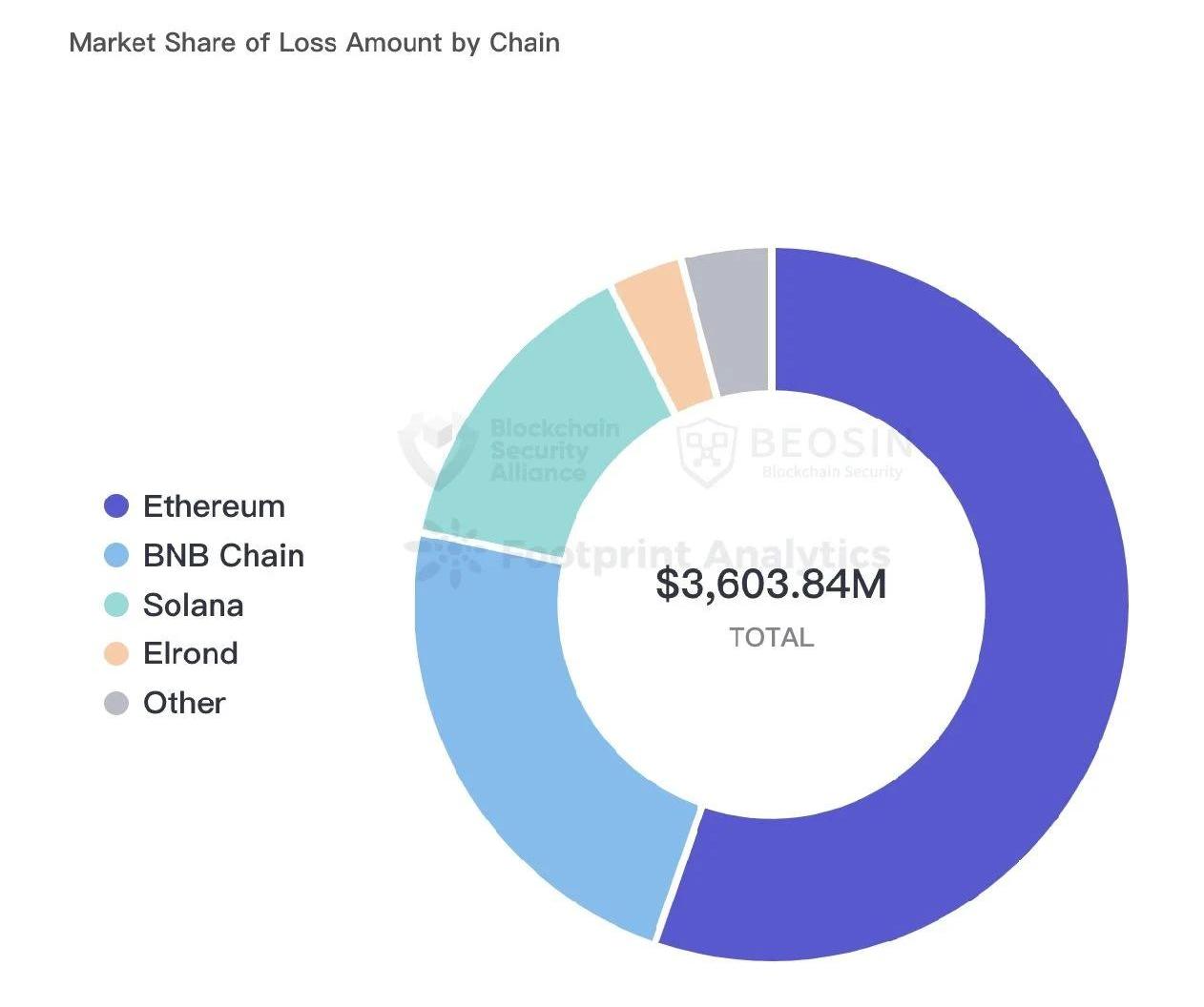

2022年共有20條公鏈發生過主要安全事件,按損失金額排名前三的分別是Ethereum、BNBChain、Solana;按攻擊事件次數排名前三的分別是BNBChain、Ethereum、Solana。59次Ethereum上的攻擊事件造成了20.1億美元的損失,占到了全年總損失的55.8%。

BNBChain上的攻擊事件達到了72次,70%的項目損失金額集中在幾千至幾十萬美元區間。值得注意的是,BNBChain上遭受攻擊的項目約64%都未經審計,且未經審計的項目中攻擊手法80%都是合約漏洞利用。7次Solana鏈上的攻擊事件共造成了5億1276萬美元的損失,單個事件平均損失居各鏈第一位。Solana鏈上的重大安全事件包括2月的Wormhole事件、3月的Cashio事件和10月的MangoMarket事件。四、攻擊手法分析

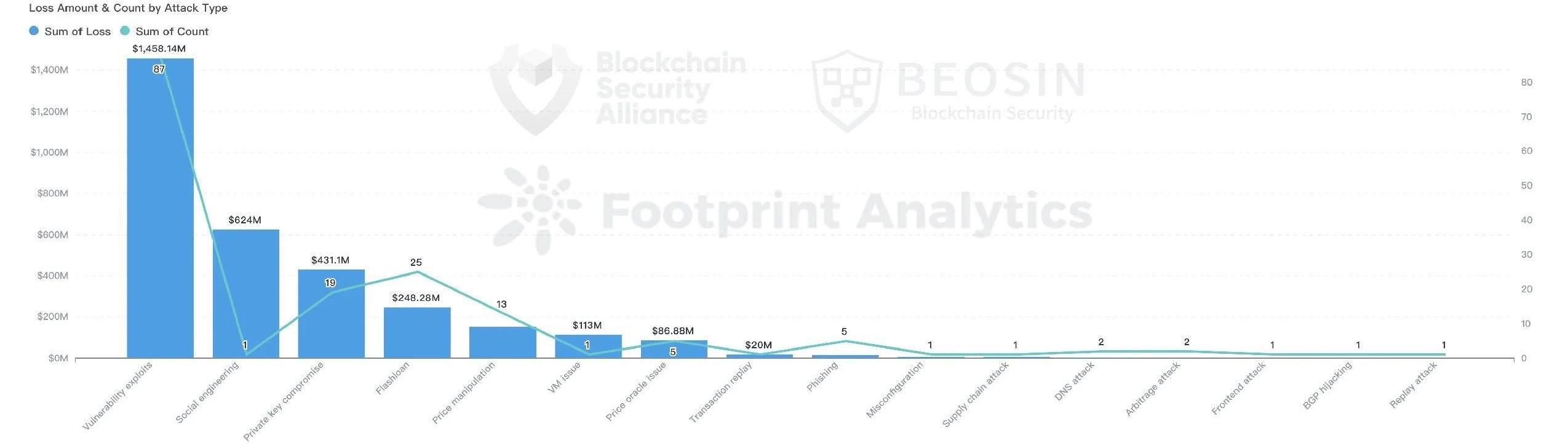

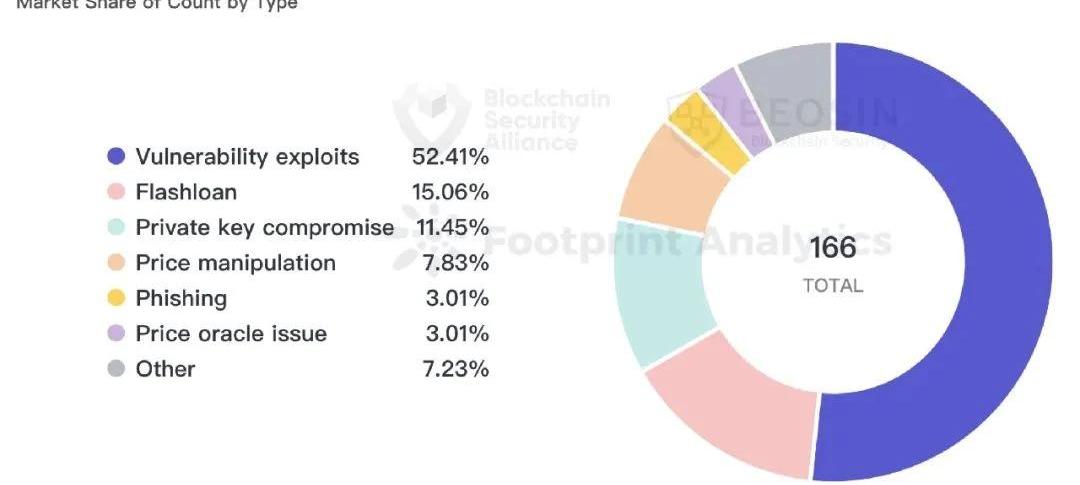

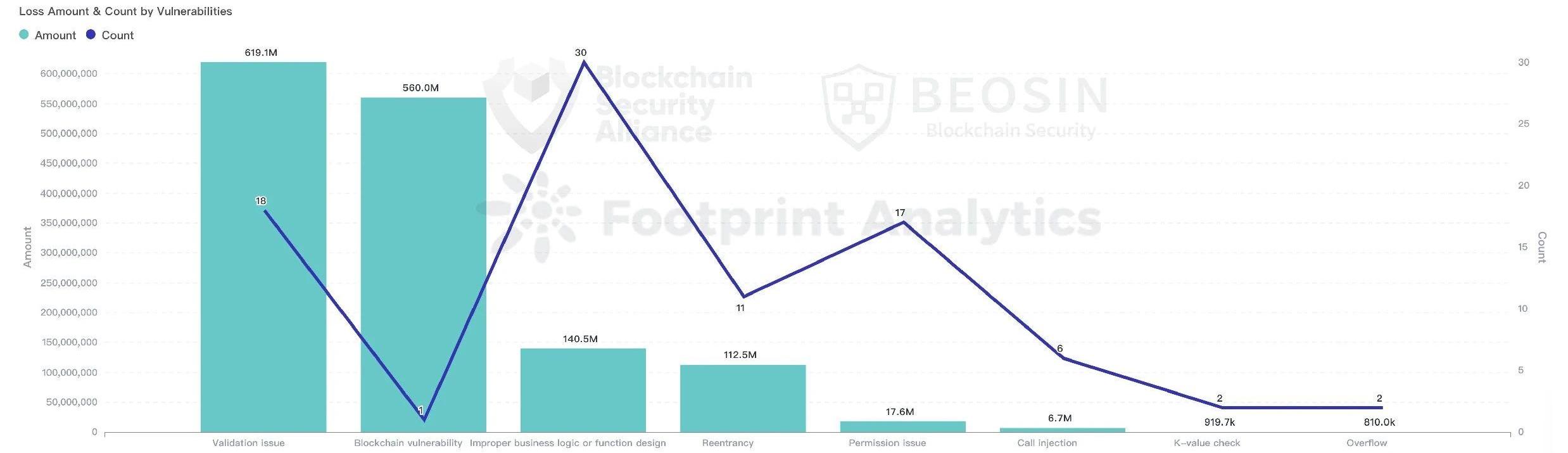

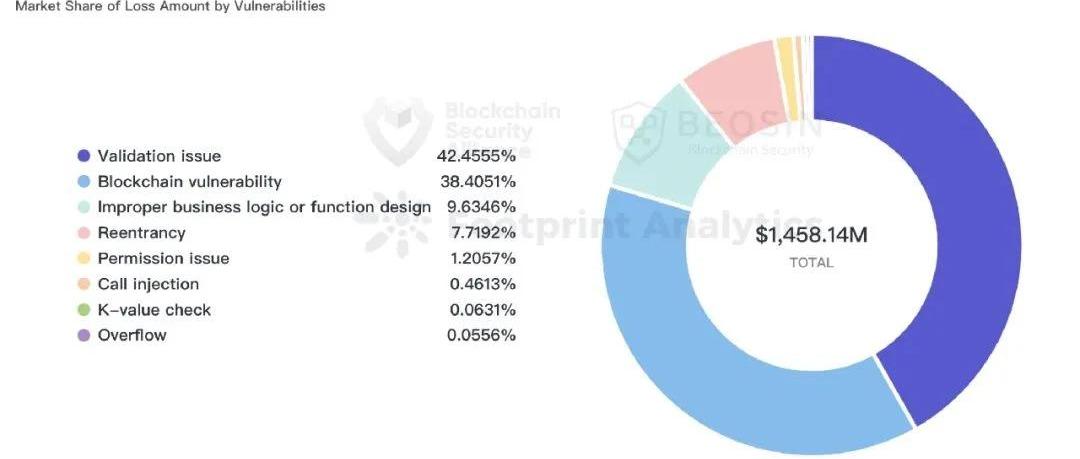

(注:FTX事件暫不計入)漏洞利用為全年頻率最高、且損失最多的攻擊方式。2022年全年涉及漏洞利用的攻擊事件有87起,總損失達到了14.58億美元。

損失金額排名第二的攻擊方式為社會工程學,也就是3月的Ronin事件,損失金額達到了6.24億美元。損失金額排名第三的攻擊方式為私鑰泄露,19次私鑰泄露共造成損失約4.3億美元,其中有8起事件單次損失金額都在1000萬美元以上。根據部分事件的調查結果來看,團隊成員/前成員盜取私鑰的情況頻發,項目方需要格外注意運營安全,加強團隊管理。還有部分因使用第三方工具導致私鑰泄露的情況,建議項目方在使用第三方工具前均應進行仔細的安全評估。

按照漏洞類型細分,造成損失最多的前三名分別是驗證問題、鏈平臺漏洞和業務邏輯/函數設計不當。18次驗證問題造成了6.19億美元的損失,主要事件包括:Wormhole事件中的簽名驗證漏洞、Nomadbridge事件中的消息驗證繞過等。

出現頻次最高的是業務邏輯/函數設計不當問題,達到了30次。在Beosin的日常審計過程中,該類漏洞也是出現頻率最高、最容易被開發者忽略的問題。五、項目審計情況

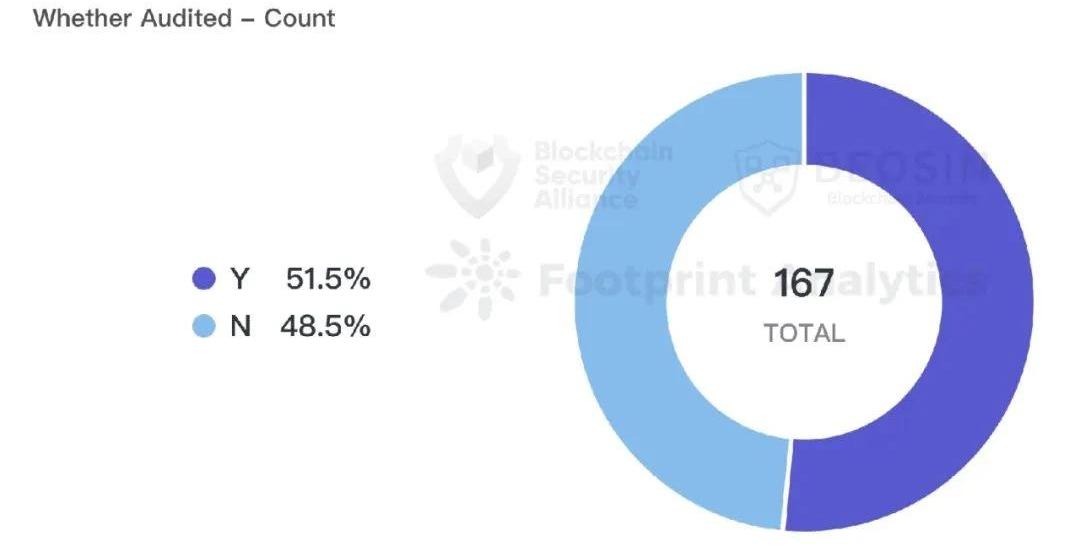

在2022年監測到的167次主要攻擊事件里,經過審計與未經審計的項目幾乎各占一半,比例分別為51.5%和48.5%。在86個經過審計的項目里,仍有39次攻擊事件源自于漏洞利用。整個市場審計質量不容樂觀。經過Beosin對這些事件的復盤發現,絕大部分漏洞是完全可以在審計階段發現并修復的。2022年因合約漏洞被攻擊的項目中,沒有出現Beosin審計過的項目。建議項目上線之前一定要尋找專業的安全公司進行審計,才能有效地保障資產安全。六、被盜資金流向分析

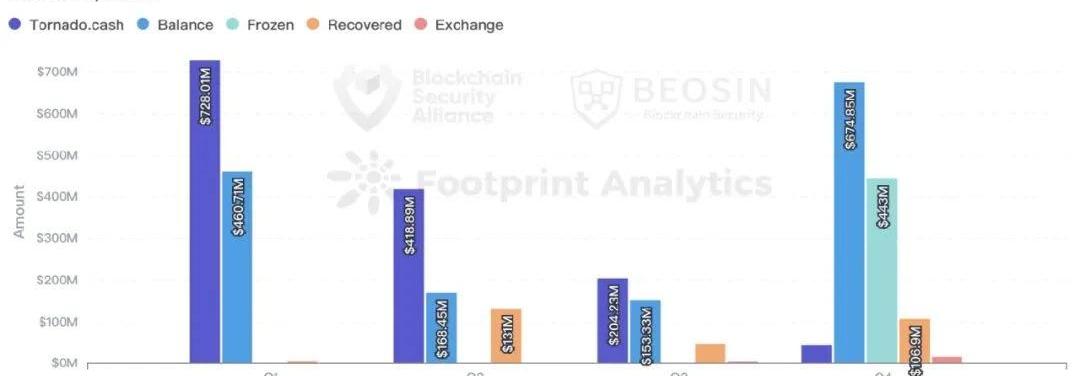

2022年約有13.96億美元的被盜資金轉入了TornadoCash,占所有攻擊事件損失資金的38.7%。自8月TornadoCash受到美國OFAC制裁后,轉入TornadoCash的資金較上半年大幅下降。第四季度僅有4485萬美元的資金轉入了TornadoCash。全年約有2.89億美元的被盜資金得以追回,僅占所有損失的8%。其中絕大部分來自白帽黑客主動返還。約有1824.8萬美元的被盜資金流入了各類交易所。通常一些涉案金額較少的黑客會在攻擊后立刻將資金轉入交易所。對交易所而言,能在攻擊發生的及時識別黑客地址并阻止其交易尤為重要。約有4.43億美元的被盜資金被交易所凍結,其主要金額來源于10月的BNBChain事件,當時幣安立即凍結了黑客80%至90%的資金,實際損失在1億美元左右。七、Rugpull數據

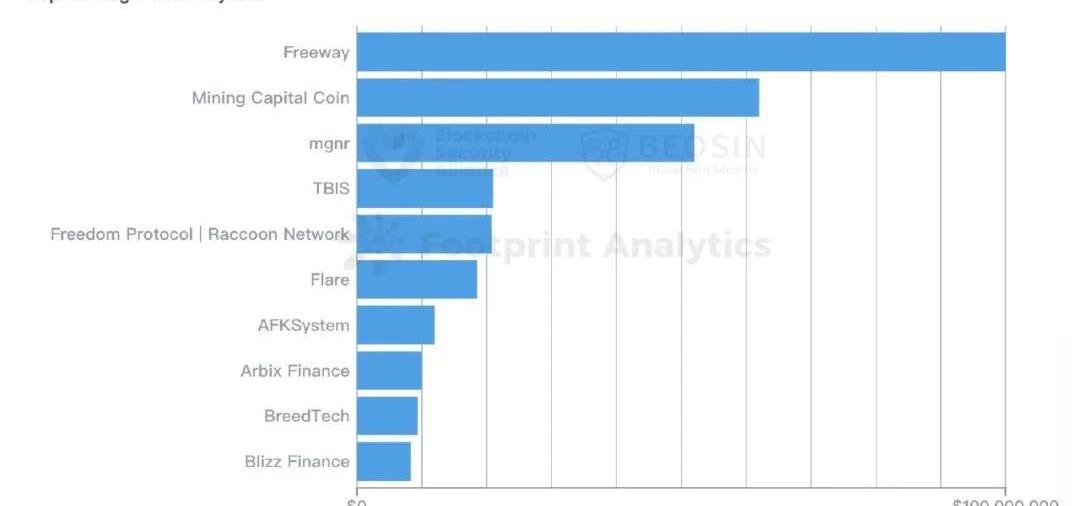

2022年全年共發生Rugpull事件243起,總涉及金額達到了4.25億美元。

243起rugpull事件中,涉及金額在千萬美元以上的共8個項目。210個項目跑路金額集中在幾千至幾十萬美元區間。

2022年,Rugpull事件具有以下特點:1.全年Rug項目數量多。平均每1.5天就有一個項目跑路。2.Rug周期時間短。大部分項目在上線后3個月內就跑路,因此大部分資金量集中在幾千至幾十萬美元區間。3.多數項目未經審計。有些項目的代碼里暗藏后門函數,對于普通投資者而言,很難評估項目的安全性。4.社交媒體信息欠缺。至少有一半的rugpull項目沒有完善的官網、推特賬號、電報/Discord群組。5.項目不規范。有些項目雖然也有官網和白皮書,但仔細一看有不少拼寫和語法錯誤,有些甚至是大段抄襲。6.蹭熱點項目增多。今年出現了各類蹭熱點幣種跑路事件,如Moonbird、LUNAv2、Elizabeth、TRUMP等,通常及其快速地上線又火速卷款而逃。Beosin安全團隊對2023區塊鏈安全行業展望

2022年,全球加密市場發生了諸多大事件:加密總市值大幅縮水;Terra崩盤、三箭資本(3AC)和FTX破產;TornadoCash遭受制裁;以太坊合并;新公鏈快速發展。在市值嚴重縮水的情況下,2022年黑客盜取資金卻創下了新高。全年因各類攻擊造成的總損失達到了36億384萬美元,比2021年增加了約11.6億美元。2022年全球Web3安全形勢比以往都要嚴峻。全年攻擊事件中,僅有8%的資金被追回。在TornadoCash今年8月遭到制裁之后,第三、四季度的被盜資金流入TornadoCash的金額的確較第一、二季度大幅減少,但黑客攻擊頻率和盜取金額在第三、四季度并沒有減少。要真正程度上抑制黑客的猖獗活動,需要整個行業做出多方努力,包括以下方面:1.快速制定和完善全球監管體系。真正有震懾力的,還是要對加密領域本身的犯罪行為訴諸法律制裁。目前已有一些國家的監管政策已初具雛形,預計2023年全球會有更多國家將監管政策體系化。2.從源頭對黑客攻擊進行阻斷。目前整個安全市場包括Beosin已有一些成功阻斷黑客攻擊的案例,隨著技術的逐漸成熟,2023年預計會有更多的黑客攻擊在源頭上被阻斷。3.被盜資金追回。項目方、用戶、安全公司、交易所、監管機構需要多方合作,鎖定黑客鏈上地址及更多身份信息。隨著全球監管體系的完善,找回被盜資金將不再是小概率事件。4.加強整個基礎設施建設。2023可能會出現從基礎設施層面解決行業安全的新技術或新項目。同時,現存的區塊鏈頭部項目方也會對自身安全進行系統優化。5.項目方做好自身安全防護。部分項目開發匆忙、未經審計就上線是導致項目遭受攻擊的一大原因。此外,合約安全、私鑰/錢包安全、傳統安全、甚至團隊運營安全等,有一個薄弱的領域都可能讓項目方造成巨大損失。對于項目方來說,需要一個解決方案能兼顧各方面的安全問題。明年預計會有更多成熟的項目方找到相對完善的解決方案。6.新興賽道的安全防護。在熊市的情況下,整個市場都在等待Web3的下一個敘事。2023年新興賽道一旦剛開始流行,因為成熟度不完善、大量新項目方新用戶涌入,必定會成為黑客的首要攻擊目標。整個市場的安全從業者必須具備快速學習的能力,以應對市場不斷變幻的新興挑戰。7.個人用戶安全意識的提升。明年的大趨勢是降低普通用戶進入Web3的門檻,面向新用戶進行安全知識普及教育是非常有必要的。8.更便捷有效的治理模式。個人用戶遭遇資產被盜的情況,往往由于金額較小、信息零散、關注度低、報案無果等原因最終不了了之。目前已有一些DAO針對此類問題建立了初步的解決方式,預計明年會有更完善的體系出現。9.更開放、共享的安全行業。正如上面所提到的,合約安全、私鑰/錢包安全、傳統安全、團隊運營安全等方方面面都需要保障,而這需要整個安全行業的共同努力。這也是Beosin成立的初心。*區塊鏈生態安全聯盟由多家具有多元化的行業背景單位發起,包括大學機構、區塊鏈安全公司、行業協會、金融科技服務商等。第一批理事單位包括Beosin、SUSSNiFT、NUSAIDF、BAS、FOMOPay、OnchainCustodian、Semisand、Coinhako、ParityBit、華為云。目前加入的成員包括:火幣大學、Moledao、LeastAuthority、PlanckX、CodingGirls、Coinlive、FootprintAnalytics、Web3Drive、DigitalTreasuresCenter、LegalDAO、BuidlerDAO。安全聯盟成員未來將齊心協力、通力合作,借助生態合作伙伴的力量,不斷發揮技術優勢為全球區塊鏈生態提供安全價值。同時,聯盟理事會歡迎更多區塊鏈相關領域的有識之士加入,共同捍衛區塊鏈生態安全。

傳統巨頭沒辦法再忽視Web3的崛起,作為在自身領域獲得了最多的資源也是最有能力率先探索神秘的Web3世界的公司,從DeFi、NFT到元宇宙,巨頭紛紛開始向能和其本身業務掛上鉤的方向探索.

1900/1/1 0:00:00本文系Delphi近日發布的Web游戲行業年度報告TheYearAheadforGaming的簡單總結:1、Polygon和Immutable是除了以太坊以外獲得游戲融資最多的兩條鏈;2、Cel.

1900/1/1 0:00:00ShibaInumeme-coin正在推出一個名為Shibarium的二層。以6.2B美元的市值計算,它將成為第二大L2解決方案.

1900/1/1 0:00:00TreasureDAO是區塊鏈游戲領域的現象級項目,當我們直接去審視它,難免會被它豐富甚至龐雜的生態干擾判斷——TreasureDAO到底是啥?鏈茶館按照時間線梳理了TreasureDAO的迭代.

1900/1/1 0:00:0012月15日,在Web3.0CloudDaySingapore2022活動上,Klaytn全球業務發展部負責人,ShiYiFei,擔任主持人.

1900/1/1 0:00:00Web3增長工具類的創新越來越重要,即產品經理和營銷人員使用Web3技術獲取、吸引和留住客戶的工具。在Web2中,增長堆棧由大量旨在幫助產品和營銷領導者促進增長的工具、平臺和分析系統組成.

1900/1/1 0:00:00