BTC/HKD-0.55%

BTC/HKD-0.55% ETH/HKD-2.2%

ETH/HKD-2.2% LTC/HKD-2.58%

LTC/HKD-2.58% ADA/HKD-1.02%

ADA/HKD-1.02% SOL/HKD-2.18%

SOL/HKD-2.18% XRP/HKD-2.9%

XRP/HKD-2.9%PeckShield 團隊在上一篇文章《PeckShield:硬核技術解析,bZx協議遭黑客漏洞攻擊始末》中分析了 bZx 于02月15日遭到黑客一次可組合資產流動性攻擊,那是由于 bZx 合約對抵押品狀態判斷不完善導致的。

02月18日,bZx 再次遭遇了類似的攻擊,這一次的攻擊從技術原理與上一次不同,此次黑客是通過操縱 Oracle 價格對 bZx 合約進行了“蒙騙”。

從攻擊流程上來看,這一次與上次剛好相反,但整體上的套利手段還是一致的,根本原因主要是由于平臺間共享流動性過小以及價格機制設計缺陷導致的。

Figure: Five Exploitation Steps With Oracle Manipulation

本文的初衷是希望通過分析此漏洞的一些攻擊細節讓大家能夠更直觀的了解此次攻擊事件,并希望可以引起更深入的討論。我們相信,這些討論將對 DeFi 社區的完善和發展是十分有益的,特別是項目方在開發下一代的 DeFi 類產品時,可以有助于設計出更安全,更可靠的流動性共享模型。

bZx協議遭遇攻擊現已修復 被盜資金已從保險資金中扣除:9月14日,bZx官方發推特稱,在美東時間上午3:28(北京時間9月13日15:30),我們開始研究該協議TVL的下降。到美東時間上午6:18(北京時間9月13日18:30),我們確認幾個iToken發生了重復事件。借貸暫時暫停。重復方法已從iToken合同代碼中修補出來,并且協議已恢復正常運行。隨后,1inch聯合創始人Anton Bukov發推稱攻擊者在此次事件中盜取了約4700枚ETH,并附上被盜資金地址。對此,bZx回應稱,資金目前沒有風險。列出的那些資金已從我們的保險基金中扣除。[2020/9/14]

漏洞的攻擊細節如下:

此攻擊事件發生在北京時間 2020-02-18 11:18:58(塊高度#9504627 )。攻擊者的交易信息可以在 etherscan 上查到。此攻擊過程可以分為以下五個步驟:

第一步:閃貸獲取可用資產

bZx 合約有一個 flashBorrowToken() 接口,允許調用者可以“零成本”從 bZx 平臺上借出資產參與 DeFi 活動,之后在完成這一筆交易的時候償還這部分資產。且調用者在借出資產的同時,可以指定資產的接收方地址。

bZx新預言機規劃公布,最終將集成Chainlink、Band和Uniswap v2:曾受閃電貸攻擊的去中心化貸款協議 bZx再次發文總結了發生在 2 月 17 日的攻擊事件,并公開了對于調整集成的價格預言機的三步路線。第一階段,bZx將采用Chainlink預言機作為bZx的參考價格,bZx認為目前Chainlink是目前市場中最佳的去中心化預言機解決方案;第二階段,bZx將采用Chainlink和Band兩個數據源,bZx認為Band的預言機地理位置更適合亞洲市場,這也能分散他們的預言機風險;第三階段,bZx將采用Chainlink、Band和Uniswap v2作為預言機,將這三者的平均價格作為 bZx的參考價格,下一代的Uniswap的價格源將會提供以時間作為權重的價格數據,這也就意味著攻擊和操縱會需要更多的成本和時間。(bzx.network)[2020/3/10]

Figure1: Flashloan Borrowing From bZx

本次攻擊者向 bZx 平臺借出 7,500 ETH,并指定攻擊者的合約(此前已經部署)為資產接收方地址,這部分是基本的借貸功能,此處不做進一步解釋。

動態 | bZx交易所事件爆發以來,DeFi損失超2億美元:自bZx交易所事件爆發以來,分布式金融領域遭受重創,在此期間DeFi產品損失超過2億美元。2月15日,以太坊和比特幣的DeFi產品總價值達到了歷史最高的12.19億美元,以太坊的價格也創下了288.00美元的年度新高。2月17日,在DeFi上鎖定的ETH數量達到307.2萬枚,隨后在此期間暴跌8%以上,降至280萬枚。(Coingape)[2020/2/26]

當這一步操作過后,如下表中所示系統資產分布:

第二步:拉升 sUSD

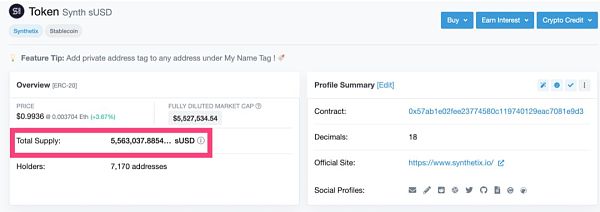

首先,我們介紹一下今天攻擊者的最佳配角:sUSD,sUSD 是由 Synthetix 項目方發行的穩定幣,其幣價正常情況下與 1 美元持平,總發行量為 5,563,037 枚(統計于 2020年02月18日)。

聲音 | bZx聯合創始人:1inch.exchange的博客文章是片面的 且違反披露政策:bZx的聯合創始人Kyle Kistner表示,1inch.exchange的博客文章是片面的。Kistner表示,我們同意支付他們一筆賞金,即使他們違反了我們的披露政策,向公眾公布了漏洞,他稱,“1inch.exchange發布博客文章是相當嚴重的違規行為。我們告訴他們,我們正在撰寫一份檢查報告,并將其安排在2月底發布。行業標準的負責任披露準則規定,披露時間為90天(例如谷歌、微軟都遵循這些準則)。我們要求他們簽署保密協議,因為他們似乎熱衷于敲詐我們”。(TheBlock)[2020/2/21]

通過第一步閃貸獲得 ETH 后,攻擊者分兩批共 900 ETH 通過 KyberNetwork DEX 換取成 sUSD。其中第一次 使用 540 ETH 換取,(KyberNetwork 內部查詢得到 KyberUniswap 的價格是最優的)攻擊者得到 92,419 枚 sUSD;第二批分 18 次,每次 20 ETH 換取,(KyberNetwork 查詢之后確認 Kyber-sUSD 的價格是最合適的),攻擊者獲得 63,584 枚 sUSD,總共獲得了 156,003 枚 sUSD。

動態 | 1inch交易所1月前曾向bZx團隊披露FlashLoan的安全漏洞 但遭遇冷處理:去中心化交易所1inch.exchange發布官方博客文章表示,曾于今年1月向于本月連續遭到兩次套利操縱攻擊的DeFi貸款協議bZx團隊披露其FlashLoan功能的安全漏洞。1inch.exchange表示,當時來自bZx協議中3個資金池中的250萬美元用戶資金可能被惡意攻擊者在一次操縱交易中盜取,并準備智能合約來執行白帽攻擊以保護用戶資金。但在進行交易1weiDAI的概念驗證以確保漏洞的真實性,并聯系bZx團隊希望其立即停止智能合約后,bZx花了4個小時的時間處理該問題,并又花12個小時彌補該漏洞,并拒絕在構建補丁的過程中停止智能合約的建議,隨后bZx曾表示愿意聘請1inch.exchange團隊進行Flashloan的安全審計服務,但希望把每周2000美元的審計報價壓低至1500美元。1inch.exchange認為,bZx團隊在處理安全漏洞的反應是在冒著用戶資金被盜的風險下,避免負面關注,并有一定的掩飾該安全漏洞的行為。同時,1inch.exchange聲明,由于忙于構建1x.ag,所以該團隊并不是本月bZx價格操縱攻擊的幕后黑手。(鏈聞)[2020/2/21]

Figure2: Pumping With Kyber (and Uniswap)

這兩步驟也是正常的 DEX 幣幣交換的過程,在這兩個批次操作之后 sUSD 對 ETH 的價格瘋漲到了 0.00899,是市場價的 2.5 倍。

在這一步之后,使得 sUSD 價格被抬高了 1.5 倍,攻擊者手里的資產還是正常與 KyberNetwork 交互,并沒有實質性的攻擊發生。然而,KybrNetwork 內部通過 Uniswap 完成 sUSD 與 ETH 轉換,這使得那些將 Uniswap 作為 sUSD/ETH Oracle 的其它平臺(比如說 bZx)誤認為當前 sUSD 價格的確有這么高,這才觸發了后面的攻擊事件。此時,系統的資產如下:

第三步:吸納更多籌碼

攻擊者希望將手里的 6,000 ETH 通過 Synthetix exchangeEtherForSynths() 接口全部換成 sUSD。而 Synthetix 這邊也沒有足額的 sUSD 來促成這筆交易,只交換了其中的 3,518 枚 ETH,并將剩余的 2,482 枚 ETH 返還給攻擊者,攻擊者獲得了 943,837 枚 sUSD。

Figure3:Hoarding From Synthetix

到此為止,攻擊者手里已經擁有的 sUSD 總量為 1,099,841 枚,占總發行量的 19.7%。

當前系統中的賬本數據如下:

第四步:抵押借款

攻擊者將手里擁有的 1,099,841 枚 sUSD 通過 bZx 的 borrowTokenFromDeposit() 接口全部抵押到 bZx 合約之中,按照 sUSD/ETH 正常價格的話,bZx 應當借給攻擊者 3,928 ETH,但是 bZx 從 Oracle Kyber 這邊獲取的價格偏高,使得借出了 6,796 枚 ETH,多借了 2,868 ETH。

Figure4: Collateralized Borrowing From bZx

到此為止,系統的賬本信息如下:

第五步:閃貸還款

攻擊者利用從 bZx 借到的 6,796 枚 ETH 以及手中剩余的資產一起還給之前從 bZx 借出來的 7,500 ETH,然后退場離開,完成閃貸操作。

Figure5: Repay The Flashloan To bZx

完成整個閃電貸流程之后,當前資產情況:

1)bZx 平臺對攻擊者借出的 6,796 ETH;

2)bZx 平臺持有 1,099,841 枚 sUSD;

3)攻擊者手上還持有 2,378 枚 ETH。

最終攻擊者手中持有的 2,378 ETH 部分為其獲利,合計 $665,840(當前 ETH 價格$280);而 bZx 平臺負債為 2,868 ETH(6,796 - 1,099,841/280),即 $803,040。

總結

這一次的攻擊事件中,我們能看出 DeFi 產品在設計過程中幾個明顯的問題點:

1)當引入第三方 Token 的時候,需要考察第三方 Token 的安全性,有沒有可能被單方面市場操縱,從而引起價格波動;

2)DeFi 平臺自身應當有價格容錯與檢驗機制,使用第三方 Oracle 獲取價格的時候,對他方的數據有盡可能多的驗證;

3)平臺自身對于價格也應當設立止水閥機制。

從第一次 bZx 被攻擊損失 1,271 枚 ETH,這一次又損失 2,378 枚,且這兩次攻擊之間只相差了 3 天時間,可見 DeFi 特別項目的安全問題非常嚴峻。

由于各項目由不同團隊開發,對各自產品的設計與實現理解有限,集成的產品很可能在與第三方平臺交互的過程中出現安全問題,進而腹背受敵。PeckShield 在此建議,DeFi 項目方在上線之前,應當盡可能尋找對 DeFi 各環節產品設計有深入研究的團隊做一次完整的安全審計,以避免潛在存在的安全隱患。

Tags:BZXETHUSDSUSDbZx Protocoltogetherbnb禮物好感度usdn幣被哪幾個平臺下架了ASUSD幣

以太坊硬分叉協調員James Hancock最近發布的EIP 2515試圖用“難度凍結(Difficulty Freeze)”取代長期存在的“難度炸彈(Difficulty Bomb)”.

1900/1/1 0:00:00市值第三的加密貨幣XRP周四在主要加密貨幣交易所BitMEX發生閃跌,價格一度跌至0.13美元.

1900/1/1 0:00:00過去幾周,DAO 和分布式治理領域出現了一些重大失敗,但同時它們也標志著 DAO 技術的復興,一些新的積極因素似乎正在從失敗的夾縫中重振旗鼓.

1900/1/1 0:00:00看好情緒是盲目的嗎? 減半行情轟轟烈烈的來了,帶動各種加密貨幣,不論是減產的還是不減產的,都經歷了一波價格的抬升。對于未來及貨幣價格,尤其是比特幣的價格,整個市場處于一個強烈的看好情緒中.

1900/1/1 0:00:002月15日,火幣發布2020年1月HT運營月報,從月報可以看到,火幣1月銷毀405.68萬HT,比上季度月均增長51%.

1900/1/1 0:00:00比特幣在日線圖上最近的黃金交叉走勢(比特幣上一次減半曾經出現過)可能推動了對這種領先加密貨幣達到臨界點的熱情。隨著即將到來的減半,許多投資者正在1萬美元下方購買,以準備應對供應方面的沖擊.

1900/1/1 0:00:00